Spyware Predator Intellexa dapat menyembunyikan indikator perekaman iOS sambil secara diam-diam mengalirkan umpan kamera dan mikrofon ke operatornya.

Malware ini tidak mengeksploitasi kerentanan iOS apa pun, namun memanfaatkan akses tingkat kernel yang diperoleh sebelumnya untuk membajak indikator sistem yang dapat mengekspos operasi pengawasannya.

Apple memperkenalkan indikator perekaman pada bilah status di iOS 14 untuk memperingatkan pengguna saat kamera atau mikrofon sedang digunakan, masing-masing menampilkan titik hijau atau oranye.

disetujui AS perusahaan pengawasan Intellexa mengembangkan Predator spyware komersial dan mengirimkannya dalam serangan yang mengeksploitasi Kelemahan zero-day Apple dan Chrome dan melalui Mekanisme infeksi 0-klik.

Meskipun kemampuannya untuk menekan indikator aktivitas kamera dan mikrofon sudah diketahui secara luas, namun masih belum jelas bagaimana mekanisme kerjanya.

Sumber: Jamf

Bagaimana Predator menyembunyikan rekaman

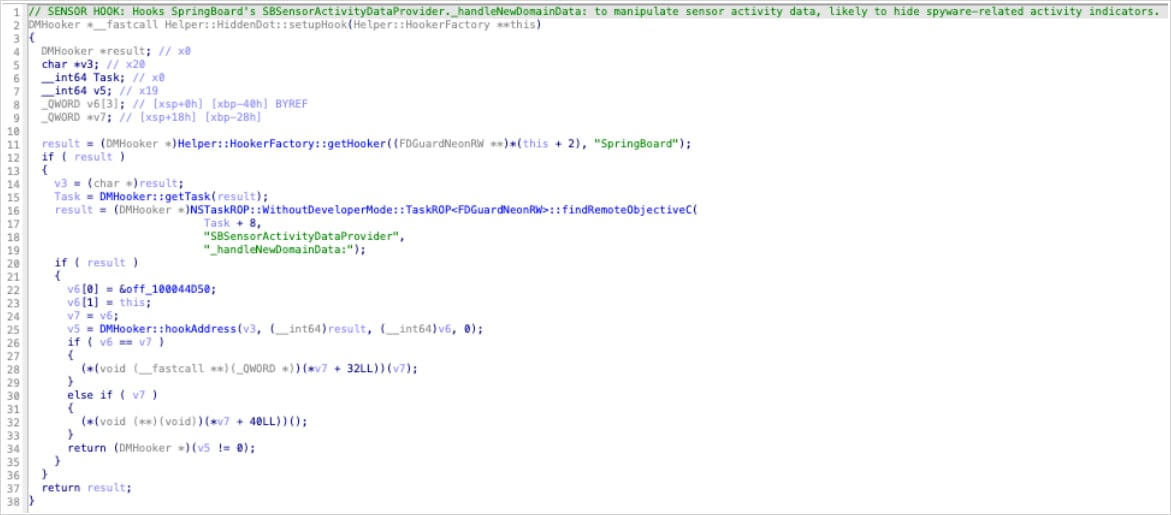

Para peneliti di perusahaan manajemen perangkat seluler Jamf menganalisis sampel Predator dan mendokumentasikan proses penyembunyian indikator terkait privasi.

Menurut Jamf, Predator menyembunyikan semua indikator perekaman di iOS 14 dengan menggunakan fungsi kait tunggal (‘HiddenDot::setupHook()’) di dalam SpringBoard, memanggil metode ini setiap kali aktivitas sensor berubah (saat kamera atau aktivasi mikrofon).

Dengan mencegatnya, Predator mencegah pembaruan aktivitas sensor mencapai lapisan UI, sehingga titik hijau atau merah tidak pernah menyala.

“Metode target _handleNewDomainData: dipanggil oleh iOS setiap kali aktivitas sensor berubah – kamera menyala, mikrofon aktif, dll.,” Jamf peneliti menjelaskan.

“Dengan menggunakan metode tunggal ini, Predator menyadap SEMUA pembaruan status sensor sebelum mencapai sistem tampilan indikator.”

Sumber: Jamf

Pengait bekerja dengan membatalkan objek yang bertanggung jawab atas pembaruan sensor (SBSensorActivityDataProvider di SpringBoard). Di Objective-C, panggilan ke objek null diabaikan secara diam-diam, sehingga SpringBoard tidak pernah memproses aktivasi kamera atau mikrofon, dan tidak ada indikator yang muncul.

Karena SBSensorActivityDataProvider menggabungkan semua aktivitas sensor, kait tunggal ini menonaktifkan indikator kamera dan mikrofon.

Para peneliti juga menemukan “kode mati” yang mencoba menghubungkan ‘SBRecordingIndicatorManager’ secara langsung. Namun, hal ini tidak dijalankan, dan kemungkinan merupakan jalur pengembangan sebelumnya yang ditinggalkan demi pendekatan yang lebih baik yang mencegat data sensor di bagian hulu.

Dalam hal rekaman VoIP, yang juga didukung oleh Predator, modul yang bertanggung jawab tidak memiliki mekanisme penekan indikator, sehingga bergantung pada fungsi HiddenDot untuk diam-diam.

Jamf lebih lanjut menjelaskan bahwa akses kamera diaktifkan melalui modul terpisah yang menempatkan fungsi kamera internal menggunakan pencocokan pola instruksi ARM64 dan pengalihan Pointer Authentication Code (PAC) untuk melewati pemeriksaan izin kamera.

Tanpa indikator yang menyala di bilah status, aktivitas spyware tetap tersembunyi sepenuhnya bagi pengguna biasa.

Jamf mencatat bahwa analisis teknis mengungkapkan tanda-tanda proses jahat, seperti pemetaan memori yang tidak terduga atau port pengecualian di SpringBoard dan mediaserverd, hook berbasis breakpoint, dan file audio yang ditulis oleh mediaserverd ke jalur yang tidak biasa.

BleepingComputer telah menghubungi Apple untuk meminta komentar atas temuan Jamf, namun perusahaan tersebut tidak pernah menanggapinya.

Masa depan infrastruktur TI telah tiba

Infrastruktur TI modern bergerak lebih cepat dibandingkan dengan alur kerja manual.

Dalam panduan Tines baru ini, pelajari bagaimana tim Anda dapat mengurangi penundaan manual yang tersembunyi, meningkatkan keandalan melalui respons otomatis, dan membangun serta menskalakan alur kerja cerdas di atas alat yang sudah Anda gunakan.