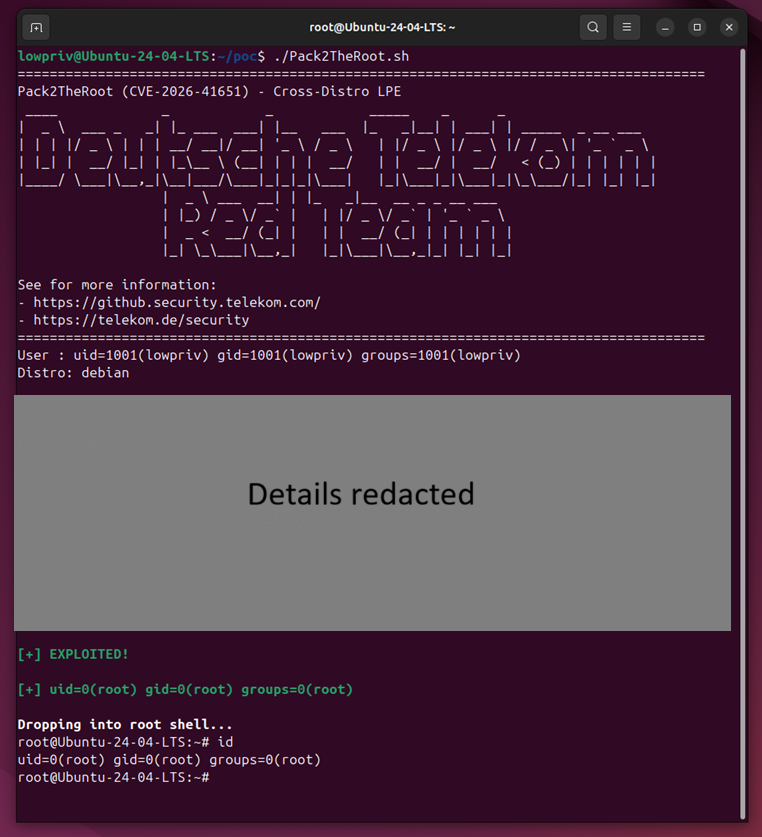

Kerentanan baru yang dijuluki Pack2TheRoot dapat dieksploitasi dalam daemon PackageKit untuk memungkinkan pengguna Linux lokal menginstal atau menghapus paket sistem dan mendapatkan izin root.

Cacatnya diidentifikasi sebagai CVE-2026-41651 dan menerima peringkat tingkat keparahan tinggi sebesar 8,8 dari 10. Penyakit ini telah bertahan selama hampir 12 tahun di daemon PackageKit, layanan latar belakang yang mengelola instalasi, pembaruan, dan penghapusan perangkat lunak di seluruh sistem Linux.

Awal pekan ini, beberapa informasi tentang kerentanan telah dipublikasikan PackageKit versi 1.3.5 yang mengatasi masalah tersebut. Namun, detail teknis dan demo eksploitasi belum diungkapkan agar patch dapat disebarkan.

Investigasi dari Tim Merah Deutsche Telekom menemukan bahwa penyebab bug adalah mekanisme yang digunakan PackageKit untuk menangani permintaan manajemen paket.

Secara khusus, para peneliti menemukan bahwa perintah seperti ‘pkcon install’ dapat dijalankan tanpa memerlukan otentikasi dalam kondisi tertentu pada sistem Fedora, sehingga memungkinkan mereka untuk menginstal paket sistem.

Dengan menggunakan alat AI Claude Opus, mereka mengeksplorasi lebih jauh potensi eksploitasi perilaku ini dan menemukan CVE-2026-41651.

Sumber: Deutsche Telekom

Dampak dan perbaikan

Tim Merah Deutsche Telekom melaporkan temuan mereka kepada pengelola Red Hat dan PackageKit pada tanggal 8 April. Mereka menyatakan bahwa dapat diasumsikan bahwa semua distribusi yang dilengkapi dengan PackageKit yang sudah diinstal sebelumnya dan diaktifkan secara langsung rentan terhadap CVE-2026-41651.

Kerentanan telah ada di PackageKit versi 1.0.2, dirilis pada bulan November 2014, dan mempengaruhi semua versi hingga 1.3.4, menurut proyek tersebut. penasehat keamanan.

Pengujian para peneliti telah mengonfirmasi bahwa penyerang dapat mengeksploitasi kerentanan CVE-2026-41651 di distribusi Linux berikut:

- Ubuntu Desktop 18.04 (EOL), 24.04.4 (LTS), 26.04 (LTS beta)

- Ubuntu Server 22.04 – 24.04 (LTS)

- Trixie Desktop Debian 13.4

- RockyLinux Desktop 10.1

- Desktop Fedora 43

- Server Fedora 43

Daftar ini tidak lengkap, dan distribusi Linux apa pun yang menggunakan PackageKit harus dianggap berpotensi rentan terhadap serangan.

Pengguna harus meningkatkan ke PackageKit versi 1.3.5 sesegera mungkin, dan memastikan bahwa perangkat lunak lain yang menggunakan paket ini sebagai ketergantungan telah dipindahkan ke rilis yang aman.

Pengguna dapat menggunakan perintah di bawah ini untuk memeriksa apakah mereka memiliki versi PackageKit yang rentan terinstal dan apakah daemon sedang berjalan:

dpkg -l | grep -i packagekit

rpm -qa | grep -i packagekit

Pengguna dapat menjalankan systemctl status packagekitatau pkmon untuk memeriksa apakah daemon PackageKit tersedia dan berjalan, yang menunjukkan bahwa sistem mungkin berisiko jika tidak ditambal.

Meskipun tidak ada rincian mengenai status eksploitasi yang dibagikan, para peneliti mencatat bahwa ada tanda-tanda kuat yang menunjukkan kompromi karena eksploitasi menyebabkan daemon PackageKit mengalami kegagalan pernyataan dan crash.

Bahkan jika systemd memulihkan daemon, kerusakan dapat diamati di log sistem.

99% Mitos yang Ditemukan Masih Belum Ditambal.

AI menyatukan empat zero-day menjadi satu eksploitasi yang melewati penyaji dan sandbox OS. Gelombang eksploitasi baru akan datang.

Pada Autonomous Validation Summit (12 & 14 Mei), lihat bagaimana validasi yang otonom dan kaya konteks menemukan hal-hal yang dapat dieksploitasi, membuktikan bahwa kontrol tetap berlaku, dan menutup siklus remediasi.