Grup peretas baru yang bermotivasi finansial yang dilacak sebagai BlackFile telah dikaitkan dengan gelombang pencurian data dan serangan pemerasan terhadap organisasi ritel dan perhotelan sejak Februari 2026.

Grup tersebut, juga dilacak sebagai CL-CRI-1116, UNC6671Dan Laba-laba Ramahmeniru identitas staf pusat bantuan TI perusahaan untuk mencuri kredensial karyawan dan meminta uang tebusan sebesar tujuh digit, menurut informasi yang dibagikan oleh Unit 42 perusahaan keamanan siber Palo Alto Networks dengan Pusat Pembagian dan Analisis Informasi Ritel & Perhotelan (RH-ISAC).

Peneliti keamanan Unit 42 juga mengaitkan BlackFile dengan keyakinan sedang dengan “Com,” jaringan penjahat dunia maya berbahasa Inggris yang dikenal menargetkan dan merekrut generasi muda untuk melakukan pemerasan, kekerasan, dan produksi materi eksploitasi seksual anak (CSAM).

Dalam laporan hari Kamis, RH-ISAC mengatakan bahwa serangan kelompok tersebut dimulai dengan panggilan telepon ke karyawan dari nomor palsu, di mana pelaku ancaman berperan sebagai pendukung TI untuk memikat staf ke halaman login perusahaan palsu yang meminta mereka memasukkan kredensial dan kode sandi satu kali.

“Penyerang di balik CL-CRI-1116 menggunakan phishing berbasis suara (vishing) dari nomor Voice over Internet Protocol (VoIP) palsu atau Caller ID Names (CNAM) palsu sebagai teknik rekayasa sosial, biasanya menyamar sebagai staf pendukung TI,” kata RH-ISAC.

“Kami dapat mengonfirmasi bahwa kami melihat peningkatan signifikan dalam masalah Blackfile dan bahwa TTP tampaknya sangat mirip dengan kelompok seperti ShinyHunters dan SLSH serta peniru serupa yang menggunakan taktik eksploitasi data vishing/rekayasa sosial,” pendiri dan CEO CyberSteward Jason ST Kotler juga mengatakan kepada BleepingComputer.

Dengan menggunakan kredensial yang dicuri, penyerang BlackFile mendaftarkan perangkat mereka sendiri untuk melewati otentikasi multifaktor, kemudian meningkatkan akses ke akun tingkat eksekutif dengan menghapus direktori karyawan internal.

BlackFile mencuri data dari server Salesforce dan SharePoint korban menggunakan fungsi API standar, mencari secara khusus file yang berisi istilah seperti “rahasia” dan “SSN”.

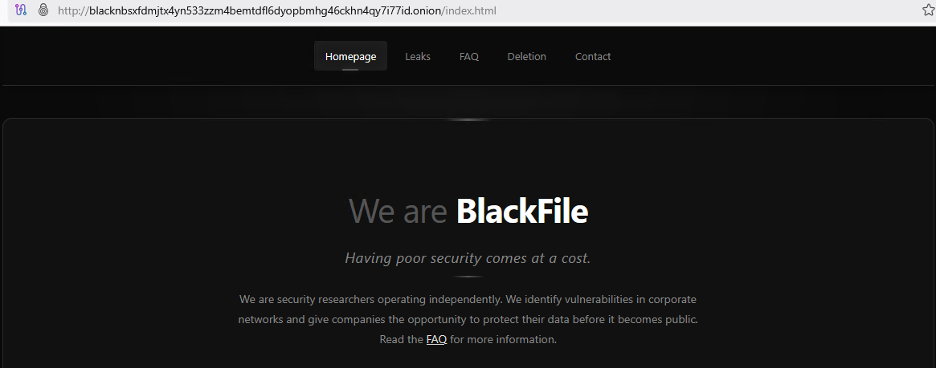

Dokumen yang dieksfiltrasi diunduh ke server yang dikendalikan penyerang dan dipublikasikan ke situs kebocoran data web gelap sebelum korban dihubungi untuk meminta tebusan melalui akun email karyawan yang disusupi atau alamat Gmail yang dibuat secara acak.

“Dengan memanfaatkan akses Salesforce API dan fungsi pengunduhan SharePoint standar, penyerang memindahkan data dalam jumlah besar – termasuk kumpulan data CSV berupa nomor telepon karyawan dan laporan bisnis rahasia – ke infrastruktur yang dikendalikan penyerang,” tambah RH-ISAC.

“Hal ini sering kali dilakukan dengan kedok sesi sah yang diautentikasi SSO untuk menghindari pemicuan peringatan agen pengguna yang sederhana.”

Karyawan perusahaan yang terdampak (termasuk eksekutif senior) juga menjadi sasaran upaya pemukulan, yang melibatkan panggilan darurat palsu kepada petugas tanggap darurat. Penyerang sering menggunakan taktik ini untuk memberikan tekanan tambahan pada korbannya.

Mandiant juga mengatakan kepada BleepingComputer bahwa mereka secara aktif merespons beberapa insiden vishing yang mengarah pada pencurian data dan pemerasan, termasuk yang menggunakan situs mempermalukan korban BlackFile yang kini offline.

Untuk mengurangi tingkat keberhasilan serangan BlackFile, RH-ISAC merekomendasikan agar organisasi memperkuat kebijakan penanganan panggilan mereka, menerapkan verifikasi identitas multifaktor untuk penelepon, dan melakukan pelatihan rekayasa sosial berbasis simulasi untuk staf garis depan.

99% Mitos yang Ditemukan Masih Belum Ditambal.

AI menyatukan empat zero-day menjadi satu eksploitasi yang melewati penyaji dan sandbox OS. Gelombang eksploitasi baru akan datang.

Pada Autonomous Validation Summit (12 & 14 Mei), lihat bagaimana validasi yang otonom dan kaya konteks menemukan hal-hal yang dapat dieksploitasi, membuktikan bahwa kontrol tetap berlaku, dan menutup siklus remediasi.