Malware Android baru bernama NGate dapat mencuri uang dari kartu pembayaran dengan meneruskan data yang dibaca oleh chip komunikasi medan dekat (NFC) ke perangkat penyerang.

Secara khusus, NGate memungkinkan penyerang untuk meniru kartu korban dan melakukan pembayaran tidak sah atau penarikan uang tunai dari ATM.

Kampanye ini telah aktif sejak November 2023 dan terkait dengan laporan terbaru dari ESET tentang meningkatnya penggunaan aplikasi web progresif (PWA) dan WebAPK canggih untuk mencuri kredensial perbankan dari pengguna di Ceko.

Dalam penelitian yang dipublikasikan hari ini, perusahaan keamanan siber mengatakan bahwa malware NGate juga digunakan selama kampanye dalam beberapa kasus untuk melakukan pencurian uang tunai secara langsung.

Mencuri data kartu melalui chip NFC

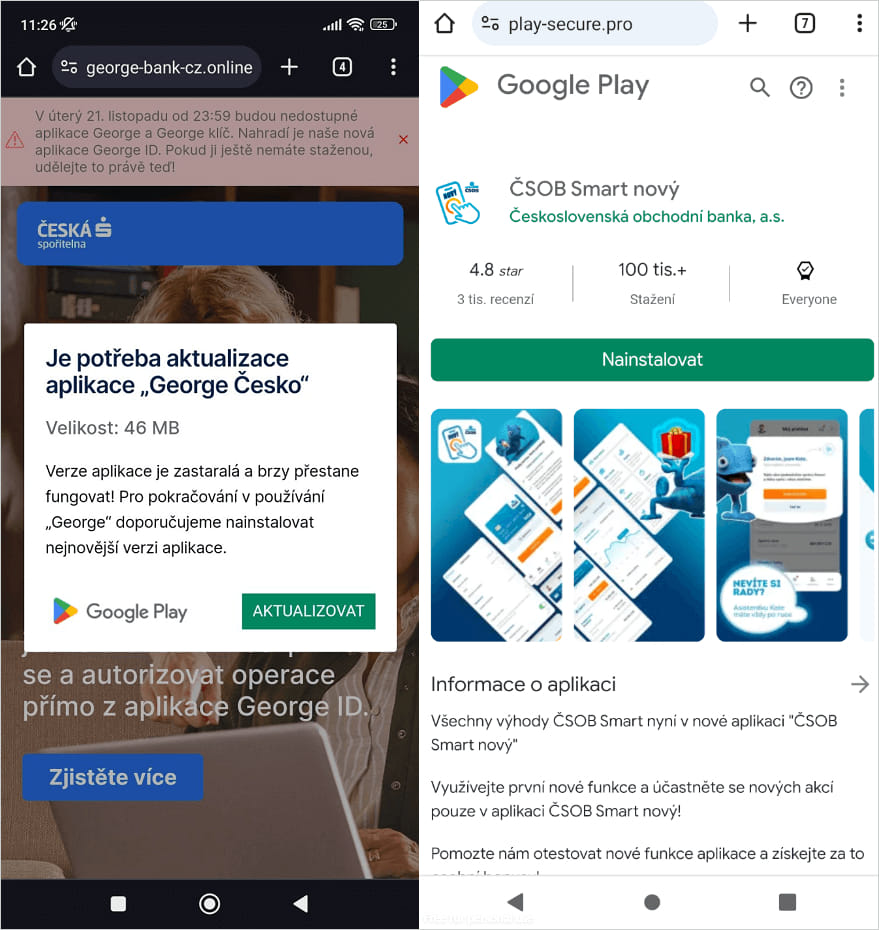

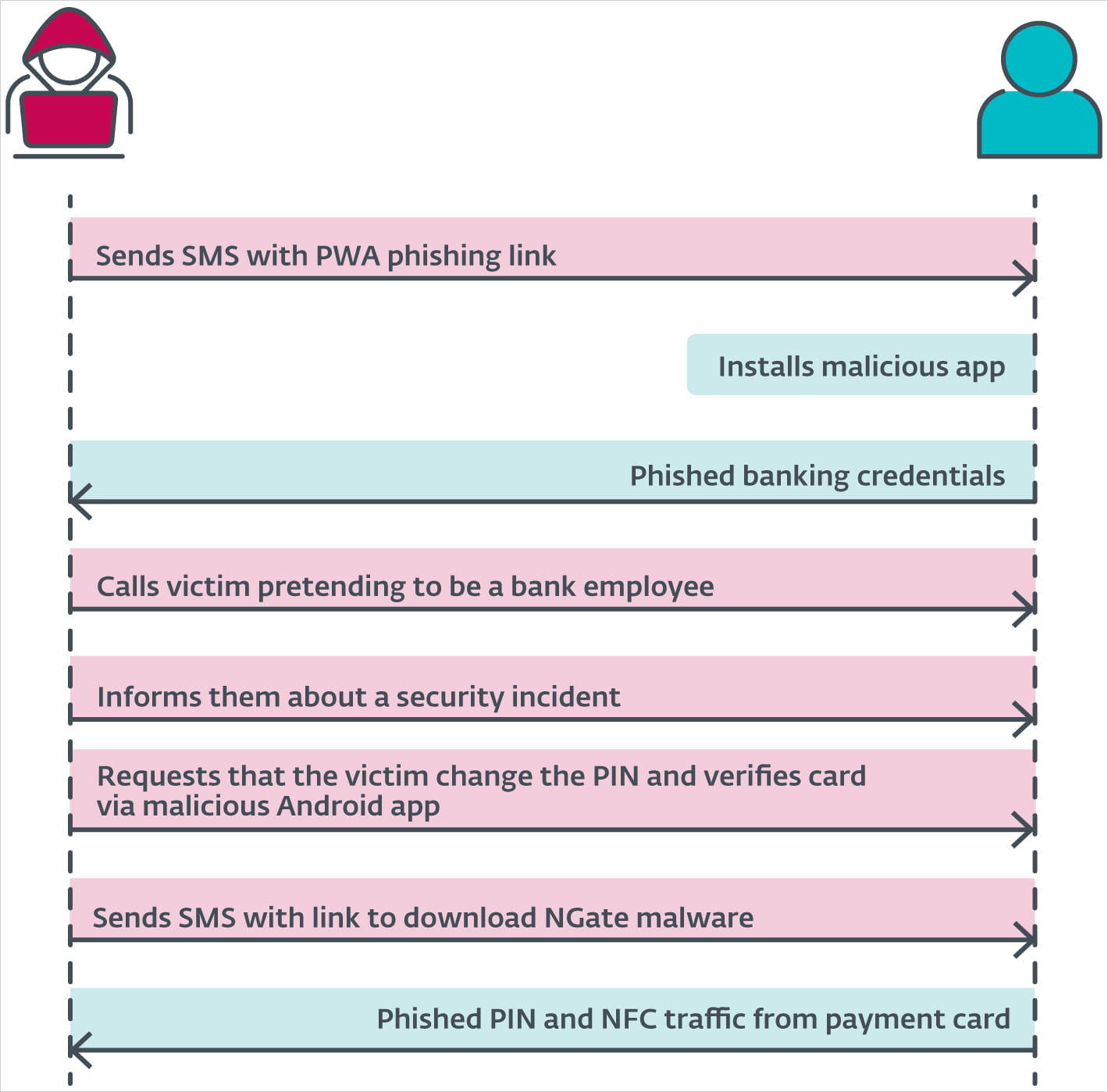

Serangan dimulai dengan teks berbahaya, panggilan otomatis dengan pesan pra-rekaman, atau malvertising untuk mengelabui korban agar memasang PWA berbahaya, dan kemudian WebAPK, di perangkat mereka.

Aplikasi web ini dipromosikan sebagai pembaruan keamanan yang mendesak dan menggunakan ikon resmi serta antarmuka login bank yang ditargetkan untuk mencuri kredensial akses klien.

Sumber: ESET

Aplikasi ini tidak memerlukan izin apa pun saat diinstal. Sebaliknya, aplikasi ini menyalahgunakan API peramban web yang dijalankannya untuk mendapatkan akses yang diperlukan ke komponen perangkat keras perangkat.

Setelah langkah phishing dilakukan melalui WebAPK, korban ditipu agar juga menginstal NGate melalui langkah berikutnya dalam fase serangan kedua.

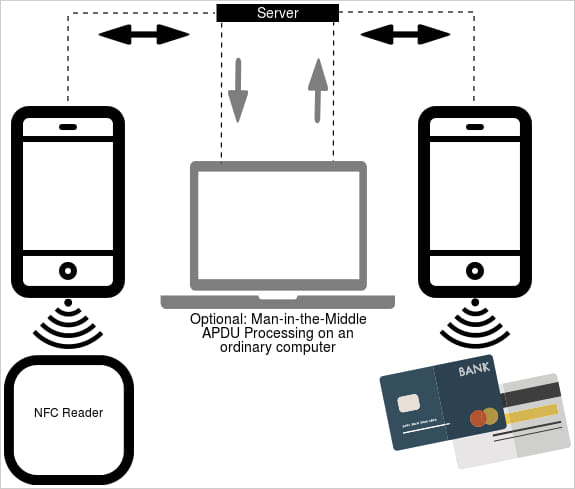

Setelah diinstal, malware mengaktifkan komponen sumber terbuka yang disebut ‘Gerbang NFC‘ yang dikembangkan oleh peneliti universitas untuk pengujian dan eksperimen NFC.

Alat ini mendukung fitur perekaman, penerusan, pemutaran ulang, dan kloning pada perangkat, dan tidak selalu mengharuskan perangkat untuk di-root agar dapat berfungsi.

NGate menggunakan alat tersebut untuk menangkap data NFC dari kartu pembayaran di dekat perangkat yang terinfeksi dan kemudian meneruskannya ke perangkat penyerang, baik secara langsung atau melalui server.

Penyerang dapat menyimpan data ini sebagai kartu virtual di perangkat mereka dan memutar ulang sinyal di ATM yang menggunakan NFC untuk menarik uang tunai, atau melakukan pembayaran di sistem titik penjualan (PoS).

Sumber: ESET

Dalam sebuah demonstrasi video, peneliti malware ESET Lukas Stefanko juga menunjukkan bagaimana komponen NFCGate di NGate dapat digunakan untuk memindai dan mengambil data kartu di dompet dan ransel. Dalam skenario ini, seorang penyerang di sebuah toko dapat menerima data melalui server dan melakukan pembayaran nirsentuh menggunakan kartu korban.

Stefanko mencatat bahwa malware tersebut juga dapat digunakan untuk mengkloning pengenal unik beberapa kartu akses dan token NFC untuk masuk ke area terlarang.

Mendapatkan PIN kartu

Penarikan uang tunai di sebagian besar ATM memerlukan kode PIN kartu, yang menurut para peneliti diperoleh melalui rekayasa sosial korban.

Setelah langkah phishing PWA/WebAPK selesai, penipu menelepon korban, berpura-pura sebagai karyawan bank, dan memberi tahu mereka tentang insiden keamanan yang memengaruhi mereka.

Mereka kemudian mengirim SMS berisi tautan untuk mengunduh NGate, yang konon merupakan aplikasi yang digunakan untuk memverifikasi kartu pembayaran dan PIN yang ada.

Setelah korban memindai kartu dengan perangkat mereka dan memasukkan PIN untuk “memverifikasinya” pada antarmuka phishing malware, informasi sensitif diteruskan ke penyerang, yang memungkinkan penarikan.

Sumber: ESET

Polisi Ceko sudah menangkap salah satu penjahat dunia maya melakukan penarikan ini di Praha, tetapi taktik ini mungkin akan mendapat perhatian, sehingga menimbulkan risiko yang signifikan bagi pengguna Android.

ESET juga menyoroti kemungkinan mengkloning tag akses area, tiket transportasi, lencana ID, kartu anggota, dan teknologi bertenaga NFC lainnya, sehingga kehilangan uang secara langsung bukanlah satu-satunya skenario buruk.

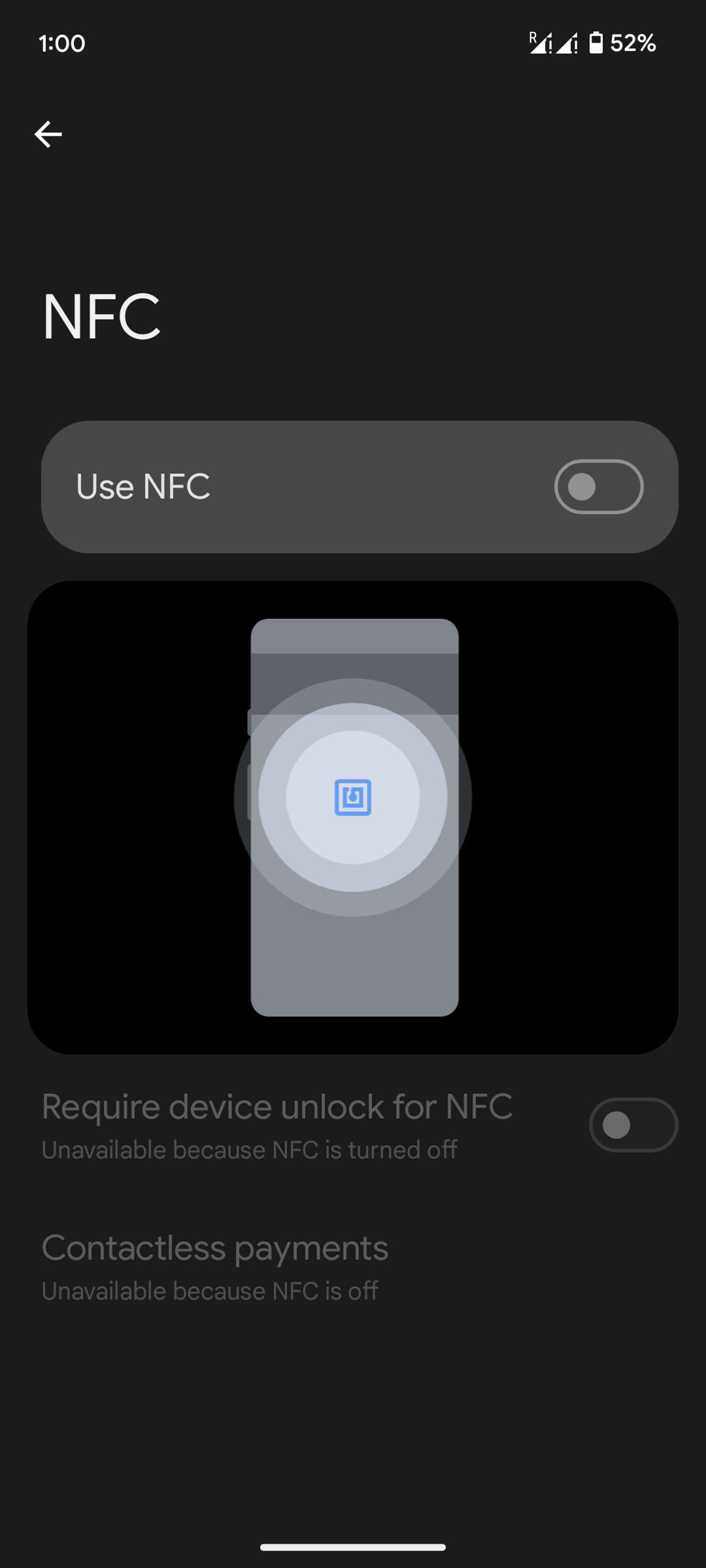

Jika Anda tidak aktif menggunakan NFC, Anda dapat mengurangi risiko dengan menonaktifkan chip NFC perangkat Anda. Di Android, kunjungi Pengaturan > Perangkat yang terhubung > Preferensi koneksi > NFC dan putar tombol ke posisi mati.

Jika Anda perlu mengaktifkan NFC setiap saat, teliti semua izin aplikasi dan batasi akses hanya kepada mereka yang membutuhkannya; hanya instal aplikasi bank dari halaman web resmi lembaga atau Google Play, dan pastikan aplikasi yang Anda gunakan bukan WebAPK.

WebAPK biasanya berukuran sangat kecil, diinstal langsung dari halaman browser, tidak muncul di bawah ‘/data/app’ seperti aplikasi Android standar, dan menampilkan informasi yang sangat terbatas di bawah Setelan > Aplikasi.