SolarWinds telah merilis perbaikan terbaru untuk kerentanan Web Help Desk kritis yang memungkinkan penyerang untuk masuk ke sistem yang belum ditambal menggunakan kredensial yang dikodekan secara keras.

Web Help Desk (WHD) adalah perangkat lunak help desk TI yang banyak digunakan oleh lembaga pemerintah, perusahaan besar, serta organisasi kesehatan dan pendidikan untuk mengotomatiskan dan menyederhanakan tugas manajemen help desk. Produk manajemen TI SolarWinds digunakan oleh lebih dari 300.000 pelanggan di seluruh dunia.

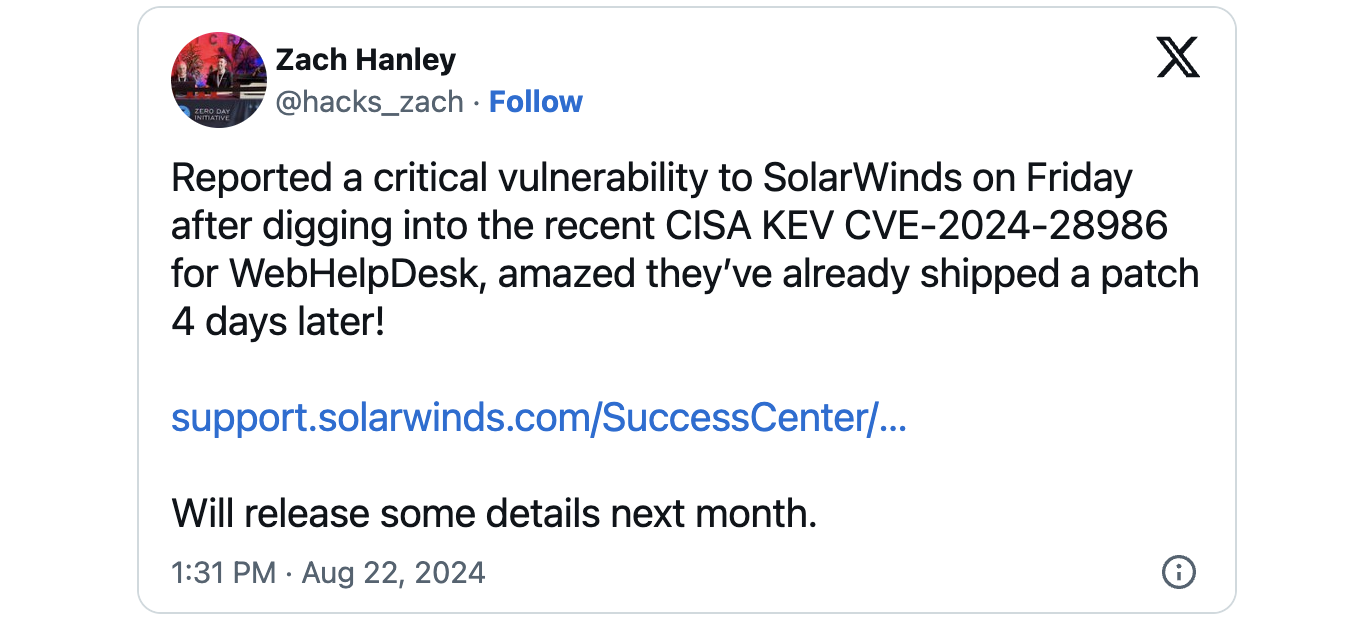

Kelemahan keamanan (CVE-2024-28987) yang dibahas pada hari Rabu ini memungkinkan penyerang yang tidak diautentikasi untuk mengakses fungsi internal dan mengubah data pada perangkat yang menjadi target setelah eksploitasi berhasil. Kerentanan ini ditemukan dan dilaporkan oleh Zach Hanley, peneliti kerentanan di Horizon3.ai.

SolarWinds belum menerbitkan nasihat keamanan untuk kerentanan WHD ini di Pusat Kepercayaannya dan belum mengungkapkan apakah CVE-2024-28987 dieksploitasi di alam liar sebelum Web Help Desk 12.8.3 Hotfix 2 dirilis.

Perusahaan memberikan instruksi terperinci tentang memasang dan menghapus perbaikan terbaru, memperingatkan admin untuk memutakhirkan server yang rentan ke Web Help Desk 12.8.3.1813 atau 12.8.3 HF1 sebelum menerapkan perbaikan terbaru minggu ini.

Ia juga merekomendasikan pembuatan cadangan semua file asli sebelum menggantinya selama proses instalasi hotfix guna menghindari masalah potensial jika hotfix gagal atau tidak diterapkan dengan benar.

Hotfix juga memperbaiki bug Web Help Desk RCE yang dieksploitasi secara aktif

Perbaikan terbaru yang sama juga mencakup perbaikan untuk kerentanan eksekusi kode jarak jauh WHD yang kritis (CVE-2024-28986), yang telah diatasi dengan perbaikan terbaru lainnya pada tanggal 14 Agustus dan ditandai oleh CISA sebagai dieksploitasi dalam serangan dua hari kemudian.

CISA menambahkan CVE-2024-28986 ke katalog KEV-nya seminggu yang lalu, mewajibkan badan-badan federal untuk menambal semua server WHD di jaringan mereka paling lambat tanggal 5 September, seperti yang diwajibkan oleh Binding Operational Directive (BOD) 22-01.

“Jenis kerentanan ini sering menjadi vektor serangan bagi pelaku cyber jahat dan menimbulkan risiko signifikan terhadap perusahaan federal,” badan keamanan cyber memperingatkan.

Awal tahun ini, SolarWinds menambal lebih dari selusin kelemahan eksekusi kode jarak jauh (RCE) yang kritis dalam perangkat lunak Access Rights Manager (ARM)—lima pada bulan Februari dan delapan pada bulan Juli.

Pada bulan Juni, perusahaan keamanan siber GreyNoise juga memperingatkan bahwa pelaku ancaman memanfaatkan kerentanan lintasan lintasan SolarWinds Serv-U tak lama setelah SolarWinds merilis perbaikan terbaru.