Pelaku ancaman mulai menggunakan aplikasi web progresif untuk meniru aplikasi perbankan dan mencuri kredensial dari pengguna Android dan iOS.

Aplikasi web progresif (PWA) adalah aplikasi lintas platform yang dapat diinstal langsung dari browser dan menawarkan pengalaman seperti asli melalui fitur-fitur seperti pemberitahuan push, akses ke perangkat keras perangkat, dan sinkronisasi data latar belakang.

Penggunaan jenis aplikasi ini dalam kampanye phishing memungkinkan penghindaran deteksi, melewati batasan instalasi aplikasi, dan memperoleh akses ke izin berisiko pada perangkat tanpa harus memberikan perintah standar kepada pengguna yang dapat menimbulkan kecurigaan.

Teknik ini pertama kali diamati di alam liar pada bulan Juli 2023 di Polandia, sementara kampanye berikutnya yang diluncurkan pada bulan November tahun yang sama menargetkan pengguna di Ceko.

Perusahaan keamanan siber ESET laporan bahwa saat ini mereka melacak dua kampanye berbeda yang mengandalkan teknik ini, satu menargetkan lembaga keuangan Hungaria OTP Bank dan lainnya menargetkan TBC Bank di Georgia.

Namun, kedua operasi tersebut tampaknya dioperasikan oleh pelaku ancaman yang berbeda. Satu pelaku menggunakan infrastruktur perintah dan kontrol (C2) yang berbeda untuk menerima kredensial yang dicuri, sementara kelompok lainnya mencatat data yang dicuri melalui Telegram.

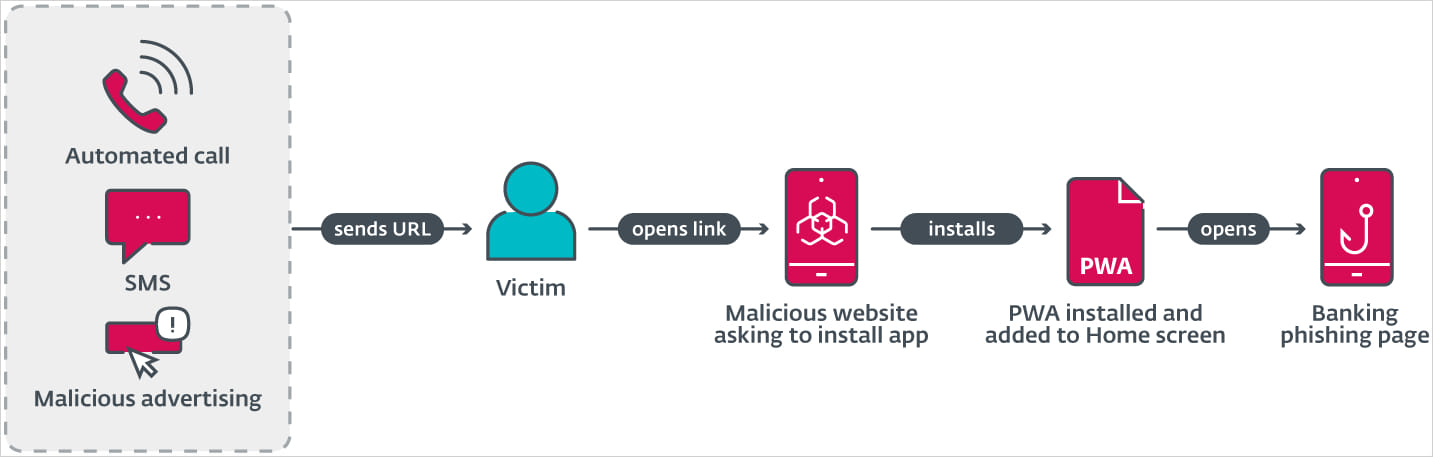

Rantai infeksi

ESET mengatakan bahwa kampanye tersebut mengandalkan berbagai metode untuk menjangkau audiens targetnya, termasuk panggilan otomatis, pesan SMS (smishing), dan malvertising yang dirancang dengan baik pada kampanye iklan Facebook.

Dalam dua kasus pertama, penjahat dunia maya menipu pengguna dengan pesan palsu tentang aplikasi perbankan mereka yang sudah ketinggalan zaman dan perlunya menginstal versi terbaru demi alasan keamanan, serta memberikan URL untuk mengunduh PWA phishing.

Sumber: ESET

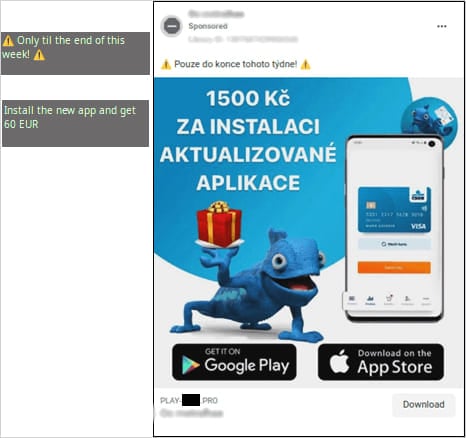

Dalam kasus iklan berbahaya di media sosial, pelaku ancaman menggunakan maskot resmi bank yang ditiru untuk menimbulkan rasa legitimasi dan mempromosikan penawaran waktu terbatas seperti hadiah uang tunai untuk memasang pembaruan aplikasi yang dianggap penting.

Sumber: ESET

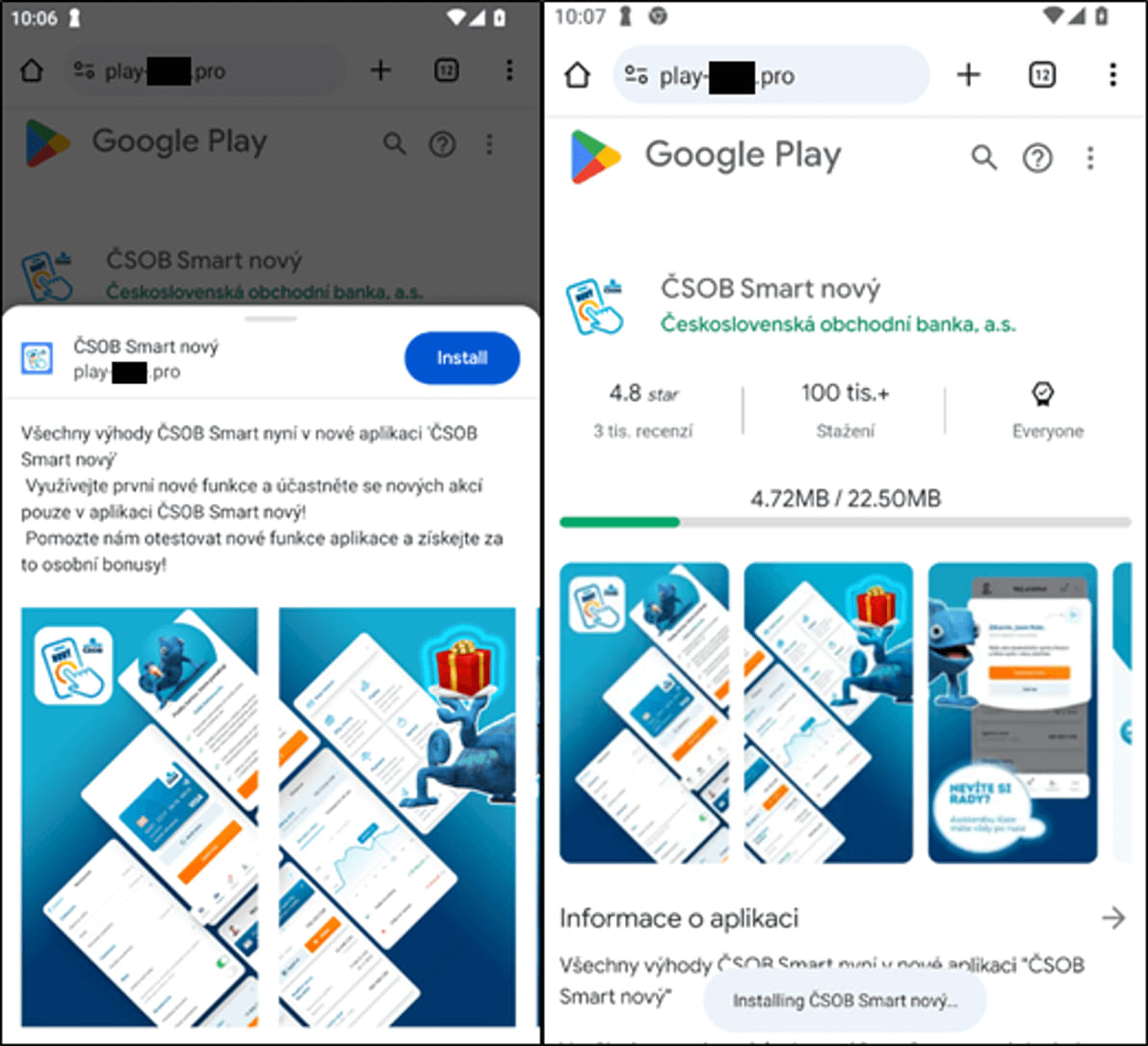

Bergantung pada perangkat (diverifikasi melalui header HTTP User-Agent), mengklik iklan akan membawa korban ke halaman Google Play atau App Store palsu.

Sumber: ESET

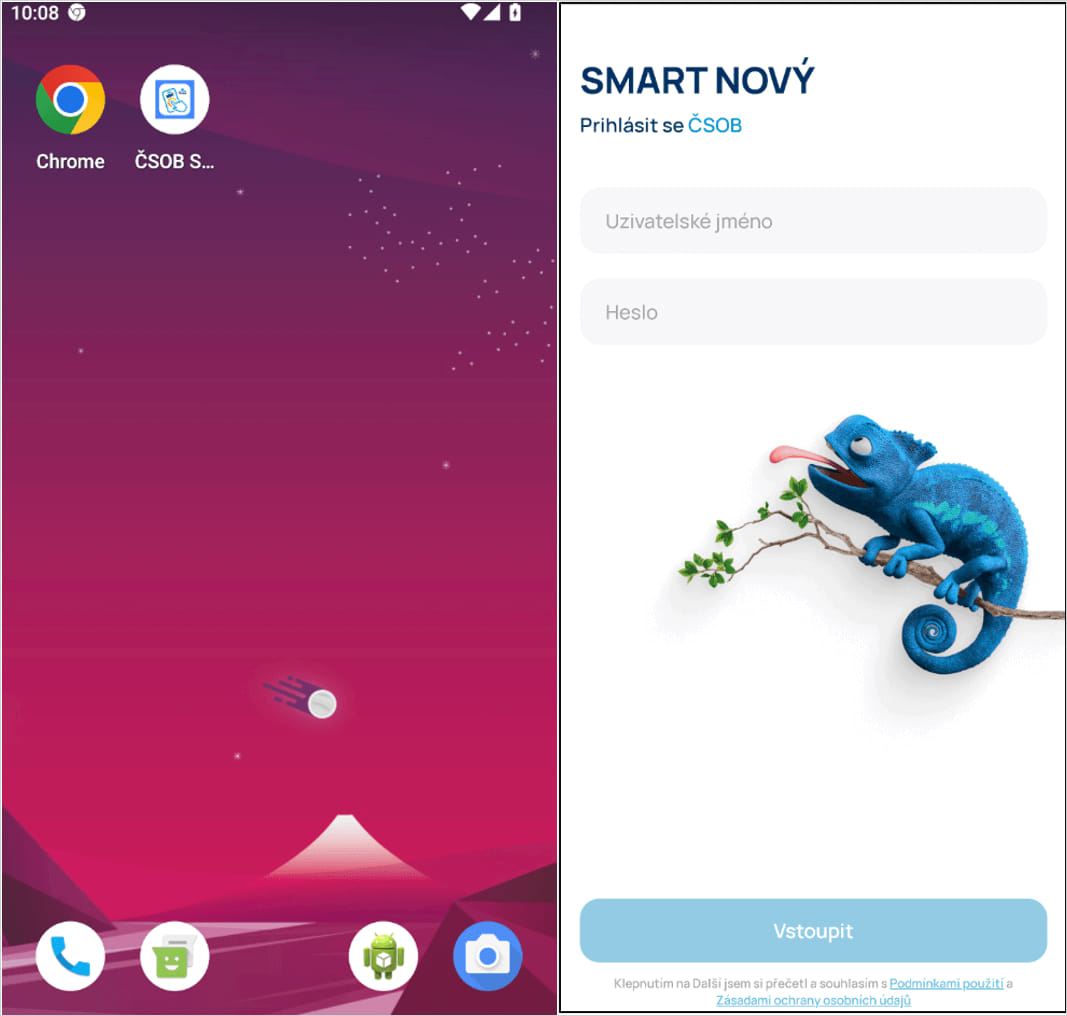

Mengeklik tombol ‘Instal’ akan meminta pengguna untuk menginstal PWA berbahaya yang menyamar sebagai aplikasi perbankan. Dalam beberapa kasus di Android, aplikasi berbahaya diinstal dalam bentuk WebAPK – APK asli yang dibuat oleh peramban Chrome.

Aplikasi phishing menggunakan pengenal aplikasi perbankan resmi (misalnya logo layar masuk yang tampak sah) dan bahkan menyatakan Google Play Store sebagai sumber perangkat lunak aplikasi.

Sumber: ESET

Daya tarik penggunaan PWA di ponsel

PWA dirancang untuk bekerja di berbagai platform, sehingga penyerang dapat menargetkan audiens yang lebih luas melalui satu kampanye dan muatan phishing.

Namun, manfaat utamanya terletak pada kemampuan melewati batasan instalasi Google dan Apple untuk aplikasi di luar toko aplikasi resmi, serta peringatan “instal dari sumber tidak dikenal” yang dapat mengingatkan korban akan potensi risiko.

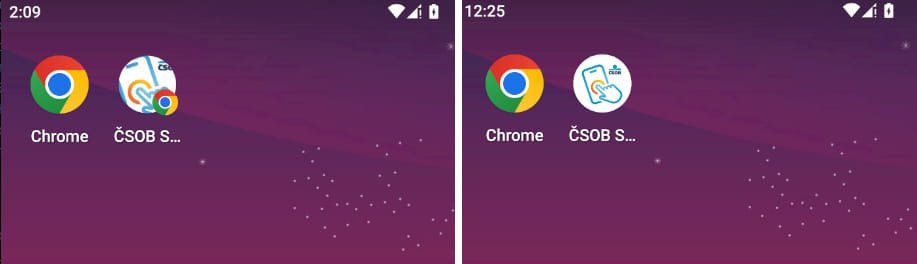

PWA dapat meniru tampilan dan nuansa aplikasi asli dengan sangat apik, terutama dalam kasus WebAPK, di mana logo browser pada ikon dan antarmuka browser dalam aplikasi disembunyikan, sehingga hampir mustahil untuk membedakannya dari aplikasi asli.

Sumber: ESET

Aplikasi web ini dapat mengakses berbagai sistem perangkat melalui API browser, seperti geolokasi, kamera, dan mikrofon, tanpa memintanya dari layar izin OS seluler.

Pada akhirnya, PWA dapat diperbarui atau dimodifikasi oleh penyerang tanpa interaksi pengguna, yang memungkinkan kampanye phishing disesuaikan secara dinamis untuk keberhasilan yang lebih besar.

Penyalahgunaan PWA untuk phishing merupakan tren baru yang berbahaya dan dapat bertambah parah karena semakin banyak penjahat dunia maya yang menyadari potensi dan manfaatnya.

Beberapa bulan lalu, kami melaporkan tentang perangkat phishing baru yang menargetkan akun Windows menggunakan PWA. Perangkat tersebut dibuat oleh peneliti keamanan mr.d0x secara khusus untuk menunjukkan bagaimana aplikasi ini dapat digunakan untuk mencuri kredensial dengan membuat formulir login perusahaan yang meyakinkan.

BleepingComputer telah menghubungi Google dan Apple untuk menanyakan apakah mereka berencana menerapkan pertahanan apa pun terhadap PWA/WebAPK, dan kami akan memperbarui postingan ini dengan tanggapan mereka begitu kami mendapat tanggapan.