Lebih dari 3.300 perangkat Citrix Netscaler tetap tidak ditandingi terhadap kerentanan kritis yang memungkinkan penyerang mem -bypass otentikasi dengan membajak sesi pengguna, hampir dua bulan setelah patch dirilis.

Dilacak sebagai CVE-2025-5777 dan disebut sebagai Citrixbleed 2kerentanan yang dibaca memori yang tidak ada di luar ini hasil dari validasi input yang tidak mencukupi, memungkinkan penyerang yang tidak aautentikasi untuk mengakses daerah memori yang dibatasi dari jarak jauh pada perangkat yang dikonfigurasi sebagai gateway (VPN Virtual Server, ICA Proxy, CVPN, RDP Proxy) atau AAA Virtual Server.

Berhasil mengeksploitasi cacat keamanan ini dapat memungkinkan aktor ancaman mencuri token sesi, kredensial, dan data sensitif lainnya dari gateway yang menghadap publik dan server virtual, memungkinkan mereka untuk melakukannya membajak sesi pengguna dan Bypass Multi-Factor Authentication (MFA).

Bukti-Konsep (POC) mengeksploitasi penargetan CVE-2025-5777 dibebaskan kurang dari dua minggu setelah cacat diungkapkan, sementara eksploitasi aktif dalam serangan nol-hari terdeteksi beberapa minggu sebelum rilis eksploitasi POC ini.

Cacat keamanan Citrix yang serupa, yang dikenal sebagai “Citrixbleed,” dieksploitasi dua tahun lalu untuk meretas perangkat Netscaler dan bergerak secara lateral melintasi jaringan yang dikompromikan di dalam serangan ransomware Dan melanggar target entitas pemerintah.

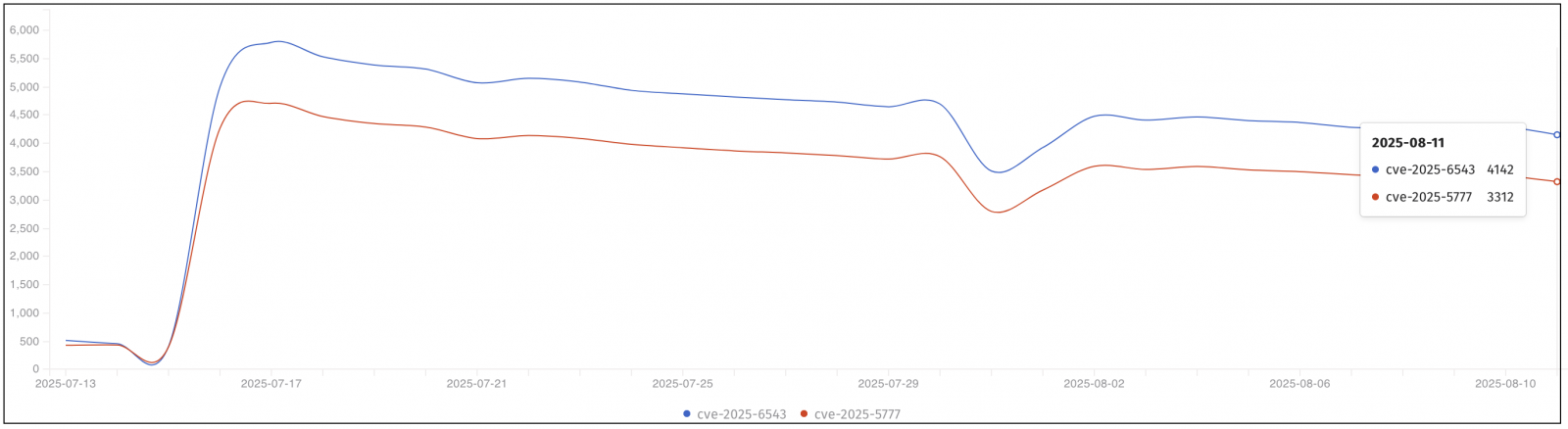

Pada hari Senin, analis keamanan dari Internet Security Nirlaba Shadowserver Foundation dilaporkan 3.312 peralatan Citrix Netscaler masih rentan terhadap serangan CVE-2025-5777 yang sedang berlangsung.

Shadowserver juga melihat 4.142 perangkat seperti itu dibiarkan tidak tertandingi terhadap kerentanan kritis lainnya (CVE-2025-6543), yang ditandai Citrix secara aktif dieksploitasi dalam serangan penolakan (DOS).

Sementara Citrix menyatakan bahwa CVE-2025-6543 adalah kerentanan meluap memori yang dapat menyebabkan aliran kontrol yang tidak diinginkan dan penolakan layanan, National Cyber Security Center (NCSC) Belanda, diperingatkan pada hari Senin bahwa penyerang telah mengeksploitasi kelemahan ini sebagai zero-day sejak setidaknya Mei awal untuk melanggar banyak organisasi kritis di negara ini.

“NCSC telah menentukan bahwa beberapa organisasi kritis di Belanda telah berhasil diserang melalui kerentanan yang diidentifikasi sebagai CVE-2025-6543 di Citrix Netscaler,” kata NCSC ..

“NCSC menilai serangan sebagai pekerjaan satu atau lebih aktor dengan modus operandi canggih. Kerentanan dieksploitasi sebagai zero-day, dan jejak secara aktif dihapus untuk menyembunyikan kompromi pada organisasi yang terkena dampak.”

Meskipun agensi tidak menyebutkan organisasi yang terkena dampak, pelayan openbaar (Layanan Penuntutan Publik Belanda) mengungkapkan pelanggaran Pada 18 Juli setelah peringatan NCSC. Sebagai hasil dari serangan itu, pelayan openbaar mengalami gangguan operasional yang signifikan dan hanya baru-baru ini memulihkannya server email.

Badan Keamanan Cybersecurity dan Infrastruktur AS (CISA) juga telah menambahkan dua kerentanan ke katalog kerentanan yang dieksploitasi secara aktif, memerintahkan lembaga federal untuk mengamankan sistem mereka terhadap mereka Serangan CVE-2025-5777 dalam sehari dan melawan Eksploitasi CVE-2025-6543 paling lambat 21 Juli.