Aktor ancaman baru bernama Amaranth Dragon, terkait dengan operasi Tiongkok yang disponsori negara APT41, mengeksploitasi kerentanan CVE-2025-8088 di WinRAR dalam serangan spionase terhadap pemerintah dan lembaga penegak hukum.

Para peretas menggabungkan alat yang sah dengan Amaranth Loader khusus untuk mengirimkan muatan terenkripsi dari server perintah dan kontrol (C2) di belakang infrastruktur Cloudflare, untuk penargetan yang lebih akurat dan peningkatan siluman.

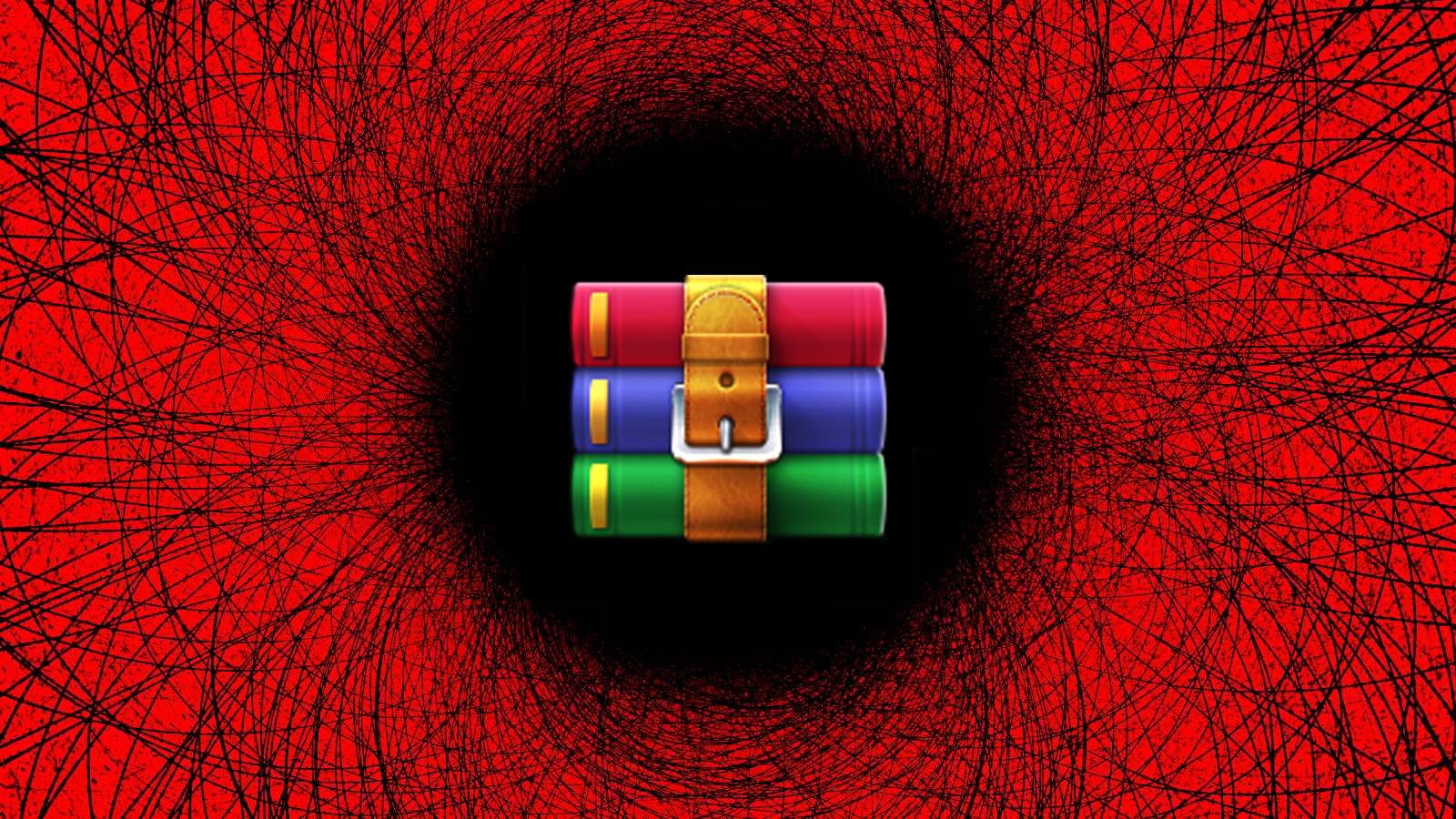

Menurut peneliti di perusahaan keamanan siber Check Point, Amaranth Dragon menargetkan organisasi di Singapura, Thailand, Indonesia, Kamboja, Laos, dan Filipina.

Kerentanan CVE-2025-8088 dapat dieksploitasi untuk menulis file berbahaya ke lokasi sembarang dengan memanfaatkan fitur Alternate Data Streams (ADS) di Windows. Berbagai pelaku ancaman mengeksploitasinya serangan zero-day sejak pertengahan tahun 2025 untuk mencapai persistensi dengan menjatuhkan malware ke folder Startup Windows.

Minggu lalu, laporan dari Google Threat Intelligence Group (GTIG) menunjukkan bahwa CVE-2025-8088 masih ada dieksploitasi secara aktif oleh berbagai kelompok ancaman, termasuk RomCom, APT44, Turla, dan berbagai aktor jahat yang terkait dengan Tiongkok.

Titik Pemeriksaan laporan bahwa Amaranth Dragon mulai mengeksploitasi kelemahan WinRAR pada 18 Agustus 2025, empat hari setelah eksploitasi pertama yang berfungsi tersedia untuk umum.

Namun, para peneliti telah melacak aktivitas aktor jahat tersebut sejak Maret 2025 dan mengidentifikasi beberapa kampanye, yang masing-masing dibatasi untuk menargetkan satu atau dua negara melalui pembatasan wilayah yang ketat.

Selain itu, umpan yang digunakan dalam serangan tersebut bertemakan peristiwa geopolitik atau lokal.

Sumber: Titik Periksa

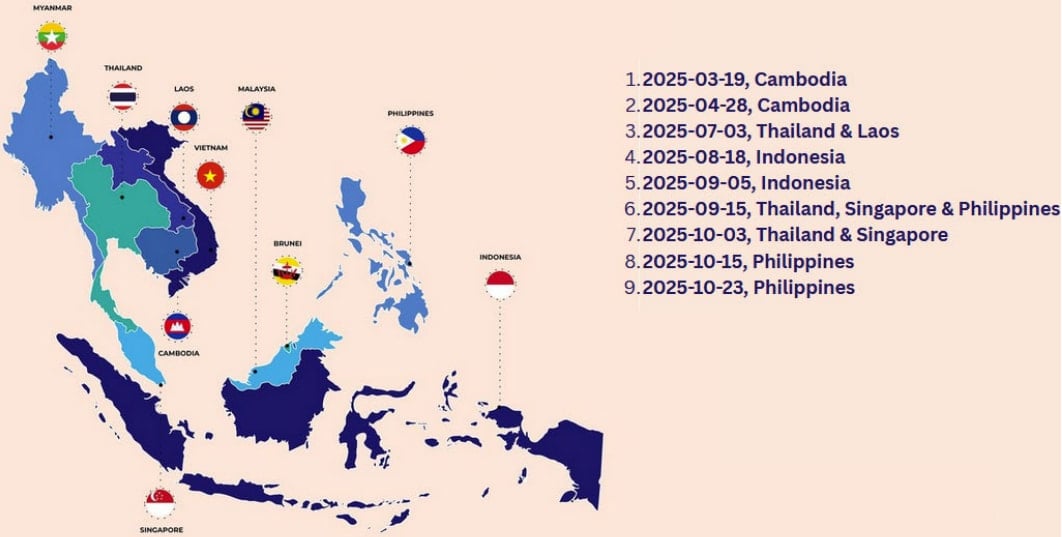

Dalam serangan sebelum Agustus 2025, serangan Amaranth Dragon mengandalkan arsip ZIP dengan file .LNK dan .BAT yang menyertakan skrip untuk mendekripsi dan menjalankan pemuat grup.

Ketika eksploitasi untuk CVE-2025-8088 tersedia, pelaku ancaman memanfaatkan kerentanan untuk menempatkan skrip berbahaya di folder Startup. Dalam beberapa kasus, kunci Jalankan Registri juga dibuat untuk redundansi.

Mekanisme ini meluncurkan executable yang ditandatangani secara digital yang meluncurkan payload Amaranth Loader menggunakan teknik sideload DLL.

Sumber: Titik Periksa

Pemuat mengambil muatan terenkripsi AES dari URL eksternal dan mendekripsinya di memori. Dalam banyak kasus, muatan ini adalah kerangka kerja pasca-eksploitasi Havoc C2, yang telah disalahgunakan dalam serangan siber setidaknya sejak tahun 2023 dan juga terlihat di Serangan berbasis ClickFix.

Untuk memfilter lalu lintas dari negara-negara di luar cakupan serangan, pelaku menggunakan server C2 di belakang infrastruktur Cloudflare yang dikonfigurasi untuk menerima lalu lintas hanya dari wilayah yang ditargetkan.

Check Point mengamati alat akses jarak jauh baru, yang dilacak sebagai TGAmaranth RAT, digunakan dalam serangan Amaranth Dragon yang lebih baru. RAT menggunakan bot Telegram untuk aktivitas C2.

Sumber: Titik Periksa

TGAmaranth juga mendukung pengunggahan/pengunduhan file, pengambilan tangkapan layar, dan daftar proses yang berjalan di host.

Itu dapat menghindari deteksi dengan menerapkan berbagai perlindungan terhadap debugging, antivirus, dan solusi deteksi dan respons titik akhir (EDR), termasuk mengganti perangkat yang terhubung. ntdll.dll, perpustakaan sistem Windows yang digunakan untuk interaksi tingkat rendah, dengan salinan yang tidak terhubung.

Mengingat meluasnya eksploitasi CVE-2025-8088 oleh berbagai pelaku ancaman, organisasi disarankan untuk meningkatkan ke WinRAR versi 7.13 atau lebih baru (yang terbaru adalah 7.20), yang mengatasi kekurangan tersebut.

Check Point mengatakan bahwa serangan Amaranth Dragon menunjukkan bahwa aktor tersebut memiliki “kemahiran teknis dan disiplin operasional” dan dapat menyesuaikan taktik dan infrastrukturnya untuk memberikan dampak maksimal pada targetnya.

Laporan peneliti berisi indikator kompromi untuk arsip, URL, file pendukung, dan malware yang digunakan dalam serangan. Aturan YARA juga tersedia untuk membantu pembela HAM mendeteksi intrusi Amaranth Dragon.

Masa depan infrastruktur TI telah tiba

Infrastruktur TI modern bergerak lebih cepat dibandingkan dengan alur kerja manual.

Dalam panduan Tines baru ini, pelajari bagaimana tim Anda dapat mengurangi penundaan manual yang tersembunyi, meningkatkan keandalan melalui respons otomatis, dan membangun serta menskalakan alur kerja cerdas di atas alat yang sudah Anda gunakan.