Peretas menyalahgunakan driver kernel EnCase yang sah namun telah lama dicabut dalam pembunuh EDR yang dapat mendeteksi 59 alat keamanan dalam upaya untuk menonaktifkannya.

Pembunuh EDR adalah alat berbahaya yang dibuat khusus untuk mem-bypass atau menonaktifkan alat deteksi dan respons titik akhir (EDR), bersama dengan solusi keamanan lainnya. Mereka biasanya menggunakan driver yang rentan untuk melepaskan perlindungan pada sistem.

Biasanya, penyerang mengandalkan teknik ‘Bring Your Own Vulnerable Driver’ (BYOVD), di mana mereka memasukkan driver yang sah namun rentan dan menggunakannya untuk mendapatkan akses tingkat kernel dan menghentikan proses perangkat lunak keamanan.

Teknik ini terdokumentasi dengan baik dan sangat populer, namun meskipun Microsoft telah memperkenalkan berbagai pertahanan selama bertahun-tahun, sistem Windows masih rentan terhadap bypass yang efektif.

Encase adalah alat investigasi digital yang digunakan dalam operasi forensik penegakan hukum yang memungkinkan penggalian dan analisis data dari komputer, perangkat seluler, atau penyimpanan cloud.

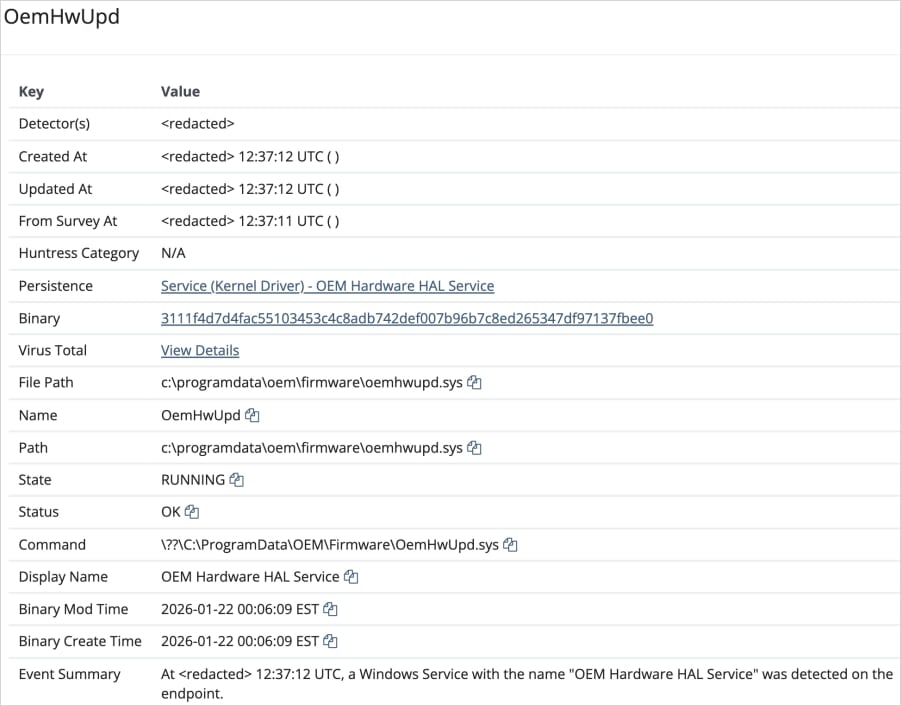

Peneliti Huntress yang menanggapi insiden keamanan siber awal bulan ini memperhatikan penerapan pembunuh EDR khusus yang menyamar sebagai utilitas pembaruan firmware yang sah dan menggunakan driver kernel lama.

Para penyerang menerobos jaringan menggunakan kredensial SonicWall SSL VPN yang telah dikompromikan dan mengeksploitasi kurangnya otentikasi multi-faktor (MFA) untuk akun VPN.

Setelah masuk, penyerang melakukan pengintaian internal yang agresif, termasuk sapuan ping ICMP, pemeriksaan nama NetBIOS, dan aktivitas terkait SMB, banjir SYN melebihi 370 SYN/detik.

Pembunuh EDR yang digunakan dalam kasus ini adalah executable 64-bit yang menyalahgunakan ‘EnPortv.sys’, sebuah driver kernel EnCase lama, untuk menonaktifkan alat keamanan yang berjalan pada sistem host.

Surat keterangan pengemudi diterbitkan pada tahun 2006, habis masa berlakunya pada tahun 2010, dan kemudian dicabut; namun, karena sistem Penegakan Tanda Tangan Pengemudi di Windows bekerja dengan memvalidasi hasil verifikasi kriptografi dan stempel waktu, alih-alih memeriksa Daftar Pencabutan Sertifikat (CRL), sistem operasi masih menerima sertifikat lama.

Meskipun Microsoft menambahkan persyaratan di Windows 10 versi 1607 bahwa driver kernel harus ditandatangani melalui Hardware Dev Center, pengecualian dibuat untuk sertifikat yang diterbitkan sebelum 29 Juli 2015, yang berlaku dalam kasus ini.

Driver kernel diinstal dan didaftarkan sebagai layanan perangkat keras OEM palsu, sehingga menghasilkan persistensi reboot.

Sumber: Pemburu

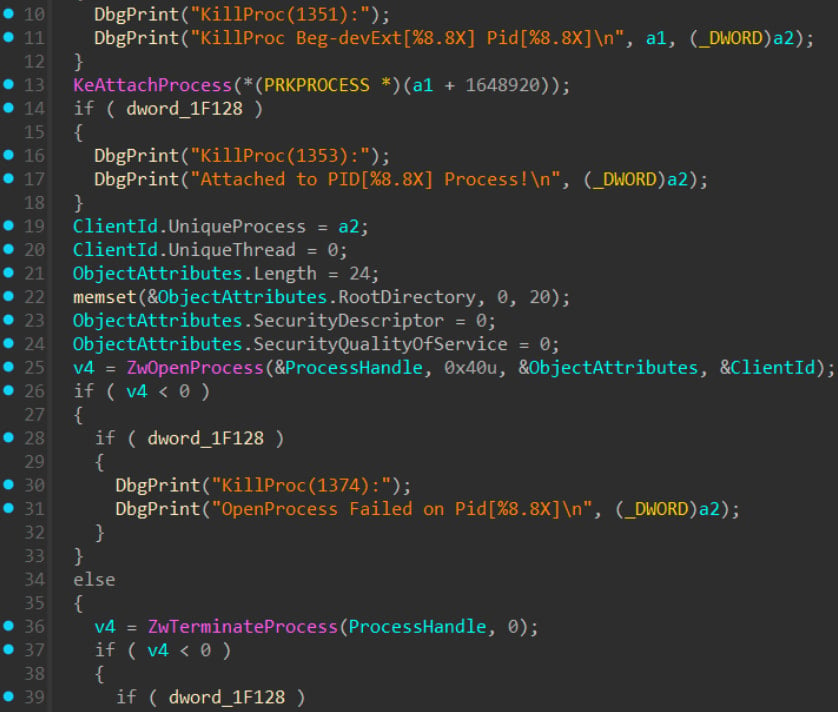

Malware ini menggunakan antarmuka IOCTL mode kernel driver untuk menghentikan proses layanan, melewati perlindungan Windows yang ada seperti Protected Process Light (PPL).

Ada 59 proses yang ditargetkan terkait dengan berbagai alat EDR dan antivirus. Kill loop dijalankan setiap detik, segera menghentikan semua proses yang dimulai ulang.

Sumber: Pemburu

Pemburu percaya bahwa intrusi tersebut terkait dengan aktivitas ransomware, meskipun serangan tersebut dihentikan sebelum muatan terakhir disebarkan.

Rekomendasi pertahanan utama mencakup mengaktifkan MFA pada semua layanan akses jarak jauh, memantau log VPN untuk aktivitas mencurigakan, dan mengaktifkan HVCI/Integritas Memori untuk menerapkan daftar blokir driver Microsoft yang rentan.

Selain itu, Huntress merekomendasikan pemantauan untuk layanan kernel yang menyamar sebagai OEM atau komponen perangkat keras dan menerapkan aturan WDAC dan ASR untuk memblokir driver bertanda tangan yang rentan.

Masa depan infrastruktur TI telah tiba

Infrastruktur TI modern bergerak lebih cepat dibandingkan dengan alur kerja manual.

Dalam panduan Tines baru ini, pelajari bagaimana tim Anda dapat mengurangi penundaan manual yang tersembunyi, meningkatkan keandalan melalui respons otomatis, dan membangun serta menskalakan alur kerja cerdas di atas alat yang sudah Anda gunakan.