Hari ini, Google merilis pembaruan keamanan darurat Chrome baru untuk menambal kerentanan zero-day yang ditandai sebagai dieksploitasi dalam serangan.

“Google menyadari bahwa eksploitasi untuk CVE-2024-7971 ada di alam liar,” kata perusahaan itu dikatakan dalam sebuah nasihat yang diterbitkan pada hari Rabu.

Kerentanan zero-day dengan tingkat keparahan tinggi ini disebabkan oleh kebingungan tipe kelemahan pada mesin JavaScript V8 Chrome. Peneliti keamanan di Microsoft Threat Intelligence Center (MSTIC) dan Microsoft Security Response Center (MSRC) melaporkannya pada hari Senin.

Meskipun kelemahan keamanan semacam itu umumnya memungkinkan penyerang untuk memicu kerusakan browser setelah data yang dialokasikan ke memori ditafsirkan sebagai jenis yang berbeda, mereka juga dapat memanfaatkannya untuk eksekusi kode sembarangan pada perangkat target yang menjalankan browser yang belum ditambal.

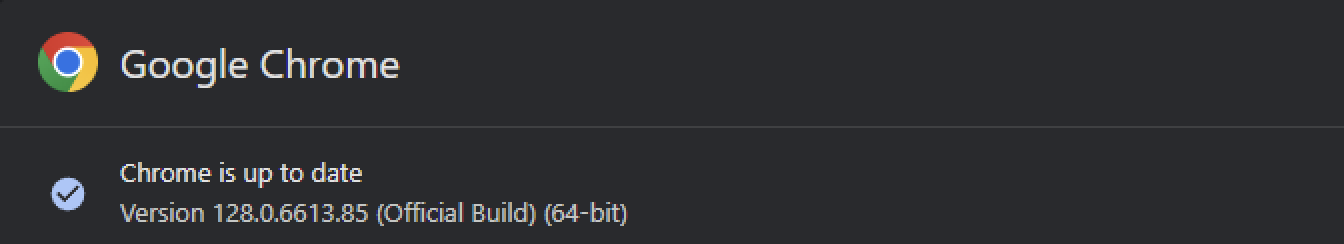

Google telah memperbaiki zero-day dengan merilis 128.0.6613.84/.85 untuk Windows/macOS dan 128.0.6613.84 (Linux), versi yang akan diluncurkan untuk semua pengguna di saluran Desktop Stabil selama beberapa minggu mendatang.

Sementara Chrome memperbarui secara otomatis saat patch keamanan tersedia, pengguna juga dapat mempercepat prosesnya dengan membuka menu Chrome > Bantuan > Tentang Google Chrome, membiarkan pembaruan selesai, dan mengeklik tombol ‘Luncurkan ulang’ untuk menginstalnya.

Pembaruan hari ini segera tersedia saat BleepingComputer mencari pembaruan baru hari ini.

Meskipun Google mengonfirmasi kerentanan CVE-2024-7971 digunakan dalam serangan, perusahaan tersebut belum membagikan informasi tambahan terkait eksploitasi di alam liar.

“Akses ke detail bug dan tautan mungkin akan dibatasi hingga sebagian besar pengguna mendapatkan perbaikan,” kata Google.

“Kami juga akan mempertahankan pembatasan jika bug tersebut ada di pustaka pihak ketiga yang juga diandalkan oleh proyek lain, tetapi belum diperbaiki.”

CVE-2024-7971 adalah zero-day Chrome kesembilan yang ditambal oleh Google pada tahun 2024, baik dieksploitasi di alam liar atau pada kontes peretasan Pwn2Own:

- CVE-2024-0519: Kelemahan akses memori di luar batas dengan tingkat keparahan tinggi dalam mesin JavaScript Chrome V8, yang memungkinkan penyerang jarak jauh untuk mengeksploitasi kerusakan tumpukan melalui halaman HTML yang dibuat khusus, yang menyebabkan akses tidak sah ke informasi sensitif.

- CVE-2024-2887: Cacat kebingungan tipe dengan tingkat keparahan tinggi dalam standar WebAssembly (Wasm). Cacat ini dapat menyebabkan eksploitasi eksekusi kode jarak jauh (RCE) yang memanfaatkan halaman HTML yang dibuat.

- CVE-2024-2886: Kerentanan penggunaan setelah bebas dalam WebCodecs API yang digunakan oleh aplikasi web untuk mengodekan dan mendekode audio dan video. Penyerang jarak jauh memanfaatkannya untuk melakukan pembacaan dan penulisan acak melalui halaman HTML yang dibuat, yang mengarah pada eksekusi kode jarak jauh.

- CVE-2024-3159: Kerentanan dengan tingkat keparahan tinggi yang disebabkan oleh pembacaan di luar batas pada mesin JavaScript Chrome V8. Penyerang jarak jauh mengeksploitasi kelemahan ini menggunakan halaman HTML yang dibuat khusus untuk mengakses data di luar buffer memori yang dialokasikan, yang mengakibatkan kerusakan heap yang dapat dimanfaatkan untuk mengekstrak informasi sensitif.

- CVE-2024-4671: Cacat penggunaan setelah bebas dengan tingkat keparahan tinggi pada komponen Visual yang menangani perenderan dan tampilan konten di browser.

- CVE-2024-4761: Masalah penulisan di luar batas pada mesin JavaScript V8 Chrome, yang bertanggung jawab mengeksekusi kode JS dalam aplikasi.

- CVE-2024-4947: Kelemahan kebingungan tipe pada mesin JavaScript Chrome V8 yang memungkinkan eksekusi kode sembarangan pada perangkat target.

- CVE-2024-5274: Kebingungan jenis pada mesin JavaScript V8 Chrome yang dapat menyebabkan kerusakan, kerusakan data, atau eksekusi kode sembarangan