CISA telah menandai kerentanan keamanan Ivanti kritis lainnya, yang dapat memungkinkan pelaku ancaman membuat pengguna admin jahat pada peralatan Virtual Traffic Manager (vTM) yang rentan, sebagai yang dieksploitasi secara aktif dalam serangan.

Dilacak sebagai CVE-2024-7593kelemahan bypass autentikasi ini disebabkan oleh implementasi algoritma autentikasi yang salah yang memungkinkan penyerang jarak jauh yang tidak diautentikasi menghindari autentikasi pada panel admin vTM yang terekspos Internet.

Ivanti vTM adalah pengontrol pengiriman aplikasi (ADC) berbasis perangkat lunak yang menyediakan penyeimbangan beban dan manajemen lalu lintas untuk menghosting layanan penting bisnis.

“Eksploitasi yang berhasil dapat menyebabkan bypass otentikasi dan pembuatan pengguna administrator,” kata Ivanti diperingatkan saat merilis pembaruan keamanan untuk menambal kerentanan kritis ini.

Meskipun perusahaan mengatakan bahwa kode eksploitasi proof-of-concept (PoC) sudah tersedia pada 13 Agustus ketika merilis patch CVE-2024-7593, mereka belum memperbaruinya. penasihat keamanan untuk mengonfirmasi eksploitasi aktif.

Namun, disarankan untuk memeriksa Keluaran Log Audit untuk pengguna admin ‘user1’ atau ‘user2’ baru yang ditambahkan melalui GUI atau kode eksploitasi yang tersedia untuk umum guna menemukan bukti kompromi.

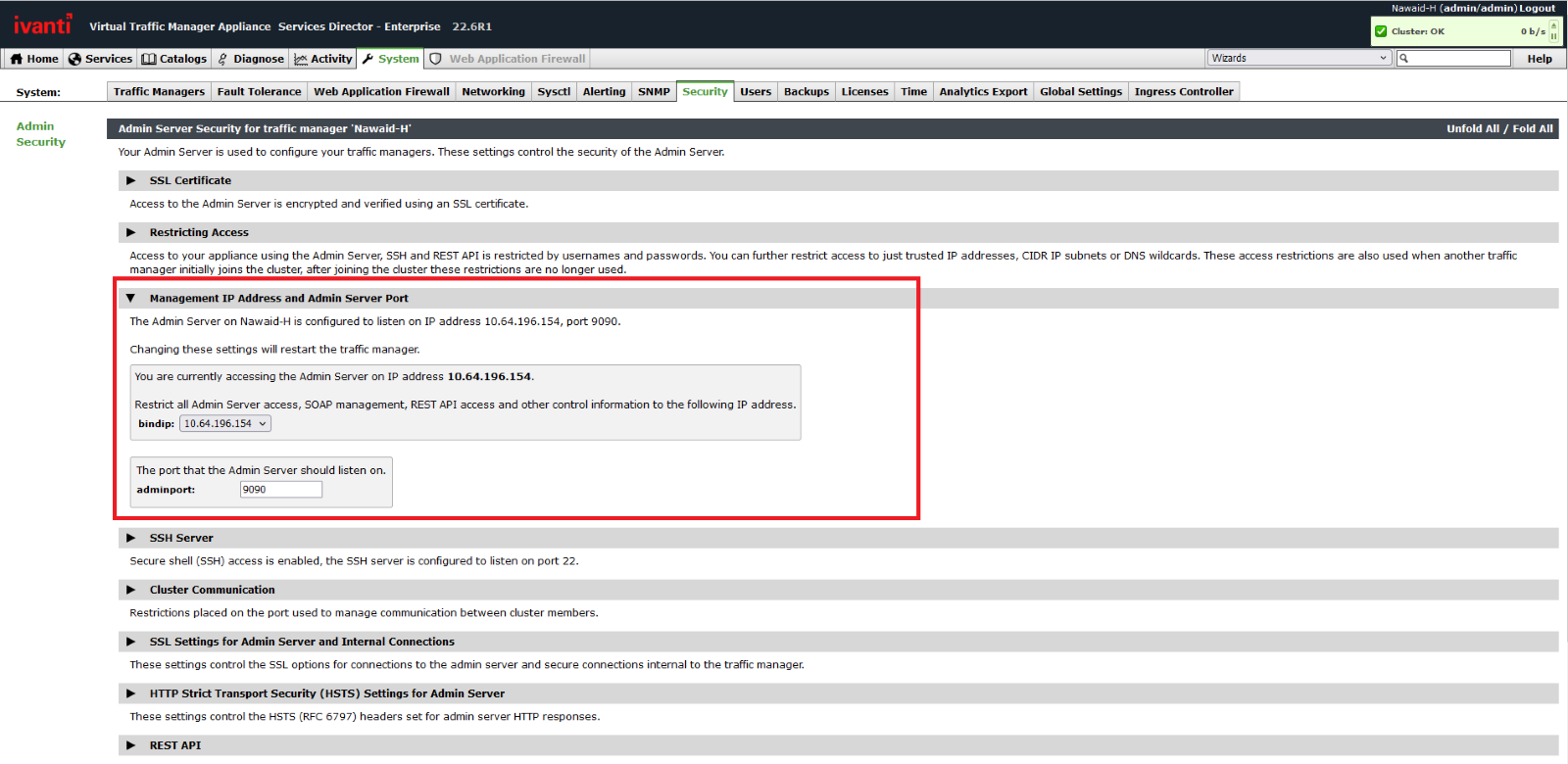

Ivanti juga menyarankan admin untuk membatasi akses ke antarmuka manajemen vTM dengan mengikatnya ke jaringan internal atau alamat IP pribadi untuk memblokir potensi upaya serangan dan mengurangi permukaan serangan.

Pada hari Selasa, CISA ditambahkan kelemahan bypass otentikasi Ivanti vTM ke Katalog Kerentanan yang Diketahui yang Dieksploitasimenandainya sebagai aktif dieksploitasi. Sebagaimana yang disyaratkan oleh Binding Operational Directive (BOD) 22-01), lembaga federal kini harus mengamankan peralatan yang rentan pada jaringan mereka dalam waktu tiga minggu sebelum tanggal 15 Oktober.

Katalog KEV CISA terutama mengingatkan lembaga federal tentang kerentanan yang harus mereka tambal sesegera mungkin, tetapi organisasi swasta di seluruh dunia juga disarankan untuk memprioritaskan mitigasi kelemahan keamanan ini guna memblokir serangan yang sedang berlangsung.

Dalam beberapa bulan terakhir, beberapa kelemahan Ivanti telah dieksploitasi sebagai zero-day dalam serangan meluas yang menargetkan perusahaan Peralatan VPN Dan Gerbang ICS, IPS, dan ZTA. Perusahaan tersebut juga memperingatkan awal bulan ini bahwa pelaku ancaman juga sedang merantai dua kerentanan Cloud Services Appliance (CSA) yang baru saja ditambal dalam serangan yang sedang berlangsung.

Ivanta menyatakan pada bulan September bahwa mereka telah meningkatkan kemampuan pemindaian dan pengujian internalnya dalam menanggapi serangan ini dan saat ini sedang berupaya meningkatkan proses pengungkapan yang bertanggung jawab untuk mengatasi potensi masalah keamanan dengan lebih cepat.

Ivanti memiliki lebih dari 7.000 mitra di seluruh dunia, dan produknya digunakan oleh lebih dari 40.000 perusahaan untuk manajemen sistem dan aset TI.