Pengembang malware Infostealer merilis pembaruan yang mengklaim dapat menerobos fitur Enkripsi Terikat Aplikasi yang baru-baru ini diperkenalkan Google Chrome untuk melindungi data sensitif seperti kuki.

Enkripsi Terikat Aplikasi diperkenalkan di Chrome 127 dan dirancang untuk mengenkripsi cookie dan kata sandi yang disimpan menggunakan layanan Windows yang berjalan dengan hak istimewa sistem.

Model ini tidak mengizinkan malware infostealer, yang berjalan dengan izin pengguna yang login, untuk mencuri rahasia yang disimpan di peramban Chrome.

Untuk melewati perlindungan ini, malware tersebut memerlukan hak istimewa sistem atau menyuntikkan kode ke Chrome, yang keduanya merupakan tindakan yang dapat menimbulkan gangguan dan dapat memicu peringatan dari alat keamanan. kata Will Harris dari tim keamanan Chrome.

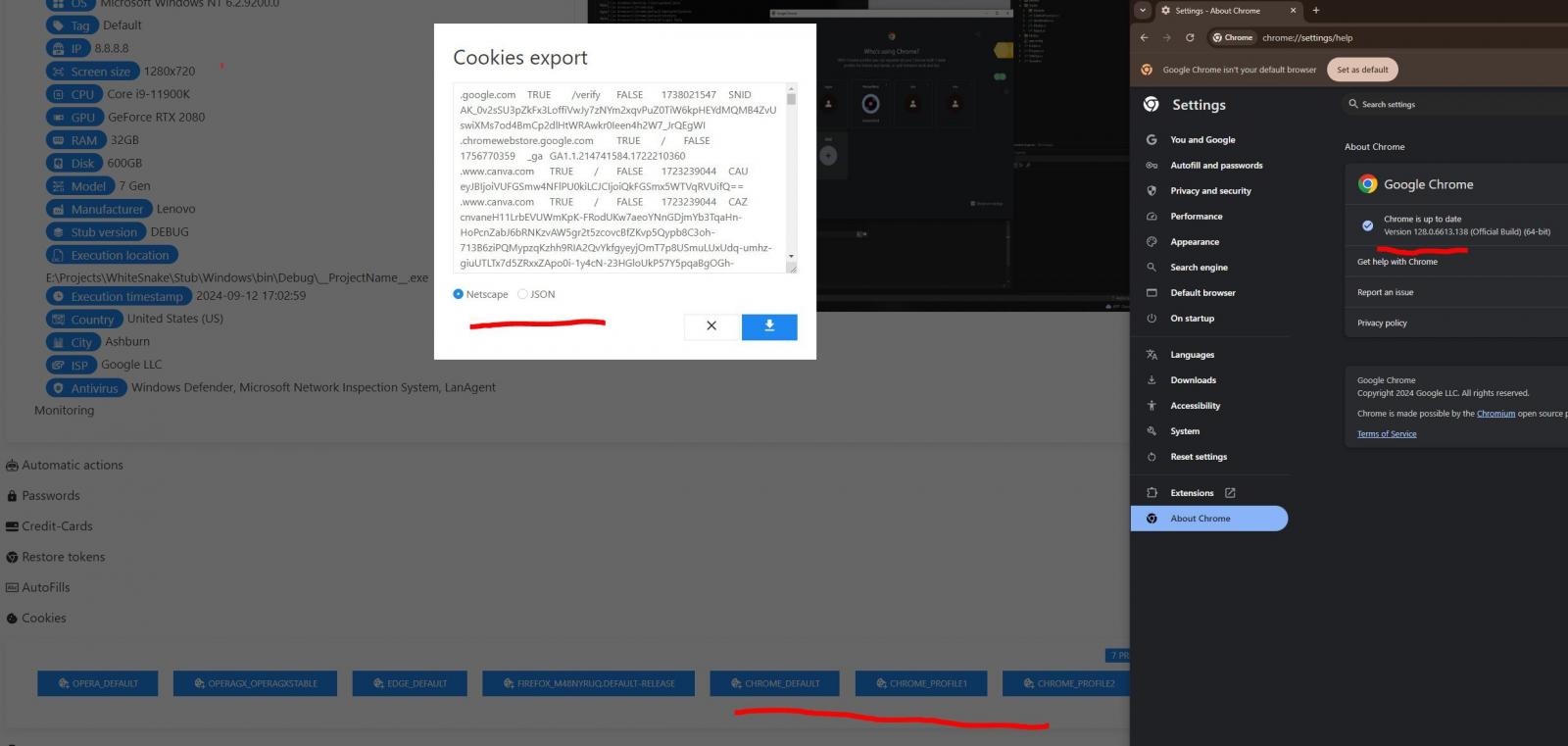

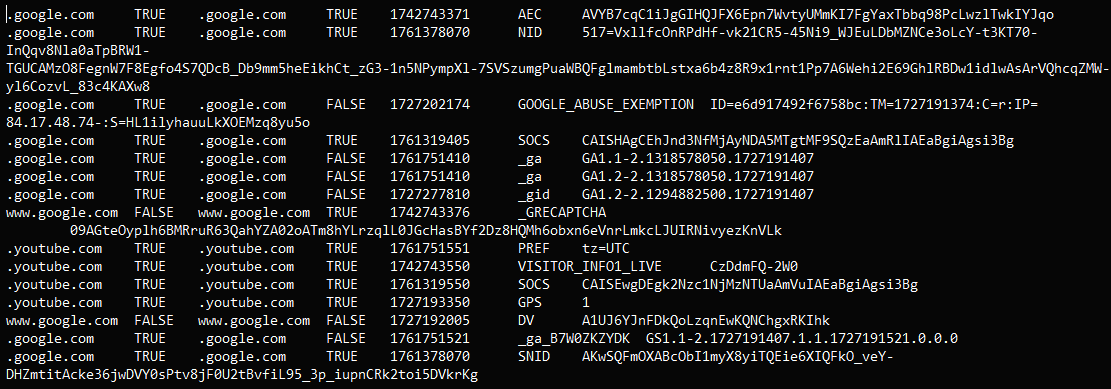

Namun, para peneliti keamanan g0njxa dan juga Panda Rusia9xx mengamati beberapa pengembang infostealer yang membanggakan bahwa mereka telah menerapkan bypass yang berfungsi untuk alat mereka (Pencuri MeduzaBahasa Indonesia: Ular PutihBahasa Indonesia: Pencuri LummaBahasa Indonesia: Lumar (Pencuri Kemiskinan)Bahasa Indonesia: Pencuri VidarBahasa Indonesia: MencuriC).

Sumber: @g0njxa

Tampaknya setidaknya beberapa klaim itu nyata, karena g0njxa mengonfirmasikan untuk BleepingComputer bahwa varian terbaru Lumma Stealer dapat menerobos fitur enkripsi dalam Chrome 129, versi browser terbaru saat ini.

Sumber: @g0njxa

Peneliti menguji malware pada sistem Windows 10 Pro dalam lingkungan sandbox.

Dalam hal waktu, Meduza dan WhiteSnake menerapkan mekanisme pengabaian mereka lebih dari dua minggu lalu, Lumma minggu lalu, dan Vidar dan StealC minggu ini.

Lumar awalnya menanggapi Enkripsi Terikat Aplikasi dengan menerapkan solusi sementara yang mengharuskan peluncuran malware dengan hak admin, tetapi diikuti dengan mekanisme pintasan yang bekerja dengan hak istimewa pengguna yang masuk.

Pengembang Lumma Stealer meyakinkan pelanggannya bahwa mereka tidak perlu menjalankan malware dengan hak istimewa admin agar pencurian cookie dapat berhasil.

“Menambahkan metode baru untuk mengumpulkan cookie Chrome. Metode baru ini tidak memerlukan hak admin dan/atau memulai ulang, yang menyederhanakan pembuatan crypt dan mengurangi kemungkinan deteksi, dan dengan demikian meningkatkan tingkat ketukan.” – pengembang Lumma Stealer

Bagaimana tepatnya cara menerobos Enkripsi Terikat Aplikasi tercapai masih dirahasiakan, tetapi pembuat malware Rhadamanthys mengomentari bahwa mereka membutuhkan waktu 10 menit untuk membalikkan enkripsi.

BleepingComputer menghubungi raksasa teknologi itu untuk meminta komentar tentang respons pengembang malware terhadap Enkripsi Terikat Aplikasi di Chrome tetapi kami masih menunggu balasan.