Progress Software memperingatkan pelanggan untuk menambal kerentanan bypass otentikasi penting dalam aplikasi transfer file terkelola (MFT) tingkat perusahaan MOVEit Automation.

MOVEit Automation mengotomatiskan alur kerja data yang kompleks tanpa memerlukan skrip manual dan berfungsi sebagai orkestrator otomatisasi pusat untuk menjadwalkan dan mengelola transfer file antara sistem yang berbeda, termasuk server lokal, penyimpanan cloud, dan mitra eksternal.

Dilacak sebagai CVE-2026-4670kelemahan keamanan memengaruhi versi MOVEit Automation sebelum 2025.1.5, 2025.0.9, dan 2024.1.8. Pelaku ancaman jarak jauh dapat mengeksploitasinya tanpa hak istimewa pada sistem yang ditargetkan dalam serangan dengan kompleksitas rendah yang tidak memerlukan interaksi pengguna.

“Kami telah mengatasi kerentanan tersebut dan tim Progress MOVEit Automation sangat menyarankan untuk melakukan peningkatan ke versi terbaru,” perusahaan tersebut mengatakan dalam penasehat hari Kamis. “Upgrade ke rilis yang dipatch, menggunakan installer lengkap, adalah satu-satunya cara untuk mengatasi masalah ini. Akan ada gangguan pada sistem saat upgrade sedang berjalan.”

Pada hari yang sama, Progress juga merilis pembaruan keamanan untuk mengatasi kerentanan eskalasi hak istimewa dengan tingkat keparahan tinggi (CVE-2026-5174) berasal dari kelemahan validasi input yang tidak tepat pada perangkat lunak yang sama.

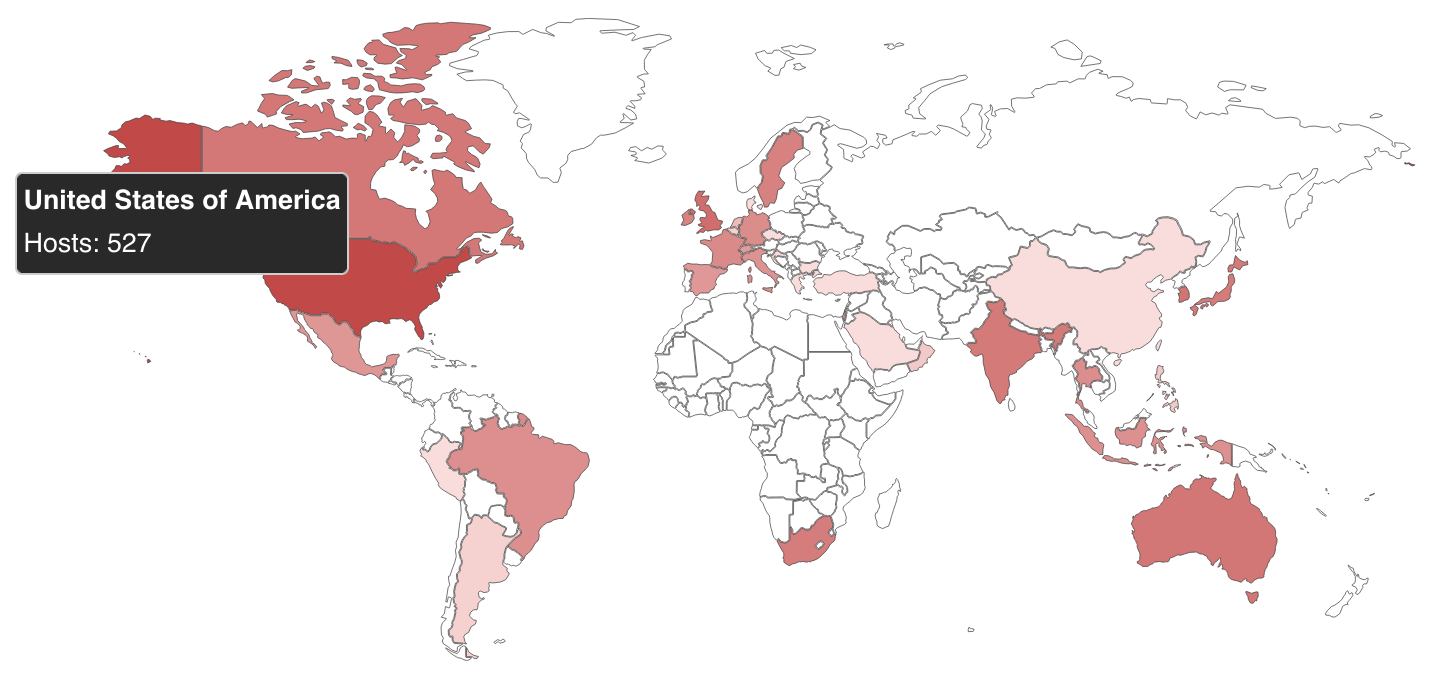

Menurut pencarian Shodan yang dibagikan oleh Konsultan keamanan siber PwnDefend Daniel Cardlebih dari 1.400 instans Otomatisasi MOVEit diekspos secara onlinedan lebih dari selusin terkait dengan lembaga pemerintah lokal dan negara bagian AS.

Namun, tidak ada informasi mengenai berapa banyak dari sistem ini yang telah diamankan dari serangan CVE-2026-4670.

Meskipun perusahaan belum menandai masalah keamanan ini sebagai hal yang dieksploitasi secara liar, kerentanan MFT MoveIT lainnya telah menjadi sasaran serangan dalam beberapa tahun terakhir.

Misalnya, geng ransomware Clop mengeksploitasi zero-day di platform transfer file aman MOVEit Transfer dalam sebuah serangkaian serangan pencurian data yang ekstensif pada tahun 2023 yang berdampak pada lebih dari 2.100 organisasi dan lebih dari 62 juta individu, menurut Perkiraan Emsisoft.

Perangkat lunak MFT adalah target yang menarik bagi pelaku ransomware, seperti yang terlihat dalam kampanye pencurian data Clop sebelumnya yang menargetkan kelemahan keamanan Akselion FTA, Layanan SolarWinds-U, Gladinet CenterStack, Pergi Ke Mana Saja MFTDan Cleo.

Progress Software mengatakan solusi MOVEit MFT-nya digunakan oleh lebih dari 3.000 organisasi perusahaan dan lebih dari 100.000 pengguna di seluruh dunia.

99% Mitos yang Ditemukan Masih Belum Ditambal.

AI menyatukan empat zero-day menjadi satu eksploitasi yang melewati penyaji dan sandbox OS. Gelombang eksploitasi baru akan datang.

Pada Autonomous Validation Summit (12 & 14 Mei), lihat bagaimana validasi yang otonom dan kaya konteks menemukan hal-hal yang dapat dieksploitasi, membuktikan bahwa kontrol tetap berlaku, dan menutup siklus remediasi.