Pelaku ancaman di forum-forum bawah tanah dan grup obrolan semakin banyak merancang metode penipuan terstruktur yang bertujuan untuk mengeksploitasi kelemahan dalam proses kerja lembaga keuangan. Daripada penipuan yang terisolasi atau oportunistik, diskusi ini mencerminkan pendekatan terorganisir dan berbasis proses yang menggabungkan data identitas yang dicuri, rekayasa sosial, dan pengetahuan tentang alur kerja keuangan.

Dalam perbincangan ini, lembaga-lembaga yang lebih kecil, terutama credit unions berukuran kecil hingga menengah, sering kali dianggap sebagai target yang lebih menarik karena adanya kesenjangan dalam sistem verifikasi dan terbatasnya sumber daya pencegahan penipuan.

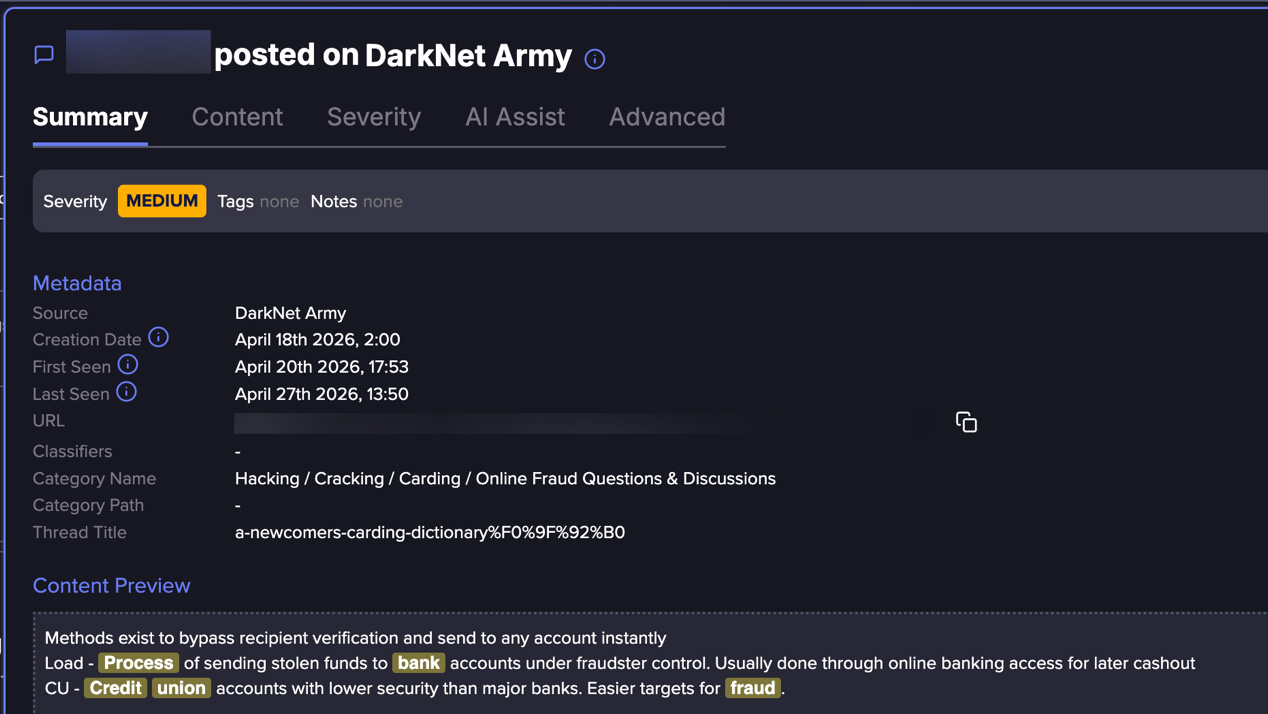

Suar para peneliti baru-baru ini mengidentifikasi metode penipuan pinjaman terperinci yang beredar dalam salah satu kelompok bawah tanah tersebut, menguraikan bagaimana penyerang dapat melakukan pemeriksaan kredit, verifikasi identitas, dan proses persetujuan pinjaman menggunakan identitas curian sambil menghindari pemicu keamanan tradisional.

Pendekatan ini tidak mengandalkan eksploitasi kerentanan perangkat lunak, namun berfokus pada menavigasi alur kerja orientasi dan peminjaman yang sah seolah-olah pemohon adalah asli.

Struktur postingan tersebut mencerminkan pendekatan metodis, yang merinci proses dari penggunaan identitas hingga persetujuan pinjaman dengan cara yang dapat direplikasi secara konsisten, yang menunjukkan penggunaan teknik penipuan yang lebih terorganisir.

menunjukkan pembukaan aktor ancaman

Sebuah Proses yang Dibangun Berdasarkan Identitas, Bukan Intrusi

Pada intinya, pendekatan ini bergantung pada perolehan data pribadi yang memadai untuk secara meyakinkan menyamar sebagai peminjam yang sah. Ini termasuk pengidentifikasi seperti nama, alamat, tanggal lahir, dan dalam beberapa kasus, rincian terkait kredit.

Semua prosesnya digital, dan penyerang menggunakan identitas palsu untuk mengajukan pinjaman. Perbedaan ini sangat penting: serangan tidak “merusak sistem”, namun ia mengeksploitasi kelemahan dalam desainnya.

Komponen utama dari metode ini adalah kemampuan untuk melewati pemeriksaan verifikasi identitas, khususnya yang didasarkan pada otentikasi berbasis pengetahuan (KBA). Sistem ini biasanya mengandalkan pertanyaan yang berasal dari:

-

Alamat masa lalu

-

Riwayat pinjaman atau kredit

-

Asosiasi pekerjaan atau keluarga

Dalam praktiknya, sebagian besar informasi ini dapat direkonstruksi atau disimpulkan dari: data yang tersedia untuk umum, profil media sosial, kumpulan data yang sebelumnya bocor, dan kumpulan catatan identitas.

Metode ini menyoroti bagaimana penyerang dapat mengantisipasi dan mempersiapkan pemeriksaan ini terlebih dahulu, sehingga secara efektif mengubah verifikasi menjadi langkah yang dapat diprediksi dan bukan hambatan yang sebenarnya.

Hal ini menunjukkan bagaimana apa yang tadinya dianggap sebagai kontrol identitas yang kuat dapat dengan cepat dipelajari, diadaptasi, dan pada akhirnya dieksploitasi oleh penjahat dunia maya, yang mengembangkan alat pencurian identitas mereka secara khusus untuk mengumpulkan dan mengabaikan persyaratan ini.

Penipuan Dimulai Sebelum Formulir Pertama Diisi

Pada saat aplikasi penipuan masuk ke antrean Anda, kerja keras sudah selesai. Penyerang mendapatkan identitas yang dicuri, jawaban KBA, dan riwayat keuangan dari forum web gelap dan pasar bawah tanah—jauh sebelum mereka menghubungi institusi Anda.

Flare memantau ribuan sumber ini secara terus menerus, sehingga Anda dapat mendeteksi data yang terekspos di sumbernya, bukan setelah kerusakan terjadi.

Tetap terdepan dalam menghadapi ancaman dan coba secara gratis.

Alur Kerja Penipuan – langkah demi langkah

-

Akuisisi Identitas

Data pribadi yang dicuri diperoleh, termasuk rincian identitas lengkap dan informasi latar belakang yang cukup untuk menyamar sebagai individu yang sah. -

Penilaian Profil Kredit

Penyerang meninjau profil keuangan korban untuk menentukan kelayakan pinjaman dan kemungkinan persetujuan. -

Persiapan Verifikasi (Kesiapan KBA)

Detail pribadi tambahan dikumpulkan untuk mengantisipasi dan menjawab pertanyaan verifikasi identitas dengan benar. -

Pemilihan Sasaran

Serikat kredit skala kecil hingga menengah dipilih berdasarkan persepsi proses verifikasi yang lebih lemah dan kematangan deteksi penipuan yang lebih rendah. -

Pengajuan Permohonan Pinjaman

Permohonan pinjaman diajukan menggunakan identitas yang dicuri, memastikan konsistensi di seluruh data yang diberikan. -

Verifikasi Identitas Lulus

KBA dan pemeriksaan standar berhasil diselesaikan, sehingga menghasilkan legitimasi. -

Persetujuan Pinjaman dan Pencairan Dana

Lembaga menyetujui pinjaman dan mengeluarkan dana melalui saluran standar. -

Pergerakan Dana dan Pencairan Dana

Dana ditransfer ke rekening terkendali, dipindahkan melalui perantara, dan ditarik atau dikonversi untuk monetisasi lengkap.

Mengapa Credit Union Kecil/Menengah Lebih Ditargetkan

Salah satu aspek yang menonjol dari metode ini adalah fokusnya pada lembaga keuangan kecil. Daripada menyasar bank-bank besar atau platform fintech dengan tingkat keamanan tinggi, pendekatan ini secara eksplisit condong ke arah koperasi kredit skala kecil hingga menengah, yang dianggap sebagai:

-

Lebih bergantung pada metode verifikasi identitas tradisional

-

Kurang dilengkapi dengan deteksi penipuan perilaku tingkat lanjut

-

Lebih cenderung memprioritaskan aksesibilitas pelanggan dibandingkan kontrol yang ketat

sehingga lebih mudah menjadi sasaran penipuan

Tautan suar untuk memposting, mendaftar untuk uji coba gratis untuk mengakses jika Anda belum menjadi pelanggan

Meskipun tidak sepenuhnya benar, persepsi ini saja sudah cukup untuk mempengaruhi perilaku penyerang, sehingga mendorong keputusan penargetan terhadap institusi yang diyakini menawarkan tingkat keberhasilan yang lebih tinggi.

Pelaporan industri terkini mendukung tren ini. Dalam pinjaman mobil saja, paparan penipuan diperkirakan mencapai $9,2 miliar pada tahun 2025, dengan pemberi pinjaman skala kecil dan regional menghadapi tekanan yang semakin besar dari skema penipuan terorganisir.

Pencairan Dana dan Monetisasi

Setelah pinjaman disetujui, operasinya beralih ke fase paling kritis – mengubah akses menjadi uang. Pada titik ini, penyerang telah melakukan bagian yang sulit: melewati pemeriksaan identitas dan membangun kepercayaan atas identitas yang dicuri. Dari sudut pandang lembaga, proses tersebut tampak sah, dan dana disalurkan melalui saluran standar sebagaimana yang akan diberikan kepada nasabah sebenarnya.

Fokus kemudian berpindah ke kecepatan dan pemisahan. Alih-alih membiarkan dana tetap di tempatnya, dana tersebut dengan cepat dipindahkan dari rekening asal, sering kali melalui rekening perantara yang menciptakan jarak dari sumbernya.

Tahap ini tumpang tindih dengan ekosistem penipuan yang lebih luas, di mana akses ke akun tambahan dan saluran keuangan memungkinkan dana disalurkan, dibagi, atau diposisikan ulang untuk mengurangi ketertelusuran.

Apa yang membuat fase ini efektif (dan sulit dideteksi) adalah setiap langkahnya mencerminkan perilaku keuangan normal. Transfer, penarikan, dan aktivitas akun pada dasarnya tidak mencurigakan.

Sebaliknya, risikonya terletak pada bagaimana tindakan-tindakan ini dirangkai dalam jangka waktu yang singkat, sehingga memungkinkan penyerang menyelesaikan pembayaran sebelum sistem deteksi atau tinjauan manual dapat melakukan intervensi.

Siapa yang Paling Berisiko?

Metode ini memberikan wawasan tidak langsung mengenai individu dan institusi mana yang paling sering menjadi sasaran pencurian identitas.

-

Individu dengan Sejarah Kredit yang Mapan – Penyerang mendapatkan keuntungan dengan menargetkan individu dengan profil kredit yang kuat atau stabil, sehingga meningkatkan kemungkinan persetujuan pinjaman.

-

Individu yang Terpapar Secara Digital – Mereka yang memiliki kehadiran online yang signifikan mungkin secara tidak sengaja mengungkapkan rincian pribadi yang dapat membantu dalam melewati pemeriksaan verifikasi.

-

Pelanggan Lembaga Keuangan Kecil – Pengguna koperasi kredit skala kecil hingga menengah mungkin menghadapi peningkatan paparan jika lembaga mereka mengandalkan sistem deteksi penipuan yang kurang canggih.

Metode penipuan pinjaman ini memberikan contoh jelas tentang bagaimana penipuan keuangan berkembang. Alih-alih menargetkan sistem secara langsung, para penyerang semakin menargetkan proses di sekitar mereka, memanfaatkan identitas, prediktabilitas, dan kepercayaan untuk mencapai tujuan mereka.

Ketika pendekatan-pendekatan ini menjadi lebih terstruktur dan mudah diakses, batasan antara aktivitas sah dan penipuan semakin kabur, sehingga deteksi menjadi lebih kompleks dan memerlukan pendekatan defensif yang lebih adaptif.

Pelajari lebih lanjut dengan mendaftar uji coba gratis kami.

Disponsori dan ditulis oleh Suar.