Berita pecah hari ini dari seorang “ibu dari semua pelanggaran,” memicu liputan media yang luas yang dipenuhi dengan peringatan dan rasa takut. Namun, tampaknya merupakan kompilasi kredensial yang sebelumnya bocor yang dicuri oleh infostealer, terpapar dalam pelanggaran data, dan melalui serangan isian kredensial.

Untuk lebih jelasnya, ini bukan pelanggaran data baru, atau pelanggaran sama sekali, dan situs web yang terlibat tidak baru -baru ini dikompromikan untuk mencuri kredensial ini.

Sebaliknya, kredensial curian ini kemungkinan beredar untuk beberapa waktu, jika bukan selama bertahun -tahun. Itu kemudian dikumpulkan oleh perusahaan cybersecurity, peneliti, atau aktor ancaman dan dikemas ulang ke dalam database yang terpapar di internet.

Cybernews, yang telah menemukan Kompilasi yang diekspos secara singkat, menyatakan itu disimpan dalam format yang umumnya dikaitkan dengan malware infostealer, meskipun mereka tidak berbagi sampel

Infostealer adalah malware yang mencoba mencuri kredensial, dompet cryptocurrency, dan data lain dari perangkat yang terinfeksi. Selama bertahun -tahun, infostealer telah menjadi masalah besar, yang menyebabkan pelanggaran di seluruh dunia.

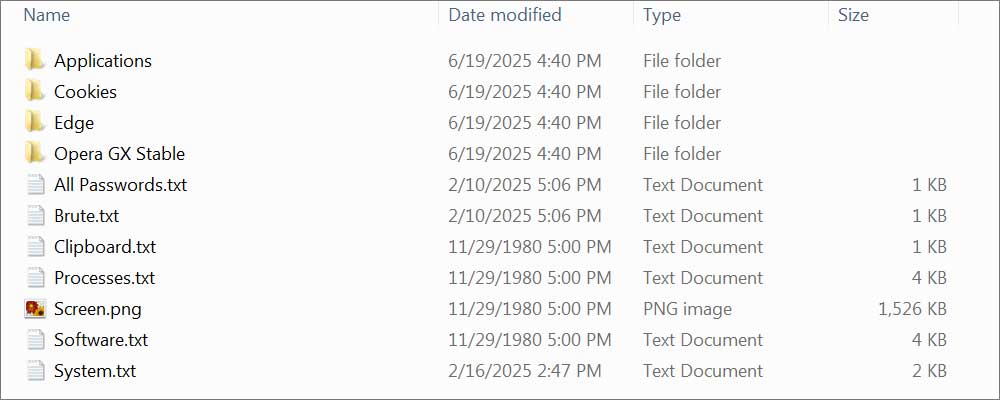

Jenis -jenis malware ini berdampak baik baik Windows dan Mac, dan ketika dieksekusi, akan mengumpulkan semua kredensial yang dapat ditemukannya disimpan pada perangkat dan menyimpannya dalam apa yang disebut “log.”

Log infostealer umumnya arsip yang berisi banyak file teks dan data curian lainnya. File teks berisi daftar kredensial yang dicuri dari browser, file, dan aplikasi lainnya.

Sumber: BleepingComputer

Kredensial curian biasanya disimpan satu per baris dalam format berikut:

URL: Nama pengguna: Kata sandi

Terkadang, pembatas antara setiap komponen diubah menjadi koma, titik koma, atau dasbor.

Misalnya, berikut ini adalah bagaimana infostealer akan menyimpan kredensial yang dicuri dari perangkat ke log:

https://www.facebook.com/:jsmith@example.com:Databr3achFUd! https://www.bank.com/login.php:jsmith:SkyIsFa11ing# https://x.com/i/flow/login:jsmith@example.com:StayCalmCarryOn

Jika seseorang terinfeksi dengan infostealer dan memiliki seribu kredensial yang disimpan di browser mereka, infostealer akan mencuri semuanya dan menyimpannya di dalam log. Log ini kemudian diunggah ke aktor ancaman, di mana kredensial dapat digunakan untuk serangan lebih lanjut atau dijual di pasar kejahatan dunia maya.

Itu Masalah infostather telah menjadi sangat buruk dan meresap sehingga kredensial yang dikompromikan telah menjadi salah satu cara paling umum bagi aktor ancaman untuk melanggar jaringan.

Kami memiliki webinar bulan depan berjudul “Kredensial curian: Pintu depan baru ke jaringan Anda“Itu berfokus pada infostealer, kredensial yang dikompromikan, dan bagaimana organisasi dapat melindungi diri mereka sendiri.

Masalah ini juga membuat penegak hukum di seluruh dunia menindak operasi kejahatan dunia maya ini dalam tindakan baru -baru ini, seperti “Pengoperasian pengoperasian“Dan Gangguan Lummastealer.

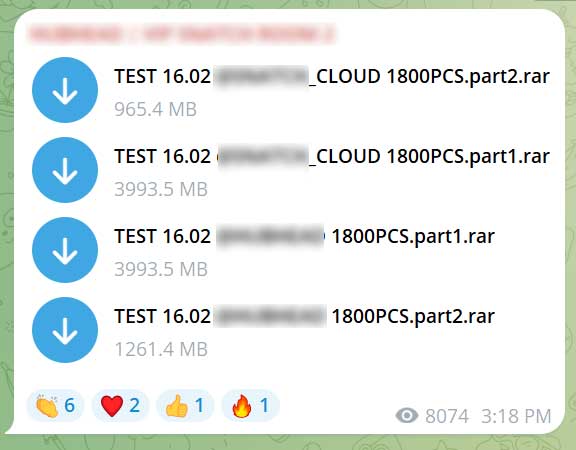

Karena infostealer telah menjadi begitu berlimpah dan umum digunakan, para aktor ancaman melepaskan kompilasi besar -besaran secara gratis di telegram, pastebin, dan perselisihan untuk mendapatkan reputasi di antara komunitas kejahatan dunia maya atau sebagai penggoda untuk persembahan yang dibayar.

Sumber: BleepingComputer

Untuk melihat berapa banyak kata sandi yang diberikan secara gratis, file tunggal 1.261,4 MB pada gambar di atas berisi lebih dari 64.000 pasangan kredensial.

Ada ribuan, jika tidak ratusan ribu, dari arsip yang sama bocornya dibagikan secara online, menghasilkan miliaran catatan kredensial yang dirilis secara gratis.

Banyak dari arsip bebas ini kemungkinan disusun ke dalam basis data besar -besaran yang diekspos secara singkat dan dilihat oleh cybernews.

Koleksi kredensial serupa dirilis di masa lalu, seperti Rockyou2024 Kebocorandengan lebih dari 9 miliar catatan, dan “Koleksi # 1“yang berisi lebih dari 22 juta kata sandi unik.

Terlepas dari buzz, tidak ada bukti kompilasi ini berisi data baru atau yang sebelumnya tidak terlihat

Apa yang harus kamu lakukan?

Jadi, sekarang setelah Anda tahu ada kebocoran besar-besaran kredensial yang kemungkinan dicuri melalui infostealer, pelanggaran data, dan serangan pengusutan kredensial, Anda mungkin bertanya-tanya apa yang harus Anda lakukan.

Langkah terpenting adalah mengadopsi dan mempertahankan kebiasaan keamanan siber yang baik yang seharusnya sudah Anda ikuti.

Jika Anda khawatir infostealer mungkin ada di komputer Anda, pindai perangkat Anda dengan program antivirus tepercaya sebelum mengubah kata sandi apa pun. Kalau tidak, kredensial yang baru dimasukkan dapat dicuri juga.

Setelah Anda yakin sistem Anda bersih, fokuslah untuk meningkatkan kebersihan kata sandi Anda.

Itu berarti menggunakan kata sandi yang unik dan kuat untuk setiap situs yang Anda gunakan, dan mengandalkan manajer kata sandi untuk tetap teratur dan aman.

Namun, bahkan kata sandi unik tidak akan membantu Anda tetap terlindungi jika Anda diretas, jatuh untuk serangan phishing, atau menginstal malware.

Oleh karena itu, sangat penting bagi Anda juga menggunakan otentikasi dua faktor (2FA) bersama dengan aplikasi otentikasi, seperti Microsoft Authenticator, Google Authenticatoratau Authyuntuk mengelola kode 2FA Anda. Beberapa manajer kata sandi, seperti Bitwarden dan 1Password, juga termasuk fungsionalitas otentikasi, memungkinkan Anda untuk menggunakan satu aplikasi untuk keduanya.

Dengan 2FA diaktifkan, bahkan jika kata sandi di situs dikompromikan, aktor ancaman tidak dapat mengakses akun tanpa kode 2FA Anda.

Sebagai aturan umum, Anda harus menghindari menggunakan teks SMS untuk menerima kode 2FA, karena aktor ancaman dapat melakukan serangan sim-swapping untuk membajak nomor telepon Anda dan mendapatkannya.

Adapun kebocoran ini, dengan banyak kredensial ini bocor, ada kemungkinan salah satu pembaca artikel ini akan terdaftar dalam kompilasi.

Namun, jangan panik dan stres tentang hal itu, berkeliling mengubah semua kata sandi Anda. Sebaliknya, ambil kesempatan ini untuk meningkatkan kebiasaan keamanan siber Anda.

Untuk memeriksa apakah kredensial Anda muncul dalam pelanggaran yang diketahui, pertimbangkan untuk menggunakan layanan seperti Apakah saya pernah pwned.

Dan jika Anda menggunakan kata sandi yang sama di beberapa situs, sekarang saatnya untuk beralih ke yang unik.

Dengan begitu, kebocoran seperti ini menjadi jauh lebih berbahaya bagi Anda.

Mengapa timnya membuang manajemen tambalan manual

Patching digunakan untuk berarti skrip yang kompleks, berjam -jam, dan latihan api yang tak ada habisnya. Tidak lagi.

Dalam panduan baru ini, tines meruntuhkan bagaimana modern IT Orgs naik level dengan otomatisasi. Patch lebih cepat, mengurangi overhead, dan fokus pada pekerjaan strategis – tidak ada skrip kompleks yang diperlukan.