Cacat cPanel baru yang terungkap dan dilacak sebagai CVE-2026-41940 sedang dieksploitasi secara massal untuk menembus situs web dan mengenkripsi data dalam serangan ransomware “Maaf”.

Minggu ini, sebuah pembaruan darurat untuk WHM dan cPanel dirilis untuk memperbaiki kelemahan bypass otentikasi kritis yang memungkinkan penyerang mengakses panel kontrol.

WHM dan cPanel adalah panel kontrol web hosting berbasis Linux untuk manajemen server dan situs web. Meskipun WHM menyediakan kontrol tingkat server, cPanel menyediakan akses administrator ke backend situs web, email web, dan database.

Segera setelah dirilis, dilaporkan bahwa cacat tersebut terjadi dieksploitasi secara aktif di alam liar sebagai zero-daydengan upaya eksploitasi yang dilakukan sejak akhir Februari.

Pengawas keamanan internet Shadowserver sekarang melaporkan bahwa setidaknya 44.000 alamat IP yang menjalankan cPanel telah disusupi dalam serangan yang sedang berlangsung.

Cacat cPanel dieksploitasi untuk serangan ransomware Sorry

Banyak sumber mengatakan kepada BleepingComputer bahwa peretas telah mengeksploitasi kelemahan cPanel sejak Kamis untuk membobol server dan menyebarkan enkripsi Linux berbasis Go untuk ransomware “Maaf”[[Total Virus].

Ada banyak laporan tentang situs web yang terkena dampak serangan tersebut, termasuk di Forum BleepingComputerdi mana korban membagikan sampel file terenkripsi dan isi catatan tebusan.

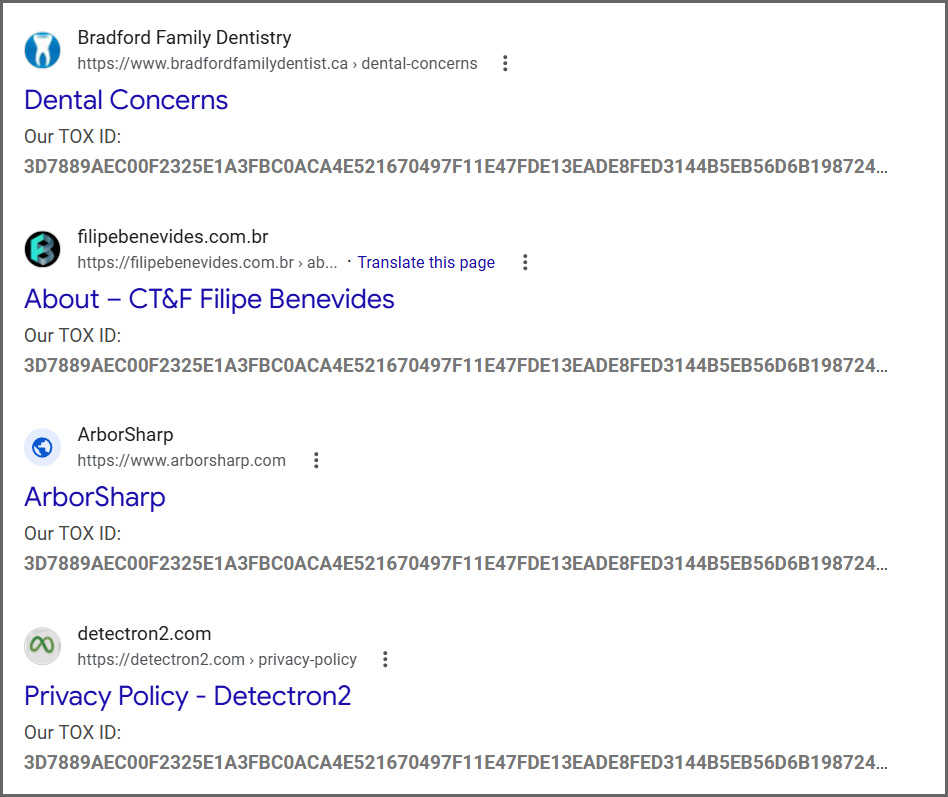

Sejak itu, eksploitasi luas dan serangan ransomware telah terlihat, dengan ratusan situs telah disusupi terindeks di Google.

Sumber: BleepingComputer

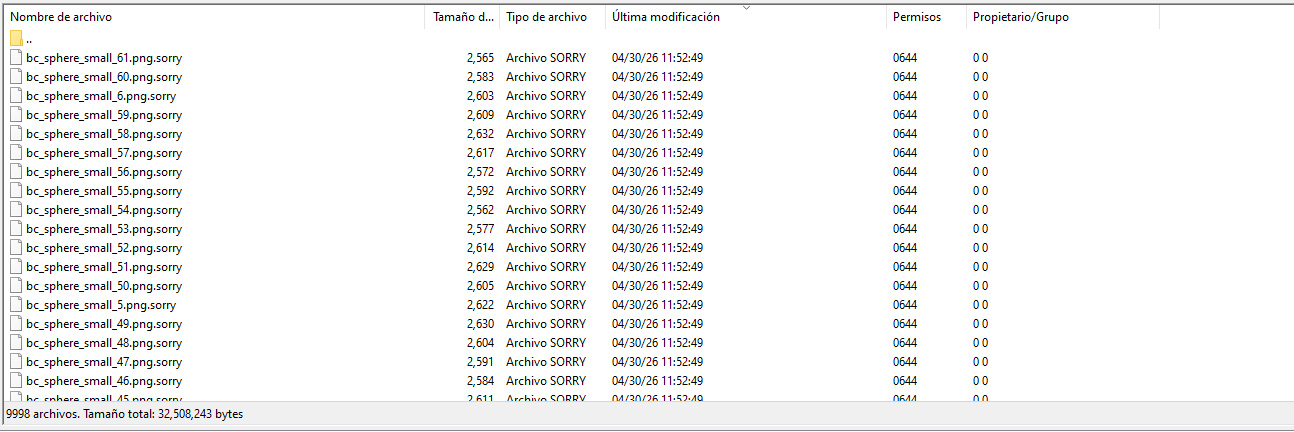

Enkripsi ransomware Sorry dirancang khusus untuk Linux dan akan menambahkan “.Maaf” ekstensi ke semua file terenkripsi.

Sumber: diozada di forum BleepingComputer

BleepingComputer diberitahu bahwa ransomware menggunakan stream cipher ChaCha20 untuk mengenkripsi file, dengan kunci enkripsi dilindungi menggunakan kunci publik RSA-2048 yang tertanam.

Pakar Ransomware Rivitna mengatakan satu-satunya cara untuk mendekripsi file-file ini adalah dengan mendapatkan kunci RSA-2048 pribadi yang sesuai.

“Dekripsi tidak mungkin dilakukan tanpa kunci pribadi RSA-2048,” Rivitna memposting ke forum kami.

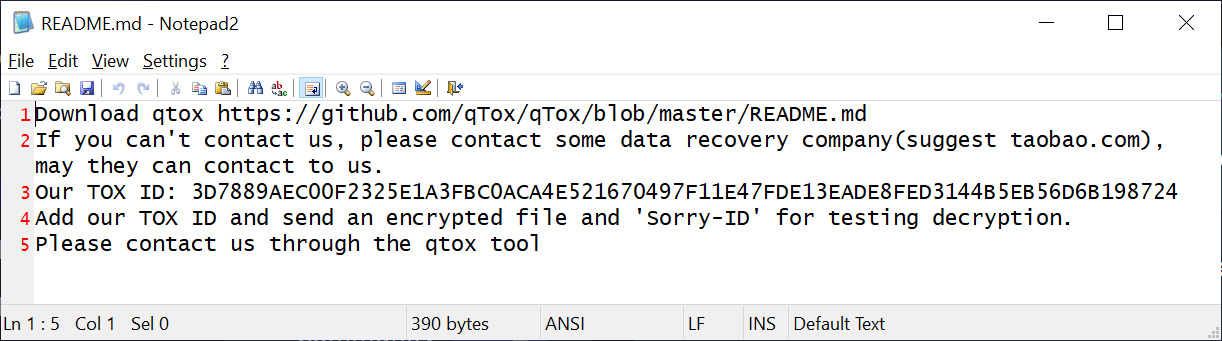

Di setiap folder, catatan tebusan bernama README.md dibuat, menginstruksikan korban untuk menghubungi pelaku ancaman di Tox untuk menegosiasikan pembayaran tebusan.

Catatan tebusan sama untuk setiap korban kampanye ransomware ini, termasuk Tox ID “3D7889AEC00F2325E1A3FBC0ACA4E521670497F11E47FDE13EADE8FED3144B5EB56D6B198724,” yang digunakan untuk menghubungi pelaku ancaman.

Sumber: BleepingComputer

Perlu diperhatikan bahwa a Kampanye ransomware 2018 menggunakan enkripsi HiddenTear untuk mengenkripsi file dan menambahkan ekstensi .sorry. Kampanye saat ini menggunakan enkripsi yang berbeda dan tidak terkait.

Semua pengguna cPanel dan WHM dihimbau untuk segera menginstall pembaruan keamanan yang tersedia untuk melindungi situs web mereka dari serangan ransomware dan pencurian data.

Serangan baru saja dimulai, dan kemungkinan besar kita akan melihat peningkatan eksploitasi dalam beberapa hari dan minggu mendatang.

99% Mitos yang Ditemukan Masih Belum Ditambal.

AI menyatukan empat zero-day menjadi satu eksploitasi yang melewati penyaji dan sandbox OS. Gelombang eksploitasi baru akan datang.

Pada Autonomous Validation Summit (12 & 14 Mei), lihat bagaimana validasi yang otonom dan kaya konteks menemukan hal-hal yang dapat dieksploitasi, membuktikan bahwa kontrol tetap berlaku, dan menutup siklus remediasi.