Pemberitahuan perubahan akun Apple disalahgunakan untuk mengirimkan penipuan phishing pembelian iPhone palsu dalam email sah yang dikirim dari server Apple, sehingga meningkatkan legitimasi dan berpotensi memungkinkan mereka melewati filter spam.

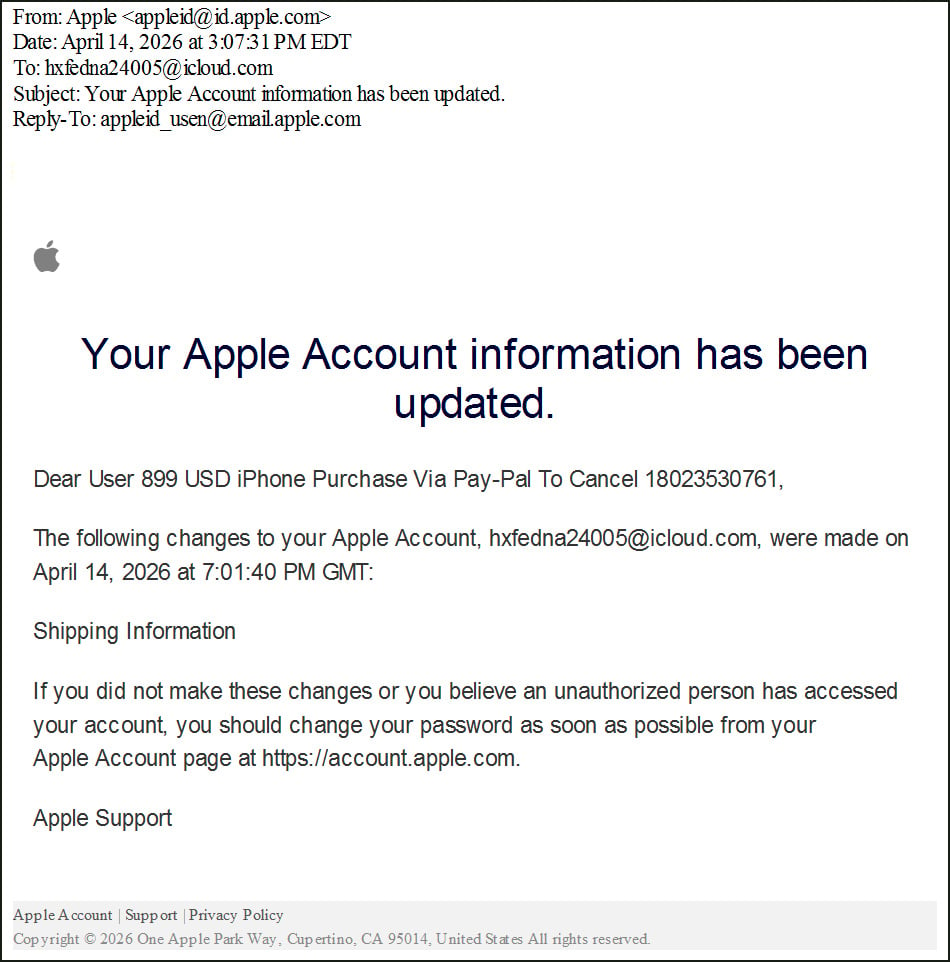

Seorang pembaca berbagi email dengan BleepingComputer yang tampaknya merupakan pemberitahuan keamanan standar Apple yang menyatakan informasi akun mereka telah diperbarui.

Namun, di dalam pesan tersebut terdapat iming-iming phishing yang mengklaim bahwa pembelian iPhone senilai $899 telah dilakukan melalui PayPal, bersama dengan nomor telepon yang dapat dihubungi untuk membatalkan transaksi.

“Pengguna yang Terhormat Pembelian iPhone 899 USD Melalui Pay-Pal Untuk Membatalkan 18023530761,” demikian bunyi email phishing akun Apple.

“Perubahan berikut pada Akun Apple Anda, hxfedna24005@icloud.com, dilakukan pada 14 April 2026 pukul 19.01.40 GMT:”

“Informasi Pengiriman”

Sumber: BleepingComputer

Email ini dirancang untuk mengelabui penerima agar mengira akun mereka digunakan untuk pembelian palsu dan menakut-nakuti mereka agar menghubungi nomor “dukungan” penipu.

Saat menghubungi nomor tersebut, penipu biasanya mencoba meyakinkan korban bahwa akun mereka telah disusupi dan mungkin memerintahkan mereka untuk menginstal perangkat lunak akses jarak jauh atau memberikan informasi keuangan.

Dalam kampanye callback phishing sebelumnya, akses jarak jauh ini telah digunakan untuk mencuri dana dari rekening bank, menyebarkan malware, atau mencuri data.

Menyalahgunakan notifikasi akun Apple

Meskipun daya tarik phishing bukanlah hal baru, kampanye ini menggambarkan bagaimana pelaku ancaman terus mengembangkan taktik mereka dengan mengeksploitasi fitur situs web yang sah untuk melakukan serangan.

Email phishing dikirim dari infrastruktur Apple menggunakan alamat tersebut appleid@id.apple.com dan lulus pemeriksaan autentikasi SPF, DKIM, dan DMARC, yang menunjukkan bahwa itu adalah email sah dari Apple.

dkim=pass header.d=id.apple.com header.i=@id.apple.com header.b=o3ICBLWN spf=pass (spf.icloud.com: domain of uatdsasadmin@email.apple.com designates 17.111.110.47 as permitted sender) smtp.mailfrom=uatdsasadmin@email.apple.com

Analisis lebih lanjut terhadap header email menunjukkan bahwa pesan tersebut berasal dari infrastruktur email Apple dan tidak palsu.

Initial server: rn2-txn-msbadger01107.apple.com Outbound relay: outbound.mr.icloud.com IP address: 17.111.110.47 (Apple-owned)

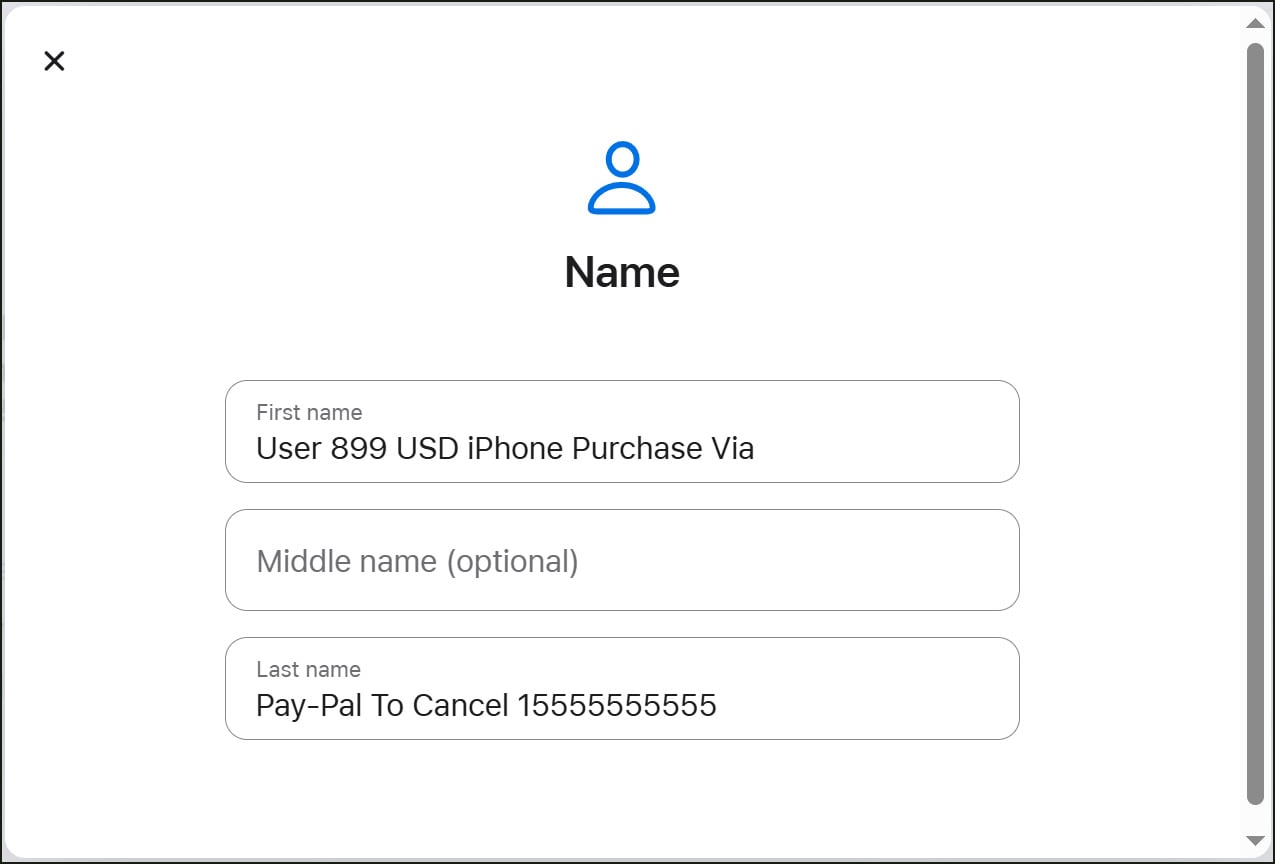

Untuk melakukan serangan, pelaku ancaman membuat ID Apple dan memasukkan pesan phishing ke dalam kolom informasi pribadi akun, membagi teks menjadi kolom nama depan dan belakang.

BleepingComputer dapat meniru perilaku ini dengan membuat akun pengujian Apple dan menambahkan bahasa phishing panggilan balik yang serupa ke kolom nama depan dan belakang. Hal ini karena setiap bidang tidak dapat memuat seluruh pesan penipuan.

Sumber: BleepingComputer

Untuk memicu pemberitahuan perubahan profil akun Apple, penyerang mengubah informasi pengiriman akun, yang menyebabkan Apple mengirimkan peringatan keamanan yang memberi tahu pengguna tentang perubahan tersebut.

Karena Apple menyertakan kolom nama depan dan belakang yang diberikan pengguna dalam pemberitahuan ini, pesan phishing disematkan langsung ke email dan dikirimkan sebagai bagian dari peringatan yang sah.

Meskipun target serangan menerima pesan tersebut, email tersebut awalnya dikirim ke alamat email iCloud yang terkait dengan akun penyerang. Alamat email ini juga disertakan dalam email notifikasi, sehingga membuat email tersebut terlihat lebih mengkhawatirkan dan berpotensi membuat seseorang percaya bahwa akun tersebut telah diretas.

Analisis header menunjukkan bahwa penerima asli berbeda dari alamat pengiriman akhir, yang menunjukkan bahwa penyerang kemungkinan besar menggunakan milis untuk mendistribusikan email ke beberapa target.

Kampanye ini mirip dengan kampanye phishing sebelumnya undangan Kalender iCloud yang disalahgunakan untuk mengirim pemberitahuan pembelian palsu melalui server Apple.

Sebagai aturan umum, pengguna harus memperlakukan peringatan akun tak terduga yang mengklaim pembelian atau mendesak mereka untuk menghubungi nomor dukungan dengan hati-hati, terutama jika mereka tidak melakukan perubahan terbaru atau jika berisi alamat email yang tidak biasa.

BleepingComputer menghubungi Apple pada hari Jumat tentang kampanye ini, tetapi tidak menerima tanggapan, dan penyalahgunaan masih mungkin terjadi.

99% Mitos yang Ditemukan Masih Belum Ditambal.

AI menyatukan empat zero-day menjadi satu eksploitasi yang melewati penyaji dan sandbox OS. Gelombang eksploitasi baru akan datang.

Pada Autonomous Validation Summit (12 & 14 Mei), lihat bagaimana validasi yang otonom dan kaya konteks menemukan hal-hal yang dapat dieksploitasi, membuktikan bahwa kontrol tetap berlaku, dan menutup siklus remediasi.