Lansekap ancaman hari ini, permukaan serangan berkembang lebih cepat daripada yang dapat dilacak oleh sebagian besar tim keamanan. Setiap aset cloud baru, API yang terpapar, subdomain yang terlupakan, atau layanan yang salah konfigurasi menjadi kesempatan bagi penyerang untuk dieksploitasi.

Aktor ancaman modern memanfaatkan Serangan Manajemen Permukaan (ASM) Untuk memetakan jejak digital Anda bahkan sebelum Anda menyadari apa yang terekspos. Melalui pengintaian otomatis, alat penemuan aset, dan kecerdasan open-source, mereka berpikir seperti tim merah, bertindak seperti pemburu hadiah bug, dan mengeksploitasi celah secara real-time.

Berita baiknya adalah Anda dapat mengalahkan mereka di permainan mereka sendiri.

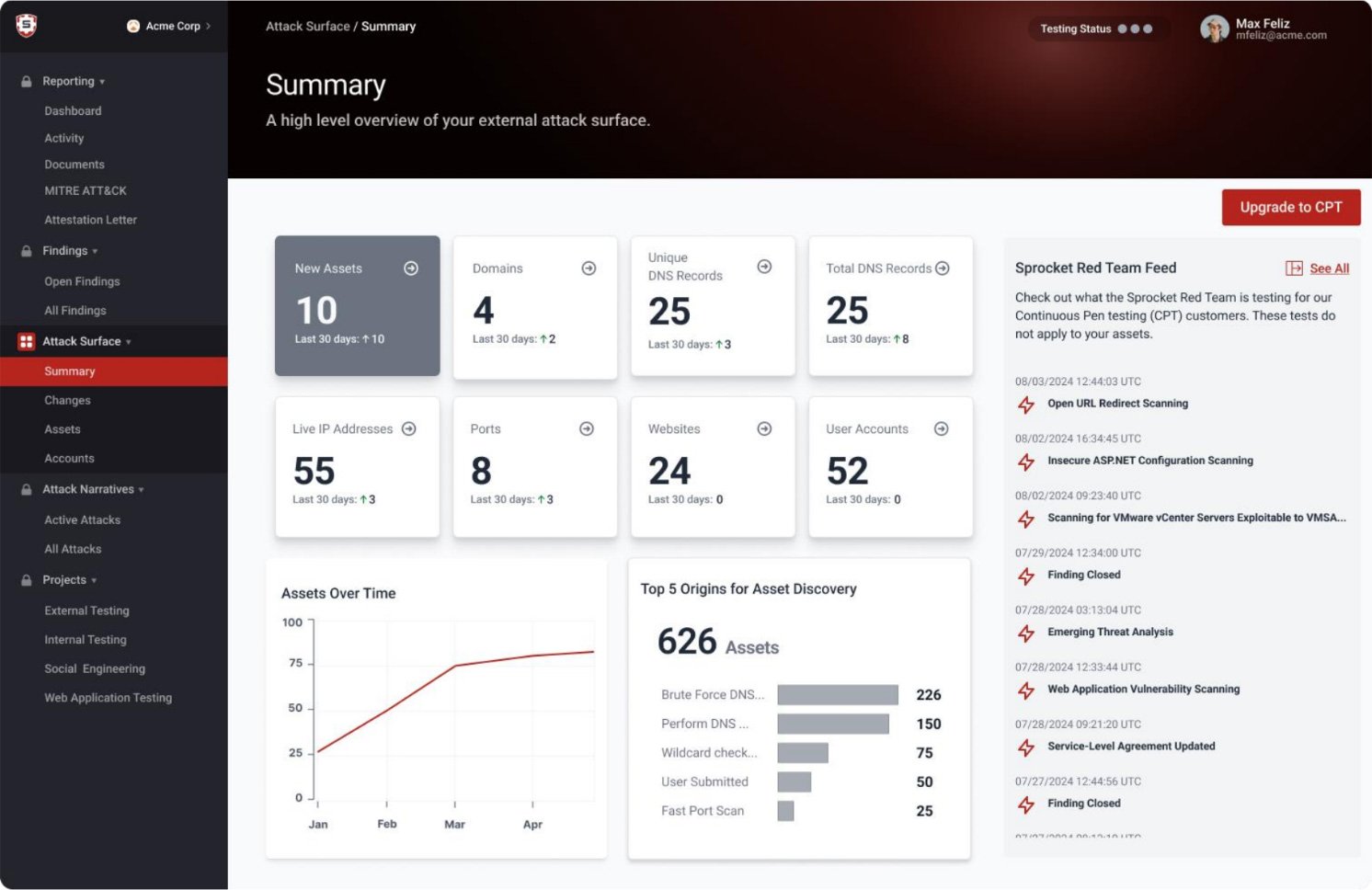

Artikel ini mengeksplorasi caranya Alat Manajemen Permukaan Serangan Sproket dibangun untuk memahami Playbook Penyerang dan merebut kembali visibilitas dan mengendalikan permukaan serangan Anda yang berkembang.

CEO Sprocket Security, Casey Cammilleri, berbagi perbedaan antara Sproket ASM dan alat -alat lain di luar sana adalah “Melihat perspektif peretas dan kelas berat pada deteksi perubahan. Apa yang telah berubah dari kemarin dan apakah itu berdampak pada keamanan saya? Begitulah cara kami berpikir tentang membangun [Sprocket] Asm. “

Perspektif Penyerang: Memetakan Permukaan Serangan Anda

Sudut pandang penyerang tentang ASM mencerminkan bahwa seorang profesional keamanan yang sah, dengan mengumpulkan intelijen atau penemuan. Berkat alat dan otomatisasi yang tersedia untuk umum, menemukan aset terbuka, titik akhir yang diabaikan, dan bayangan lebih mudah dari sebelumnya untuk penyerang. Musuh dapat dengan cepat mengumpulkan peta terperinci dari infrastruktur yang menghadap eksternal Anda.

Dalam pengalaman Sproket Security Red Teamers, sebagian besar organisasi tidak sengaja mengekspos lebih dari yang mereka sadari. Lingkungan warisan dev, domain yang ditinggalkan, atau integrasi SaaS yang terlupakan adalah buah-buahan yang menggantung rendah yang disukai penyerang. Mereka dapat membangun alur kerja ASM sendiri menggunakan kombinasi alat open-source, seperti AMASS, dan skrip khusus untuk mengotomatisasi temuan ini pada skala.

Jika penyerang memiliki peta infrastruktur Anda yang lebih terkini atau akurat daripada Anda, di situlah bahaya sebenarnya berada.

Kasus Penggunaan: Eksploitasi Kerentanan VMware ESXi Broadcom (2023-2024)

Aktor ancaman meluncurkan kampanye eksploitasi massal terhadap ribuan server ESXi VMware yang terpapar Internet menggunakan kerentanan yang diketahui.

Ini Kelemahan dieksploitasi secara aktif di alam liarmemungkinkan penyerang pada mesin virtual dengan hak administratif untuk keluar dari kotak pasir dan menjalankan kode pada sistem host. Meskipun tambalan tersedia, lebih dari 37.000 server ESXI VMware yang terpapar internet tetap rentan, menyoroti risiko aset yang tidak dapat diakses secara publik.

“Jika terpapar ke internet, Anda lebih baik memperlakukannya seperti sudah diserang. Terus memindai permukaan serangan eksternal Anda seolah -olah Anda adalah penyerang. Memberi tendangan aset nilai tinggi dan kemudian menambal, mengisolasi, atau menghapusnya. Jangan menunggu berita utama. Bertindak segera setelah kerentanan diungkapkan sebelum dieksploitasi.” – Michael Belton, Kepala Pengiriman Layanan di Sprocket Security.

Sproket ASM: Mengubah pengintaian menjadi pencegahan

Jika penyerang dapat memetakan infrastruktur Anda, maka Anda harus melakukan hal yang sama hanya lebih cepat, lebih dalam, dan terus menerus. Alat ASM Sproket dirancang untuk memberi Anda kemampuan pengintaian yang sama yang diandalkan penyerang, tetapi dengan konteks, validasi, dan pemantauan berkelanjutan. Alih -alih secara manual melalui inventaris aset atau bereaksi terhadap peringatan setelah fakta, Anda dapat menggunakan Sproket ASM untuk melihat apa yang dilihat penyerang secara real time.

Wawasan Cammilleri adalah “Jika Anda memiliki ASM, Anda dapat menghabiskan lebih sedikit waktu dalam fase penemuan dan langsung beralih ke fase pengujian dan validasi. Anda akan lebih efisien dan dapat diskalakan dalam pengujian ofensif Anda.”

ASM yang sukses bukan hanya tentang visibilitas. Ini tentang wawasan yang dapat ditindaklanjuti. Banyak organisasi Nona Eksposur Key Karena mereka terlalu bergantung pada CMDB internal atau inventaris warisan. Pada saat sistem itu mengejar, penyerang mungkin sudah mengeksploitasi instance dev yang diabaikan atau ember S3 yang dilupakan.

Kunci untuk mengubah pengintaian menjadi pencegahan? Operasionisasi ASM. Mengintegrasikannya ke dalam alur kerja harian, menghubungkannya dengan manajemen kerentanan, dan memastikan tim Anda bertindak berdasarkan eksposur dengan urgensi bahwa penyerang telah menemukannya.

Jika Anda tidak memantau infrastruktur digital Anda dari luar, orang lain akan melakukannya.

Cara Memulai: Kalahkan orang jahat ke titik buta Anda

Alat ASM Sproket dibuat oleh penguji penetrasi yang memahami perilaku penyerang. Pembela membutuhkan perspektif dan kecepatan yang sama dengan musuh mereka untuk tetap aman. Alat tanpa biaya ini memberikan visibilitas yang tak tertandingi ke permukaan serangan Anda dan memberikan wawasan tentang lingkungan yang berkembang.

Dengan mengungkapkan apa yang dapat dieksploitasi oleh penyerang, alat kami memungkinkan tim Anda untuk bertindak secara proaktif dan mengurangi risiko sebelum meningkat.

“Ini adalah mesin yang sama yang digunakan tim merah dan penguji kami dalam praktik pentesting mereka yang berkelanjutan. Anda akan mendapatkan pemberitahuan tentang penemuan dan perubahan baru,” kata Cammilleri, “tetapi kemudian Anda dapat menemui ASM dengan aset tambahan yang Anda miliki dan kelola.

Jika ada sesuatu yang benar -benar buta oleh penyerang di internet, Anda masih bisa memasukkan informasi itu ke ASM dan mulai melacaknya untuk perubahan dan masalah keamanan. “

Setelah membuat akun gratis Anda, Anda dapat:

✓ Temukan semua aset Anda yang terbuka – Domain, alamat IP, layanan, dan banyak lagi – secara otomatis.

✓ Memotong kebisingan dan fokus pada apa yang paling penting dengan prioritas risiko yang jelas dan dapat ditindaklanjuti.

✓ Mendapatkan kendali postur keamanan Anda dengan penemuan aset proaktif dan manajemen yang efektif

Perhatikan komprehensif kami Demo Alat ASM untuk mengungkap lebih banyak manfaat dari menggunakan Sproket ASM.

Ambil ofensif: tutup celah Anda

Penyerang tidak menunggu izin. Mereka sudah memindai, memetakan, dan mengeksploitasi aset yang terbuka. Jika Anda tidak melihat permukaan serangan Anda seperti yang dilakukan penyerang, Anda sudah berada pada posisi yang kurang menguntungkan. Anda tidak dapat mengamankan apa yang tidak Anda ketahui ada.

Aset yang tidak diketahui, membayangi, dan layanan yang salah konfigurasi adalah tautan lemah yang disukai penyerang, dan alat keamanan tradisional sering dilewatkan.

Itulah mengapa visibilitas mendasar. Gunakan visibilitas untuk mengeras, bukan membahayakan, dengan terus menemukan permukaan serangan eksternal Anda, memprioritaskan paparan dengan risiko dunia nyata, dan menutup celah sebelum musuh mengeksploitasi mereka.

Dengan solusi seperti Sprocket ASM, Anda dapat berhenti bermain mengejar dan mulai melihat infrastruktur Anda seperti yang dilakukan penyerang dan itulah cara Anda dapat mengalahkan mereka.

Disponsori dan ditulis oleh Keamanan sproket.