Kelompok ancaman yang dilacak sebagai UNC6692 menggunakan rekayasa sosial untuk menyebarkan rangkaian malware khusus baru bernama “Snow,” yang mencakup ekstensi browser, terowongan, dan pintu belakang.

Tujuan mereka adalah mencuri data sensitif setelah jaringan dalam disusupi melalui pencurian kredensial dan pengambilalihan domain.

Menurut Peneliti Mandiant Googlepenyerang menggunakan taktik “pemboman email” untuk menciptakan urgensi, lalu menghubungi target melalui Microsoft Teams, menyamar sebagai agen pusat bantuan TI.

Baru-baru ini laporan Microsoft menyoroti semakin populernya taktik ini di dunia kejahatan dunia maya, yang menipu pengguna agar memberikan akses jarak jauh kepada penyerang melalui Quick Assist atau alat akses jarak jauh lainnya.

Dalam kasus UNC6692, korban diminta untuk mengklik link untuk menginstal patch yang akan memblokir email spam. Kenyataannya, para korban mendapatkan dropper yang mengeksekusi skrip AutoHotkey yang memuat “SnowBelt,” sebuah ekstensi Chrome yang berbahaya.

Sumber: Google

Ekstensi ini dijalankan pada instance Microsoft Edge tanpa kepala, sehingga korban tidak menyadari apa pun, sementara tugas terjadwal dan pintasan folder startup juga dibuat untuk persistensi.

SnowBelt berfungsi sebagai mekanisme persistensi dan mekanisme relai untuk perintah yang dikirimkan operator ke pintu belakang berbasis Python bernama SnowBasin.

Perintah dikirimkan melalui terowongan WebSocket yang dibuat oleh alat terowongan yang disebut SnowGlaze, untuk menutupi komunikasi antara host dan infrastruktur perintah dan kontrol (C2).

SnowGlaze juga memfasilitasi operasi proksi SOCKS, memungkinkan lalu lintas TCP sewenang-wenang dirutekan melalui host yang terinfeksi.

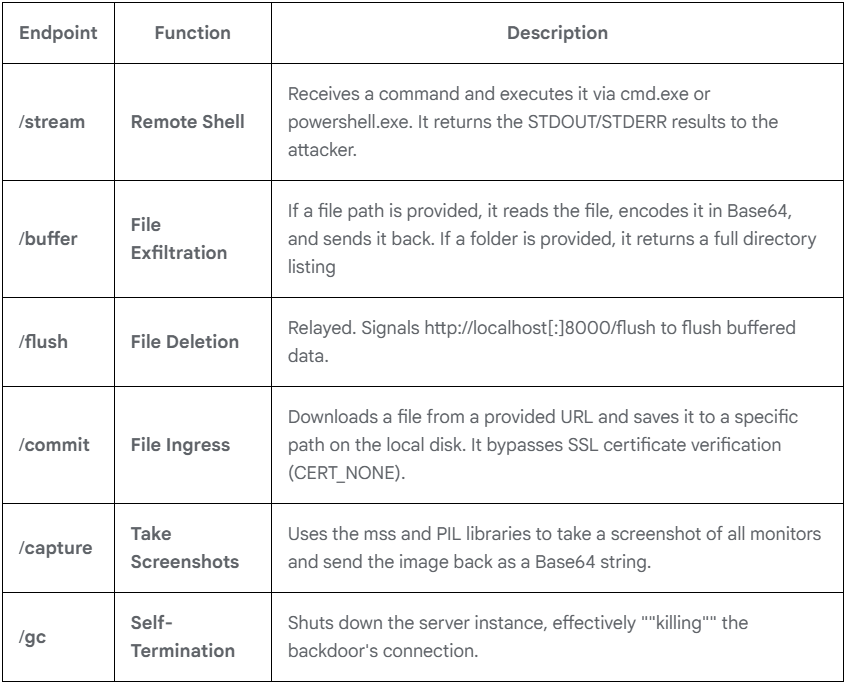

SnowBasin menjalankan server HTTP lokal dan menjalankan perintah CMD atau PowerShell yang diberikan penyerang pada sistem yang terinfeksi, meneruskan hasilnya kembali ke operator melalui jalur yang sama.

Malware ini mendukung akses shell jarak jauh, eksfiltrasi data, pengunduhan file, pengambilan tangkapan layar, dan operasi manajemen file dasar.

Operator juga dapat mengeluarkan perintah penghentian mandiri untuk mematikan pintu belakang di host.

Sumber: Google

Mandiant menemukan bahwa, pasca-kompromi, penyerang melakukan pengintaian internal, memindai layanan seperti SMB dan RDP untuk mengidentifikasi target tambahan, dan kemudian bergerak ke samping di jaringan.

Para penyerang membuang memori LSASS untuk mengekstrak materi kredensial dan menggunakan teknik pass-the-hash untuk mengautentikasi ke host tambahan, yang pada akhirnya mencapai pengontrol domain.

Pada tahap akhir serangan, pelaku ancaman menyebarkan FTK Imager untuk mengekstrak database Active Directory, bersama dengan kumpulan registri SYSTEM, SAM, dan SECURITY.

File-file ini diambil dari jaringan menggunakan LimeWire, memberikan penyerang akses ke data kredensial sensitif di seluruh domain.

Sumber: Google

Laporan ini memberikan indikator kompromi (IoC) yang ekstensif dan juga aturan YARA untuk membantu mendeteksi perangkat “Salju”.

99% Mitos yang Ditemukan Masih Belum Ditambal.

AI menyatukan empat zero-day menjadi satu eksploitasi yang melewati penyaji dan sandbox OS. Gelombang eksploitasi baru akan datang.

Pada Autonomous Validation Summit (12 & 14 Mei), lihat bagaimana validasi yang otonom dan kaya konteks menemukan hal-hal yang dapat dieksploitasi, membuktikan bahwa kontrol tetap berlaku, dan menutup siklus remediasi.