Kampanye help desk phishing menargetkan Layanan Federasi Federasi Microsoft Active (ADFS) organisasi menggunakan halaman login spoofed untuk mencuri kredensial dan memotong perlindungan otentikasi multi-faktor (MFA).

Target kampanye ini, menurut keamanan abnormal yang menemukannya, terutama adalah pendidikan, perawatan kesehatan, dan organisasi pemerintah, dengan serangan yang menargetkan setidaknya 150 target.

Serangan -serangan ini bertujuan untuk mendapatkan akses ke akun email perusahaan untuk mengirim email ke korban tambahan dalam organisasi atau melakukan serangan yang termotivasi secara finansial seperti Kompromi Email Bisnis (BEC), di mana pembayaran dialihkan ke akun aktor ancaman.

Spoofing Microsoft Active Directory Federation Services

Microsoft Active Directory Federation Services (ADFS) adalah sistem otentikasi yang memungkinkan pengguna untuk masuk satu kali dan mengakses banyak aplikasi dan layanan tanpa harus memasukkan kredensial mereka berulang kali.

Biasanya digunakan dalam organisasi besar untuk memberikan masuk tunggal (SSO) di seluruh aplikasi internal dan berbasis cloud.

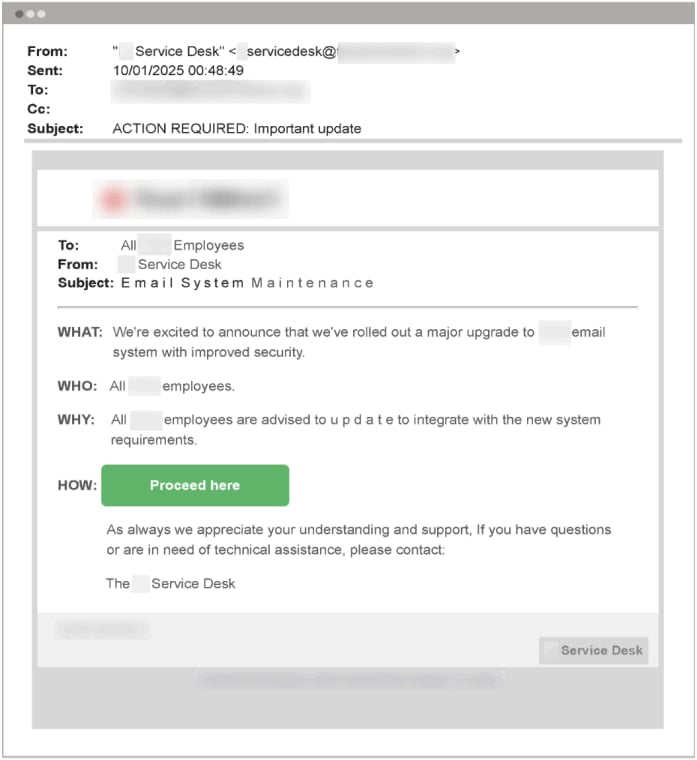

Para penyerang mengirim email ke target yang menyamar sebagai tim TI perusahaan mereka, meminta mereka untuk masuk untuk memperbarui pengaturan keamanan mereka atau menerima kebijakan baru.

Sumber: Keamanan abnormal

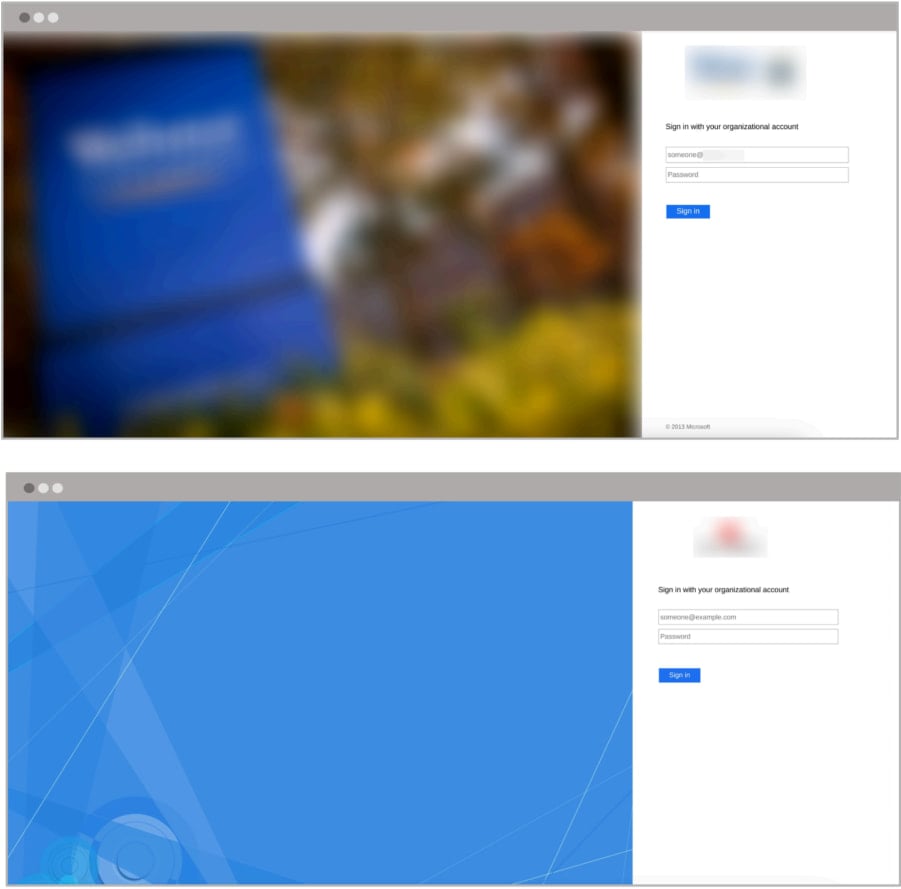

Mengklik tombol tertanam membawa korban ke situs phishing yang terlihat persis seperti halaman login ADFS asli organisasi mereka.

Halaman phishing meminta korban untuk memasukkan nama pengguna, kata sandi, dan kode MFA atau menipu mereka agar menyetujui pemberitahuan push.

Sumber: Keamanan abnormal

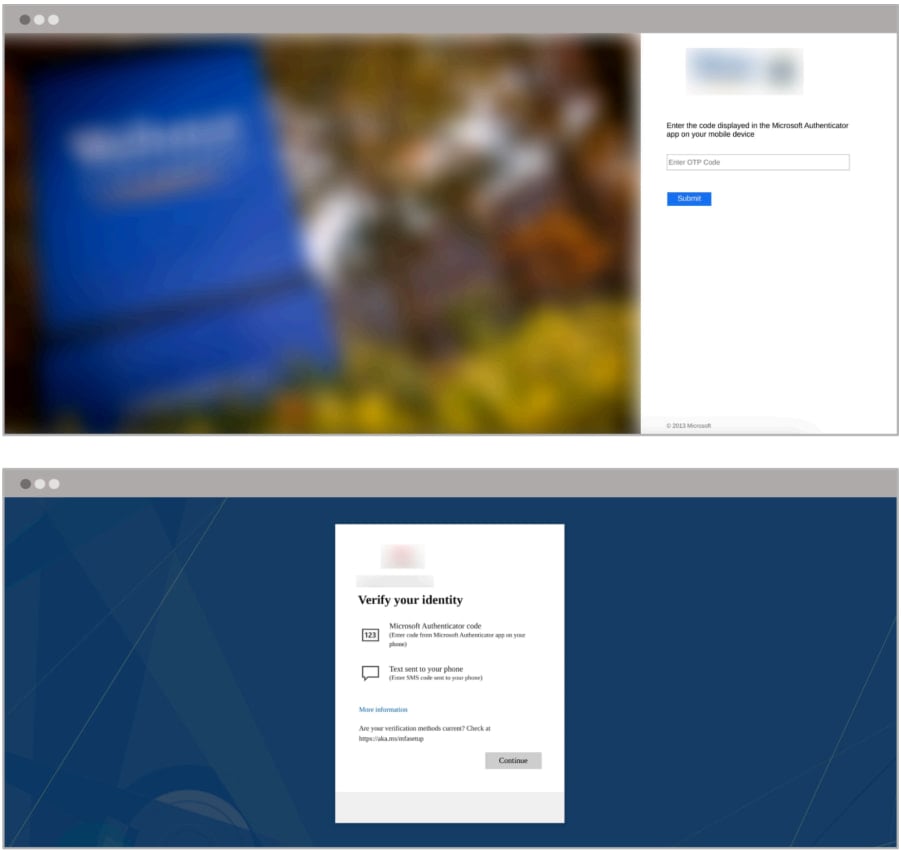

“Template phishing juga mencakup formulir yang dirancang untuk menangkap faktor kedua spesifik yang diperlukan untuk mengotentikasi akun target, berdasarkan organisasi yang dikonfigurasi pengaturan MFA,” Membaca Laporan Keamanan Abnormal.

“Templat yang diamati abnormal yang menargetkan beberapa mekanisme MFA yang umum digunakan, termasuk Microsoft Authenticator, Duo Security, dan Verifikasi SMS.”

Sumber: Keamanan abnormal

Setelah korban memberikan semua detail, mereka dialihkan ke halaman masuk yang sah untuk mengurangi kecurigaan dan membuatnya tampak seolah-olah proses telah berhasil diselesaikan.

Sementara itu, para penyerang segera memanfaatkan informasi curian untuk masuk ke akun korban, mencuri data yang berharga, membuat aturan filter email baru, dan mencoba phishing lateral.

Abnormal mengatakan para penyerang dalam kampanye ini menggunakan VPN akses internet pribadi untuk mengaburkan lokasi mereka dan menetapkan alamat IP dengan kedekatan yang lebih baik dengan organisasi.

Meskipun serangan phishing ini tidak melanggar ADF secara langsung, dan lebih mengandalkan rekayasa sosial untuk bekerja, taktik ini masih terkenal karena potensi efektivitasnya mengingat kepercayaan yang melekat pada banyak pengguna pada alur kerja login yang akrab.

Abnormal menunjukkan bahwa organisasi bermigrasi ke solusi modern dan lebih aman seperti Microsoft EntrA dan memperkenalkan filter email tambahan dan mekanisme deteksi aktivitas anomali untuk menghentikan serangan phishing lebih awal.