Trojan perbankan Android baru bernama Sturnus dapat menangkap komunikasi dari platform pesan terenkripsi ujung ke ujung seperti Signal, WhatsApp, dan Telegram, serta mengambil kendali penuh atas perangkat.

Meskipun masih dalam pengembangan, malware ini berfungsi penuh dan telah dikonfigurasi untuk menargetkan akun di beberapa organisasi keuangan di Eropa dengan menggunakan “templat overlay khusus wilayah”.

Sturnus adalah ancaman yang lebih canggih dibandingkan keluarga malware Android saat ini, menggunakan campuran komunikasi terenkripsi plaintext, RSA, dan AES dengan server command-and-control (C2).

Pengambilalihan penuh perangkat Android

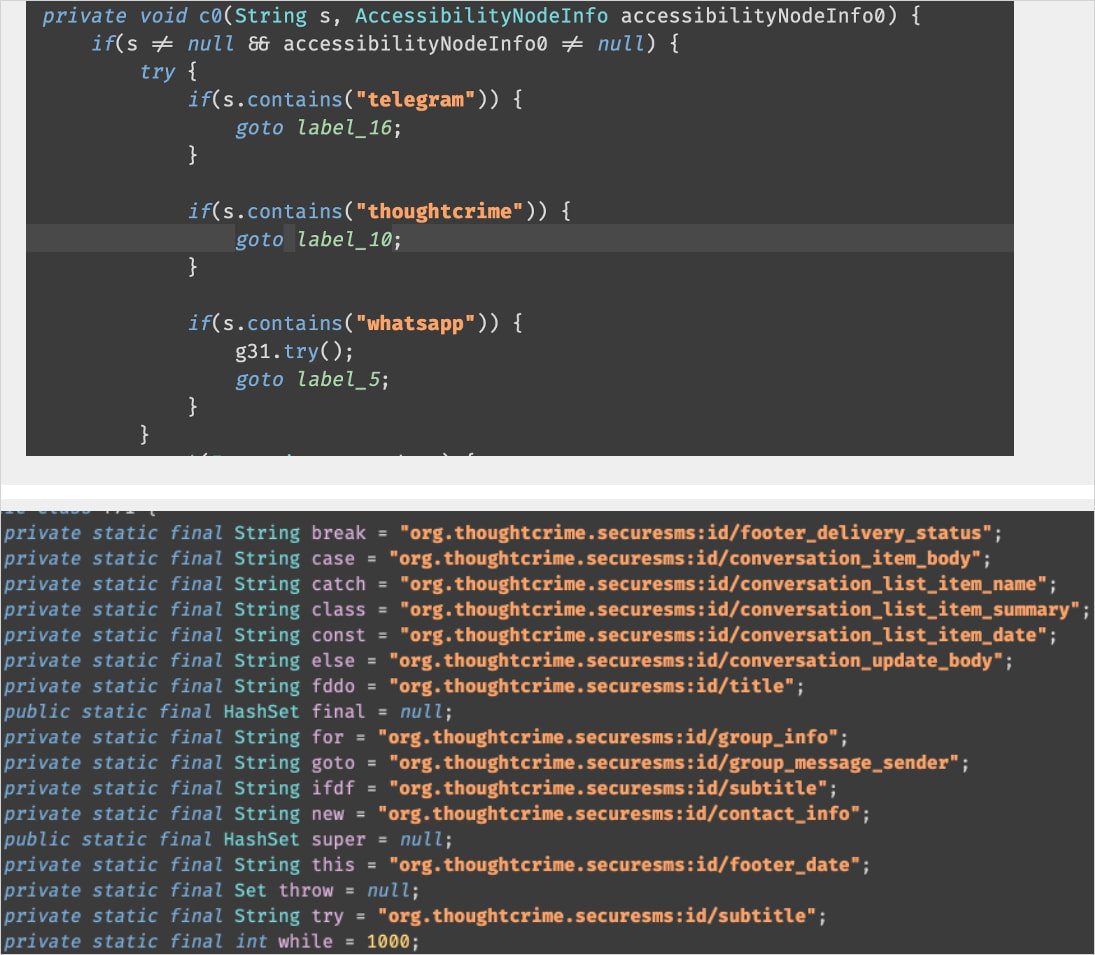

Laporan dari solusi pencegahan penipuan dan intelijen ancaman online ThreaFabric menjelaskan bahwa Sturnus dapat mencuri pesan dari aplikasi perpesanan aman setelah tahap dekripsi dengan menangkap konten dari layar perangkat.

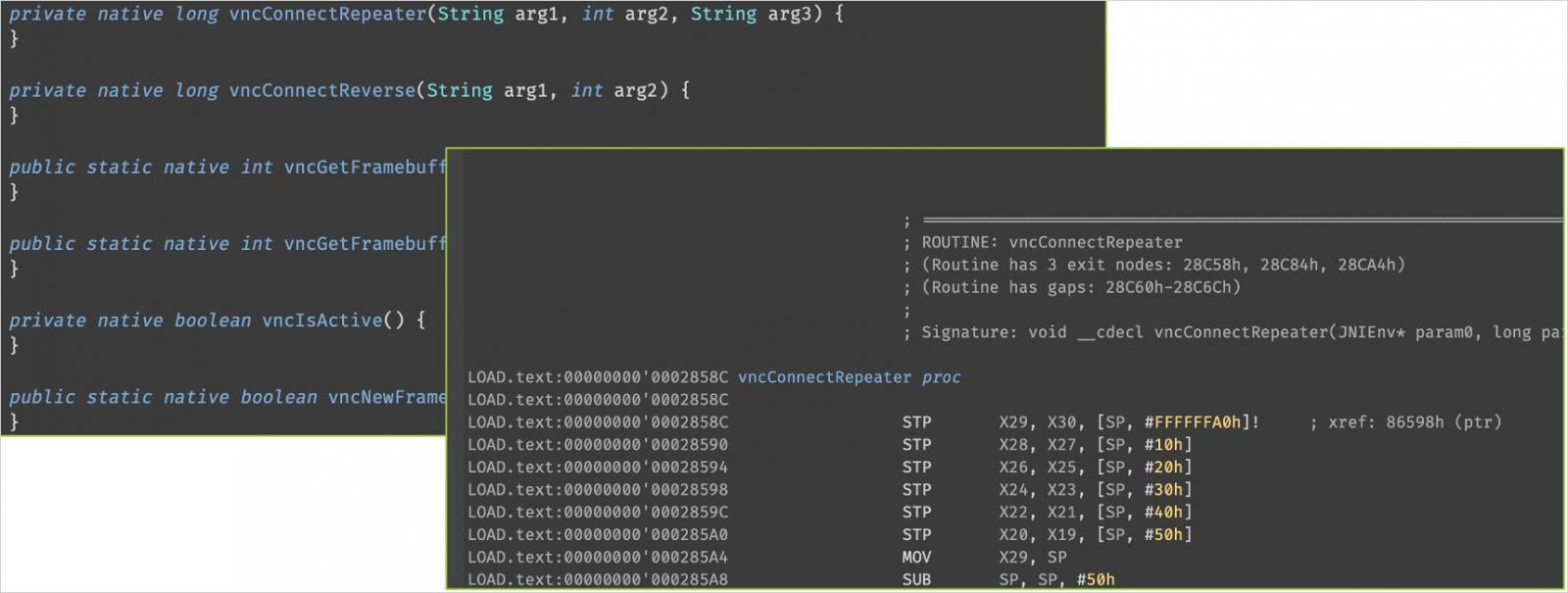

Malware ini juga dapat mencuri kredensial rekening perbankan menggunakan overlay HTML dan mencakup dukungan untuk kendali jarak jauh real-time penuh melalui sesi VNC.

ThreatFabric mengatakan kepada BleepinComputer bahwa infeksi dimulai dengan mengunduh file APK Android berbahaya yang menyamar sebagai aplikasi Google Chrome atau Preemix Box.

Para peneliti belum menemukan bagaimana malware tersebut didistribusikan namun mereka percaya bahwa malvertising atau pesan langsung (direct message) mungkin merupakan metode yang digunakan.

Setelah instalasi, malware terhubung ke infrastruktur C2 untuk mendaftarkan korban melalui pertukaran kriptografi.

Ini menetapkan saluran HTTPS terenkripsi untuk perintah dan eksfiltrasi data, dan saluran WebSocket terenkripsi AES untuk operasi VNC real-time dan pemantauan langsung.

Dengan menyalahgunakan layanan Aksesibilitas pada perangkat, Sturnus dapat mulai membaca teks di layar, menangkap masukan korban, mengamati struktur UI, mendeteksi peluncuran aplikasi, menekan tombol, menggulir, memasukkan teks, dan menavigasi telepon.

Untuk mendapatkan kendali penuh atas perangkat, Sturnus memperoleh hak istimewa Administrator Perangkat Android, yang memungkinkannya melacak perubahan kata sandi dan upaya membuka kunci, serta mengunci perangkat dari jarak jauh.

Malware juga mencoba mencegah pengguna menghapus hak istimewanya atau mencopot pemasangannya dari perangkat.

“Sampai hak administratornya dicabut secara manual, baik penghapusan instalasi biasa maupun penghapusan melalui alat seperti ADB akan diblokir, memberikan malware perlindungan yang kuat terhadap upaya pembersihan” – Kain Ancaman

Saat pengguna membuka WhatsApp, Telegram, atau Signal, Sturnus menggunakan izinnya untuk mendeteksi konten pesan, teks yang diketik, nama kontak, dan konten percakapan.

Sumber: Kain Ancaman

“Karena mengandalkan pencatatan Layanan Aksesibilitas dibandingkan intersepsi jaringan, malware dapat membaca semua yang muncul di layar—termasuk kontak, rangkaian percakapan lengkap, dan konten pesan masuk dan keluar—secara real-time,” kata para peneliti dalam laporannya.

“Hal ini membuat kemampuan ini sangat berbahaya: ia sepenuhnya menghindari enkripsi end-to-end dengan mengakses pesan setelah didekripsi oleh aplikasi yang sah, sehingga memberikan penyerang pandangan langsung ke dalam percakapan yang seharusnya bersifat pribadi.”

Mode VNC memungkinkan penyerang mengklik tombol, memasukkan teks, menggulir, dan menavigasi OS dan aplikasi ponsel, semuanya didukung oleh Aksesibilitas.

Sumber: Kain Ancaman

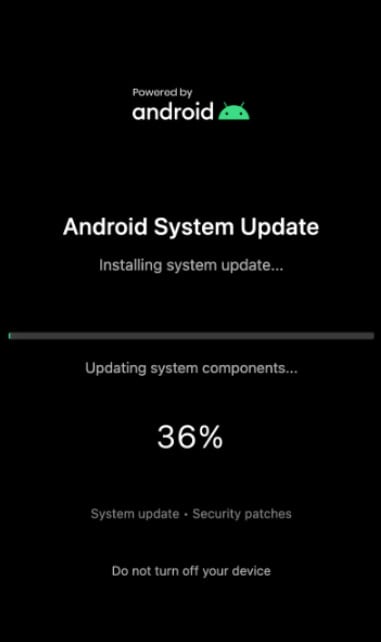

Jika sudah siap, mereka mengaktifkan overlay hitam dan melakukan tindakan yang tetap tersembunyi dari korban, dan mungkin termasuk transfer uang dari aplikasi perbankan, mengonfirmasi dialog, menyetujui layar otentikasi multi-faktor, mengubah pengaturan, atau menginstal aplikasi baru.

Laporan ThreatFabric menunjukkan contoh overlay untuk layar Pembaruan Sistem Android palsu, yang ditampilkan untuk menyembunyikan tindakan berbahaya yang berjalan di latar belakang.

Sumber: Kain Ancaman

Para peneliti berkomentar bahwa Sturnus masih dalam tahap pengembangan awal, dikerahkan secara sporadis, kemungkinan besar untuk pengujian, bukan dalam kampanye skala penuh.

Namun, kombinasi fitur-fitur canggihnya, yang biasa ditemukan pada malware Android papan atas, dan arsitekturnya yang “siap untuk dikembangkan” menjadikan ancaman ini berbahaya yang harus diwaspadai.

ThreatFabric mendeteksi serangan Sturnus dalam volume rendah, sebagian besar menargetkan pengguna di Eropa Selatan dan Tengah, yang mungkin mengindikasikan bahwa pelaku ancaman sedang menjalankan pengujian untuk kampanye yang lebih besar

Pengguna Android disarankan untuk menghindari mengunduh file APK dari luar Google Play, tetap mengaktifkan Play Protect, dan menghindari pemberian izin Aksesibilitas kecuali benar-benar diperlukan.

7 Praktik Terbaik Keamanan untuk MCP

Karena MCP (Model Context Protocol) menjadi standar untuk menghubungkan LLM ke alat dan data, tim keamanan bergerak cepat untuk menjaga keamanan layanan baru ini.

Lembar contekan gratis ini menguraikan 7 praktik terbaik yang dapat Anda mulai gunakan hari ini.