Kit phishing baru bernama Bluekit menawarkan lebih dari 40 templat yang menargetkan layanan populer dan mencakup fitur AI dasar untuk menghasilkan draf kampanye.

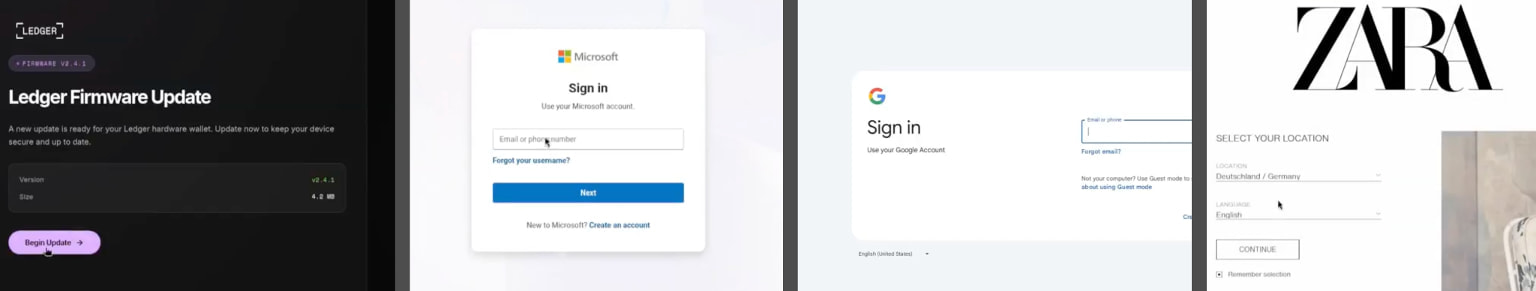

Templat yang tersedia dapat digunakan untuk menargetkan akun email (Outlook, Hotmail, Gmail, Yahoo, ProtonMail), layanan cloud (iCloud), platform pengembang (GitHub), dan layanan mata uang kripto (Ledger).

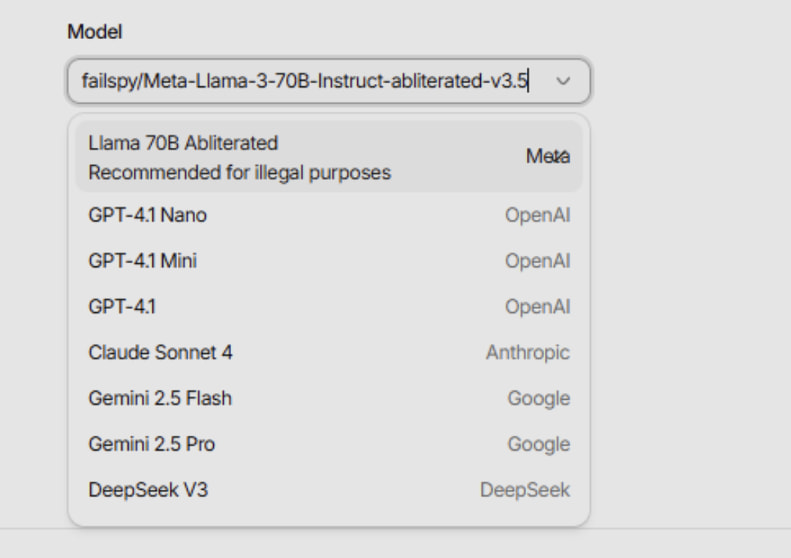

Yang membuat perangkat ini menonjol adalah kehadiran panel AI Assistant yang mendukung berbagai model, termasuk Llama, GPT-4.1, Claude, Gemini, dan DeepSeek, yang membantu penjahat dunia maya menyusun email phishing.

Hal ini memperkuat tren platform kejahatan dunia maya yang lebih luas yang mengintegrasikan AI untuk menyederhanakan dan meningkatkan skala operasi mereka. Keamanan Abnormal baru-baru ini melaporkan tentang MENGUBAHplatform phishing suara yang memanfaatkan agen AI untuk melakukan serangan rekayasa sosial.

Perusahaan keamanan siber Varonis menganalisis versi terbatas panel Asisten AI Bluekit dan mencatat bahwa keluaran yang dihasilkan menampilkan konten placeholder, sehingga menyarankan fitur tersebut pada tahap awal percobaan.

“Itu [generated] draf menyertakan struktur yang berguna, tetapi masih bergantung pada bidang tautan umum, blok QR placeholder, dan salinan yang perlu dibersihkan sebelum digunakan,” Kata pahlawan.

“Asisten AI Bluekit lebih terlihat seperti cara untuk menghasilkan kerangka kampanye daripada aliran phishing yang sudah selesai.”

Sumber: Pahlawan

Terlepas dari aspek AI, BlueKit mengintegrasikan pembelian/pendaftaran domain, pengaturan halaman phishing, dan manajemen kampanye ke dalam satu panel.

Varonis meninjau templat untuk iCloud, ID Apple, Gmail, Outlook, Hotmail, Yahoo, ProtonMail, GitHub, Twitter, Zoho, Zara, dan Ledger, menampilkan desain dan logo yang realistis.

Sumber: Pahlawan

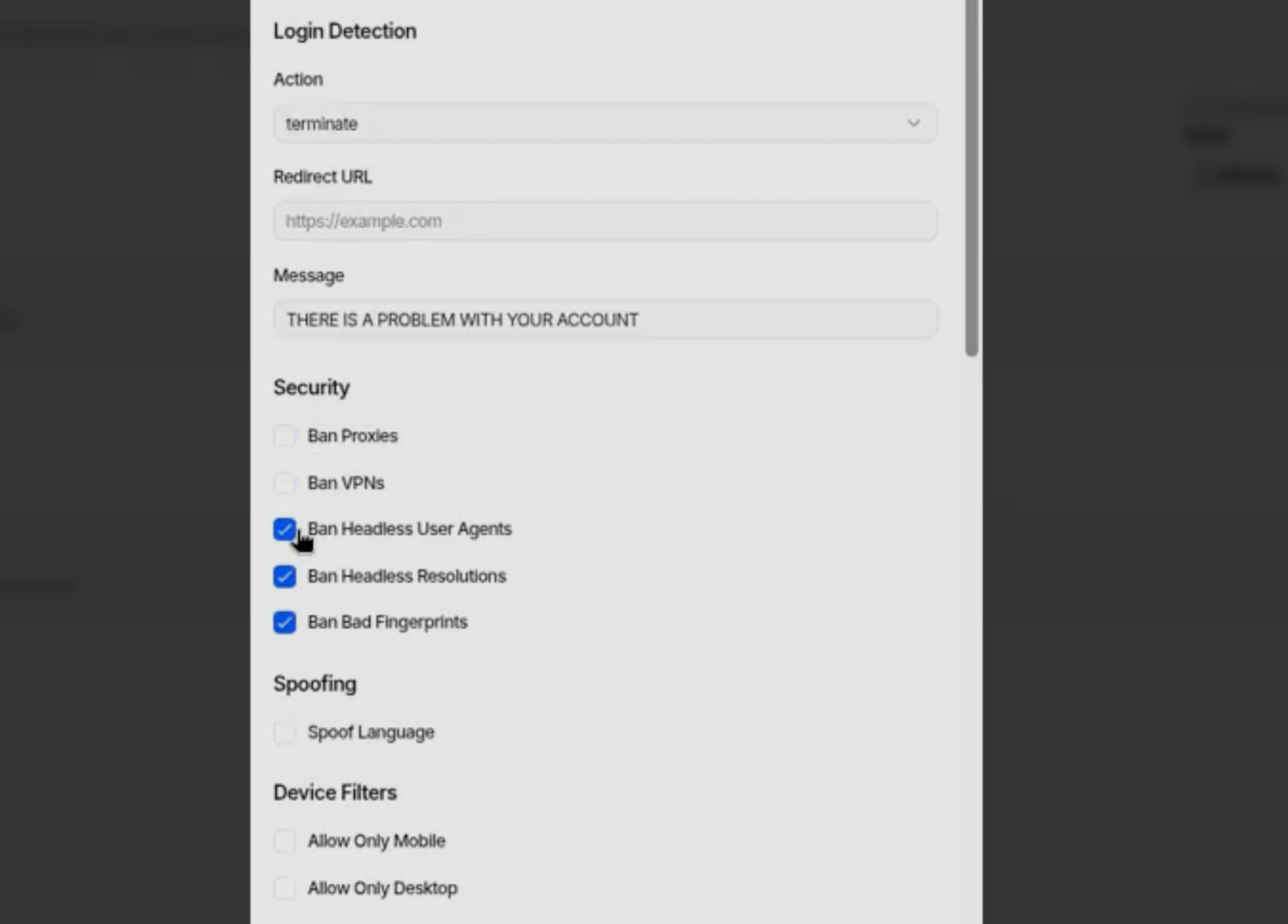

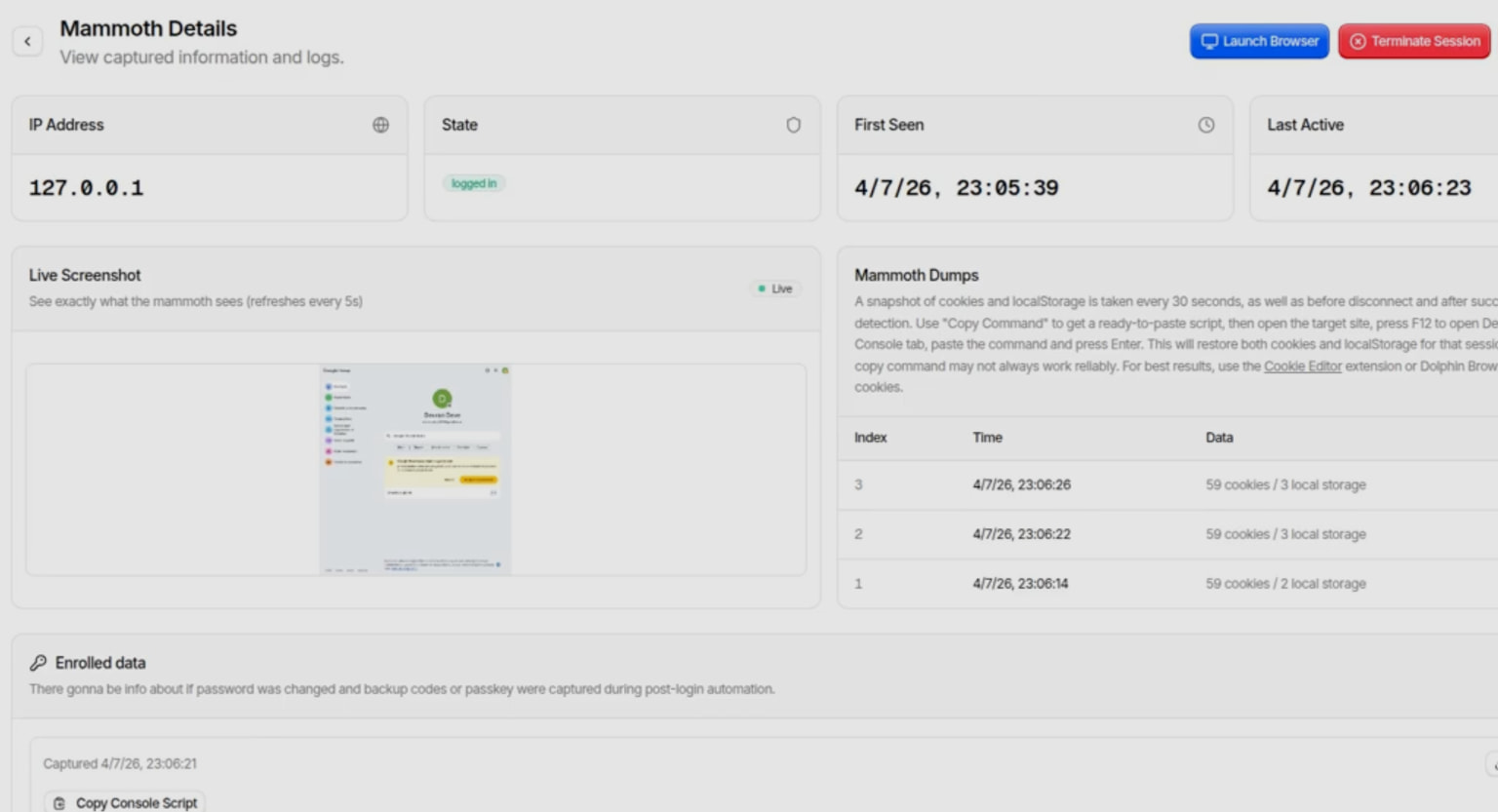

Operator dapat memilih domain, templat, dan mode dalam satu antarmuka terpadu, mengonfigurasi perilaku halaman phishing, seperti pengalihan, mekanisme anti-analisis, dan penanganan proses login, serta memantau sesi korban secara real-time.

Berdasarkan opsi di dasbor, pengguna memiliki kontrol menyeluruh atas perilaku halaman phishing dan dapat memblokir lalu lintas VPN atau proxy, agen pengguna tanpa kepala, atau menyetel filter berbasis sidik jari.

Sumber: Pahlawan

Data yang dicuri dieksfiltrasi melalui Telegram, pada saluran pribadi yang dapat diakses oleh operator.

Pemantauan sesi pasca-penangkapan mencakup cookie, penyimpanan lokal, dan status sesi langsung, yang menunjukkan apa yang disajikan kepada korban setelah login, membantu operator menyempurnakan serangan mereka untuk efektivitas maksimum.

Sumber: Pahlawan

Varonis berkomentar bahwa Bluekit adalah contoh lain dari platform phishing “all-in-one”, yang memberikan alat yang lengkap bagi penjahat dunia maya tingkat rendah untuk mengelola seluruh siklus serangan phishing.

.jpg)

Sumber: Pahlawan

Namun, perangkat tersebut saat ini tampaknya sedang dalam pengembangan aktif, sering menerima pembaruan dan berkembang dengan cepat, menjadikannya kandidat yang baik untuk semakin banyak diadopsi.

99% Mitos yang Ditemukan Masih Belum Ditambal.

AI menyatukan empat zero-day menjadi satu eksploitasi yang melewati penyaji dan sandbox OS. Gelombang eksploitasi baru akan datang.

Pada Autonomous Validation Summit (12 & 14 Mei), lihat bagaimana validasi yang otonom dan kaya konteks menemukan hal-hal yang dapat dieksploitasi, membuktikan bahwa kontrol tetap berlaku, dan menutup siklus remediasi.