Fortra telah merilis pembaruan keamanan untuk menambal kerentanan keparahan maksimum di servlet lisensi MFT di mana -mana yang dapat dieksploitasi dalam serangan injeksi komando.

Goanywhere MFT adalah alat transfer file terkelola berbasis web yang membantu organisasi dengan aman mentransfer file dan memelihara log audit dari WHO mengakses file bersama.

Dilacak sebagai CVE-2025-10035, cacat keamanan ini disebabkan oleh a deserialisasi kelemahan data yang tidak dipercaya dan dapat dieksploitasi dari jarak jauh dalam serangan kompleksitas rendah yang tidak memerlukan interaksi pengguna. Sementara Fortra menyatakan bahwa kerentanan itu ditemukan selama akhir pekan, itu tidak menentukan siapa yang melaporkannya atau apakah kelemahan telah dieksploitasi dalam serangan.

“Kerentanan deserialisasi dalam servlet lisensi goany di mana-mana MFT memungkinkan seorang aktor dengan tanda tangan respons lisensi yang dipalsukan secara sah untuk deserialisasi objek yang dikendalikan aktor yang sewenang-wenang, mungkin mengarah pada injeksi komando,” kata perusahaan itu dalam sebuah Penasihat Keamanan Diterbitkan pada hari Kamis.

“Selama pemeriksaan keamanan yang dilakukan 11 September 2025, kami mengidentifikasi bahwa pelanggan Goany di mana dengan konsol admin yang dapat diakses melalui internet bisa rentan terhadap paparan pihak ketiga yang tidak sah,” kata Fortra kepada BleepingComputer hari ini. “Kami segera mengembangkan tambalan dan menawarkan panduan mitigasi pelanggan untuk membantu menyelesaikan masalah ini. Pelanggan harus segera meninjau konfigurasi dan menghapus akses publik dari konsol admin.”

Perusahaan ini telah merilis Goany di mana pun MFT 7.8.4 dan mempertahankan rilis 7.6.3, yang meliputi tambalan CVE-2025-10035, dan menyarankan administrator TI yang tidak dapat segera meningkatkan perangkat lunak mereka untuk mengamankan sistem yang rentan dengan memastikan bahwa konsol admin di mana pun tidak dapat diakses melalui internet.

“Eksploitasi kerentanan ini sangat tergantung pada sistem yang terpapar secara eksternal ke internet,” tambah Fortra.

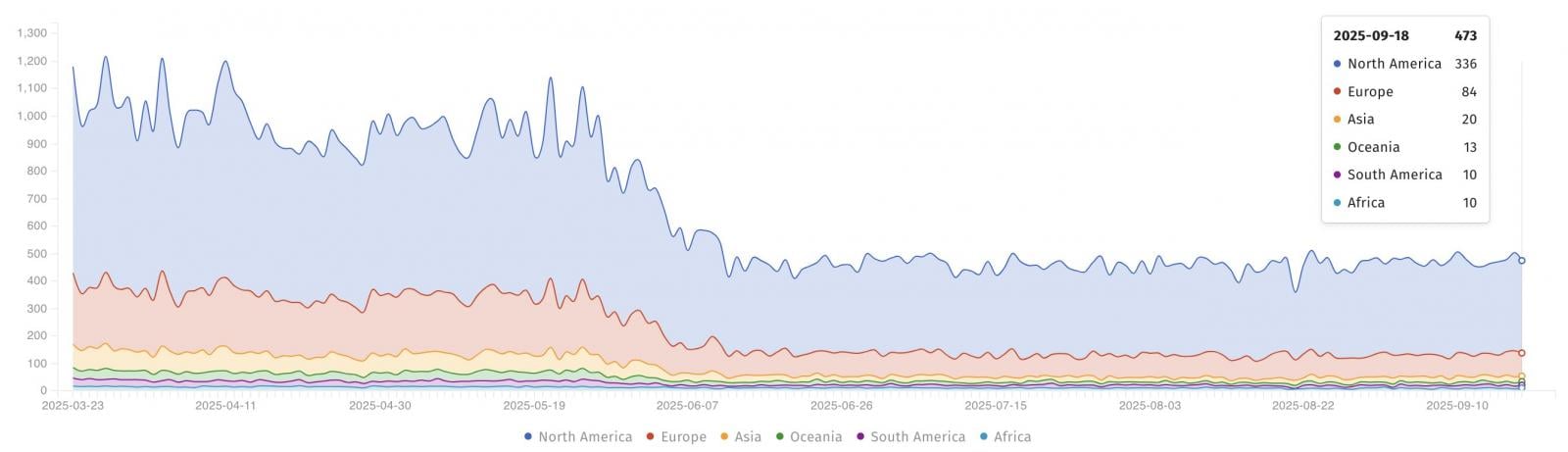

Analis Keamanan di Nirlaba Shadowserver Foundation sedang memantau Lebih dari 470 Goany Where MFT Instance. Namun, tidak jelas berapa banyak dari ini yang telah ditambal atau konsol admin mereka diekspos secara online.

Sementara CVE-2025-10035 belum ditandai sebagai dieksploitasi secara aktif, admin masih disarankan untuk menambal instance MFT di mana-mana, karena aktor ancaman mempertimbangkan solusi transfer file yang aman (seperti Goany Where MFT) target yang menarik karena mereka sering digunakan untuk berbagi dokumen yang sensitif.

Misalnya, geng ransomware clop mengklaim bahwa itu melanggar lebih dari 130 organisasi Dua tahun lalu dengan mengeksploitasi cacat eksekusi kode jarak jauh yang kritis (CVE-2023-0669) di perangkat lunak MFT Goanywhere MFT dalam serangan nol-hari.

Fortra (sebelumnya dikenal sebagai helpsystems), perusahaan cybersecurity di belakang Goanywhere MFT dan dilecehkan secara luas Alat Emulasi Ancaman Cobalt Strike, mengatakan itu menyediakan perangkat lunak dan layanan untuk lebih dari 9.000 organisasi di seluruh dunia.