Backdoor XZ-Utils, pertama kali ditemukan pada bulan Maret 2024, masih ada dalam setidaknya 35 gambar Linux di Docker Hub, berpotensi menempatkan pengguna, organisasi, dan data mereka dalam risiko.

Docker Hub adalah pendaftaran gambar kontainer publik resmi yang dioperasikan oleh Docker, yang memungkinkan pengembang dan organisasi untuk mengunggah atau mengunduh gambar prebuilt dan membaginya dengan masyarakat.

Banyak saluran pipa CI/CD, pengembang, dan sistem produksi menarik gambar langsung dari Docker Hub sebagai lapisan dasar untuk wadah mereka sendiri, dan jika gambar tersebut dikompromikan, build baru mewarisi cacat atau kode berbahaya.

Peneliti Binarly telah menemukan banyak gambar Docker yang masih dipengaruhi oleh pintu belakang XZ-Utils.

“Pada pandangan pertama, ini mungkin tidak tampak mengkhawatirkan: jika paket distribusi diputar ulang, maka gambar Docker apa pun yang didasarkan pada mereka akan terinfeksi juga,” lapor Binarly.

“Namun, yang kami temukan adalah bahwa beberapa gambar yang dikompromikan ini masih tersedia untuk umum di Docker Hub. Dan bahkan lebih meresahkan, gambar lain telah dibangun di atas gambar dasar yang terinfeksi ini, membuatnya terinfeksi secara transitif.”

Binarly melaporkan gambar ke Debian, salah satu pengelola masih menawarkan gambar -gambar backdoored, yang memutuskan untuk tidak membawanya offline, mengutip risiko rendah dan pentingnya mengarsipkan kontinuitas.

Pintu belakang xz-utils, dilacak di bawah CVE-2024-3094, adalah kode jahat Tersembunyi di perpustakaan liblzma.so dari alat kompresi XZ-utils, versi 5.6.0 dan 5.6.1.

Ini mengaitkan fungsi RSA_Public_Decrypt di Openssh melalui mekanisme IFUNC GLIBC, jadi jika penyerang dengan kunci pribadi khusus yang terhubung ke SSH ke sistem yang terpengaruh, mereka dapat mem -bypass otentikasi dan menjalankan perintah dari jarak jauh sebagai root.

Backdoor secara diam-diam disuntikkan oleh kontributor proyek lama bernama “Jia Tan,” dan dikirim dalam paket distro Linux resmi seperti Debian, Fedora, OpenSUSE, dan Red Hat, menjadikannya salah satu kompromi rantai pasokan perangkat lunak paling parah tahun lalu.

Pintu belakang ditemukan sejak dini, memberikan penyerang sangat sedikit kesempatan untuk memanfaatkannya, dan pemindai dibebaskan oleh Binarly Dan Kasperskyantara lain, untuk membantu mendeteksinya pada perangkat lunak sumber terbuka yang tergantung.

Tanggapan Debian

Yang mengejutkan para peneliti, Debian tidak repot-repot mencabut gambar 64-bit menggunakan versi backdoored perpustakaan dari Docker Hub, menemukan setidaknya 35 dari mereka yang masih tersedia untuk diunduh.

Binarly berkomentar bahwa angka ini hanyalah cerminan parsial dari skala nyata dari masalah, karena mereka tidak melakukan pemindaian platform-lebar untuk pintu belakang XZ-UTILS.

“Kami mengidentifikasi lebih dari 35 gambar yang dikirimkan dengan pintu belakang,” menjelaskan Binarly dalam laporannya.

“Meskipun ini mungkin tampak seperti sejumlah kecil, kami hanya memindai sebagian kecil dari gambar yang diterbitkan di Dockerhub, berhenti di gambar orde dua.”

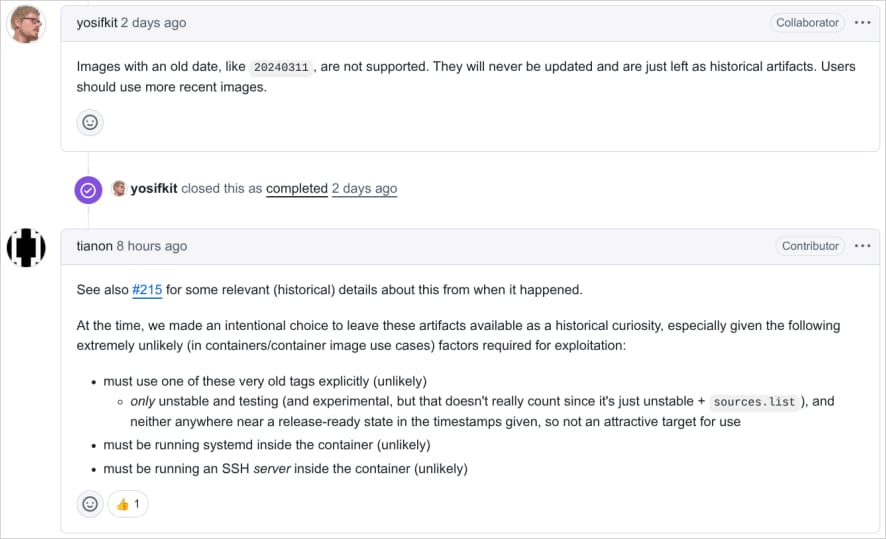

Debian mengatakan mereka sengaja memilih untuk tidak menghapus gambar ini Dari Docker Hub dan meninggalkannya sebagai artefak historis, memberi tahu pengguna untuk hanya menggunakan gambar terkini dan bukan yang lama.

Pemelihara membuat keputusan ini karena mereka percaya persyaratan untuk eksploitasi tidak mungkin, seperti membutuhkan SSHD yang diinstal dan dijalankan pada wadah, penyerang yang memiliki akses jaringan ke layanan SSH pada wadah itu, dan menggunakan kunci pribadi yang cocok dengan logika pemicu backdoor.

Sumber: Binarly

Binarly mengungkapkan ketidaksepakatan dengan pendekatan ini, menggarisbawahi bahwa hanya membuat gambar -gambar ini dapat diakses oleh publik menimbulkan risiko yang signifikan dari tarikan atau penggunaan yang tidak disengaja dalam build otomatis.

Hal yang sama berlaku untuk semua gambar yang mungkin berisi versi yang dikompromikan dari backdoor XZ-UTILS, sehingga pengguna harus secara manual memeriksa dan memastikan perpustakaan ada di versi 5.6.2 atau lebih baru (Kandang terbaru adalah 5.8.1).