Aktor ancaman menargetkan organisasi Timur Tengah dengan malware yang disamarkan sebagai Alat Palo Alto GlobalProtect yang sah yang dapat mencuri data dan menjalankan perintah PowerShell jarak jauh untuk menyusup ke jaringan internal lebih lanjut.

Palo Alto GlobalProtect adalah solusi keamanan sah yang ditawarkan oleh Palo Alto Networks yang menyediakan akses VPN aman dengan dukungan autentikasi multifaktor. Organisasi secara luas menggunakan produk ini untuk memastikan karyawan, kontraktor, dan mitra jarak jauh dapat mengakses sumber daya jaringan pribadi dengan aman.

Penggunaan Palo Alto GlobalProtect sebagai umpan menunjukkan bahwa penargetan penyerang berfokus pada entitas korporat bernilai tinggi yang menggunakan perangkat lunak perusahaan, bukan pada pengguna acak.

Perangkat lunak VPN perusahaan sebagai daya tarik

Peneliti di Tren Mikro yang menemukan kampanye ini tidak memiliki wawasan apa pun tentang bagaimana malware tersebut dikirimkan, tetapi berdasarkan umpan yang digunakan, mereka yakin serangan tersebut dimulai dengan email phishing.

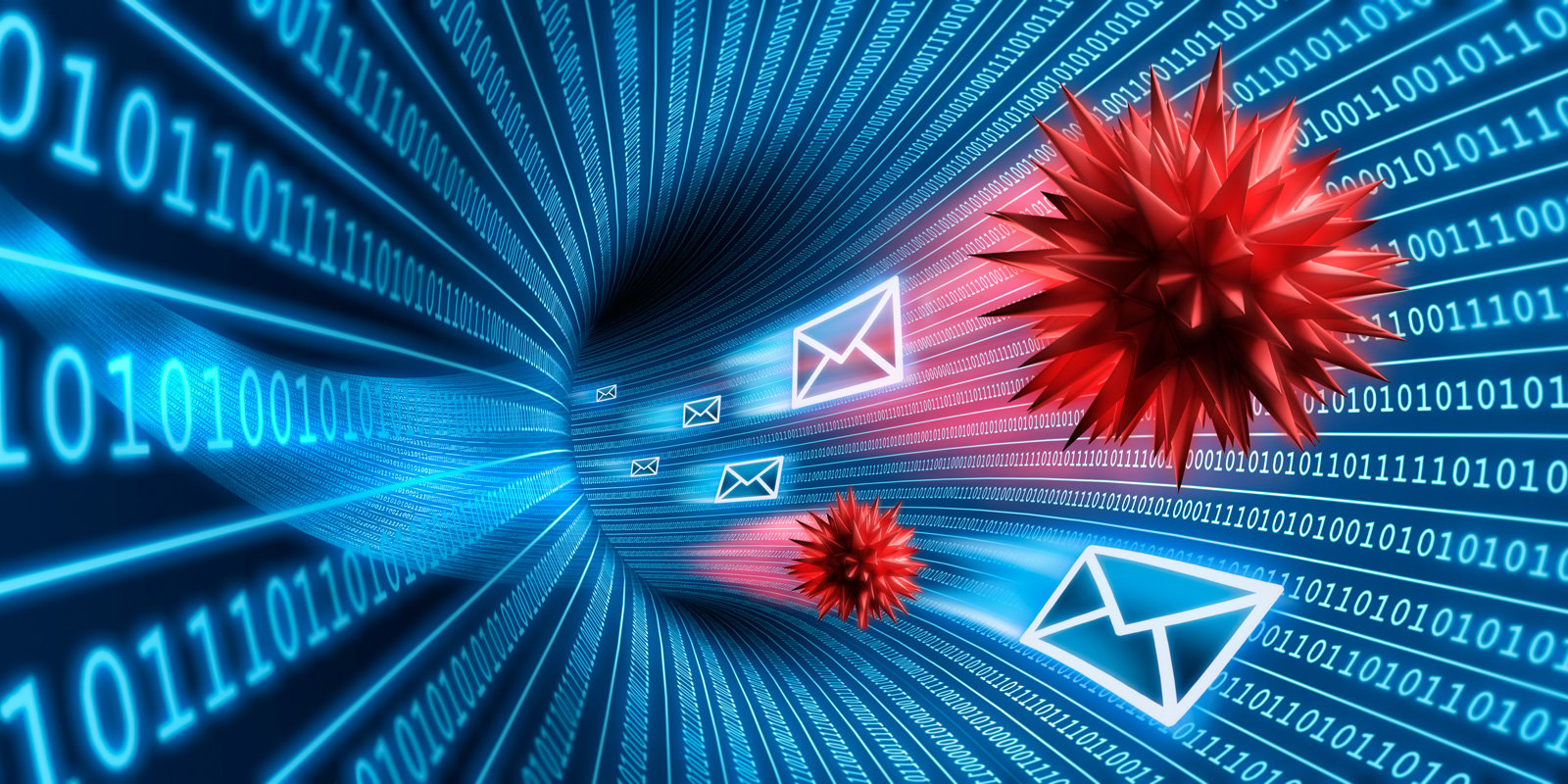

Korban mengeksekusi berkas bernama ‘setup.exe’ pada sistem mereka, yang menyebarkan berkas bernama ‘GlobalProtect.exe’ beserta berkas konfigurasi.

Pada tahap ini, sebuah jendela yang menyerupai proses instalasi GlobalProtect normal muncul, tetapi malware diam-diam dimuat pada sistem di latar belakang.

Sumber: Trend Micro

Setelah dijalankan, ia memeriksa tanda-tanda berjalan di sandbox sebelum menjalankan kode utamanya. Kemudian, ia mengirimkan informasi profil tentang mesin yang diretas ke server perintah dan kontrol (C2).

Sebagai lapisan penghindaran tambahan, malware menggunakan enkripsi AES pada string dan paket datanya untuk dieksfiltrasi ke C2.

Alamat C2 yang dilihat oleh Trend Micro menggunakan URL yang baru didaftarkan berisi string “sharjahconnect”, membuatnya tampak seperti portal koneksi VPN yang sah untuk kantor-kantor yang berbasis di Sharjah di Uni Emirat Arab.

Dengan mempertimbangkan cakupan penargetan kampanye, pilihan ini membantu pelaku ancaman berbaur dengan operasi normal dan mengurangi tanda-tanda yang dapat meningkatkan kecurigaan korban.

Beacon yang dikirim secara berkala digunakan untuk mengomunikasikan status malware dengan pelaku ancaman pada fase pasca infeksi menggunakan Berinteraksi alat sumber terbuka.

Meskipun Interactsh adalah alat sumber terbuka yang sah yang umum digunakan oleh pentester, domain terkaitnya, oast.fun, juga telah diamati dalam operasi tingkat APT di masa lalu, seperti di Kampanye APT28Namun, tidak ada atribusi yang diberikan dalam operasi ini menggunakan umpan produk Palo Alto.

Perintah yang diterima dari server perintah dan kontrol adalah:

- saatnya untuk mengatur ulang: Menjeda operasi malware untuk durasi tertentu.

- pw: Menjalankan skrip PowerShell dan mengirimkan hasilnya ke server penyerang.

- pr waktu: Membaca atau menulis waktu tunggu ke suatu berkas.

- pr membuat-proses: Memulai proses baru dan mengembalikan output.

- pr dnld: Mengunduh berkas dari URL tertentu.

- pr upl: Mengunggah berkas ke server jarak jauh.

- tipe perintah tidak valid: Mengembalikan pesan ini jika perintah yang tidak dikenal atau salah ditemukan.

.jpg)

Sumber: Trend Micro

Trend Micro mencatat bahwa, meskipun penyerang masih belum diketahui, operasinya tampaknya sangat tertarget, menggunakan URL khusus untuk entitas yang ditargetkan dan domain C2 yang baru didaftarkan untuk menghindari daftar blokir.