Botnet malware proksi SystemBC yang mencakup lebih dari 1.570 host, diyakini sebagai korban korporat, telah ditemukan setelah penyelidikan terhadap serangan ransomware Gentlemen yang dilakukan oleh afiliasi geng.

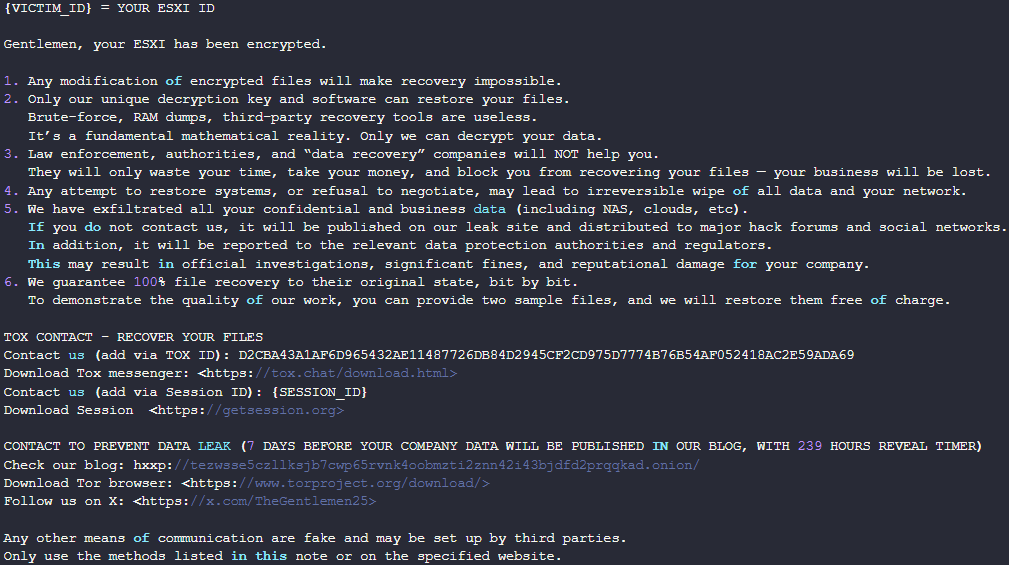

Operasi Gentlemen ransomware-as-a-service (RaaS) muncul sekitar pertengahan tahun 2025 dan menyediakan loker berbasis Go yang dapat mengenkripsi sistem Windows, Linux, NAS, dan BSD, serta loker berbasis C untuk hypervisor ESXi.

Desember lalu, salah satu dari mereka dikompromikan Penyedia energi terbesar di RumaniaKompleks Energi Oltenia. Awal bulan ini, Grup Adaptavist mengungkapkan adanya pelanggaran ransomware Gentlemen yang terdaftar di situs kebocoran datanya.

Meskipun operasi RaaS secara terbuka telah memakan korban sekitar 320 orang, sebagian besar serangan terjadi tahun ini, peneliti Check Point menemukan bahwa afiliasi ransomware Gentlemen sedang memperluas perangkat dan infrastruktur serangan mereka.

Saat melakukan respons terhadap insiden, para peneliti menemukan bahwa afiliasi operasi ransomware mencoba menyebarkan malware proksi untuk pengiriman muatan rahasia.

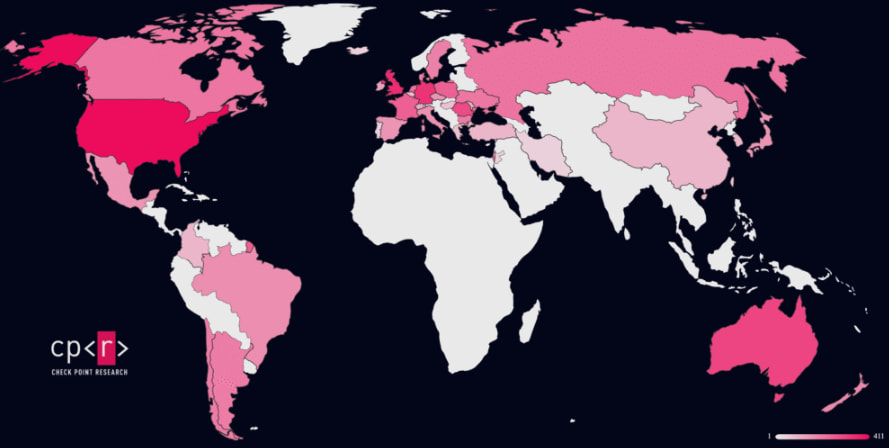

“Check Point Research mengamati telemetri korban dari server perintah dan kontrol SystemBC yang relevan, mengungkapkan botnet lebih dari 1.570 korban, dengan profil infeksi yang secara kuat menunjukkan fokus pada lingkungan perusahaan dan organisasi daripada menargetkan konsumen oportunistik,” kata para peneliti dalam laporannya hari ini.

SystemBC telah ada setidaknya sejak 2019 dan digunakan untuk penerowongan SOCKS5. Karena kemampuannya mengirimkan muatan berbahaya, ia dengan cepat diadopsi dan juga mengirimkan muatan berbahaya. Kemampuannya untuk memasukkan muatan ke sistem yang terinfeksi dengan cepat diadopsi oleh geng ransomware.

Meskipun a operasi penegakan hukum yang mempengaruhinya pada tahun 2024, botnet tetap aktif, dan tahun lalu Lab Teratai Hitam melaporkan bahwa virus tersebut menginfeksi 1.500 server pribadi virtual (VPS) komersial setiap hari untuk menyalurkan lalu lintas berbahaya.

Menurut Check Point, sebagian besar korban yang terkait dengan penerapan SystemBC oleh Gentlemen berlokasi di Amerika Serikat, Inggris, Jerman, Australia, dan Rumania.

Sumber: Titik Periksa

“Server Komando dan Kontrol khusus yang digunakan untuk komunikasi telah menginfeksi sejumlah besar korban di seluruh dunia. Kemungkinan besar sebagian besar korban tersebut adalah perusahaan dan organisasi, mengingat SystemBC biasanya digunakan sebagai bagian dari alur kerja intrusi yang dioperasikan oleh manusia dan bukan sebagai penargetan besar-besaran,” Kata Check Point.

Para peneliti tidak yakin bagaimana SystemBC cocok dengan ekosistem ransomware Gentlemen dan tidak dapat menentukan apakah malware tersebut digunakan oleh banyak afiliasi.

Rantai infeksi dan skema enkripsi

Meskipun Check Point tidak dapat menentukan vektor akses awal dalam serangan yang diamati, para peneliti mengatakan bahwa aktor ancaman Gentlemen beroperasi dari Pengontrol Domain dengan hak istimewa Admin Domain.

Dari sana, penyerang memeriksa kredensial mana yang berfungsi dan melakukan pengintaian sebelum menyebarkan muatan Cobalt Strike ke sistem jarak jauh melalui RPC.

Pergerakan lateral didukung oleh pengambilan kredensial menggunakan Mimikatz dan eksekusi jarak jauh. Para penyerang melancarkan ransomware dari server internal dan memanfaatkan propagasi bawaan dan Kebijakan Grup (GPO) untuk memicu eksekusi enkripsi yang hampir bersamaan di seluruh sistem yang bergabung dengan domain.

Sumber: Titik Periksa

Menurut para peneliti, malware tersebut menggunakan skema hybrid berdasarkan X25519 (Diffie–Hellman) dan XChaCha20, dengan pasangan kunci sementara acak yang dihasilkan untuk setiap file.

File di bawah 1 MB dienkripsi sepenuhnya, sedangkan file yang lebih besar hanya potongan data sekitar 9%, 3%, atau 1% yang dienkripsi.

Sebelum enkripsi, ransomware Gentlemen menghentikan database, perangkat lunak cadangan, dan proses virtualisasi, serta menghapus salinan dan log Shadow. Varian ESXi juga mematikan VM untuk memastikan disk dapat dienkripsi.

Sumber: Titik Periksa

Ransomware Gentlemen tidak sering menjadi berita utama tetapi Check Point memperingatkan bahwa RaaS berkembang pesat, mengiklankan untuk merekrut afiliasi ransomware baru melalui forum bawah tanah.

Para peneliti percaya bahwa penggunaan SystemBC dengan Cobalt Strike dan botnet dari 1.570 host dapat menunjukkan bahwa geng ransomware Gentlemen sekarang beroperasi pada tingkat yang lebih tinggi, “secara aktif berintegrasi ke dalam rangkaian alat yang lebih luas dari kerangka kerja pasca-eksploitasi dan infrastruktur proxy yang matang.”

Selain indikator kompromi (IoC) yang dikumpulkan dari insiden yang diselidiki, Check Point juga menyediakan deteksi berbasis tanda tangan dalam bentuk aturan YARA untuk membantu pembela HAM melindungi diri dari serangan semacam itu.

99% Mitos yang Ditemukan Masih Belum Ditambal.

AI menyatukan empat zero-day menjadi satu eksploitasi yang melewati penyaji dan sandbox OS. Gelombang eksploitasi baru akan datang.

Pada Autonomous Validation Summit (12 & 14 Mei), lihat bagaimana validasi yang otonom dan kaya konteks menemukan hal-hal yang dapat dieksploitasi, membuktikan bahwa kontrol tetap berlaku, dan menutup siklus remediasi.