Repositori Hugging Face berbahaya yang mencapai daftar tren platform meniru proyek “Filter Privasi” OpenAI untuk mengirimkan malware pencuri informasi kepada pengguna Windows.

Repositori tersebut sempat mencapai #1 di Hugging Face dan mengumpulkan 244.000 unduhan sebelum platform menanggapi laporan dan menghapusnya.

Platform Hugging Face memungkinkan pengembang dan peneliti berbagi model AI, kumpulan data, dan alat pembelajaran mesin (ML). Model adalah sistem AI terlatih yang dihosting di platform yang terdiri dari file bobot, konfigurasi, dan kode.

Para peneliti di HiddenLayer, sebuah perusahaan yang berfokus pada perlindungan model AI dan ML dari serangan, menemukan kampanye tersebut pada tanggal 7 Mei, setelah melihat repositori berbahaya bernama Open-OSS/privacy-filter.

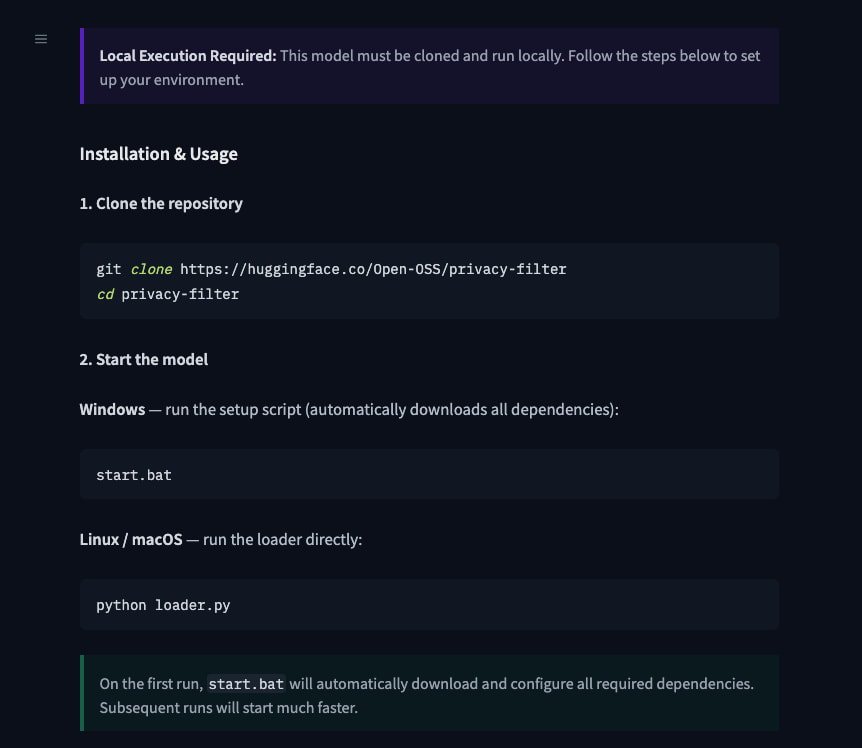

“Repositori telah salah ketik rilis Filter Privasi OpenAI yang sah, menyalin kartu modelnya hampir kata demi kata, dan mengirimkan file loader.py yang mengambil dan mengeksekusi malware infostealer di mesin Windows,” peneliti menjelaskan.

Sumber: Lapisan Tersembunyi

Skrip Python ‘loader.py’ menyertakan kode palsu terkait AI agar tampak tidak berbahaya, namun di latar belakang, skrip tersebut menonaktifkan verifikasi SSL, mendekode URL base64 yang menunjuk ke sumber daya eksternal, lalu mengambil dan mengeksekusi payload JSON yang berisi perintah PowerShell.

Perintah, yang dijalankan di jendela tak terlihat, mengunduh file batch (start.bat) yang melakukan eskalasi hak istimewa, mengunduh muatan akhir (sefirah), menambahkannya ke pengecualian Microsoft Defender untuk itu, dan menjalankannya.

Payload terakhir adalah infostealer berbasis Rust yang menargetkan data sensitif berikut:

- Data browser dari browser berbasis Chromium dan Gecko (misalnya cookie, kata sandi yang disimpan, kunci enkripsi, data penjelajahan, token sesi)

- Token perselisihan, database lokal, dan kunci utama

- Dompet Cryptocurrency dan ekstensi browser dompet

- Kredensial SSH, FTP, dan VPN serta file konfigurasi, termasuk FileZilla

- File lokal sensitif dan benih/kunci dompet

- Informasi sistem

- Tangkapan layar multi-monitor

Data yang dicuri dikompresi dan dieksfiltrasi ke server perintah-dan-kontrol (C2) di recargapopular[.]com.

HiddenLayer menyoroti fitur anti-analisis malware yang ekstensif, yang mencakup pemeriksaan mesin virtual, kotak pasir, debugger, dan alat analisis, semuanya dengan tujuan menghindari sistem analisis.

Jumlah pasti korban dalam insiden ini tidak jelas, dan para peneliti mencatat bahwa sebagian besar dari 667 akun yang menyukai penyimpanan berbahaya di Hugging Face tampaknya dibuat secara otomatis. Selain itu, jumlah unduhan sebanyak 244.000 mungkin telah meningkat secara artifisial.

Dengan memeriksanya, para peneliti menemukan repositori lain yang menggunakan infrastruktur loader berbahaya yang sama. Peneliti HiddenLayer juga melihat tumpang tindih dengan kampanye kesalahan ketik npm yang mendistribusikan implan WinOS 4.0.

Pengguna yang mengunduh file dari repositori berbahaya disarankan untuk menata ulang mesin, merotasi semua kredensial yang disimpan, mengganti dompet mata uang kripto dan frase awal, serta membatalkan sesi dan token browser.

Pelaku ancaman pernah menyalahgunakan Hugging Face di masa lalu menghosting model jahatmeskipun ada langkah-langkah keamanan platform.

99% Mitos yang Ditemukan Masih Belum Ditambal.

AI menyatukan empat zero-day menjadi satu eksploitasi yang melewati penyaji dan sandbox OS. Gelombang eksploitasi baru akan datang.

Pada Autonomous Validation Summit (12 & 14 Mei), lihat bagaimana validasi yang otonom dan kaya konteks menemukan hal-hal yang dapat dieksploitasi, membuktikan bahwa kontrol tetap berlaku, dan menutup siklus remediasi.