Kampanye baru yang dijuluki ‘GhostPoster’ menyembunyikan kode JavaScript di logo gambar ekstensi Firefox berbahaya dengan lebih dari 50.000 unduhan, untuk memantau aktivitas browser dan memasang pintu belakang.

Kode berbahaya ini memberi operator akses hak istimewa tinggi ke browser, memungkinkan mereka membajak tautan afiliasi, memasukkan kode pelacakan, dan melakukan penipuan klik dan iklan.

Skrip tersembunyi bertindak sebagai pemuat yang mengambil muatan utama dari server jauh. Untuk membuat proses lebih sulit dideteksi, payload sengaja diambil hanya sekali dalam sepuluh upaya.

Peneliti Koi Security menemukan kampanye GhostPoster dan mengidentifikasi 17 ekstensi Firefox yang disusupi yang membaca logo PNG untuk mengekstrak dan mengeksekusi pemuat malware atau mengunduh muatan utama dari server penyerang.

Perlu dicatat bahwa ekstensi berbahaya berasal dari kategori populer:

- vpn-gratis-selamanya

- tangkapan layar-disimpan-mudah

- prakiraan cuaca terbaik

- gerakan crxmouse

- pemuat situs cepat-cache

- pengunduh mp3 gratis

- google-translate-klik kanan

- google-penerjemah-esp

- vpn di seluruh dunia

- pembaca gelap-untuk-ff

- penerjemah-gbbd

- aku-suka-cuaca

- google-translate-pro-ekstensi

- Google-Terjemahkan

- libretv-tonton-video-gratis

- penghentian iklan

- klik kanan-google-translate

Para peneliti mengatakan bahwa tidak semua ekstensi di atas menggunakan rantai pemuatan muatan yang sama, namun semuanya menunjukkan perilaku yang sama dan berkomunikasi dengan infrastruktur yang sama.

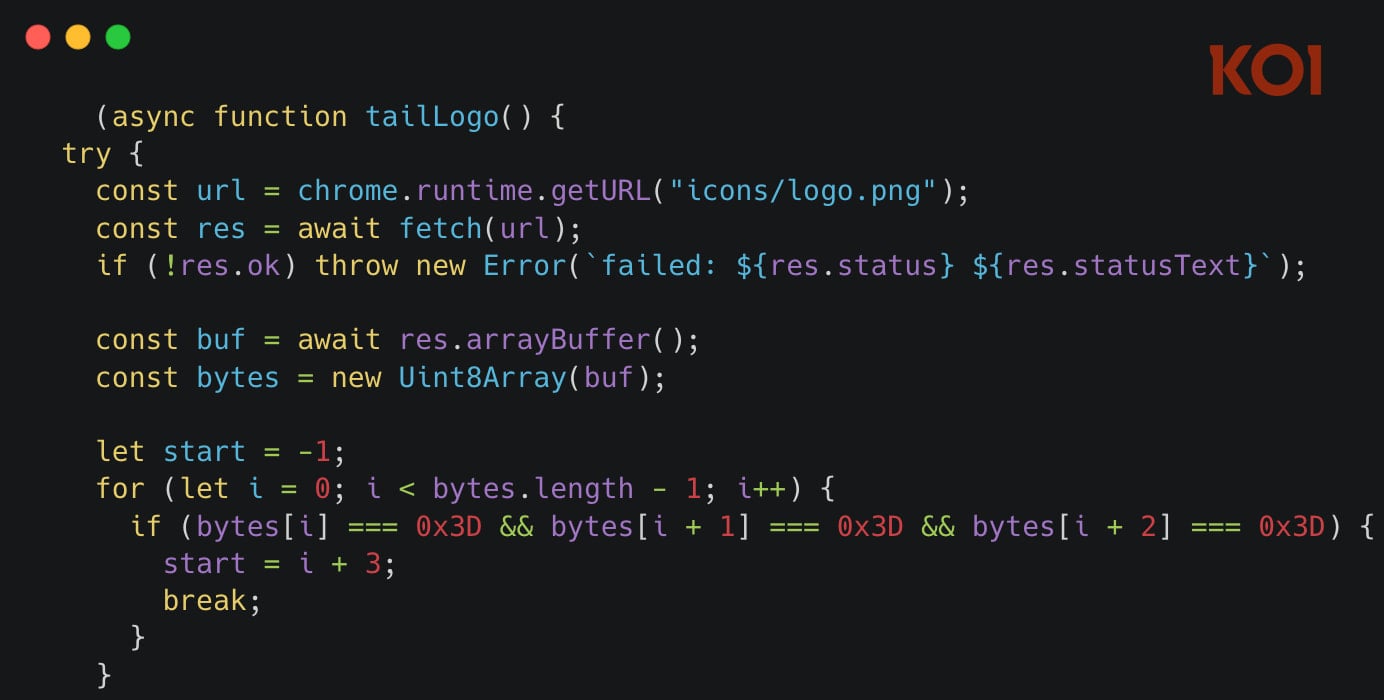

Ekstensi FreeVPN Forever adalah ekstensi yang pertama kali dianalisis oleh Koi Security setelah alat AI-nya menandainya untuk menguraikan byte mentah file gambar logonya guna menemukan cuplikan JavaScript yang disembunyikan menggunakan teknik steganografi.

Sumber: Keamanan Koi

Pemuat JavaScript aktif 48 jam kemudian untuk mengambil payload dari domain yang di-hardcode. Domain cadangan kedua tersedia jika payload tidak diambil dari domain pertama.

Menurut Keamanan Koiloader sebagian besar tidak aktif dan hanya menerima muatan 10% sepanjang waktu, sehingga kemungkinan besar dapat menghindari deteksi dari alat pemantauan lalu lintas.

Payload yang diunduh sangat dikaburkan melalui pertukaran huruf dan pengkodean base64. Sandi menerjemahkannya dan kemudian mengenkripsinya secara XOR menggunakan kunci yang berasal dari ID runtime ekstensi.

Sumber: Keamanan Koi

Payload akhir memiliki kemampuan sebagai berikut:

- Membajak tautan afiliasi di situs e-niaga besar, mengalihkan komisi ke penyerang.

- Menyuntikkan pelacakan Google Analytics ke setiap halaman yang dikunjungi pengguna.

- Menghapus header keamanan dari semua respons HTTP.

- Melewati CAPTCHA melalui tiga mekanisme berbeda untuk menghindari perlindungan bot.

- Menyuntikkan iframe yang tidak terlihat untuk penipuan iklan, penipuan klik, dan pelacakan, yang terhapus sendiri setelah 15 detik.

Meskipun malware tidak mengambil kata sandi atau mengarahkan pengguna ke halaman phishing, malware ini tetap mengancam privasi pengguna.

Selain itu, karena pemuat tersembunyi yang digunakan oleh GhostPoster, kampanye dapat dengan cepat menjadi jauh lebih berbahaya jika operator memutuskan untuk menggunakan muatan yang lebih berbahaya.

Pengguna ekstensi yang tercantum disarankan untuk menghapusnya dan sebaiknya mempertimbangkan menyetel ulang sandi untuk akun penting.

Banyak ekstensi berbahaya yang masih tersedia di halaman Add-On Firefox pada saat artikel ini ditulis. BleepingComputer telah menghubungi Mozilla mengenai hal ini, dan juru bicaranya membagikan komentar di bawah ini:

“Keamanan pengguna adalah sesuatu yang selalu kami prioritaskan dan kami tanggapi dengan sangat serius. Tim tambahan kami telah menyelidiki laporan ini dan sebagai hasilnya, telah mengambil tindakan untuk menghapus semua ekstensi ini dari AMO. Kami telah memperbarui sistem otomatis kami untuk mendeteksi dan memblokir ekstensi yang menggunakan serangan serupa sekarang dan di masa depan. Kami terus meningkatkan sistem kami saat serangan baru muncul.” – Juru bicara Mozilla

Pembaruan 17/12 – Menambahkan pernyataan Mozilla

Hancurkan silo IAM seperti Bitpanda, KnowBe4, dan PathAI

IAM yang rusak bukan hanya masalah TI – dampaknya akan berdampak pada seluruh bisnis Anda.

Panduan praktis ini membahas mengapa praktik IAM tradisional gagal memenuhi tuntutan modern, contoh seperti apa IAM yang “baik”, dan daftar periksa sederhana untuk membangun strategi yang terukur.