Malware-as-a-service (MaaS) Android baru bernama Cellik sedang diiklankan di forum kejahatan dunia maya bawah tanah yang menawarkan serangkaian kemampuan canggih yang mencakup opsi untuk menyematkannya di aplikasi apa pun yang tersedia di Google Play Store.

Secara khusus, penyerang dapat memilih aplikasi dari toko aplikasi resmi Android dan membuat versi trojan yang tampak dapat dipercaya serta mempertahankan antarmuka dan fungsionalitas aplikasi sebenarnya.

Dengan memberikan kemampuan yang diharapkan, infeksi Cellik dapat luput dari perhatian untuk waktu yang lebih lama. Selain itu, penjual mengklaim bahwa menggabungkan malware dengan cara ini dapat membantu melewati Play Protect, meskipun hal ini belum dikonfirmasi.

Perusahaan keamanan seluler iVerify menemukan Cellik di forum bawah tanah yang menawarkannya dengan harga $150/bulan atau $900 untuk akses seumur hidup.

Kemampuan selik

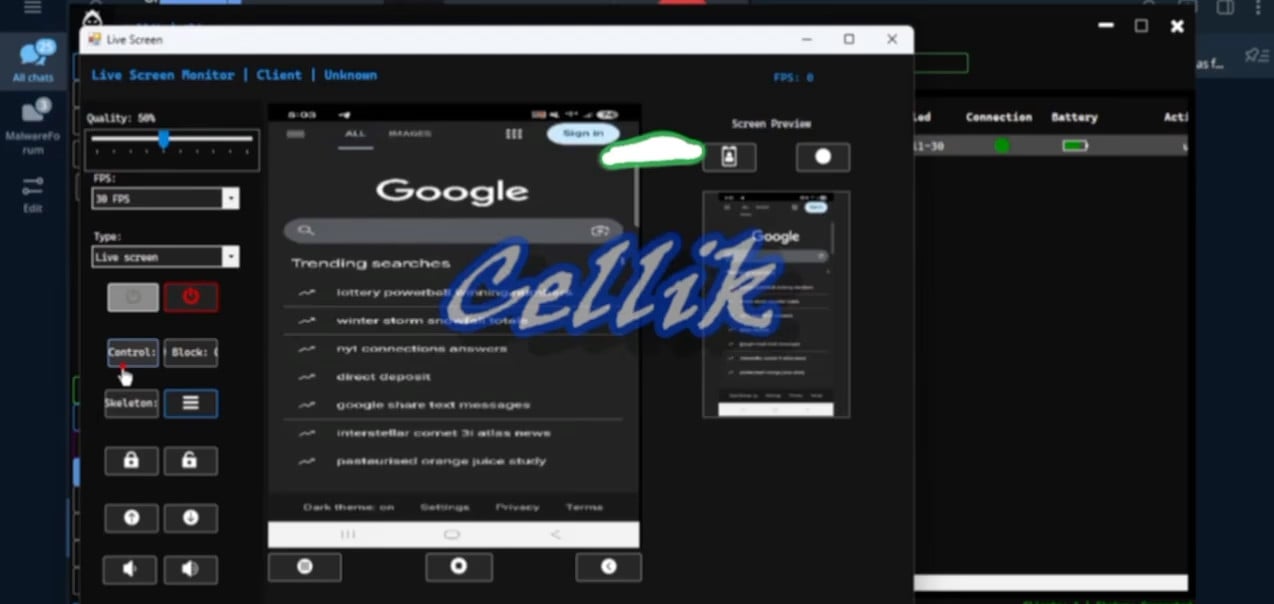

Cellik adalah malware Android lengkap yang dapat menangkap dan melakukan streaming layar korban secara real time, mencegat notifikasi aplikasi, menelusuri sistem file, mengekstrak file, menghapus data, dan berkomunikasi dengan server perintah-dan-kontrol melalui saluran terenkripsi.

Sumber: iVerifikasi

Malware ini juga dilengkapi mode browser tersembunyi yang dapat digunakan penyerang untuk mengakses situs web dari perangkat yang terinfeksi menggunakan cookie yang disimpan korban.

Sistem injeksi aplikasi memungkinkan penyerang menampilkan layar login palsu atau memasukkan kode berbahaya ke dalam aplikasi apa pun untuk mencuri kredensial akun korban.

Kemampuan yang terdaftar juga mencakup opsi untuk menyuntikkan muatan ke aplikasi yang diinstal, yang akan membuat identifikasi infeksi menjadi lebih sulit, karena aplikasi yang sudah lama dipercaya tiba-tiba berubah menjadi jahat.

Sumber: iVerifikasi

Namun yang paling menarik adalah integrasi Play Store ke dalam pembuat APK Cellik, yang memungkinkan penjahat dunia maya menjelajahi toko aplikasi, memilih aplikasi yang mereka inginkan, dan membuat varian berbahaya dari aplikasi tersebut.

“Penjual mengklaim Cellik dapat melewati fitur keamanan Google Play dengan membungkus muatannya dalam aplikasi tepercaya, yang pada dasarnya menonaktifkan deteksi Play Protect,” menjelaskan iVerifikasi.

“Meskipun Google Play Protect biasanya menandai aplikasi yang tidak dikenal atau berbahaya, trojan yang tersembunyi di dalam paket aplikasi populer mungkin lolos dari tinjauan otomatis atau pemindai tingkat perangkat.”

BleepingComputer telah menghubungi Google untuk menanyakan apakah aplikasi yang dibundel Cellik memang dapat menghindari Play Protect, namun komentar tidak segera tersedia.

Agar tetap aman, pengguna Android harus menghindari melakukan sideload APK dari situs yang meragukan kecuali mereka memercayai penerbitnya, memastikan Play Protect aktif di perangkat, meninjau izin aplikasi, dan memantau aktivitas yang tidak biasa.

Hancurkan silo IAM seperti Bitpanda, KnowBe4, dan PathAI

IAM yang rusak bukan hanya masalah TI – dampaknya akan berdampak pada seluruh bisnis Anda.

Panduan praktis ini membahas mengapa praktik IAM tradisional gagal memenuhi tuntutan modern, contoh seperti apa IAM yang “baik”, dan daftar periksa sederhana untuk membangun strategi yang terukur.