Microsoft memperingatkan bahwa kampanye phishing yang sedang berlangsung yang menyamar sebagai Booking.com menggunakan serangan rekayasa sosial ClickFix untuk menginfeksi pekerja perhotelan dengan berbagai malware, termasuk infosteal dan tikus.

Kampanye dimulai pada bulan Desember 2024 dan berlanjut hari ini, menargetkan karyawan di organisasi perhotelan seperti hotel, agen perjalanan, dan bisnis lain yang menggunakan Booking.com untuk pemesanan.

Tujuan aktor ancaman adalah untuk membajak akun karyawan di platform Booking.com dan kemudian mencuri detail pembayaran pelanggan dan informasi pribadi, berpotensi menggunakannya untuk meluncurkan serangan lebih lanjut terhadap para tamu.

Peneliti Microsoft Security yang menemukan kampanye ini mengaitkan aktivitas dengan kelompok ancaman yang dilacaknya sebagai ‘Storm-1865.’

ClickFix Memenuhi Booking.com

ClickFix adalah serangan rekayasa sosial yang relatif baru yang menampilkan kesalahan palsu di situs web atau dalam dokumen phishing dan kemudian meminta pengguna untuk melakukan “memperbaiki” “captcha” untuk melihat konten.

Namun, perbaikan palsu ini sebenarnya berbahaya PowerShell atau perintah jahat lainnya yang mengunduh dan menginstal infostealing malware dan akses jarak jauh di perangkat Windows dan Mac.

Jenis serangan ini menjadi semakin populer dan digunakan oleh berbagai aktor ancaman, termasuk geng ransomware Dan Peretas Korea Utara.

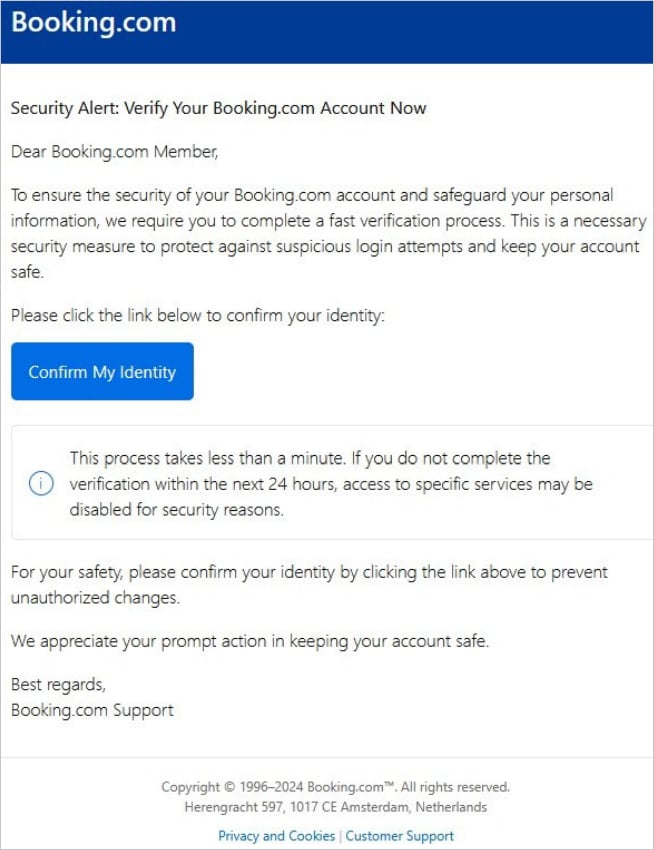

Dalam kampanye phishing yang ditemukan oleh Microsoft, para aktor ancaman mengirim email yang menyamar sebagai tamu yang menanyakan tentang tinjauan booking.com negatif, permintaan dari calon klien, peringatan verifikasi akun, dan lainnya.

Sumber: Microsoft

Email -email ini berisi lampiran PDF yang berisi tautan atau tombol tertanam, keduanya membawa korban ke halaman captcha palsu.

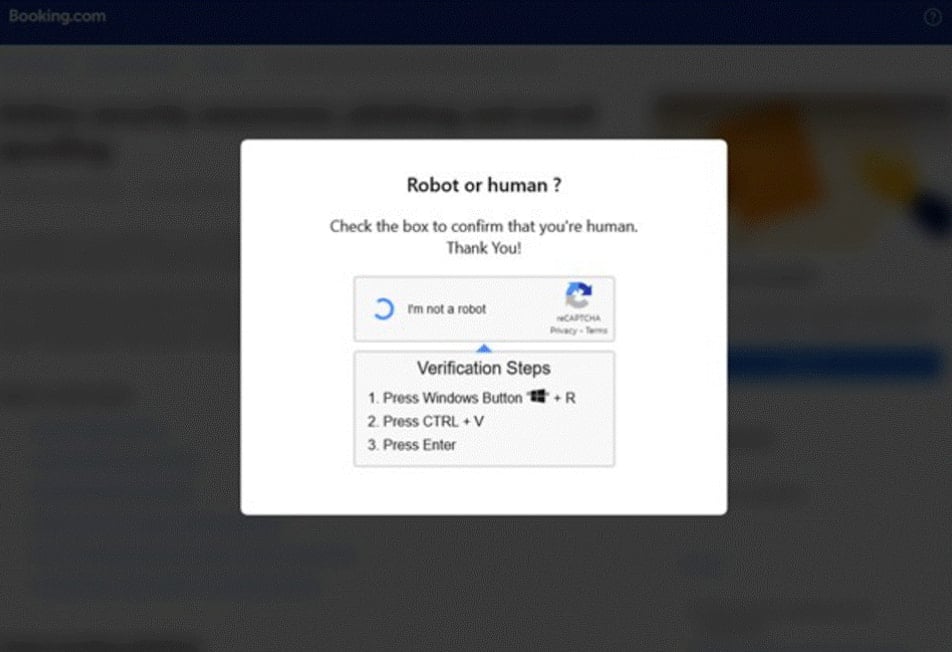

A Captcha palsu dalam kampanye clickfix telah menjadi populer karena menambahkan rasa legitimasi yang salah pada proses tersebut, berharap untuk menipu penerima untuk menurunkan penjaga mereka.

Saat memecahkan captcha berbahaya, perintah MSHTA.exe tersembunyi akan disalin ke windows clipboard untuk melakukan proses “verifikasi manusia”. Target diberitahu untuk melakukan verifikasi ini dengan membuka perintah Windows Run, menempelkan konten clipboard ke bidang Run, dan mengeksekusi itu.

Sumber: Microsoft

Para korban hanya melihat pintasan keyboard, bukan konten yang disalin ke clipboard, sehingga mereka tidak memiliki indikasi mereka akan menjalankan perintah pada sistem mereka. Oleh karena itu, mereka yang memiliki pengalaman yang lebih sedikit dengan komputer cenderung jatuh ke perangkap.

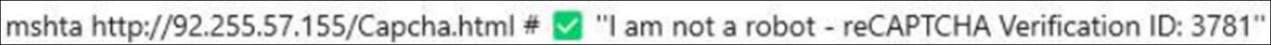

Dalam kampanye ini, Microsoft mengatakan bahwa kode yang disalin adalah mshta.exe yang mengeksekusi file html berbahaya[[Virustotal]di server penyerang.

Sumber: Microsoft

Melaksanakan perintah mengunduh dan menginstal berbagai macam akses jarak jauh dan malware infostealing, termasuk Xworm, Lumma Stealer, Venomrat, Asyncrat, Danabot, dan Netsupport Rat.

“Bergantung pada muatan tertentu, kode spesifik yang diluncurkan melalui mshta.exe bervariasi,” menjelaskan laporan Microsoft.

“Beberapa sampel telah mengunduh konten PowerShell, JavaScript, dan Portable Executable (PE).”

“Semua muatan ini termasuk kemampuan untuk mencuri data keuangan dan kredensial untuk penggunaan penipuan, yang merupakan ciri khas dari aktivitas Storm-1865.”

.jpg)

Sumber: Microsoft

Untuk mempertahankan serangan ini, Microsoft merekomendasikan selalu mengkonfirmasi legitimasi alamat pengirim, menjadi ekstra hati -hati ketika bertemu dengan panggilan mendesak untuk bertindak, dan mencari kesalahan ketik yang bisa memberikan scammers.

Juga disarankan untuk memverifikasi status akun Booking.com dan menunggu peringatan dengan masuk pada platform secara mandiri alih -alih mengikuti tautan dari email.