Serangan saluran samping baru yang disebut Pixnapping memungkinkan aplikasi Android berbahaya tanpa izin mengekstrak data sensitif dengan mencuri piksel yang ditampilkan oleh aplikasi atau situs web, dan merekonstruksinya untuk mendapatkan konten.

Konten tersebut mungkin mencakup data pribadi sensitif seperti pesan chat dari aplikasi komunikasi aman seperti Signal, email di Gmail, atau kode autentikasi dua faktor dari Google Authenticator.

Serangan tersebut, dirancang dan didemonstrasikan oleh tim yang terdiri dari tujuh peneliti universitas Amerika, bekerja pada perangkat Android modern yang telah dipatch sepenuhnya dan dapat mencuri kode 2FA dalam waktu kurang dari 30 detik.

Google berusaha memperbaiki masalah (CVE-2025-48561) di Pembaruan Android bulan September. Namun, para peneliti dapat melewati mitigasi tersebut dan solusi efektif diharapkan ada pada pembaruan keamanan Android pada bulan Desember 2025.

Cara kerja Pixnapping

Serangan dimulai dengan aplikasi berbahaya yang menyalahgunakan sistem maksud Android untuk meluncurkan aplikasi atau halaman web target, sehingga jendelanya diserahkan ke proses komposisi sistem (SurfaceFlinger), yang bertanggung jawab untuk menggabungkan beberapa jendela saat jendela tersebut terlihat pada saat yang bersamaan.

Pada langkah berikutnya, aplikasi jahat memetakan piksel target (misalnya, piksel yang membentuk digit kode 2FA) dan menentukan melalui beberapa operasi grafis apakah piksel tersebut berwarna putih atau bukan putih.

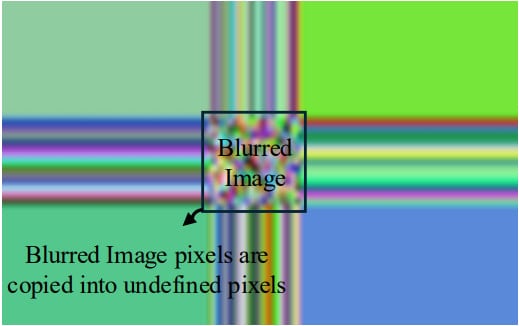

Mengisolasi setiap piksel dapat dilakukan dengan membuka apa yang para peneliti sebut sebagai ‘aktivitas penyembunyian’, yang berada di latar depan, menyembunyikan aplikasi target. Kemudian penyerang membuat jendela penutup “semua piksel putih buram kecuali piksel di lokasi yang dipilih penyerang yang disetel menjadi transparan.”

Selama serangan Pixnapping, piksel yang diisolasi diperbesar, memanfaatkan “keunikan” dalam cara SurfaceFlinger menerapkan blur yang menghasilkan efek seperti peregangan.

Sumber: pixnapping.com

Setelah memulihkan semua piksel korban, teknik gaya OCR digunakan untuk membedakan setiap karakter atau digit.

“Secara konseptual, seolah-olah aplikasi jahat mengambil tangkapan layar dari konten layar yang seharusnya tidak dapat diakses,” para peneliti menjelaskan.

Untuk mencuri data, peneliti menggunakan Serangan saluran samping GPU.zipyang mengeksploitasi kompresi data grafis di GPU modern untuk membocorkan informasi visual.

Meskipun tingkat kebocoran data relatif rendah, berkisar antara 0,6 hingga 2,1 piksel per detik, pengoptimalan yang ditunjukkan oleh para peneliti menunjukkan bahwa kode 2FA atau data sensitif lainnya dapat dieksfiltrasi dalam waktu kurang dari 30 detik.

Dampak pada Android

Para peneliti mendemonstrasikan Pixnapping di perangkat Google Pixel 6, 7, 8, dan 9, serta Samsung Galaxy S25, yang menjalankan Android versi 13 hingga 16, dan semuanya rentan terhadap serangan saluran samping baru.

Karena mekanisme mendasar yang membuat Pixnapping efektif ditemukan pada versi Android yang lebih lama, kemungkinan besar sebagian besar perangkat Android dan versi OS yang lebih lama juga rentan.

Para peneliti menganalisis hampir 100.000 aplikasi Play Store, dan menemukan ratusan ribu tindakan yang dapat dilakukan melalui niat Android, yang menunjukkan bahwa serangan tersebut dapat diterapkan secara luas.

Makalah teknis menyajikan contoh pencurian data berikut:

- Google Peta: Entri garis waktu menempati ~54.264–60.060 piksel; pemulihan entri yang tidak optimal memerlukan waktu ~20–27 jam di seluruh perangkat.

- Racun: aktivitas (profil, saldo, transaksi, laporan) dapat dibuka melalui maksud implisit; wilayah saldo akun berukuran ~7.473–11.352 piksel dan bocor dalam ~3–5 jam tanpa optimal.

- Pesan Google (SMS): maksud eksplisit/implisit dapat membuka percakapan. Wilayah target adalah ~35.500–44.574 piksel; pemulihan yang tidak optimal membutuhkan waktu ~11–20 jam. Serangan membedakan yang dikirim vs diterima dengan menguji piksel biru vs non-biru atau abu-abu vs non-abu-abu.

- Sinyal (pesan pribadi): maksud implisit dapat membuka percakapan. Wilayah target adalah ~95.760–100.320 piksel; pemulihan yang tidak optimal membutuhkan waktu ~25–42 jam, dan serangan tersebut berhasil Keamanan Layar Signal diaktifkan.

Baik Google dan Samsung telah berkomitmen untuk memperbaiki kelemahan tersebut sebelum akhir tahun, namun belum ada vendor chip GPU yang mengumumkan rencana patching untuk serangan saluran samping GPU.zip.

Meskipun metode eksploitasi asli telah dimitigasi pada bulan September, Google menerima serangan terbaru yang menunjukkan jalan pintas untuk perbaikan asli. Google telah mengembangkan patch yang lebih menyeluruh yang akan dirilis dengan pembaruan keamanan Android untuk bulan Desember.

Google mengatakan bahwa memanfaatkan teknik kebocoran data ini memerlukan data spesifik tentang perangkat yang ditargetkan, yang menurut para peneliti, menghasilkan tingkat keberhasilan yang rendah. Verifikasi saat ini tidak menemukan aplikasi berbahaya di Google Play yang memanfaatkan kerentanan Pixnapping.

Acara Validasi Keamanan Tahun Ini: Picus BAS Summit

Bergabunglah dengan KTT Simulasi Pelanggaran dan Serangan dan mengalami masa depan validasi keamanan. Dengarkan dari pakar terkemuka dan lihat caranya BAS bertenaga AI sedang mengubah simulasi pelanggaran dan serangan.

Jangan lewatkan acara yang akan membentuk masa depan strategi keamanan Anda