Ancaman ransomware dan infostealer berkembang lebih cepat daripada yang dapat beradaptasi oleh kebanyakan organisasi. Sementara tim keamanan telah banyak berinvestasi dalam ketahanan ransomware, terutama melalui sistem cadangan dan pemulihan, Pico Security’s Laporan Biru 2025 Menunjukkan bahwa serangan yang paling merusak saat ini tidak selalu tentang enkripsi.

Sebaliknya, baik operator ransomware dan kampanye infostealer sering fokus pencurian kredensial, exfiltration data, Dan gerakan lateralmemanfaatkan siluman dan kegigihan jadul untuk mencapai tujuan mereka dengan gangguan minimal.

Taktik musuh yang berkembang jelas terlihat ketika membandingkan temuan dari Blue Report 2025, berdasarkan lebih dari 160 juta simulasi serangan dunia nyata, dan Laporan Merah 2025yang menganalisis tren terbaru dalam malware, aktor ancaman, dan teknik eksploitasi.

Tumpang tindih antara kedua laporan itu mengungkapkan sinyal yang jelas dan tentang: Pembela tertinggal mendeteksi taktik yang paling disukai sekarang.

Apa Laporan Biru?

Laporan Picus Blue adalah publikasi penelitian tahunan yang menganalisis seberapa baik organisasi mencegah dan mendeteksi ancaman dunia maya dunia nyata.

Tidak seperti laporan tradisional yang hanya berfokus pada tren ancaman atau data survei, laporan biru didasarkan pada Temuan empiris dari lebih dari 160 juta simulasi serangan dilakukan di seluruh dunia, menggunakan Platform validasi keamanan picus.

Sekarang di tahun ketiga, Laporan Biru Memberikan tampilan data pada keadaan pertahanan perusahaan di seluruh industri, wilayah, dan permukaan serangan.

Ini mengevaluasi kinerja pencegahan dan deteksi terhadap industri yang diakui Taktik dan Teknik MITER ATT & CK, strain ransomware, perilaku infostealerdan baru diungkapkan kerentanan ditemukan pada tahun 2024 dan 2025.

Dengan mengungkapkan di mana kontrol keamanan dunia nyata organisasi bekerja dan di mana mereka diam-diam, atau tidak begitu-diam-diam, gagal, Laporan Biru menawarkan jalan keamanan yang jelas memprioritaskan risiko tinggi paparan, meningkatkan ketahanan mereka, dan mengadopsi a Manajemen Paparan Ancaman Berkelanjutan (CTEM) strategi didukung oleh Validasi Eksposur Perselisihan (AEV).

Bendera Merah Dikonfirmasi: What the Blue Report validasi dari laporan merah

Itu Laporan Merah 2025 memperingatkan lonjakan Malware Infostealer dan penggunaan yang meluas dari tanpa enkripsi serangan ransomware. Penyerang tidak lagi hanya mengandalkan taktik malware dan musuh yang bising. Sebaliknya, mereka diam -diam mencuri data sensitif dan menggunakannya untuk pemerasan, gangguan, atau spionase.

Malware pemanenan kredensial, infostealer yang ditargetkan oleh browser, dan teknik seperti Kredensial dari Stors Stores (T1555) terlihat di 25% dari sampel malware tahun inimenyoroti poros yang lebih luas menuju pencurian data.

Itu Laporan Biru 2025 sekarang telah memvalidasi kekhawatiran ini dengan bukti dunia nyata. Dalam jutaan dan jutaan serangan yang disimulasikan, temuan menunjukkan tTekniknya yang mendukung ransomware modern dan kampanye infostealer adalah orang -orang yang gagal untuk dihentikan.

-

Tingkat pencegahan exfiltrasi data turun menjadi hanya 3%level terendahnya, meskipun ada infostealer dan taktik ekstorsi ganda.

-

Kata sandi retak berhasil dalam 46% lingkungan yang diuji, hampir dua kali lipat sejak 2024.

-

Akun yang valid (T1078) memiliki tingkat keberhasilan 98%mengkonfirmasi betapa mudahnya penyerang mengeksploitasi kredensial yang dicuri atau lemah terhadap kontrol bypass.

Bersama -sama, kesenjangan ini menggambarkan kebenaran yang berbahaya: musuh telah menggeser metode mereka, tetapi organisasi gagal untuk mengikuti.

Infostealer sedang booming, mengapa para pembela tertinggal?

Infostealer tidak lagi hanya malware mengikis kata sandi browser dari pengguna yang tidak curiga. Mereka telah berevolusi menjadi alat yang ditargetkan dan gigih digunakan dalam kampanye musuh yang lebih kompleksdirancang untuk tetap diam, tetap tidak terdeteksi, dan Exfiltrate Data dalam waktu tinggal yang panjang.

Ancaman ini sangat berbahaya karena sering berhasil tanpa memicu alarm. Dengan menggunakan kredensial curian dan menyamar sebagai akses yang sah, mereka dapat melewati kontrol keamanan tradisional, berbaur dengan lalu lintas normal, dan data sensitif bocor selama berhari -hari atau berminggu -minggu.

Itu Laporan Biru 2025 memperkuat betapa tidak siapnya kebanyakan organisasi untuk kenyataan ini. Meskipun peningkatan penggunaan infostealer, Pencegahan exfiltrasi data tetap sangat rendah di 3%.

Sebagian besar organisasi memiliki visibilitas yang lebih kuat dalam apa yang masuk, seperti muatan malware dan lampiran phishing, tetapi kemampuan yang jauh lebih terbatas untuk mendeteksi apa yang keluar.

Mengapa ini terjadi? Laporan tersebut menunjukkan bahwa kurangnya pemantauan keluar, penegakan DLP yang tidak mencukupi, dan analitik perilaku yang terbatas adalah kontributor utama. Penyerang mengeksploitasi celah ini untuk memanen kredensial dan mencuri file sensitif, biasanya tanpa deteksi.

Mengapa cadangan bukan peluru perak terhadap ransomware

Solusi cadangan dan pemulihan adalah komponen penting dari setiap rencana respons ransomware, tetapi mereka tidak cukup untuk mencegah kerusakan akibat kampanye ransomware hari ini.

Karena organisasi telah matang strategi cadangan mereka, kelompok ransomware telah merespons dengan mengubah aturan permainan.

Daripada mengenkripsi data dan menuntut pembayaran untuk dekripsi, mereka sekarang mengandalkan pemerasan tanpa enkripsi: Mencuri data, kemudian mengancam akan membocorkannya di depan umum. Tidak ada enkripsi. Tidak ada kunci tebusan. Leverage saja.

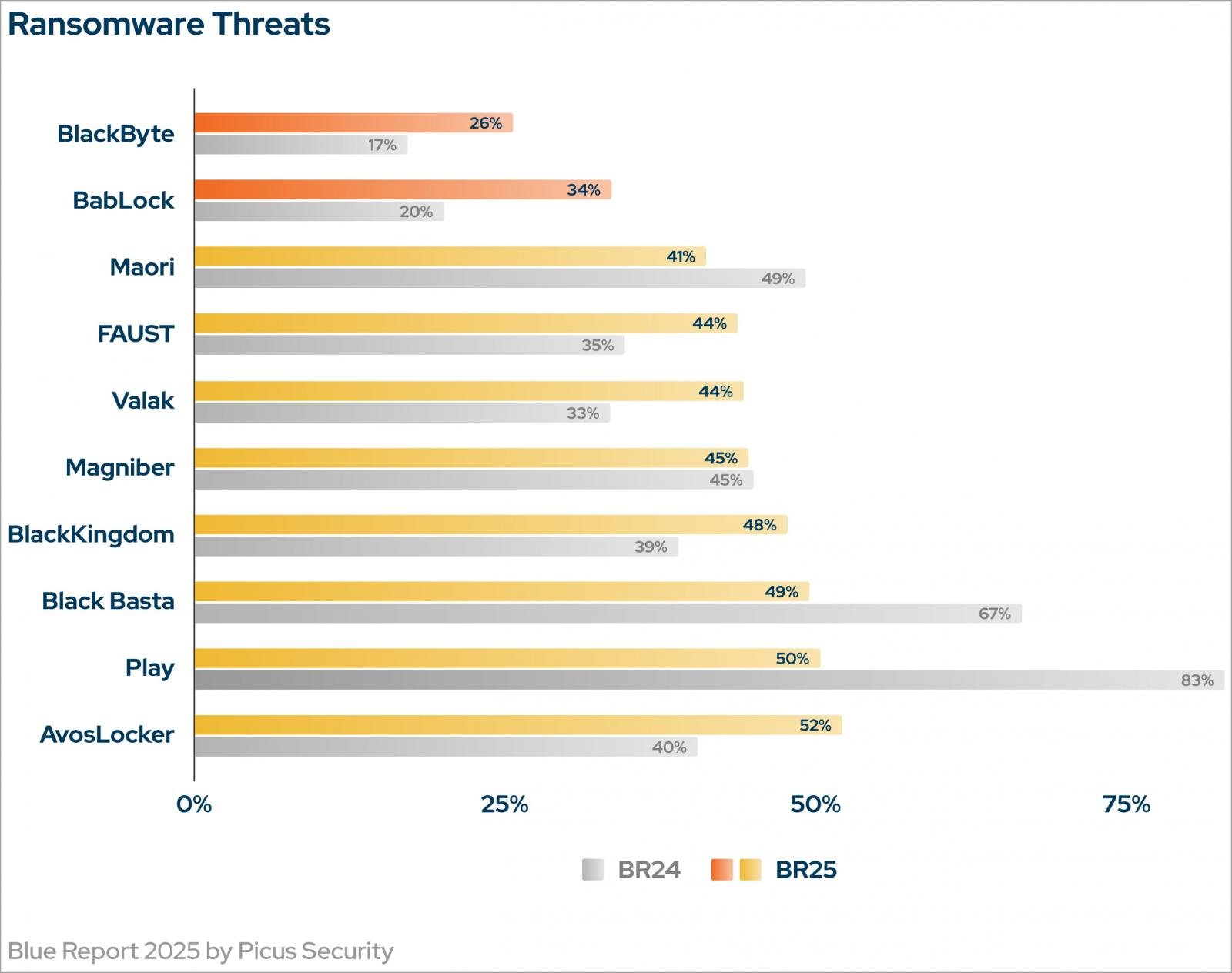

Itu Laporan Biru 2025 mencerminkan evolusi ini. Varian ransomware seperti Blackbyte (Pencegahan 26%), Bablock (pencegahan 34%)Dan Maori (pencegahan 41%) terus menghindari kontrol bukan karena para pembela tidak memiliki strategi pemulihan, tetapi karena Taktik lain seperti penyalahgunaan kredensial, gerakan lateral, dan eksfiltrasi tidak diblokir secara efektif.

Bahkan jika data didukung dan dipulihkan, dalam hal ini, dampaknya sudah dilakukan setelah bocor.

Itulah mengapa laporan itu menekankan perlunya pencegahan dan deteksi hulu Sebelum data meninggalkan jaringan, dan sebelum kredensial disalahgunakan untuk menyamar sebagai pengguna internal.

Dapatkan Salinan Laporan Picus Blue Anda: Keadaan Manajemen Paparan

Pelajari bagaimana kata sandi retak hampir dua kali lipat, naik dari 25% menjadi 46%, mengungkapkan kerentanan kritis. Selain itu, tingkat pencegahan turun dari 69% menjadi 62% karena serangan menjadi lebih canggih.

Cari tahu cara memperkuat postur keamanan Anda dan jelajahi wawasan terbaru dalam manajemen paparan ancaman dengan laporan Picus Blue.

Menggunakan Laporan Biru 2025 untuk memprioritaskan ancaman yang paling penting

Dalam dunia prioritas yang bersaing dan sumber daya yang terbatas, Mengetahui apa yang harus diperbaiki dulu adalah segalanya. Itu Laporan Biru 2025 membantu organisasi memotong jumlah kebisingan yang mengejutkan dengan menganalisis lebih dari 160 juta simulasi serangan untuk mengungkapkan Efektivitas Kontrol Keamanan Dunia Nyatabukan secara teori, tetapi dalam praktiknya.

Laporan ini memberikan pandangan komprehensif tentang paparan Industri, Wilayah, Vektor Serangan, Keluarga Ransomware, Taktik dan Teknik MITER ATT & CKdan baru -baru ini menemukan kerentanan.

Tingkat granularitas ini memungkinkan organisasi untuk melihat di mana pertahanan mereka berkinerja buruk dan, yang lebih penting, yang Kesenjangan memberi mereka risiko operasional terbesar.

Dengan memahami bagaimana sektor bisnis spesifik atau wilayah geografis dibandingkan dengan orang lain, dan teknik serangan mana yang paling sering berhasil di sektor atau wilayah mereka, tim keamanan dapat memprioritaskan memperkuat pertahanan mereka berdasarkan konteks, bukan asumsi.

Apakah itu meningkatkan pencegahan exfiltration data, menghentikan penyalahgunaan kredensial, atau aturan deteksi tuning, laporan biru baru tahun ini menawarkan a Jalur Clear Forward berakar pada perilaku musuh dunia nyata.

Laporan ini memungkinkan para pembela untuk menyelaraskan Manajemen Paparan Ancaman Berkelanjutan (CTEM)operasionalisasi Validasi Eksposur Perselisihan (AEV)dan bertindak secara tegas pada eksposur yang paling penting.

Siap menemukan dan memperbaiki celah yang paling Anda dapat dieksploitasi?

The Blue Report 2025 menunjukkan bagaimana taktik penyerang berkembang, dan pertahanan organisasi berkinerja melawan mereka. Sayangnya, apa yang kami lihat tahun ini adalah bahwa infostealer berkembang, ransomware semakin tersembunyi, dan exfiltrasi data terlalu sering tidak terdeteksi.

Jika Anda mengandalkan asumsi, kontrol statis, atau logika deteksi yang sudah ketinggalan zaman, Anda tidak melihat di dekat gambar lengkap.

Dengan Validasi paparan musuhAnda dapat melampaui peringatan dan dasbor untuk memvalidasi apa yang sebenarnya membuat organisasi Anda berisiko.

Lihat di mana pertahanan Anda bekerja dan di mana mereka secara diam -diam gagal. Jangan lupa untuk mendapatkan salinan Anda hari ini.

Disponsori dan ditulis oleh Keamanan Pico.