Gladinet telah merilis pembaruan keamanan untuk solusi bisnis CentreStack guna mengatasi kerentanan penyertaan file lokal (CVE-2025-11371) yang dimanfaatkan oleh pelaku ancaman sebagai zero-day sejak akhir September.

Peneliti di platform keamanan siber Huntress membeberkan aktivitas eksploitasi tersebut minggu lalu mengatakan bahwa kelemahan tersebut merupakan jalan pintas untuk mitigasi yang diterapkan Gladinet untuk kerentanan deserialisasi yang mengarah ke eksekusi kode jarak jauh (RCE) yang diidentifikasi sebagai CVE-2025-30406.

Kerentanan penyertaan file lokal (LFI) memungkinkan penyerang membaca file Web.config pada penerapan CentreStack yang telah dipatch sepenuhnya, mengekstrak kunci mesin, dan kemudian menggunakannya untuk mengeksploitasi CVE-2025-30406.

Ketika Huntress mengetahui adanya serangan zero-day, Gladinet memberikan mitigasi bagi pelanggan dan sedang dalam proses mengembangkan patch.

Pembaruan keamanan yang menangani CVE-2025-11371 kini tersedia di CentreStack versi 16.10.10408.56683 dan administrator sangat disarankan untuk menginstalnya.

Dalam pembaruan peringatan awal, Huntress membagikan lebih banyak rincian teknis tentang CVE-2025-11371 yang mencakup eksploitasi bukti konsep minimal.

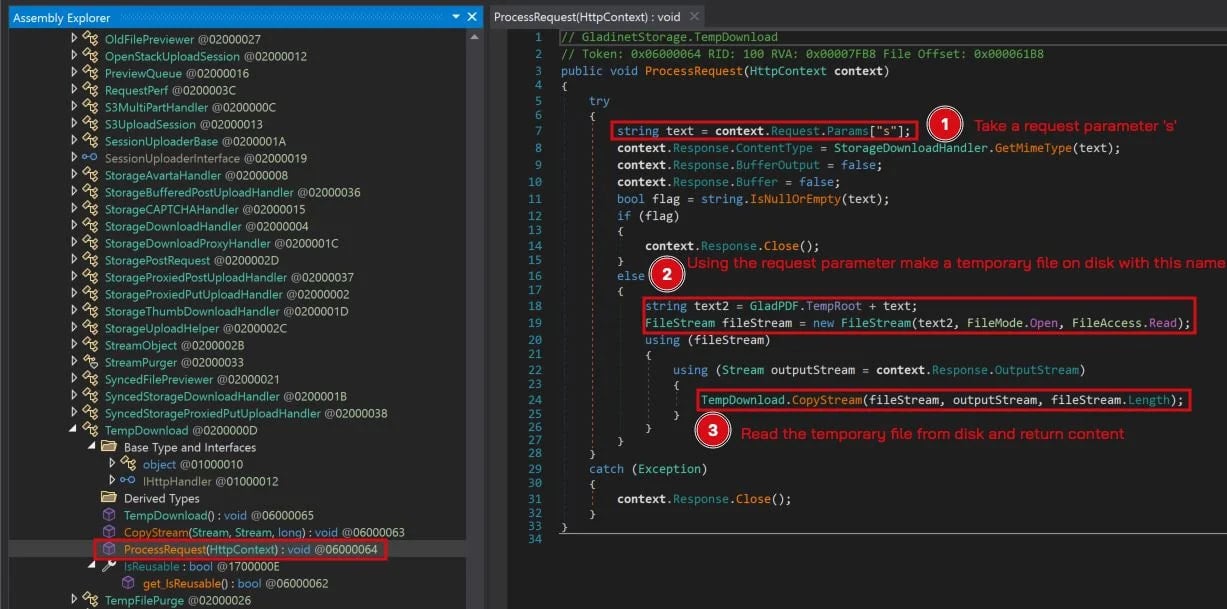

Akar penyebab masalah LFI adalah kegagalan sanitasi di unduh sementara pawang, dapat dihubungi di /penyimpanan/t.dnyang menerima parameter ‘s=’, yang mengarah ke traversal direktori.

Saat layanan berjalan sebagai NT AUTHORITYSYSTEM dan menyelesaikan file yang terkait dengan folder temp, kelemahan tersebut memungkinkan penyerang membaca file apa pun yang dapat diakses oleh akun SYSTEM, termasuk Web.config, yang berisi kunci mesin ASP.NET.

Sumber: Pemburu

Dengan kunci ini, penyerang dapat memalsukan muatan ViewState berbahaya yang dapat dideserialisasi oleh server karena CVE-2025-30406, sehingga menyebabkan eksekusi kode jarak jauh.

Di alam liar, Huntress mengamati permintaan HTTP ke ‘/storage/t.dn?s=…’ yang mengembalikan Web.config, diikuti oleh payload POST berkode base64 yang memicu eksekusi perintah pada target.

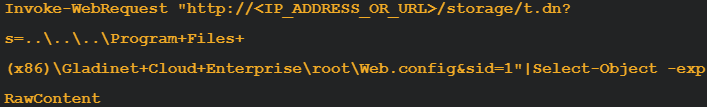

Huntress menerbitkan contoh satu baris PowerShell Invoke-WebRequest yang menunjukkan bagaimana permintaan yang tidak diautentikasi ke’/storage/t.dn?s=…’ dapat digunakan untuk mengambil Web.config.

Sumber: Pemburu

Namun, para peneliti tidak merilis rantai eksploitasi lengkap termasuk RCE deserialisasi sebelumnya (CVE-2025-30406).

Pengguna yang berpotensi terkena dampak disarankan untuk meningkatkan ke CentreStack versi 16.10.10408.56683.

Jika menginstal versi baru tidak memungkinkan, mitigasinya adalah dengan menonaktifkan pengendali sementara di file Web.config untuk komponen UploadDownloadProxy dengan menghapus baris yang mendefinisikannya di file.

Acara Validasi Keamanan Tahun Ini: Picus BAS Summit

Bergabunglah dengan KTT Simulasi Pelanggaran dan Serangan dan mengalami masa depan validasi keamanan. Dengarkan dari pakar terkemuka dan lihat caranya BAS bertenaga AI sedang mengubah simulasi pelanggaran dan serangan.

Jangan lewatkan acara yang akan membentuk masa depan strategi keamanan Anda