Saat ini, ekosistem kejahatan dunia maya semakin berfungsi seperti sektor teknologi berbasis langganan. Mirip dengan model layanan cloud resmi “as-a-service”, solusi crime-as-a-service (CaaS) memungkinkan penyerang yang tidak berpengalaman untuk menyewa sumber daya dan akses yang mereka perlukan untuk melakukan serangan.

Jaringan kejahatan dunia maya mengiklankan layanan sesuai permintaan dan model bayar per penggunaan yang terukur.

Meskipun program afiliasi (RaaS) telah lama digunakan oleh geng ransomware, hampir setiap aspek kejahatan online kini ditawarkan dengan biaya tertentu. Dalam blog ini, kami membahas lima cara kejahatan dunia maya beralih ke model bisnis berbasis langganan, dengan perbedaan mencolok dari praktik sebelumnya.

1. Phishing-as-a-service terus menambahkan fitur

Phishing-as-a-service (PhaaS) telah mengubah penipuan email dari operasi DIY menjadi layanan berlangganan yang canggih. Secara tradisional, penjahat dunia maya perlu merakit sendiri halaman phishing, skrip mailer, dan milis atau membeli kit phishing satu kali.

Saat ini, terdapat platform phishing turnkey yang menangani segalanya mulai dari membuat halaman yang meyakinkan hingga mengirim email massal, semuanya dengan biaya berulang. Beberapa pengembang bawah tanah bahkan mengintegrasikan AI untuk meningkatkan kemampuan phishing.

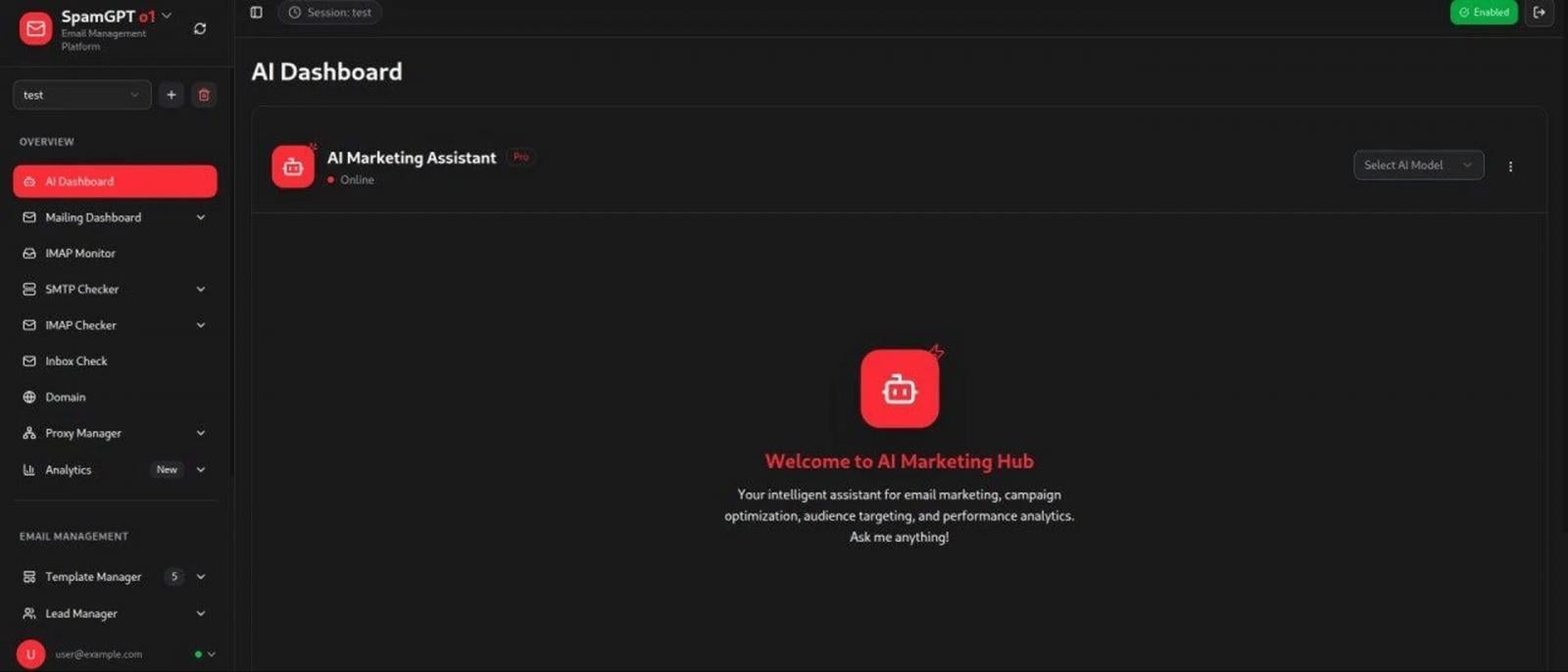

Misalnya, SpamGPT adalah alat spam-as-a-service yang didukung AI yang mengotomatiskan produksi email phishing, peretasan akun email, dan memaksimalkan tingkat pengiriman, yang pada dasarnya menawarkan alat kampanye tingkat pemasaran kepada penjahat. Ini berarti calon phisher dapat meluncurkan kampanye yang terlihat profesional dengan sedikit usaha.

Inovasi lainnya adalah munculnya pembuat dokumen jahat seperti MatriksPDFyang mengubah PDF biasa menjadi umpan yang dipersenjatai (menambahkan lapisan login palsu, pengalihan, dll.) untuk lolos dari filter email. Kelompok kriminal menjual layanan dan perlengkapan ini dengan berlangganan, lengkap dengan panduan pengguna dan bahkan dukungan pelanggan.

Ini jauh berbeda dengan masa lalu yang menyalin HTML phishing dari Pastebin. Pelanggan PhaaS menerima pembaruan rutin pada perangkat mereka, penyesuaian anti-deteksi, dan bantuan teknis melalui langganan mereka. Hasilnya? Bahkan penyerang yang tidak memiliki keterampilan pengembangan web pun dapat terus menerapkan skema phishing yang diperbarui hanya dengan membayar langganan, yang menunjukkan bagaimana phishing telah berevolusi menjadi layanan yang terus beradaptasi dan berkembang.

2. Bot Telegram mengubah rekayasa sosial menjadi sebuah layanan

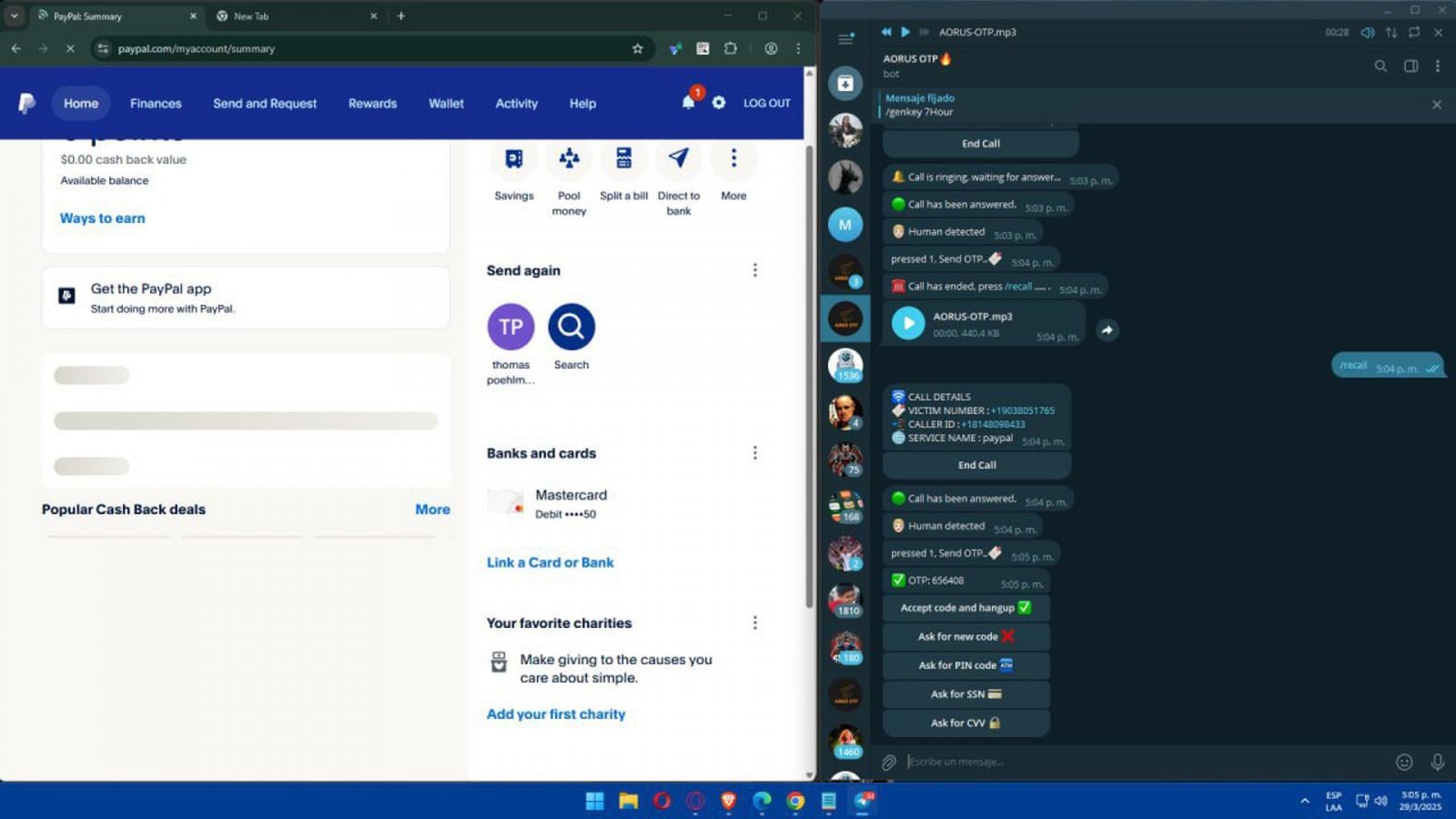

Platform perpesanan terenkripsi seperti Telegram telah menjadi sarang layanan kejahatan dunia maya, yang secara efektif memanfaatkan API Telegram sebagai tulang punggung alat kriminal berbasis langganan. Salah satu contohnya adalah menjamurnya bot one-time password (OTP).

Bot ini melakukan penipuan panggilan otomatis: mereka akan menelepon korban yang ditargetkan, memalsukan ID penelepon bank, dan menggunakan skrip suara untuk mengelabui orang tersebut agar membocorkan kode keamanan 2FA mereka. Seluruh proses — spoofing panggilan, perintah suara, dan pengambilan kode ditangani oleh bot. Calon penipu dapat menyewa kemampuan ini sesuai kebutuhan.

Tingkat harga meniru model SaaS: satu bot OTP yang kami temukan mengenakan biaya sekitar $70 per minggu untuk panggilan tak terbatas, atau sekitar $150 per bulan untuk paket premium. Akses mudah bayar sesuai pemakaian ke alat rekayasa sosial ini belum ada beberapa tahun yang lalu. Saat itu, penipu harus memalsukan panggilan secara manual menggunakan layanan VOIP atau korban insinyur sosial satu per satu.

Selain bot OTP, saluran Telegram menawarkan layanan seperti spam SMS massal, layanan penukaran SIM, bot notifikasi palsu, dan banyak lagi — seringkali dengan basis sewa/langganan. Penggunaan API Telegram memberikan anonimitas dan penerapan instan.

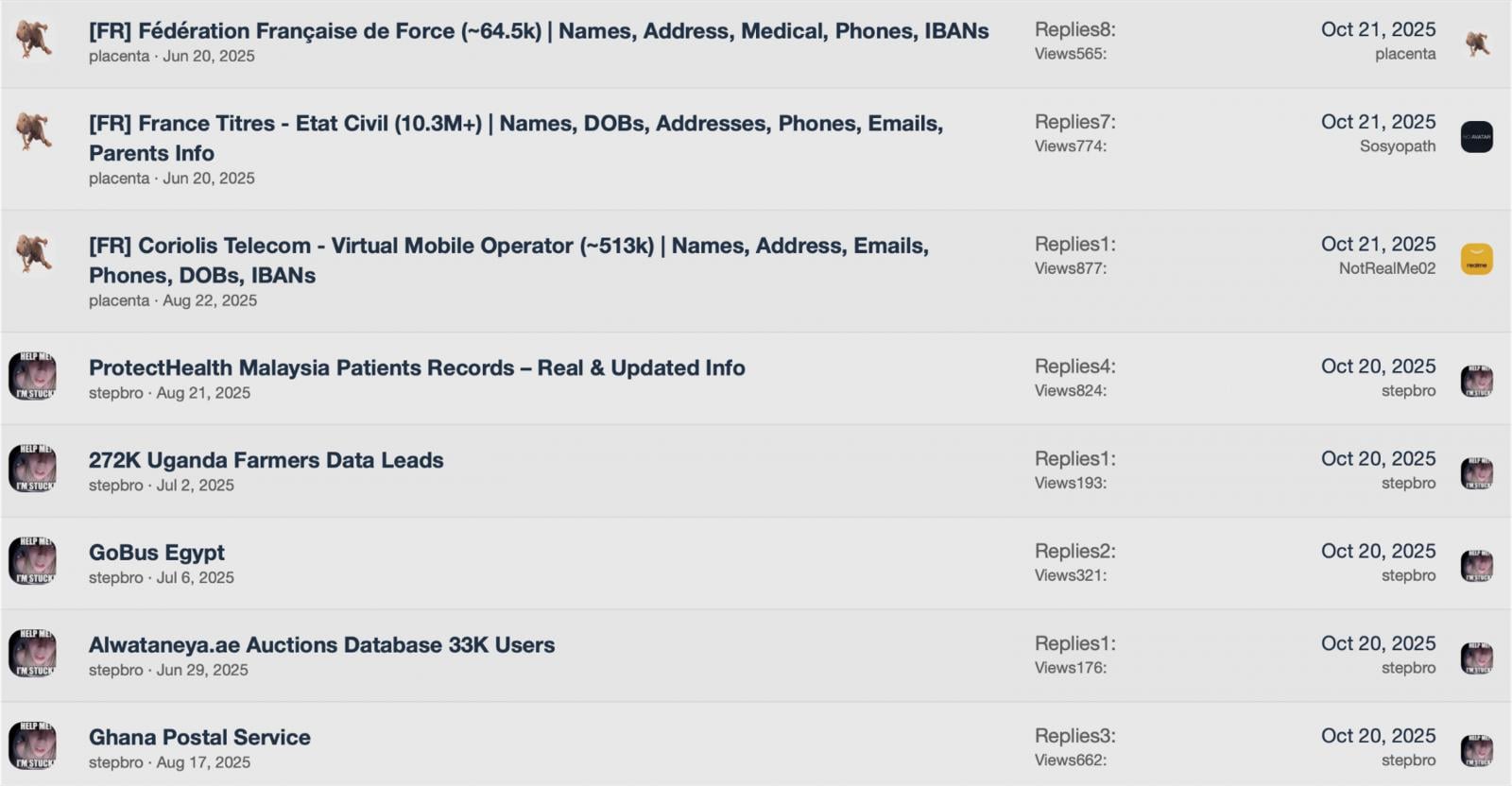

3. Log infostealer telah menjadi data feed cloud

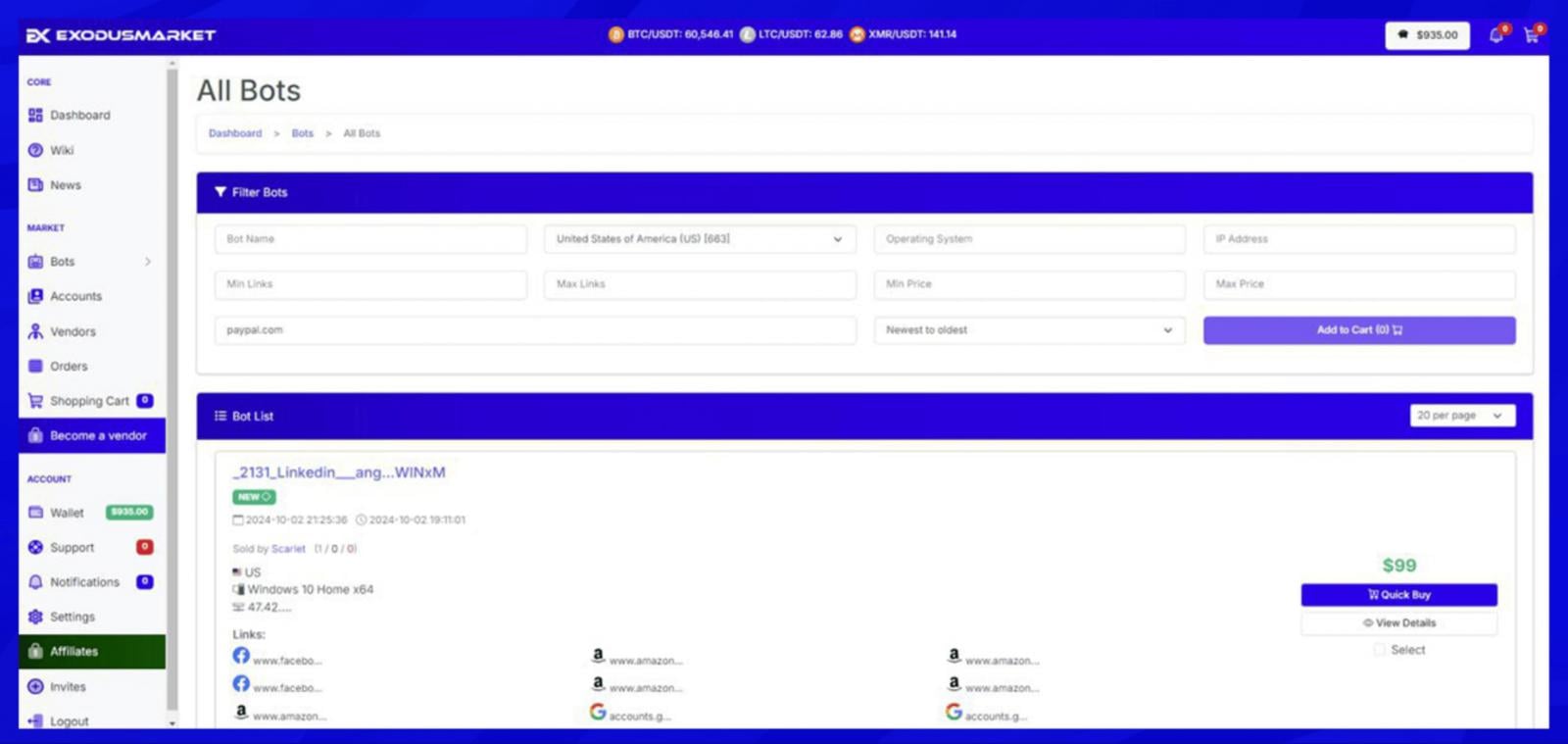

Pasar penjahat dunia maya telah mengubah data yang dicuri menjadi sesuatu yang mirip dengan platform cloud. Di masa lalu, kredensial yang dicuri mungkin telah dijual di postingan forum atau dump database massal. Kini, platform khusus mengumpulkan jutaan log malware pencuri informasi dan menyajikannya melalui antarmuka web.

Di satu pasar, misalnya, penjahat dunia maya dapat mencari dan memfilter data login yang dicuri berdasarkan geografi, sistem operasi, jenis malware, atau bahkan nama domain tertentu, seperti menanyakan database cloud.

Pasar web gelap ini berevolusi dari menjajakan peretasan RDP individu hingga memperdagangkan log pencuri informasi dalam skala besar sebagai penawaran yang lebih menguntungkan dan mirip langganan. Akses ke platform ini sering kali bersifat gated, di mana pembeli mungkin membayar biaya keanggotaan atau deposit, yang secara efektif berlangganan data baru yang dicuri.

4. Pialang akses menjadikan pelanggaran jaringan sebagai komoditas

Belum lama ini, penjahat dunia maya yang ingin menerobos jaringan perusahaan harus melakukan kerja keras sendiri, menemukan kerentanan, melakukan phish kepada orang dalam, atau dengan susah payah meretasnya. Saat ini, broker akses awal (IAB) telah menjadikan akses jaringan sebagai komoditas yang diperjualbelikan dalam jumlah besar.

Broker ini berspesialisasi dalam mendapatkan pijakan dalam organisasi (melalui kredensial VPN yang dicuri, server RDP yang disusupi, pintu belakang shell web, dll.) dan memelihara inventaris akses siap pakai. Mereka kemudian menjual atau menyewakan akses ini kepada penjahat lain, seperti geng ransomware, seringkali melalui pasar semi-formal. Bisnis ini telah berkembang hingga beberapa broker akses menawarkan harga berjenjang dan paket berlangganan untuk pelanggan berulang.

Pelaku ancaman dapat membayar untuk mendapatkan titik akses jaringan baru, yang pada dasarnya berlangganan jaringan mesin yang diretas. Broker terkemuka menjalankan operasi mereka seperti layanan profesional: mereka memvalidasi dan mengkategorikan setiap akses (berdasarkan tingkat hak istimewa, admin domain vs pengguna biasa, dll.), memberikan tangkapan layar atau bukti kepada pembeli, dan bahkan menawarkan dukungan pelanggan atau penggantian jika akses ditutup.

Dibandingkan dengan metode lama yang membobol setiap korban, IAB memungkinkan penyerang untuk menerima peluang peretasan. Komoditisasi akses awal berarti calon penyusup dapat masuk, bukan membobol, mengubah pelanggaran jaringan menjadi layanan sesuai permintaan yang dapat disesuaikan untuk penjahat dunia maya lainnya.

5. Alat canggih tersedia dengan biaya berlangganan rendah

Mungkin tanda paling jelas dari pergeseran pola berlangganan kejahatan dunia maya adalah tersedianya alat peretasan canggih yang bisa disewa dengan harga murah. Malware tingkat tinggi yang dulunya memerlukan investasi serius atau keahlian pengkodean kini dapat diakses dengan paket bulanan yang murah.

Ambil yang baru Trojan akses jarak jauh atroposia (TIKUS) sebagai contoh.

RAT penuh fitur yang menawarkan kontrol desktop tersembunyi, pencurian kredensial, serangan tanpa file, dll., dijual dengan gaya SaaS yang sebenarnya. Pembuat Atroposia mengenakan biaya sekitar $200 USD per bulan untuk akses ke malware dan panel kontrol webnya. Diskon diberikan untuk jangka waktu yang lebih lama (tiga bulan seharga $500 USD, enam bulan seharga $900 USD), yang mencerminkan langganan perangkat lunak yang sah. Dengan harga sebesar itu, penyerang berketerampilan rendah mendapatkan alat plug-and-play yang biaya pengembangan atau pembeliannya akan jauh lebih mahal di masa lalu.

Pembuat malware kini juga menawarkan pembuat dan kit eksploitasi (untuk hal-hal seperti dokumen Office berbahaya atau pemuat khusus) dengan model berlangganan, sehingga memastikan pelanggan selalu memiliki versi terbaru.

Dampak akhirnya adalah hambatan masuk bagi serangan yang kompleks telah menurun.

Daripada menginvestasikan sejumlah besar uang pada malware khusus atau menghabiskan waktu berbulan-bulan untuk membuat kode dan menguji RAT baru, penyerang dapat menyewa alat canggih seperti MatrixPDF (untuk eksploitasi berbasis PDF) atau Atroposia RAT dengan anggaran bulanan yang rendah. Sebelumnya, hanya penjahat yang punya dana besar atau berketerampilan tinggi yang bisa menggunakan teknik canggih seperti itu, sedangkan sekarang, kejahatan dunia maya menjadi lebih mudah dan menjadi nilai jual tersendiri.

Ekonomi berlangganan penjahat dunia maya yang baru

Sayangnya, kejahatan dunia maya telah berkembang menjadi ekonomi jasa yang berkembang sepenuhnya.

Model berlangganan ini telah mengubah apa yang dulunya merupakan lanskap yang terfragmentasi — termasuk perangkat phishing, log pencuri informasi, dan penjualan akses — menjadi rangkaian alat yang dapat diakses dan sesuai permintaan. Penyerang tidak perlu lagi membuat kode, menghosting infrastruktur, atau bahkan memahami malware yang mereka gunakan. Mereka cukup membayar biaya bulanan dan beroperasi seperti pelanggan dalam ekosistem bayangan SaaS.

Untuk tetap menjadi yang terdepan, para pakar dan pembela keamanan siber harus berpikiran sama: mengutamakan sistem.

Hal ini berarti mengotomatiskan pedoman deteksi, merotasi kredensial secara rutin, dan menerapkan hak istimewa paling rendah sebagai default, tidak sesekali, namun secara konsisten. Semakin kita membuat pertahanan terukur, dapat diulang, dan adaptif, semakin sulit bagi penyerang untuk berhasil.

Disponsori dan ditulis oleh Pahlawan.