Aktor ancaman memanfaatkan karakter Unicode untuk membuat tautan phishing tampak seperti tautan Booking.com yang sah dalam kampanye baru yang mendistribusikan malware.

Serangan itu memanfaatkan karakter hiragana Jepang, ん, yang dapat, pada beberapa sistem, muncul sebagai slash ke depan dan membuat url phishing tampak realistis bagi seseorang dengan pandangan kasual.

BleepingComputer lebih lanjut menemukan kampanye phishing intuit menggunakan domain mirip menggunakan huruf L alih -alih ‘i’ di intuit.

Booking.com tautan phishing menggunakan homoglif Jepang

Serangan itu, pertama kali ditemukan oleh peneliti keamanan JameswtMelecehkan karakter Hiragana Jepang “ん” (Unicode U+3093), yang sangat mirip dengan urutan huruf Latin ‘/n’ atau ‘/~’, dengan sekilas sekilas dalam beberapa font. Kesamaan visual ini memungkinkan scammers untuk membuat URL yang tampaknya menjadi bagian dari domain pembooking.com asli, tetapi mengarahkan pengguna ke situs berbahaya.

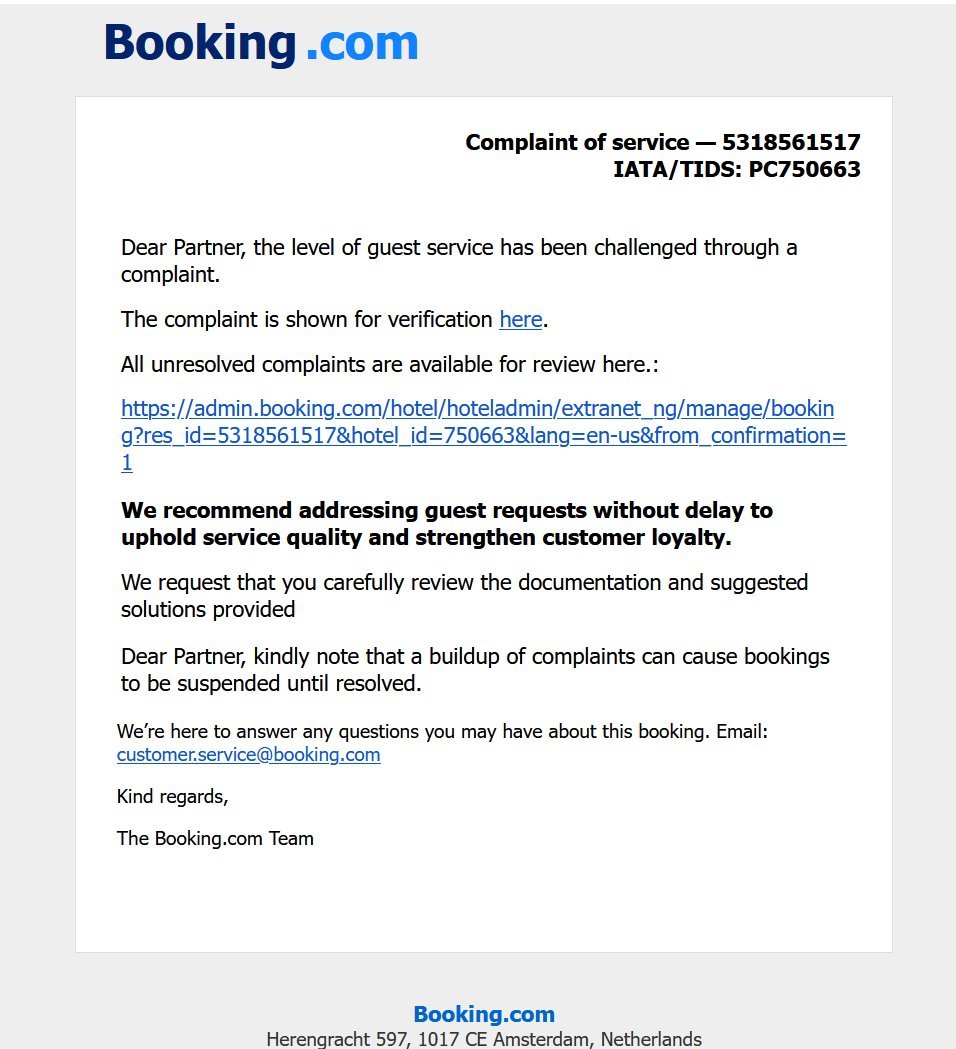

Di bawah ini adalah salinan email phishing dibagikan oleh Peneliti Keamanan:

Teks di email, https: //admin.booking.com/hotel/hoteladmin/… itu sendiri menipu. Meskipun mungkin terlihat seperti alamat booking.com, hyperlink menunjuk ke:

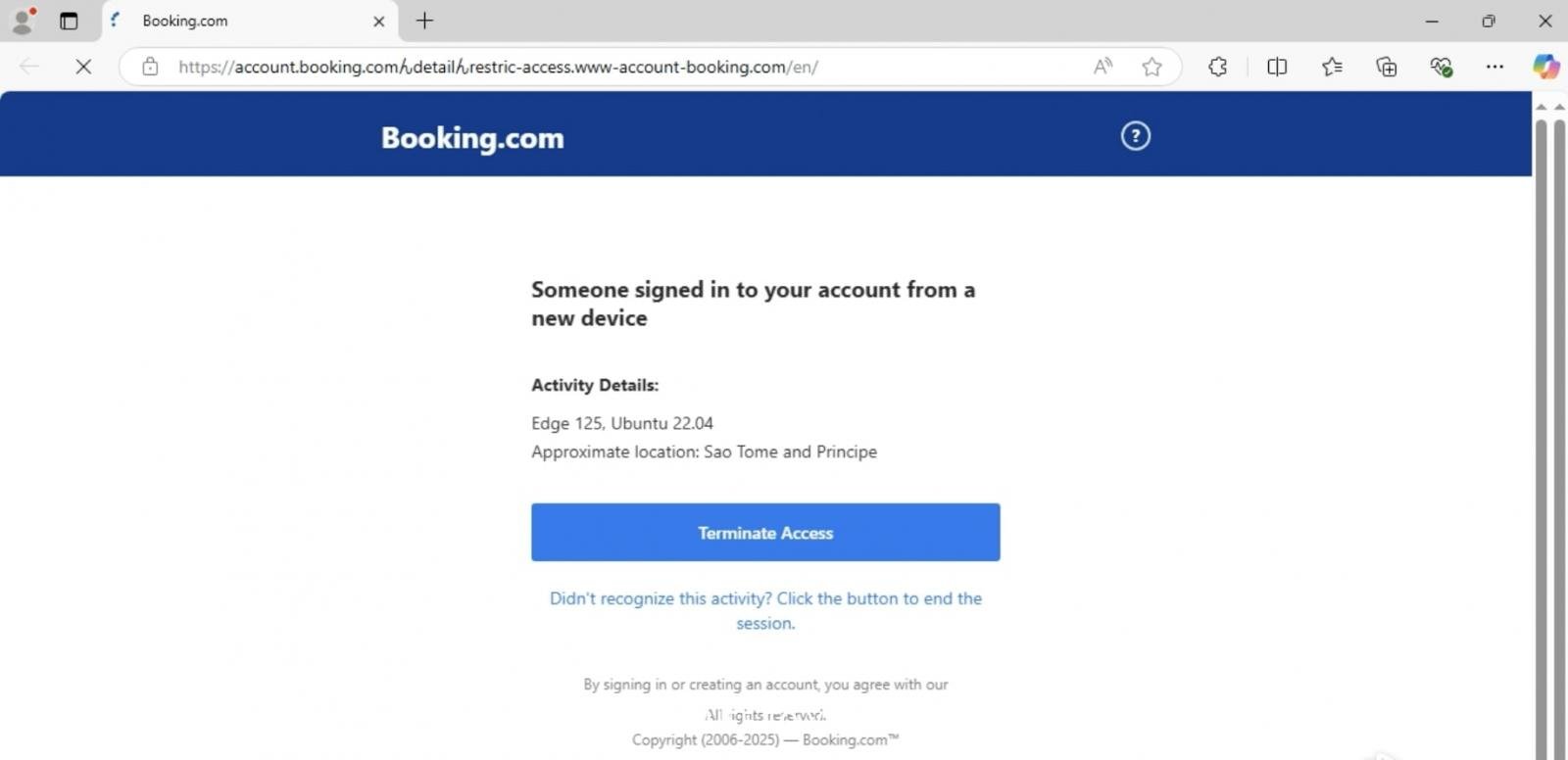

https://account.booking.comんdetailんrestric-access.www-account-booking.com/en/

Ketika diterjemahkan di bilah alamat browser web, karakter ‘ん’ dapat menipu pengguna agar berpikir mereka menavigasi melalui subdirektori booking.com.

Pada kenyataannya, domain terdaftar yang sebenarnya adalah www-account-booking[.]commirip jahat, dan segala sesuatu sebelumnya hanyalah string subdomain yang menipu.

Korban yang mengklik akhirnya diarahkan ke:

www-account-booking[.]com/c.php?a=0

Ini pada gilirannya memberikan penginstal MSI berbahaya dari tautan CDN, https: //updatessoftware.b-cdn[.]net/John/pr/04.08/iytdtgtf.msi

Sampel situs berbahaya tersedia di penyalahgunaan.ch Malwarebazaardengan any.run analisa menunjukkan rantai infeksi. File MSI digunakan untuk menjatuhkan muatan lebih lanjut, berpotensi termasuk infostealer atau Trojans akses jarak jauh.

Taktik phishing ini mengeksploitasi homoglif. Homoglyph adalah karakter yang terlihat mirip dengan karakter lain tetapi milik set karakter atau alfabet yang berbeda. Karakter yang sama secara visual ini dapat dieksploitasi dalam serangan phishing atau membuat konten yang menyesatkan. Misalnya, karakter Cyrillic “о” (u+041e) mungkin tampak identik dengan huruf Latin “o” (u+004f) dengan manusia, tetapi mereka adalah karakter yang berbeda.

Mengingat kesamaan visual mereka, homoglif telah dimanfaatkan berkali -kali oleh aktor ancaman di serangan homograf dan phishing email. Pembela dan pengembang perangkat lunak juga memiliki, selama beberapa tahun terakhir, meluncurkan langkah -langkah keamanan Itu memudahkan pengguna untuk membedakan antara homoglif yang berbeda.

Untungnya, dalam tes oleh BleepingComputer, karakter Hiranga ん tidak akan membuat mudah di browser web baik model Android atau iPhone (setidaknya ketika set karakter Latin standar dan keyboard bahasa Inggris digunakan), membuat trik lebih mudah bagi aktor ancaman untuk melakukan desktop.

Ini bukan pertama kali aktor ancaman telah menargetkan pelanggan Booking.com juga.

Pada bulan Maret tahun ini, Microsoft memperingatkan kampanye phishing menyamar sebagai booking.com dan menggunakan clickfix Serangan rekayasa sosial untuk menginfeksi pekerja perhotelan dengan malware.

Pada tahun 2023, Akamai mengungkapkan bagaimana peretas mengarahkan kembali tamu hotel Situs pemesanan.com palsu untuk mencuri informasi kartu kredit.

‘Lntuit’ bukan intuit

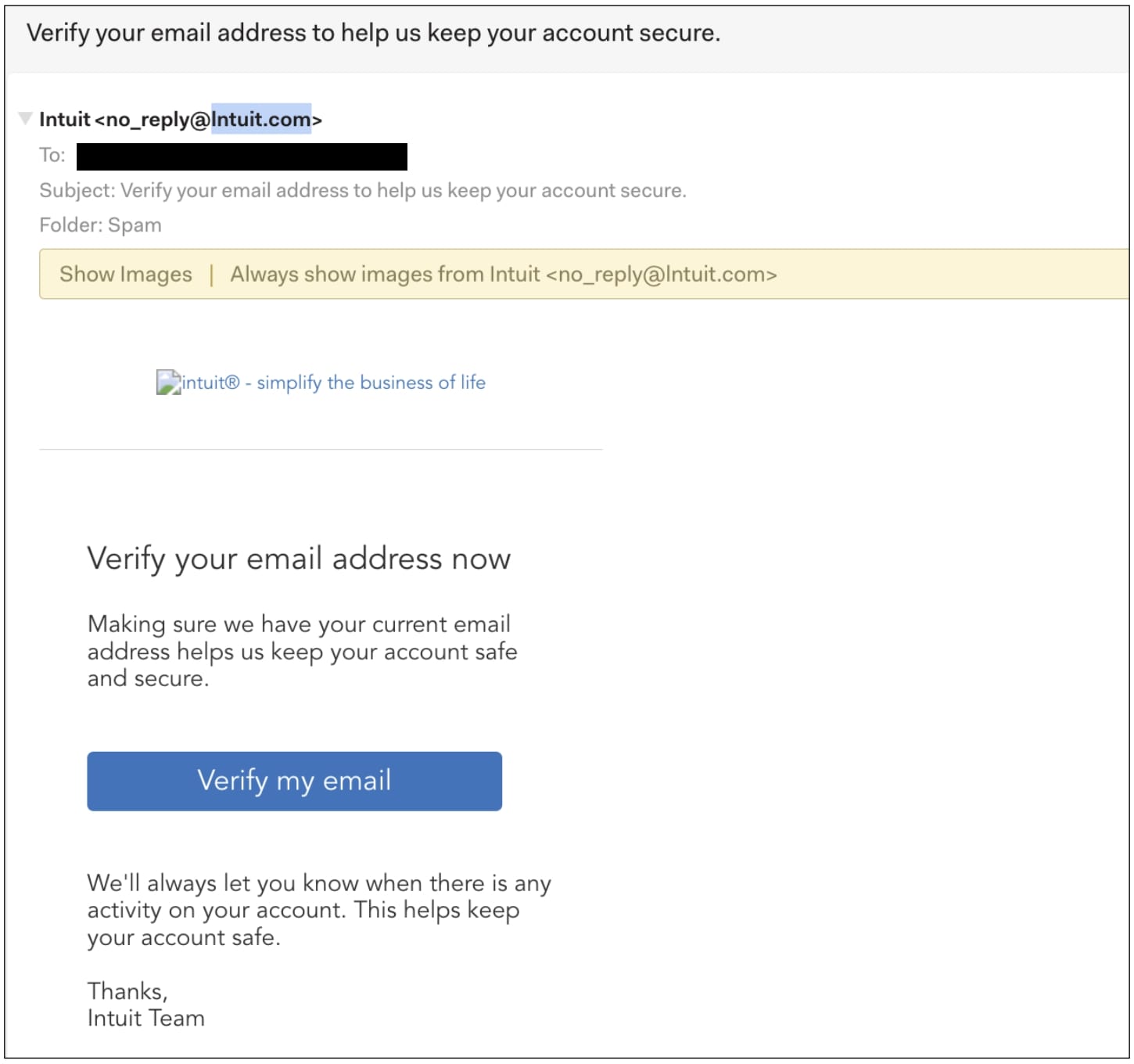

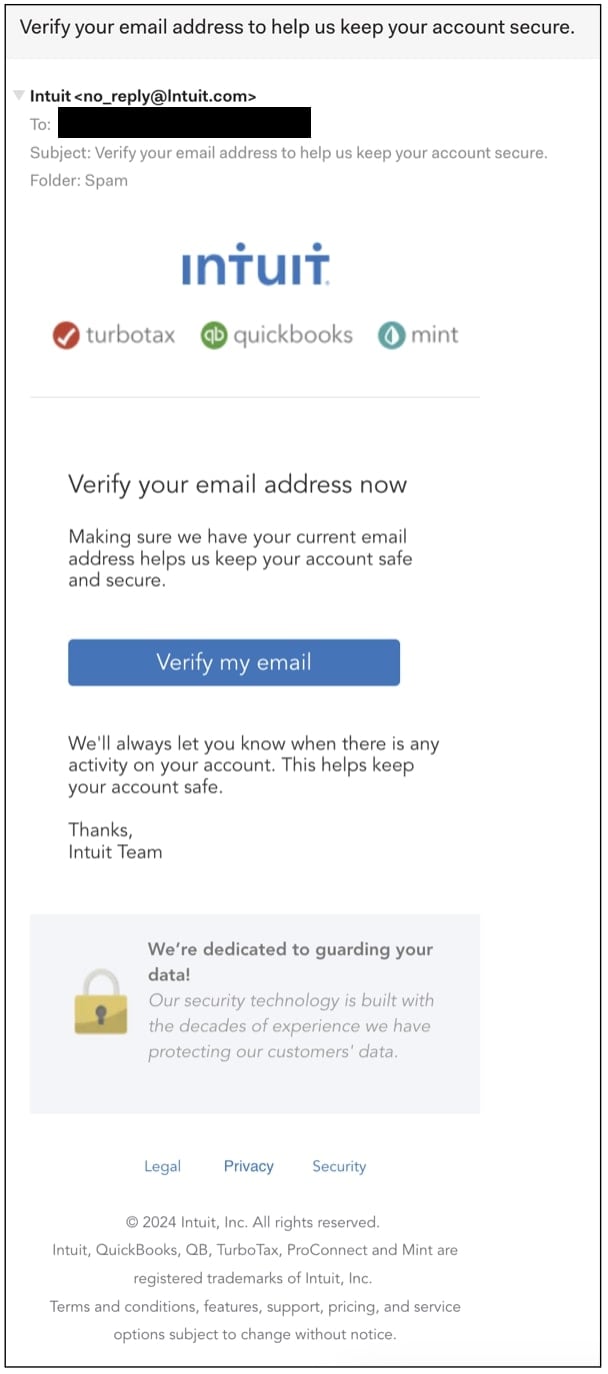

BleepingComputer’s Sergiu Gatlan melihat kampanye phishing terpisah yang melibatkan pengguna yang ditargetkan dengan email bertema intuit.

Email -email ini tampaknya berasal dan membawa Anda ke intuit.com alamat, tetapi malah gunakan domain yang dimulai dengan Lnuit—yang, dalam huruf kecil, dapat menyerupai “intuit” dalam font tertentu. Teknik sederhana namun efektif.

Tata letak yang luar biasa sempit dari email ini di klien desktop menyarankan itu terutama dirancang untuk dilihat seluler, dengan penyerang perbankan pada pengguna seluler mengklik tautan phishing “Verifikasi Email Saya” tanpa memeriksanya dengan cermat.

Tombol membawa pengguna ke: https://intfdsl[.]us/sa5h17/

Menariknya, tautan terlarang, ketika diakses secara langsung IE bukan dari akun email pengguna target tampaknya mengarahkan kembali pengguna kembali ke halaman login intuit.com yang sah di https://accounts.intuit.com/app/sign-in.

Insiden ini adalah pengingat bahwa penyerang akan terus menemukan cara kreatif untuk menyalahgunakan tipografi untuk rekayasa sosial.

Untuk melindungi diri sendiri, selalu arahkan kursor ke tautan sebelum mengklik untuk mengungkapkan target yang sebenarnya.

Pengguna harus selalu memeriksa domain yang sebenarnya di ujung kanan alamat sebelum single pertama / – ini adalah domain yang terdaftar asli. Memang, penggunaan karakter unicode yang menipu secara visual seperti ‘ん’ membuat rintangan tambahan, dan menunjukkan bahwa inspeksi URL visual saja tidak mudah.

Menjaga perangkat lunak keamanan titik akhir tetap terbaru menambahkan lapisan pertahanan lain terhadap serangan karena kit phishing modern sering kali memberikan malware secara langsung, setelah tautan phishing diklik.