Ivanti memperingatkan pelanggan hari ini untuk menambal kerentanan eksekusi kode jarak jauh dengan tingkat keparahan tinggi di Endpoint Manager Mobile (EPMM) yang dieksploitasi dalam serangan zero-day.

Kelemahan keamanan (dilacak sebagai CVE-2026-6973) berasal dari kelemahan Validasi Input yang Tidak Tepat yang memungkinkan penyerang jarak jauh dengan hak administratif untuk mengeksekusi kode arbitrer pada sistem target yang menjalankan EPMM 12.8.0.0 dan versi lebih lama.

Ivanti mengatakan pelanggan dapat mengurangi zero-day dengan menginstal Ivanti EPMM 12.6.1.1, 12.7.0.1, dan 12.8.0.1, dan menyarankan pelanggan untuk meninjau akun dengan hak Admin dan merotasi kredensial tersebut jika diperlukan.

“Pada saat pengungkapan ini, kami menyadari adanya eksploitasi yang sangat terbatas terhadap CVE-2026-6973, yang memerlukan otentikasi admin agar eksploitasi berhasil. Kami tidak mengetahui adanya pelanggan yang dieksploitasi oleh kerentanan lain yang diungkapkan hari ini,” kata perusahaan itu.

“Masalah ini hanya memengaruhi produk EPMM lokal, dan tidak ada di Ivanti Neurons untuk MDM, solusi manajemen titik akhir terpadu berbasis cloud Ivanti, Ivanti EPM (nama serupa, namun produk berbeda), Ivanti Sentry, atau produk Ivanti lainnya.”

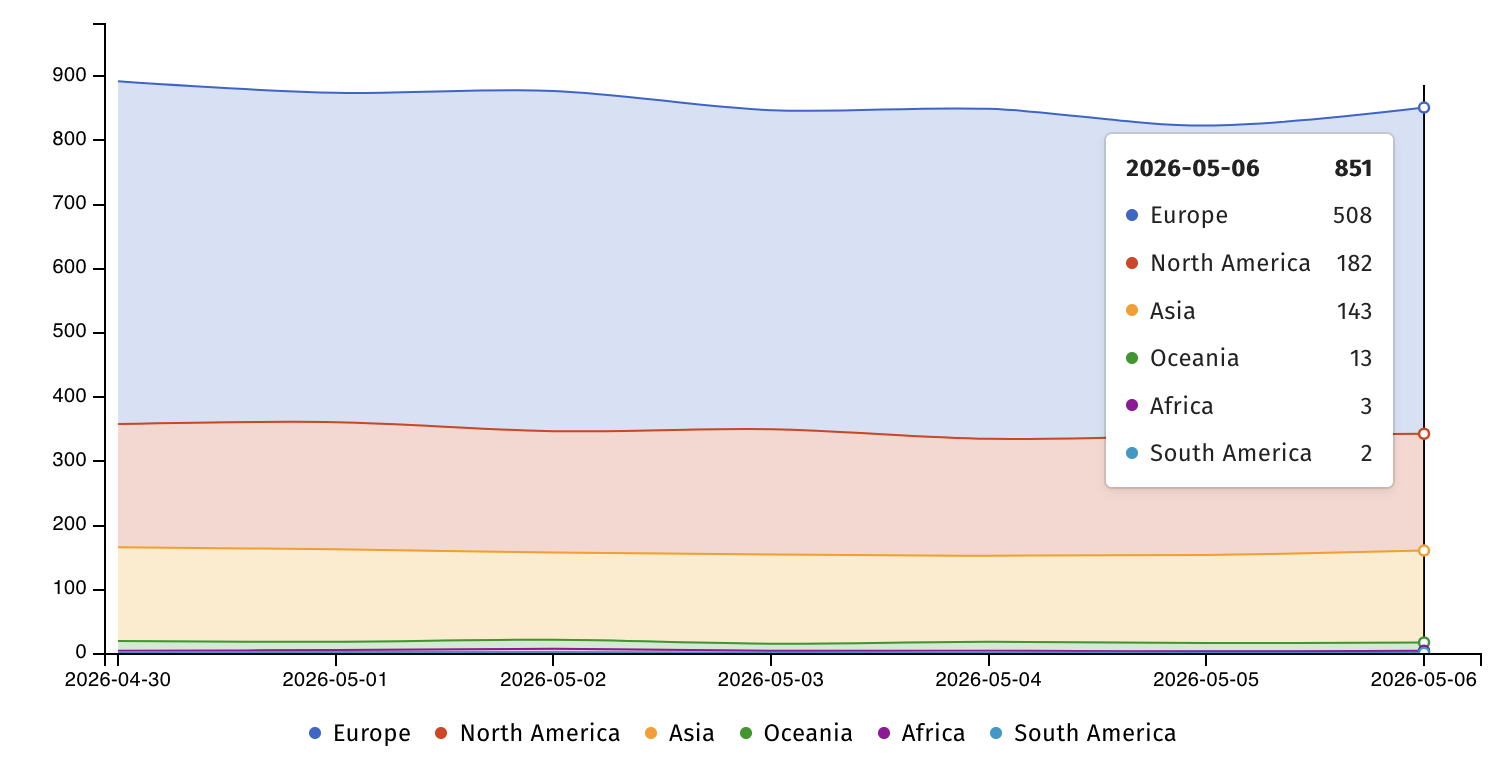

Pengawas keamanan internet Shadowserver saat ini melacak lebih dari 850 alamat IP dengan sidik jari Ivanti EPMM diekspos secara online, sebagian besar berasal dari Eropa (508) dan Amerika Utara (182).

Namun, tidak ada informasi berapa banyak dari mereka yang telah ditambal terhadap serangan yang mengeksploitasi kerentanan CVE-2026-6973.

Hari ini, Ivanti juga menambal empat kerentanan EPMM dengan tingkat keparahan tinggi lainnya (CVE-2026-5786, CVE-2026-5787, CVE-2026-5788, dan CVE-2026-7821) yang memungkinkan penyerang mendapatkan akses admin, menyamar sebagai host Sentry terdaftar untuk mendapatkan sertifikat klien bertanda tangan CA yang valid, menggunakan metode arbitrer, dan mendapatkan akses ke informasi yang dibatasi.

Namun, perusahaan mengatakan tidak memiliki bukti bahwa kelemahan ini telah dieksploitasi secara liar dan mencatat bahwa CVE-2026-7821 (yang dapat dieksploitasi oleh penyerang tanpa hak istimewa) hanya memengaruhi pengguna yang menggunakan dan telah mengonfigurasi Pendaftaran Perangkat Apple.

Pada bulan Januari, Ivanti mengungkapkan dua kerentanan injeksi kode EPMM penting lainnya (CVE-2026-1281 dan CVE-2026-1340) yang dieksploitasi dalam serangan zero-day yang memengaruhi “jumlah pelanggan yang sangat terbatas”.

“Jika pelanggan mengikuti rekomendasi Ivanti pada bulan Januari untuk merotasi kredensial jika Anda dieksploitasi dengan CVE-2026-1281 dan CVE-2026-1340, maka risiko eksploitasi dari CVE-2026-6973 berkurang secara signifikan,” perusahaan menambahkan hari ini.

Pada bulan April, Badan Keamanan Siber dan Infrastruktur AS (CISA) memberi waktu 4 hari kepada lembaga pemerintah AS untuk melakukannya mengamankan sistem mereka terhadap serangan CVE-2026-1340.

Beberapa zero-day Ivanti EPMM lainnya telah dieksploitasi dalam serangan di beberapa tahun terakhir untuk melanggar berbagai target, termasuk pemerintah agensi di seluruh dunia. Secara total, CISA memiliki menandai 33 kerentanan Ivanti seperti yang dieksploitasi di alam liar, 12 di antaranya juga disalahgunakan oleh berbagai operasi ransomware.

Ivanti menyediakan produk manajemen aset TI kepada lebih dari 40.000 pelanggan melalui jaringan lebih dari 7.000 mitra di seluruh dunia.

99% Mitos yang Ditemukan Masih Belum Ditambal.

AI menyatukan empat zero-day menjadi satu eksploitasi yang melewati penyaji dan sandbox OS. Gelombang eksploitasi baru akan datang.

Pada Autonomous Validation Summit (12 & 14 Mei), lihat bagaimana validasi yang otonom dan kaya konteks menemukan hal-hal yang dapat dieksploitasi, membuktikan bahwa kontrol tetap berlaku, dan menutup siklus remediasi.