Pada awal Maret, GitHub menambal kerentanan kritis eksekusi kode jarak jauh (CVE-2026-3854) yang memungkinkan penyerang mengakses jutaan repositori pribadi.

Cacat tersebut dilaporkan pada 4 Maret 2026 oleh para peneliti di perusahaan keamanan siber Wiz melalui program bug bounty GitHub. Kepala Petugas Keamanan Informasi GitHub Alexis Wales dikatakan tim keamanan perusahaan mereproduksi dan mengonfirmasi kerentanan dalam waktu 40 menit dan menerapkan perbaikan ke GitHub.com kurang dari dua jam setelah menerima laporan.

CVE-2026-3854 memengaruhi GitHub.com, GitHub Enterprise Cloud, GitHub Enterprise Cloud dengan Data Residency, GitHub Enterprise Cloud dengan Pengguna yang Dikelola Perusahaan, dan GitHub Enterprise Server.

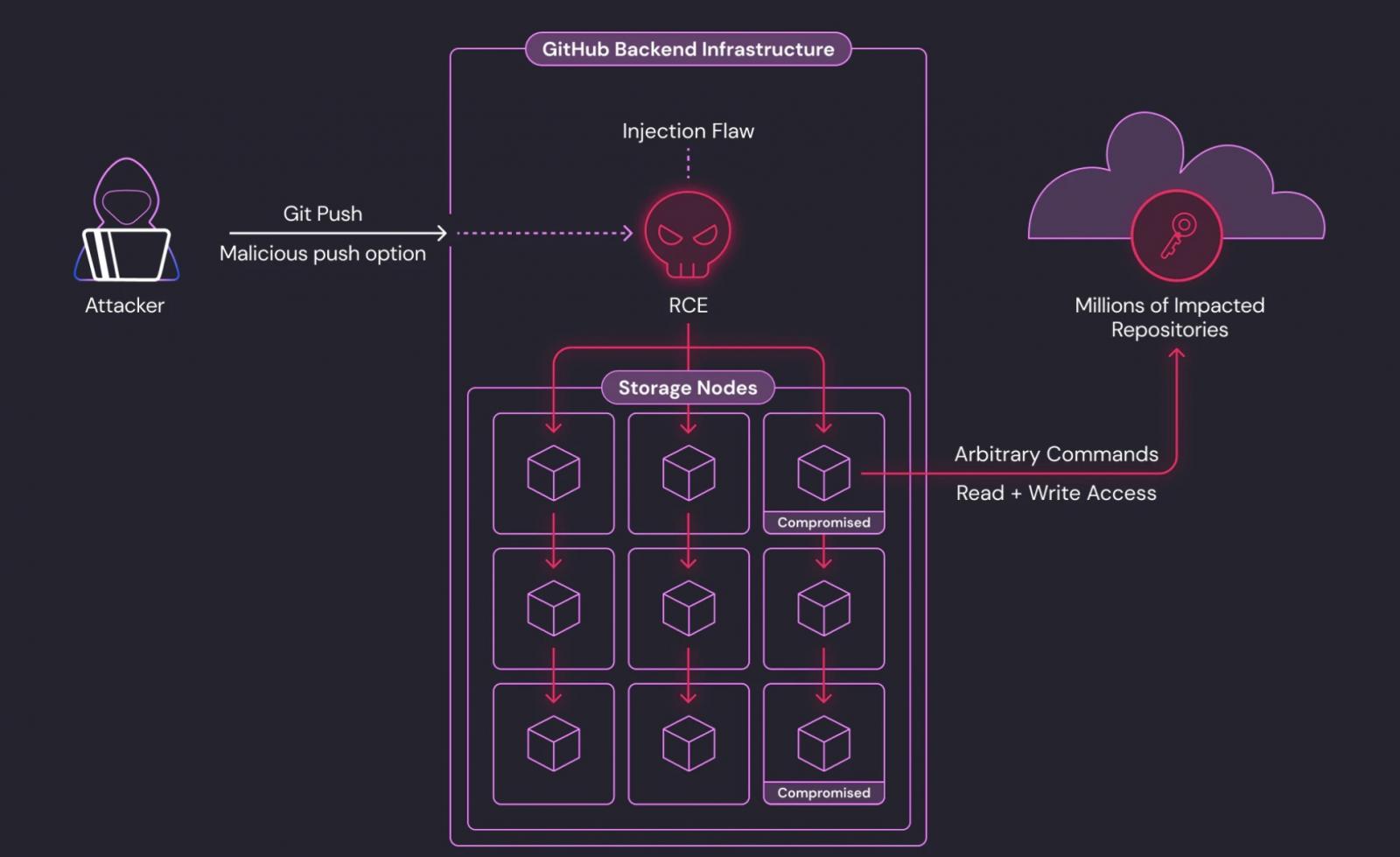

Eksploitasi yang berhasil hanya memerlukan satu perintah ‘git push’ perusak yang berbahaya dan dapat memberikan akses baca/tulis penuh ke repositori pribadi di GitHub.com atau server GitHub Enterprise yang rentan kepada penyerang dengan akses push.

Kerentanannya terletak pada cara GitHub menangani opsi yang disediakan pengguna selama operasi git push, dengan nilai yang diteruskan oleh pengguna dimasukkan ke dalam metadata server internal tanpa sanitasi yang memadai, sehingga memungkinkan penyerang memasukkan kolom tambahan yang dipercaya oleh layanan hilir.

Seperti yang dijelaskan Wales pada hari Selasa, penyerang dapat melewati perlindungan sandbox dan mengeksekusi kode arbitrer di server yang menangani push dengan merangkai beberapa nilai yang disuntikkan secara bersamaan.

”Eksploitasi dapat mengekspos basis kode dari hampir semua perusahaan terbesar di dunia, menjadikannya salah satu kerentanan SaaS paling parah yang pernah ditemukan,” kata juru bicara Wiz kepada BleepingComputer.

“Di GitHub.com, kerentanan ini memungkinkan eksekusi kode jarak jauh pada node penyimpanan bersama. Kami mengonfirmasi bahwa jutaan repositori publik dan pribadi milik pengguna dan organisasi lain dapat diakses di node yang terpengaruh,” peneliti keamanan Wiz, Sagi Tzadik ditambahkan dalam laporan hari Selasa.

“Di GitHub Enterprise Server, kerentanan yang sama menyebabkan kompromi server penuh, termasuk akses ke semua repositori yang dihosting dan rahasia internal.”

Tzadik juga memperingatkan bahwa meskipun GitHub telah memperbaiki masalah keamanan utama ini di GitHub.com dalam waktu 6 jam, administrator GitHub Enterprise Server (GHES) harus segera melakukan upgrade, karena sekitar 88% instance GHES yang dapat dijangkau masih rentan.

Namun, terlepas dari tingkat keparahan kelemahannya, penyelidikan forensik tidak menemukan bukti eksploitasi sebelum pengungkapan Wiz, dan GitHub mengatakan data telemetri mengkonfirmasi bahwa setiap contoh jalur kode anomali yang dipicu oleh kerentanan hanya disebabkan oleh pengujian para peneliti Wiz.

Wales menambahkan bahwa tidak ada pengguna atau akun lain yang memicu jalur kode yang digunakan untuk mengeksploitasi kerentanan ini, dan tidak ada data pelanggan yang diakses, diubah, atau dieksfiltrasi sebagai akibat dari eksploitasi CVE-2026-3854 sebelum patch diterapkan di GitHub.com.

“Untuk GitHub Enterprise Server, kami menyiapkan patch di semua rilis yang didukung (3.14.25, 3.15.20, 3.16.16, 3.17.13, 3.18.8, 3.19.4, 3.20.0, atau lebih baru) dan menerbitkan CVE-2026-3854,” kata Wales. “Ini tersedia saat ini dan kami sangat menyarankan agar semua pelanggan GHES segera melakukan upgrade.”

99% Mitos yang Ditemukan Masih Belum Ditambal.

AI menyatukan empat zero-day menjadi satu eksploitasi yang melewati penyaji dan sandbox OS. Gelombang eksploitasi baru akan datang.

Pada Autonomous Validation Summit (12 & 14 Mei), lihat bagaimana validasi yang otonom dan kaya konteks menemukan hal-hal yang dapat dieksploitasi, membuktikan bahwa kontrol tetap berlaku, dan menutup siklus remediasi.