Sebagian besar organisasi merasa gugup jika karyawannya mengadopsi alat AI yang tidak disetujui. Penggunaan Shadow AI dalam bentuk LLM, di mana pengguna mengunggah data sensitif ke ChatGPT, Claude, atau lusinan chatbot lainnya, merupakan kekhawatiran yang sah. Tapi itu bukan yang terbesar.

Saat karyawan menghubungkan aplikasi AI ke Google Workspace, Microsoft 365, Salesforce, atau platform inti lainnya, mereka menciptakan jembatan terprogram yang persisten antara lingkungan Anda dan pihak ketiga.

Jembatan itu tidak akan hilang ketika karyawan berhenti menggunakan aplikasi. Dan jika pihak ketiga tersebut disusupi, jembatan tersebut menjadi jalur langsung ke sistem Anda.

Kami baru saja melihat skenario ini terjadi Pelanggaran Vercel. Aplikasi AI Context.ai diuji coba oleh karyawan Vercel, yang telah memberinya akses (melalui OAuth) ke akun Google Workspace mereka. Ketika Context.ai dibobol, Vercel ikut terkena dampaknya.

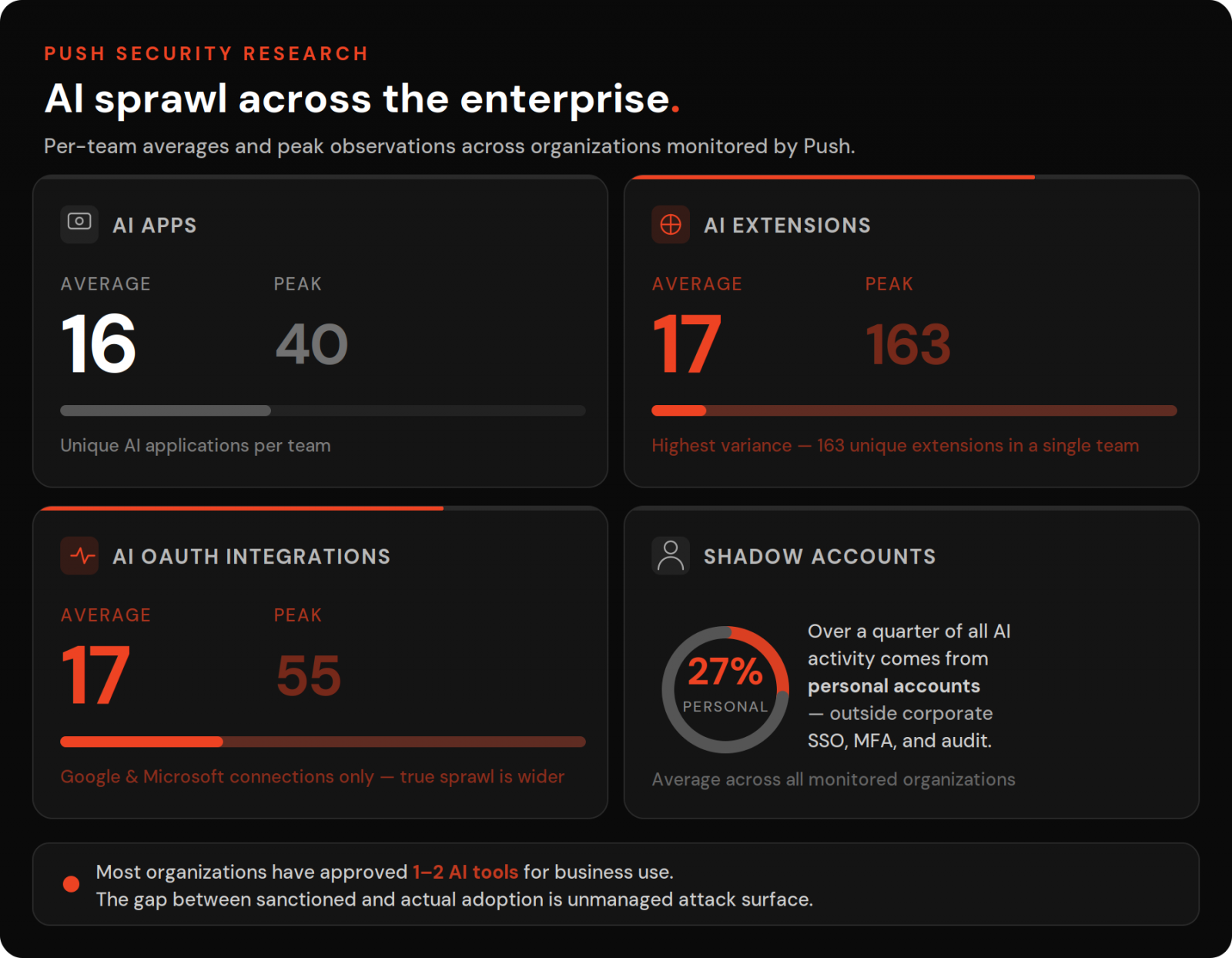

Perebutan AI adalah pengganda kekuatan untuk shadow SaaS

Bayangan IT bukanlah permasalahan baru. Sebagian besar organisasi banyak menjalankan (atau secara eksklusif) SaaS, diakses di browser, dengan ratusan aplikasi per perusahaan. Aplikasi yang tidak dikelola dan diadopsi sendiri telah menjadi duri bagi tim keamanan selama beberapa waktu. Namun perebutan AI adalah pengganda kekuatan.

Ada beberapa jenis IT bayangan yang harus diperhatikan dalam konteks aplikasi AI:

-

Aplikasi bayangan: Aplikasi yang telah didaftarkan dan digunakan oleh karyawan untuk tujuan bisnis tanpa persetujuan bisnis. Ini termasuk aplikasi yang didaftarkan dengan akun perusahaan atau akun pribadi.

-

Penyewa bayangan: Aplikasi yang diakses karyawan dengan akun pribadi, pada dasarnya menciptakan penyewa bayangan di luar kendali organisasi Anda — meskipun Anda telah menyetujui aplikasi itu sendiri.

-

Ekstensi bayangan: Banyak aplikasi AI dilengkapi dengan ekstensi, bersama dengan ekstensi pihak ketiga yang tak terhitung jumlahnya yang tidak dapat dipercaya atau benar-benar berbahaya. Ekstensi browser menambah sudut pandang lain dengan menghadirkan visibilitas di luar aplikasi ke dalam aktivitas browser.

-

Integrasi bayangan: Koneksi OAuth di seluruh aplikasi yang tidak diketahui atau disetujui. Meskipun aplikasi itu sendiri disetujui, menghubungkan aplikasi tersebut langsung ke aplikasi perusahaan utama Anda — dengan semua data sensitif dan fungsi di dalamnya — belum tentu juga disetujui.

Dalam kasus Vercel, kita berbicara secara khusus tentang integrasi bayangan. Namun semua ini menghadirkan risiko utama bagi organisasi Anda.

Pelanggaran Vercel: contoh buku teks tentang kesalahan pemberian OAuth

Pelanggaran Vercel dengan jelas menggambarkan dampak integrasi bayangan AI.

Seorang karyawan Vercel telah menghubungkan aplikasi AI — khususnya produk “AI Office Suite” tingkat konsumen yang sudah tidak digunakan lagi dari Context.ai — ke penyewa Google Workspace mereka. Vercel bahkan bukan pelanggan terdaftar Context.ai.

Kemungkinan besar ini adalah uji coba layanan mandiri yang terintegrasi, jarang digunakan, dan dilupakan, sehingga menambahkan titik tak kasat mata ke permukaan serangan organisasi.

Dengan mengadopsi aplikasi Context.ai, karyawan Vercel menambahkan karyawan dan sistem pihak ketiga sebagai ketergantungan keamanan.

Ketika Context.ai kemudian disusupi (diduga akibat infeksi infostealer dari karyawan yang mencari cheat Roblox — ya, sungguh), penyerang dapat memanfaatkan token OAuth yang disimpan di lingkungan Context.ai untuk beralih ke akun pelanggan hilir.

Itu termasuk Google Workspace karyawan Vercel, yang merupakan akun dengan izin yang baik dengan akses ke dasbor internal, catatan karyawan, kunci API, token NPM, dan token GitHub.

Vercel bukanlah orang asing: penyerang menargetkan OAuth dalam skala besar

Keterhubungan OAuth yang meluas bukan hanya masalah aplikasi AI. Penyerang telah mengeksploitasi hal ini selama beberapa waktu, dan perkembangannya semakin cepat:

-

Pada tahun 2025, Pemburu Lapsus$ yang Tersebar meluncurkan serangan rantai pasokan berbasis OAuth terhadap Salesforce dan penyewa Google Workspace setelah melanggar Salesloft (khususnya Operasi plafon penjualan platform) dan Mendapatkan wawasan. Lebih dari 1000 organisasi terkena dampaknya — termasuk Google, Cloudflare, Rubrik, Elastic, Proofpoint, JFrog, Zscaler, Tenable, Palo Alto Networks, CyberArk, BeyondTrust, Qualys, dan banyak lagi — dengan lebih dari 1,5 miliar catatan dicuri.

-

Pelanggan Snowflake terkena dampak setelah pelanggaran pada perusahaan pendeteksi anomali data Anodot, di mana penyerang berusaha memanfaatkan token autentikasi yang dicuri untuk mengakses data Salesforce, dengan Rockstar Games sebagai korban utama.

Penyerang tidak hanya menyalahgunakan koneksi OAuth yang ada sebagai bagian dari serangan rantai pasokan — mereka juga menggunakan phishing yang berfokus pada OAuth sebagai pintu depan menuju lingkungan korban. Kampanye Salesforce tahun lalu dimulai dengan phishing kode perangkatdi mana penyerang menipu korbannya agar mendaftarkan aplikasi yang dikendalikan penyerang ke penyewa Salesforce mereka, sehingga memberikan akses API penuh untuk eksfiltrasi data massal.

Kami telah mengamati peningkatan 37x dalam serangan phishing kode perangkat pada tahun ini, dengan lebih dari selusin perangkat PhaaS kriminal yang beredar.

Polanya jelas: Integrasi OAuth menjadi salah satu permukaan serangan yang paling sering disalahgunakan di lingkungan perusahaan, dan setiap alat AI baru yang terhubung dengan karyawan Anda membuat web menjadi lebih luas.

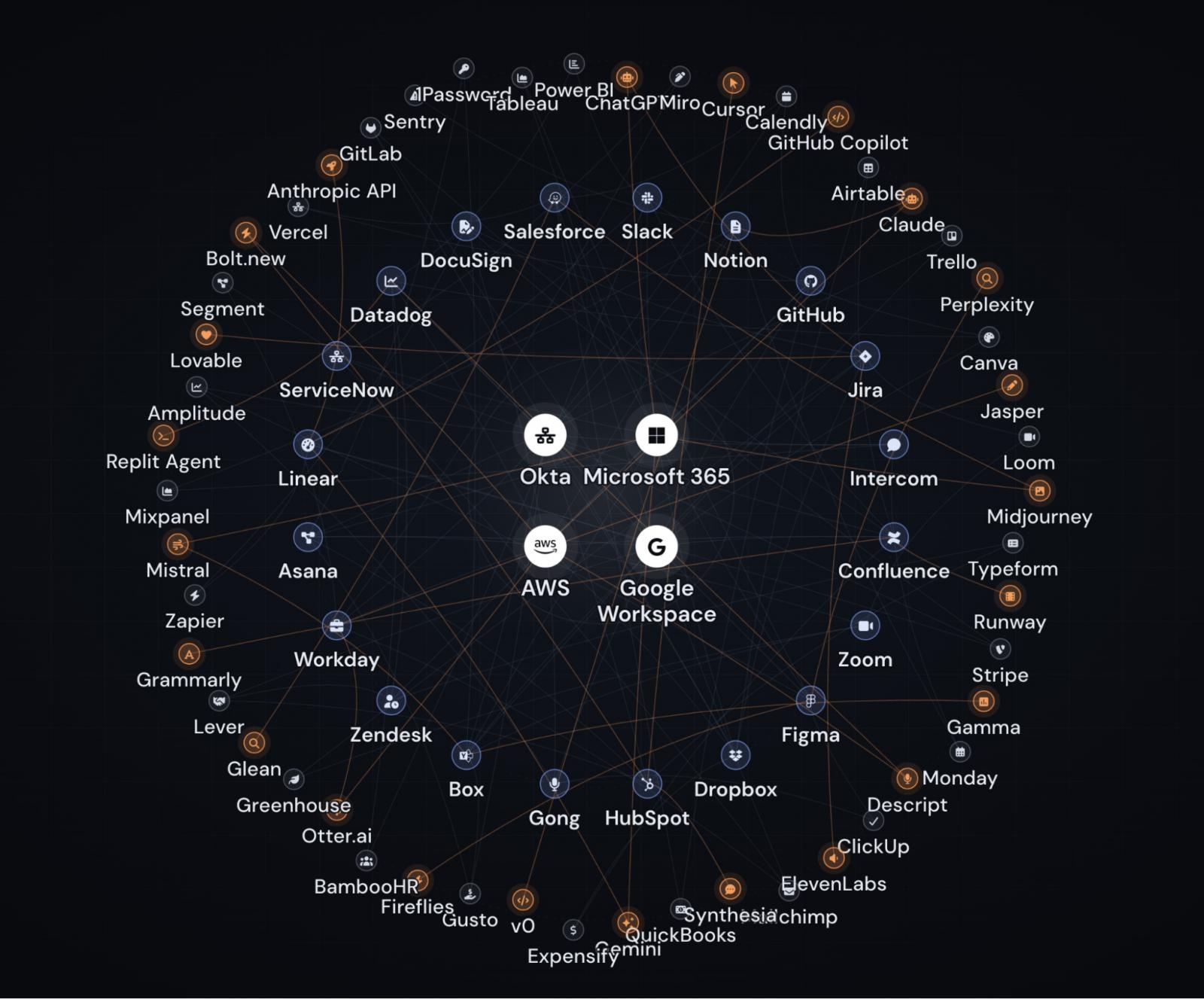

Jaringan OAuth tersebar jauh melampaui Google dan Microsoft

Pelanggaran Vercel hanya sekedar ilustrasi, namun hanya menggores permukaan masalahnya saja.

Mengontrol OAuth di lingkungan cloud perusahaan utama Anda (misalnya M365 atau Google Workspace) cukup mudah — kedua platform memberi admin kemampuan untuk mengaudit dan mengontrol koneksi OAuth. Pelanggaran Vercel dapat dihindari jika karyawan mereka diblokir dari menambahkan integrasi OAuth baru tanpa persetujuan admin — sebuah tombol di panel admin Google mereka. Atau, jika integrasi tersebut telah ditandai dalam audit rutin dan dihapus.

Namun melakukan hal ini di setiap aplikasi SaaS jauh lebih sulit. Anda tidak hanya memerlukan inventaris yang komprehensif dan terkini, Anda juga harus menjadi admin aplikasi untuk setiap aplikasi (tidak selalu berlaku untuk aplikasi yang diadopsi sendiri), dan aplikasi tertentu perlu memberi Anda kontrol untuk membatasi dan menghapus pemberian OAuth atas nama pengguna di penyewa Anda.

Pikirkan tentang cara kerja aplikasi AI pada umumnya. Jika Anda ingin mengotomatiskan alur kerja secara efektif — mengambil data dari satu aplikasi, menggabungkan dan menganalisisnya di aplikasi lain, menyajikan informasi tersebut dalam laporan, dasbor, atau presentasi, lalu mendistribusikannya — itulah beberapa integrasi yang cukup hanya dalam satu alur kerja. Koneksi MCP menggunakan OAuth untuk mencapai interkonektivitas ini dengan cara yang sama seperti aplikasi SaaS lainnya.

Kami biasa membicarakan aplikasi otomatisasi seperti Zapier sebagai tambang emas bagi penyerang. Ya, aplikasi AI sedang dalam proses untuk menjadi lebih saling terhubung, lebih sering digunakan, dan lebih fleksibel dalam hal bagaimana penyerang dapat menyalahgunakannya.

Aplikasi AI disorot dengan warna oranye.

Apa yang harus dilakukan tim keamanan sekarang

Kunci persetujuan OAuth. Gunakan pendekatan penolakan default untuk memungkinkan pengguna menyetujui integrasi baru di aplikasi perusahaan utama Anda. Ini adalah prinsip yang sama yang baru-baru ini kami sarankan manajemen ekstensi browser — pengguna tidak boleh memperkenalkan hubungan kepercayaan baru tanpa persetujuan.

Audit apa yang sudah terhubung. Audit secara rutin integrasi OAuth yang sudah ada di lingkungan Anda untuk memastikan integrasi tersebut masih diperlukan. Setiap integrasi memperluas permukaan serangan Anda dan berpotensi memberikan akses luas kepada penyerang.

Berpikirlah melampaui Google dan Microsoft. Mengontrol OAuth di cloud perusahaan utama Anda memang diperlukan, namun tidak cukup. Koneksi SaaS-ke-SaaS kurang terlihat dan seringkali memiliki kontrol yang lebih sedikit. Anda memerlukan visibilitas ke dalam hibah OAuth yang terjadi di setiap aplikasi.

Ingat, ini bukan hanya masalah bayangan AI, meskipun adopsi AI berkontribusi signifikan terhadap penyebarannya.

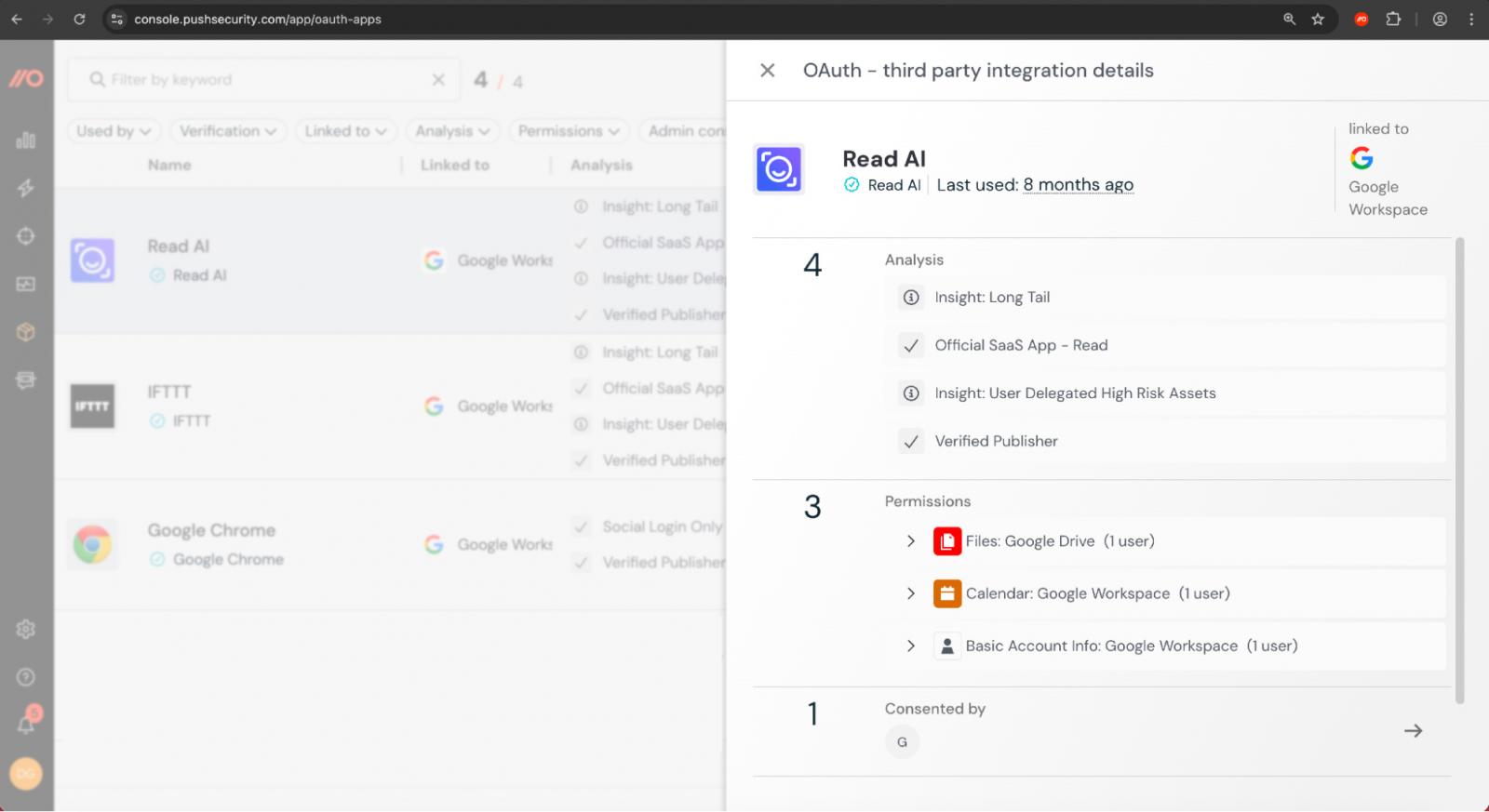

Bagaimana Push Security dapat membantu

Seperti yang telah kami ketahui, ada beberapa bagian dari teka-teki ini. Push Security dapat membantu semuanya.

Push mengamati setiap login aplikasi yang dilakukan karyawan Anda di browser mereka, membangun gambaran komprehensif tentang penggunaan SaaS dan AI di seluruh organisasi Anda. Hal ini mencakup cara mereka masuk dan seberapa aman proses masuk tersebut: apakah ada MFA, jenis MFA apa, apakah menggunakan kata sandi yang lemah atau disusupi, apakah mereka menggunakan SSO, dan seterusnya.

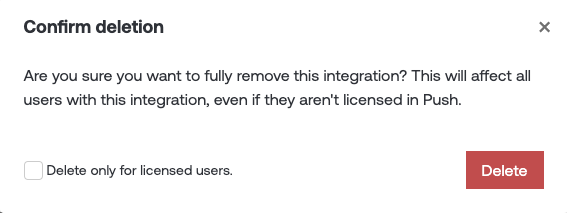

Push juga melacak integrasi OAuth di lingkungan Anda dan memberi Anda kemampuan untuk mengelola dan menghapusnya, menyediakan platform tunggal untuk melihat, mengelola, dan mengamankan penggunaan aplikasi di seluruh organisasi Anda.

Hal ini memudahkan untuk mengungkap kerentanan dan kemungkinan kesenjangan kontrol, dan melakukan sesuatu untuk mengatasinya.

Namun keunggulan Push adalah kemampuannya untuk mengamati dan memblokir permintaan koneksi OAuth bahkan di luar aplikasi perusahaan utama Anda. Dengan menggunakan Push, Anda dapat mendeteksi dan memblokir permintaan integrasi OAuth saat permintaan tersebut melintasi browser.

Ini aplikasi-agnostik tingkat kendali sangat penting untuk menghentikan perluasan integrasi OAuth.

Platform keamanan berbasis browser Push juga mendeteksi dan memblokir serangan berbasis browser seperti phishing AiTM, pengisian kredensial, ekstensi browser berbahaya, phishing kode perangkat, ClickFix, dan pembajakan sesi secara real time — termasuk vektor pengiriman infostealer yang paling menonjol (sumber pelanggaran Context.ai).

Push menganalisis setiap halaman web di setiap sesi browser dan tab untuk mencari ancaman, secara real-time, tanpa latensi.

Pelajari lebih lanjut tentang caranya mengamankan Bayangan AI dengan Dorong, dan pesan waktu dengan tim kami untuk demo langsung.

Disponsori dan ditulis oleh Dorong Keamanan.