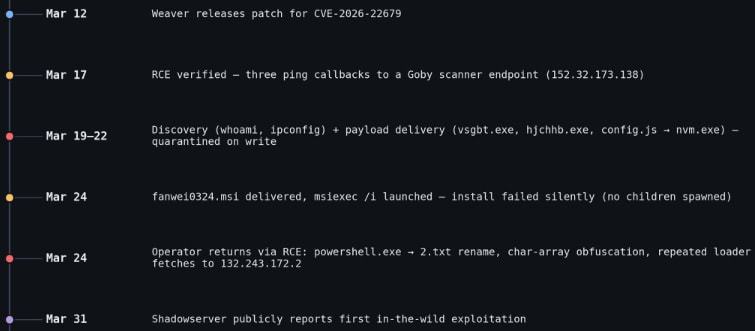

Peretas telah mengeksploitasi kerentanan kritis (CVE-2026-22679) dalam otomatisasi kantor Weaver E-cology sejak pertengahan Maret untuk menjalankan perintah penemuan.

Serangan dimulai lima hari setelah vendor perangkat lunak merilis pembaruan keamanan untuk mengatasi masalah tersebut, dan dua minggu sebelum mengungkapkannya kepada publik.

Para peneliti di perusahaan intelijen ancaman Vega mendokumentasikan aktivitas jahat tersebut dan melaporkan bahwa serangan tersebut berlangsung sekitar satu minggu, masing-masing dengan beberapa fase berbeda.

Weaver E-cology adalah otomatisasi kantor perusahaan (OA) dan platform kolaborasi yang digunakan untuk alur kerja, manajemen dokumen, SDM, dan proses bisnis internal. Produknya adalah terutama digunakan oleh organisasi Tiongkok.

CVE-2026-22679 adalah kelemahan kritis eksekusi kode jarak jauh yang tidak diautentikasi yang memengaruhi E-cology 10.0 yang dibuat sebelum 12 Maret.

Cacat ini disebabkan oleh titik akhir API debug yang terbuka sehingga memungkinkan parameter yang disediakan pengguna untuk mencapai fungsionalitas Panggilan Prosedur Jarak Jauh (RPC) backend tanpa autentikasi atau validasi input.

Hal ini memungkinkan penyerang meneruskan nilai yang dibuat yang pada akhirnya dieksekusi sebagai perintah sistem di server, yang secara efektif mengubah titik akhir menjadi antarmuka eksekusi perintah jarak jauh.

Menurut Vega, penyerang pertama-tama memeriksa kemampuan eksekusi kode jarak jauh (RCE) dengan memicu perintah ping dari proses Java ke panggilan balik yang terhubung dengan Goby, dan kemudian melanjutkan ke beberapa unduhan payload berbasis PowerShell. Namun, semua ini diblokir oleh pertahanan titik akhir.

Berikutnya, mereka mencoba menerapkan penginstal MSI yang peka terhadap target (fanwei0324.msi), namun gagal dijalankan dengan benar, dan tidak ada aktivitas tindak lanjut yang teramati.

Setelah upaya yang gagal tersebut, penyerang kembali ke titik akhir RCE, menggunakan PowerShell yang dikaburkan dan tanpa file untuk berulang kali mengambil skrip jarak jauh.

Sepanjang fase serangan, pelaku ancaman menjalankan perintah pengintaian, seperti whoami, ipconfig, dan tasklist.

Sumber: Vega

Vega menjelaskan bahwa meskipun penyerang mempunyai peluang RCE dengan mengeksploitasi CVE-2026-22679, mereka tidak pernah membuat sesi persisten pada host yang ditargetkan.

Pengguna Weaver E-cology 10.0 disarankan untuk melakukannya menerapkan pembaruan keamanan tersedia melalui situs vendor sesegera mungkin.

“Setiap proses penyerang yang kami amati diasuh oleh java.exe (Mesin Virtual Java yang dibundel Tomcat milik Weaver), tanpa autentikasi sebelumnya,” jelas Vegamenambahkan bahwa “perbaikan vendor (build 20260312) menghapus titik akhir debug seluruhnya.”

Tidak ada alternatif mitigasi atau solusi yang tercantum dalam buletin resmi, sehingga peningkatan adalah satu-satunya rekomendasi.

99% Mitos yang Ditemukan Masih Belum Ditambal.

AI menyatukan empat zero-day menjadi satu eksploitasi yang melewati penyaji dan sandbox OS. Gelombang eksploitasi baru akan datang.

Pada Autonomous Validation Summit (12 & 14 Mei), lihat bagaimana validasi yang otonom dan kaya konteks menemukan hal-hal yang dapat dieksploitasi, membuktikan bahwa kontrol tetap berlaku, dan menutup siklus remediasi.