Kelompok peretas Korea Utara APT37 telah mengirimkan pintu belakang versi Android yang disebut BirdCall dalam serangan rantai pasokan melalui platform video game.

Meskipun BirdCall dikenal sebagai pintu belakang untuk sistem Windows, APT37, juga dikenal sebagai ScarCruft dan Ricochet Chollima, telah mengembangkan varian untuk Android yang juga berfungsi sebagai spyware.

Menurut peneliti di perusahaan keamanan siber ESET, pelaku ancaman membuat BirdCall untuk Android sekitar Oktober 2024 dan mengembangkan setidaknya tujuh versi.

Serangan yang diamati ESET mengirimkan malware melalui sqgame[.]net, situs Cina yang menghosting game untuk Android, iOS, dan Windows. Namun, para peneliti menemukan bahwa hanya Android dan Windows yang menjadi sasaran serangan ScarCruft.

Platform khusus ini melayani warga Korea di wilayah otonom Yanbian di Tiongkok, yang bertindak sebagai titik persimpangan bagi pembelot dan pengungsi Korea Utara.

Sumber: ESET

Spyware Panggilan Burung

BirdCall adalah keluarga malware terkenal yang terkait dengan ScarCruft dan didokumentasikan sejak tahun 2021. Versi Windows dapat merekam penekanan tombol, mengambil tangkapan layar, mencuri dari clipboard, mengekstrak file, dan menjalankan perintah.

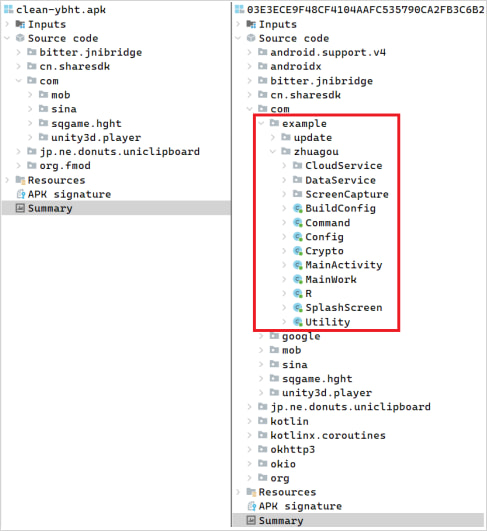

Kampanye yang diidentifikasi oleh ESET memperkenalkan versi BirdCall yang sebelumnya tidak berdokumen dan dikembangkan untuk Android, yang dikirimkan dengan melakukan trojanisasi APK di sqgame[.]bersih.

Sumber: ESET

Varian Android dari BirdCall memiliki kemampuan sebagai berikut:

- Mengekstrak informasi geolokasi IP

- Mengumpulkan daftar kontak, log panggilan, dan SMS

- Mengumpulkan OS perangkat, kernel, status root, nomor IMEI, alamat MAC, alamat IP, dan info jaringan

- Mengirim ke C2 informasi tentang suhu baterai, RAM, dan penyimpanan, konfigurasi cloud, versi pintu belakang, dan ekstensi file yang diinginkan (.jpg, .doc, .docx, .xls, .xlsx, .ppt, .pptx, .txt, .hwp, .pdf, .m4a, dan .p12)

- Mengambil tangkapan layar secara berkala

- Merekam audio melalui mikrofon mulai jam 7 malam hingga 10 malam waktu setempat

- Memutar MP3 senyap dalam satu putaran untuk mencegah penangguhan prosesnya

- Mengeksfiltrasi file dari direktori tertentu

analisis ESET menunjukkan bahwa BirdCall versi Android belum menampilkan semua perintah yang ada di versi Windows.

Kemampuan yang hilang di Android termasuk eksekusi perintah shell, proksi lalu lintas, penargetan data dari browser dan aplikasi messenger, penghapusan dan pelepasan file, serta penghentian proses.

Pada sistem Windows, rantai infeksi dimulai dengan instalasi DLL trojan (mono.dll) yang mengunduh dan menjalankan RokRAT, yang kemudian menyebarkan BirdCall versi Windows.

ScurCraft terkenal karena menggunakan berbagai macam malware khusus, termasuk THUMBSBDyang menargetkan sistem Windows dengan celah udara, itu KoSpy Malware Android yang sebelumnya menyusup ke Google Play, yaitu M2RAT malware yang digunakan dalam serangan spionase yang ditargetkan, dan Lumba-lumba pintu belakang seluler.

Untuk meminimalkan risiko infeksi malware, pengguna disarankan untuk hanya mengunduh software dari marketplace resmi dan situs penerbit terpercaya.

99% Mitos yang Ditemukan Masih Belum Ditambal.

AI menyatukan empat zero-day menjadi satu eksploitasi yang melewati penyaji dan sandbox OS. Gelombang eksploitasi baru akan datang.

Pada Autonomous Validation Summit (12 & 14 Mei), lihat bagaimana validasi yang otonom dan kaya konteks menemukan hal-hal yang dapat dieksploitasi, membuktikan bahwa kontrol tetap berlaku, dan menutup siklus remediasi.