Botnet besar lebih dari 130.000 perangkat yang dikompromikan adalah melakukan serangan penyemprotan kata sandi terhadap akun Microsoft 365 (M365) di seluruh dunia, menargetkan otentikasi dasar untuk menghindari otentikasi multi-faktor.

Menurut sebuah laporan oleh SecurityScorecard, para penyerang memanfaatkan kredensial yang dicuri oleh malware infostealer untuk menargetkan akun dalam skala besar.

Serangan bergantung pada masuk non-interaktif menggunakan otentikasi dasar (Auth Dasar) untuk memotong perlindungan otentikasi multi-faktor (MFA) dan mendapatkan akses tidak sah tanpa memicu peringatan keamanan.

“Organisasi yang hanya mengandalkan pemantauan masuk interaktif buta terhadap serangan ini. Masuk non-interaktif, yang biasa digunakan untuk otentikasi layanan-ke-layanan, protokol warisan (misalnya, POP, IMAP, SMTP), dan proses otomatis, DO (misalnya POP, IMAP), dan Otomatis, tidak memicu MFA dalam banyak konfigurasi, ” memperingatkan UmumScorecard.

“Otentikasi dasar, masih diaktifkan di beberapa lingkungan, memungkinkan kredensial untuk ditransmisikan dalam bentuk yang jelas, menjadikannya target utama bagi penyerang.”

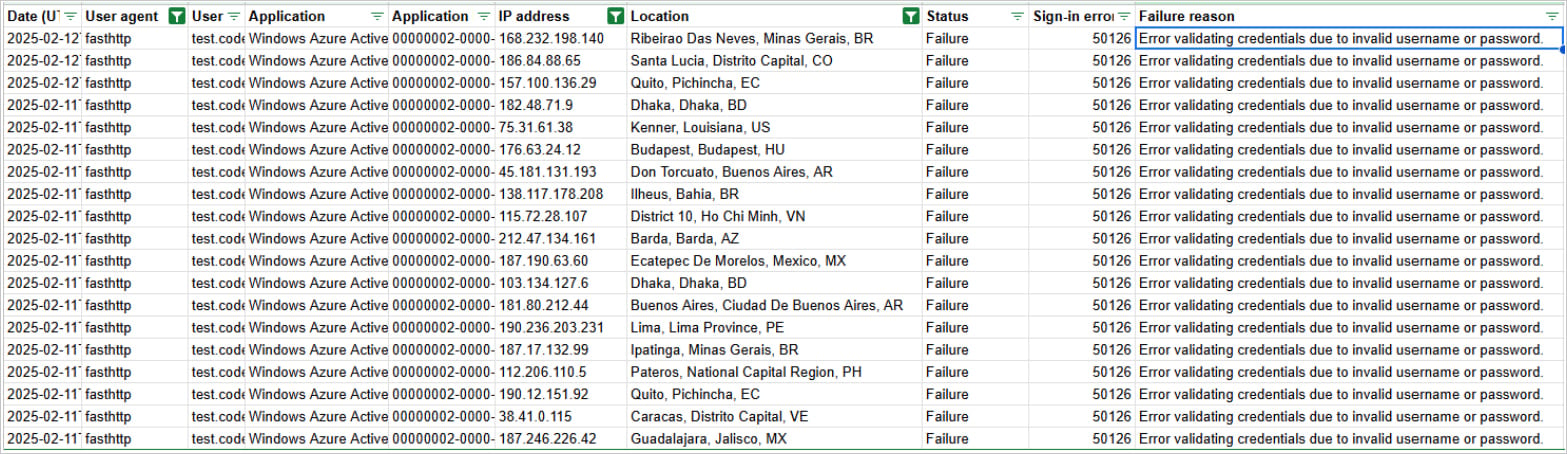

Sumber: SecurityScorecard

Basic Auth adalah metode otentikasi yang sudah ketinggalan zaman di mana kredensial pengguna dikirim dalam bentuk plaintext atau base64 dengan setiap permintaan ke server.

Ini tidak memiliki fitur keamanan modern seperti MFA dan otentikasi berbasis token, dan Microsoft berencana untuk mencelanya demi OAuth 2.0 pada September 2025, sudah menonaktifkannya untuk sebagian besar layanan Microsoft 365.

Botnet yang baru ditemukan menggunakan upaya auth dasar yang menargetkan sejumlah besar akun dengan kata sandi umum/bocor.

Karena Auth Dasar tidak interaktif, ketika ada kecocokan dengan kredensial yang dicoba, para penyerang tidak diminta untuk MFA dan sangat sering tidak dibatasi oleh kebijakan akses bersyarat (CAP), yang memungkinkan para penyerang untuk diam-diam memverifikasi kredensial akun.

Setelah kredensial diverifikasi, mereka dapat digunakan untuk mengakses layanan warisan yang tidak memerlukan MFA atau dalam serangan phishing yang lebih canggih untuk memotong fitur keamanan dan mendapatkan akses penuh ke akun.

SecurityScorecard juga menyoroti bahwa Anda mungkin dapat melihat tanda-tanda serangan penyemprotan kata sandi pada log ID entra, yang akan menunjukkan peningkatan upaya login untuk login non-interaktif, beberapa upaya login yang gagal dari IP yang berbeda, dan keberadaan “FastTHTTP” Agen Pengguna di Log Otentikasi.

Pada bulan Januari, Speartip memperingatkan para aktor ancaman yang melakukan serangan kata sandi Microsoft 365 Menggunakan perpustakaan FASTHTTP GO Dengan cara yang sama tetapi tidak menyebutkan login non-interaktif. Tidak jelas apakah itu adalah perkembangan yang lebih baru oleh botnet untuk menghindari deteksi.

Mungkin tautan ke aktor ancaman Cina

SecurityScorecard melaporkan bahwa operator botnet kemungkinan berafiliasi dengan Cina, meskipun belum ada atribusi yang jelas atau percaya diri.

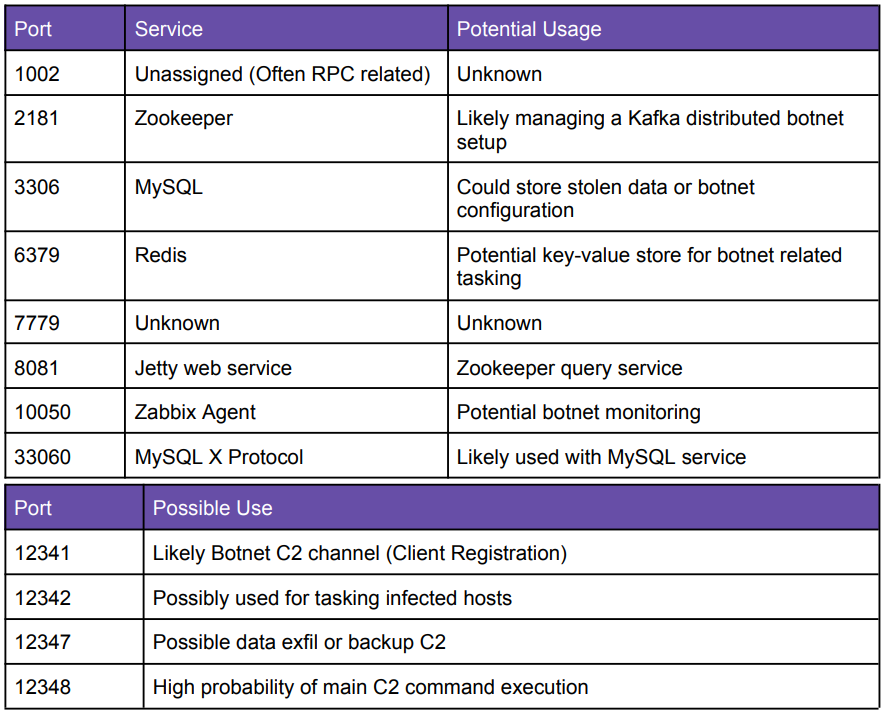

Botnet beroperasi melalui enam server Komando dan Kontrol Primer (C2) yang diselenggarakan oleh penyedia AS Shark Tech, sementara itu proksi lalu lintas melalui UCLOUD HK yang berbasis di Hong Kong dan CD Global CDS yang terkait dengan China.

Server C2 menjalankan Apache Zookeeper dan menggunakan Kafka untuk mengelola operasi botnet.

Sistem zona waktu pada server C2 diatur ke Asia/Shanghai, sementara waktu mereka menunjukkan botnet telah aktif sejak setidaknya Desember 2024.

Sumber: SecurityScorecard

Botnet menggunakan lebih dari 130.000 perangkat yang dikompromikan untuk menyebarkan upaya login di berbagai alamat IP, yang membantu menghindari ditandai untuk aktivitas yang mencurigakan dan diblokir.

Organisasi harus menonaktifkan Auth Dasar di Microsoft 365, memblokir alamat IP yang tercantum dalam laporan, memungkinkan Caps untuk membatasi upaya login dan menggunakan MFA pada semua akun.